本文翻译自Top 10 web hacking techniques of 2021 | PortSwigger Research。

本文所列的2021年十大WEB网络黑客技术,来源于PortSwigger Research和infosec社区。自1月份启动遴选过程以来,共有40篇研究论文的提名,然后投票缩减至15篇,最后由专家小组进行投票,选出了官方前10名。

总体来看,2021年占据了主导地位的黑客技术有2个,一是对HTTP的请求走私,二是对解析器不一致性的攻击。随着信息系统变得越来越复杂,联系越来越紧密,这些威胁也越来越多。当HTTP/1.1的使用在几十年后最终开始减少时,解析器可能会成为一个重要的黑客攻击领域。

现在,让我们来看看到底是哪10个技术被投选出来了吧!

01

依赖性混淆

在《依赖性混淆》(https://medium.com/@alex.birsan/dependency-confusion-4a5d60fec610)这篇文章中,作者揭露了影响主要软件包管理者的关键设计和配置缺陷,利用软件包名称的模糊性在众多大公司上实现了RCE,并获得了超过10万美元的奖金。

依赖性混淆,即依赖关系混淆攻击,是一种新颖的软件供应链攻击。它利用的是软件中可能包含多种私有和公开来源组件的事实,这些外部的软件包依赖关系源自build进程中的公开仓库。当攻击者将私有模块(私有模块的名称是模糊猜测出来的,比如我们公司的域名是bigdata,就能猜测私有模块名称是com.bigdata.xxx)的更高版本上传到公开仓库中时会造成攻击机会,从而导致客户端自动下载恶意“最新“版本,而无需开发人员做出任何操作。

02

HTTP/2上的独占威胁

HTTP/2很容易被误认为是一种传输层协议,可以在对其背后的网站没有任何安全影响的情况下进行交换。但在《HTTP/2: 续集总是更差》这篇文章中,作者介绍了由实现缺陷和RFC缺陷引起的HTTP/2独占威胁的多个新类别,特别是在二进制和ASCII协议之间转换时可能会出现的问题。

03

MS Exchange上的新攻击面

在《MS Exchange上的新攻击面》(https://blog.orange.tw/2021/08/proxylogon-a-new-attack-surface-on-ms-exchange-part-1.html)这篇文章中,作者通过对单个目标进行了惊人的深入研究,完美介绍了Exchange架构和其攻击面。并提醒我们,如果你坚持不懈,关注所有细节,即使是最安全的应用程序也很容易被破坏。

04

客户端原型污染

黑客通常会认为原型污染是一个失败的漏洞,因为它很难被利用。原型污染一直是仅基于爱好研究而无法实际利用的一项技术,直到《一个让互联网无污染的故事-客户端原型污染》(https://blog.s1r1us.ninja/research/PP)这篇文章的出现,作者证明了已经大量存在的客户端原型污染,并为识别和开发定义了一种清晰、有见地的方法。微信搜索公众号:Linux技术迷,回复:linux 领取资料 。

05

隐藏的OAuth攻击向量

黑客通常专注于直接可见或在侦查过程中发现的端点。在《隐藏的OAuth攻击向量》(https://portswigger.net/research/hidden-oauth-attack-vectors)这篇文章中,作者采用了更宽广的思维,深入研究OAuth和OpenID规范,来发现隐藏的端点和设计缺陷,这些缺陷为枚举、会话中毒和SSRF奠定了基础。

06

大规模缓存中毒

案例研究决定了研究的成败,而在《大规模缓存中毒》(https://youst.in/posts/cache-poisoning-at-scale/)中就提供了大量的案例。作者证明了网络缓存中毒仍然被广泛忽视。DoS漏洞经常被研究人员唾弃,但网络缓存中毒带来的持续、单一请求的破坏已经受到了许多公司的重视。这也是一个很好的例子,展示了用秘密标头和错误配置将微小的不一致性链接起来以制造严重漏洞的技术。微信搜索公众号:Linux技术迷,回复:linux 领取资料 。

07

JSON交互漏洞

JSON虽然很大程度上避开了影响XML解析的大量漏洞,然而,无论格式如何,如果你要解析两次,事情就会出错。《JSON交互漏洞》(https://bishopfox.com/blog/json-interoperability-vulnerabilities)这篇文章深入探讨了如何触发JSON解析器的不一致性,以及这些通常无害的漏洞在哪里可以被利用。

08

实用HTTP头走私

JSON虽然很大程度上避开了影响XML解析的大量漏洞,然而,无论格式如何,如果你要解析两次,事情就会出错。《JSON交互漏洞》(https://bishopfox.com/blog/json-interoperability-vulnerabilities)这篇文章深入探讨了如何触发JSON解析器的不一致性,以及这些通常无害的漏洞在哪里可以被利用。

09

通过更高版本的HTTP走私

2021年初,人们认为HTTP/2除了定时攻击和轻微的拒绝服务问题外,基本上没有安全问题。但是《通过更高版本的HTTP走私》(https://swarm.ptsecurity.com/fuzzing-for-xss-via-nested-parsers-condition/)这篇文章打破了这个神话,使用定制工具和创新技术揭示了HTTP/2到HTTP/1.1转换中的许多漏洞,同时还演示一些关于HTTP/3的新发现。

10

过嵌套解析器对XSS进行模糊攻击

XSS是一个古老的话题,但是《通过嵌套解析器对XSS进行Fuzzing》(https://swarm.ptsecurity.com/fuzzing-for-xss-via-nested-parsers-condition/)这篇文章,进行了新的研究。

所谓嵌套解析器,可以理解为存在多个HTML过滤规则。由于不同过滤规则生效的顺序和不一致性,导致特意构造的xss代码可以成功。于是可以通过模糊测试的方式,去得到这个xss的构造方式。

`黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

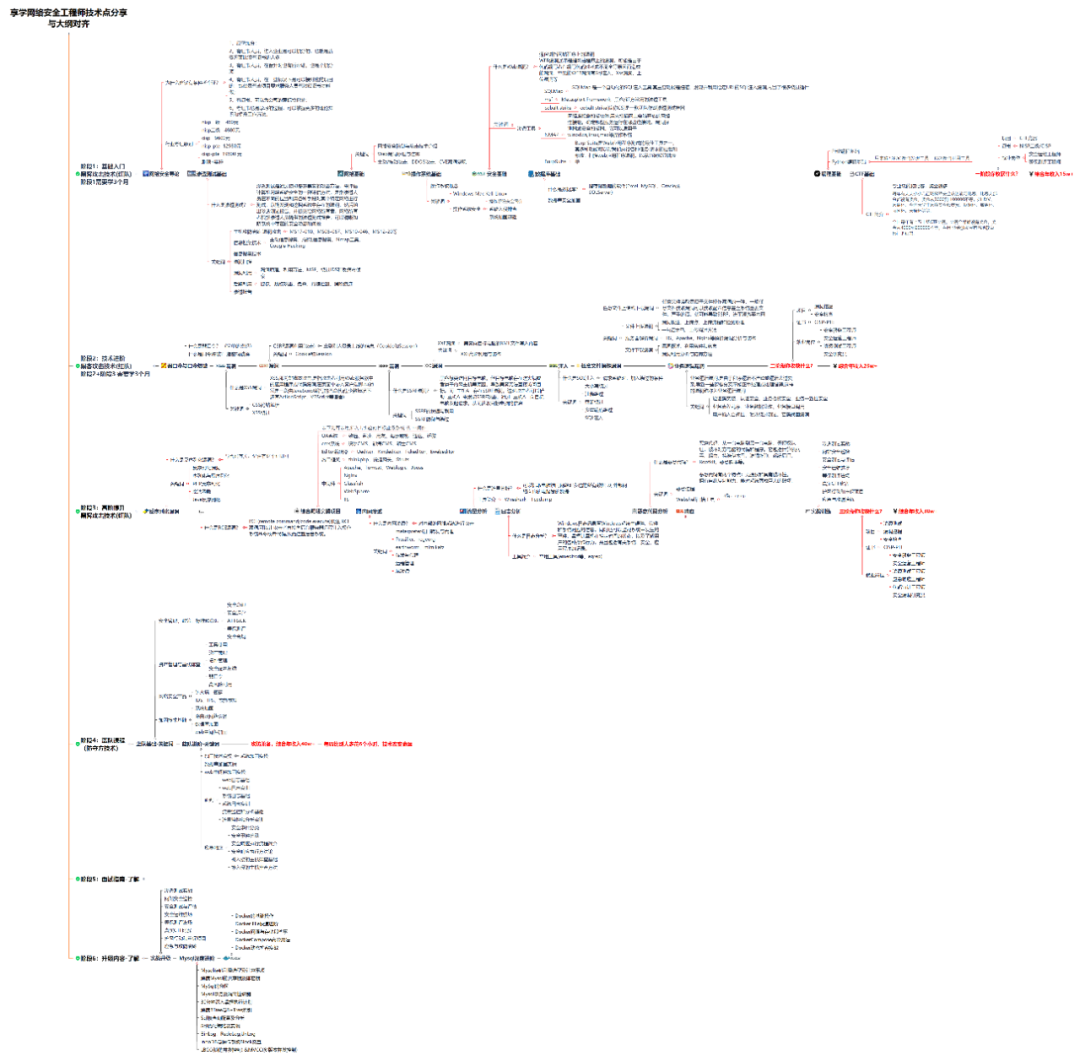

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

内容涵盖了网络安全法学习、网络安全运营等保测评、渗透测试基础、漏洞详解、计算机基础知识等,都是网络安全入门必知必会的学习内容。

(都打包成一块的了,不能一一展开,总共300多集)

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,由于内容的敏感性,我就不一一展示了。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

还有我视频里讲的案例源码和对应的工具包,需要的话也可以拿走。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

713

713

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?