Web11

解题方法:

发现本题没有可配置环境,题目提示域名其实也可以隐藏信息,比如ctfshow.com就隐藏了一条信息

我们在网络搜索一个域名服务对ctfshow.com进行查询

查看更多,在TXT记录中发现了flag

Web12

解题方法:

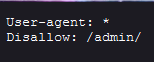

本题告诉我们管理员密码有时就是网上公开的的内容,那么我们猜测用户名和密码一定是禁止爬取的,所以先利用robots协议查询到了用户名为admin

之后回到初始页面中,发现这串数字是最有可能充当密码的,经过验证发现该串数字确实是管理员密码,得到flag

Web13

解题方法:

题目说:技术文档里面不要出现敏感信息,部署到生产环境后及时修改默认密码

我们发现技术文档当中出现了后台的用户名和密码

我们将登录后台地址,输入用户名和密码即可获取flag

Web14

解题方法:

按照题目所说,payload /editor进入编辑界面,通过加载图片或文件

就可以查看遍历目录,找到flag所在的绝对路径进行payload

——————经过查阅资料,我发现本题考察的实际是Kindeditor遍历目录0DAY(富文本框KindEditor漏洞)

我先查了关于KindEditor的漏洞

之后还是按照题目提示payload /editor,然后这次我们先查看源码

发现了这个JSON可以使用KindEditor的漏洞。

根据网上的payload,构造payload file_manager_json.php?path=/获得绝对路径及根目录的文件

![]()

file_manager_json.php?path=/var/www/html/遍历html目录

经过多次尝试遍历目录最后终于得到flag的绝对路径

file_manager_json.php?path=/var/www/html/nothinghere/遍历/var/www/html/nothinghere/目录获得flag存放的文件fl000g.txt

最后只需要payload存放flag的绝对路径即可

Web15

解题方法:

我们先进入后代登陆界面

我们发现有忘记密码的选项,点击看到如下密保界面

通过题目信息提示邮箱等公开信息会造成信息泄露

我们可以查询该QQ的所在地,发现是西安,输入得到密码。

Web16

解题方法:

upload /tz.php 版本的雅黑PHP探针

然后查看phpinfo搜索flag

Web17

解题方法:

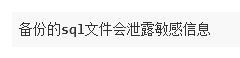

一般备份文件会以backup命名

直接payload:backup.sql即可获得sql文件

Web18

解题方法:

看到题目首先想到查看js文件

发现分数达到101时会得到一串编码

经过查阅和学习,发现\uXXXX这种格式,其中XXXX为16进制字符表示形式,在Web前端的js中成为Unicode

我们将该编码进行解码可以得到如下文字

我们查看110.php即可得到flag

Web19

解题方法:

查看源码发现用户名和密码

输入后回显密码错误,猜测是密码在前端传输时被编码了,于是尝试使用burp进行抓包,改包,再发送即可得到flag

Web20

解题方法:

payload:/db/db.mdb

打开db.mdb查找flag即可获得flag

625

625

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?