SQLMap是一个自动化的SQL注入工具,其主要功能是扫描,发现并利用给定的URL的SQL注入漏洞,日前支持的数据库是MS-SQL,,MYSQL,ORACLE和POSTGRESQL。SQLMAP采用四种独特的SQL注入技术,分别是盲推理SQL注入,UNION查询SQL注入,堆查询和基于时间的SQL盲注入。其广泛的功能和选项包括数据库指纹,枚举,数据库提取,访问目标文件系统,并在获取完全操作权限时实行任意命令。

本文介绍的是在kali linux下的使用方法,windows下的指令调用方式与linux类似。

kali linux自带SQLMap,使用时在终端内敲入“sqlmap+参数”即可使用。

0x00

测试环境:Metasploit靶机,dvwa有漏洞的web应用

0x01

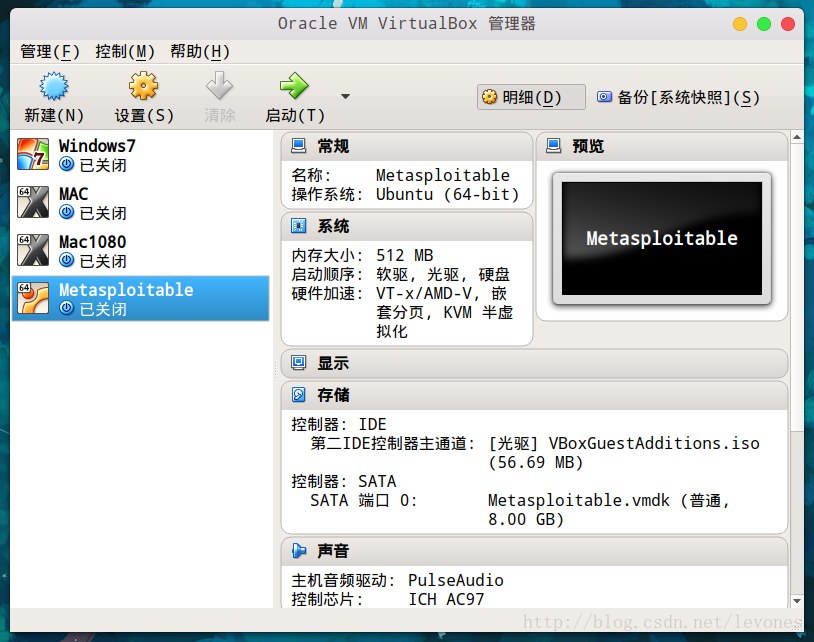

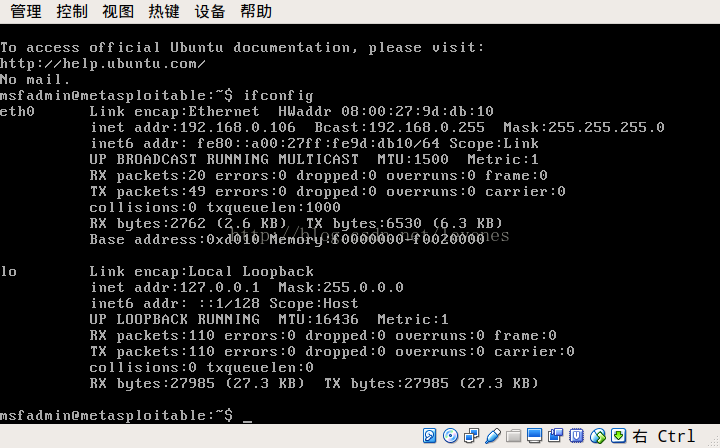

启动VirtualBOX打开Metasploit并查看靶机ip地址

登录dvwa,为方便演示,将dvwa的安全等级设置为“LOW”,点击“SQL Injection”,在输入框内随意提交一段字符串如admin,得到的url地址为:

http://192.168.0.106/dvwa/vulnerabilities/sqli/?id=admin&Submit=Submit#sqlmap -u "http://192.168.0.106/dvwa/vulnerabilities/sqli/?id=admin&Submit=Submit#" --cookie="Cookie: security=low; PHPSESSID=d39b69bc7649eac2e116b404f3e2a628

SQLMap是一款自动化的SQL注入工具,用于检测和利用URL的SQL注入漏洞。它支持多种数据库,并采用四种SQL注入技术。在kali Linux中,通过‘sqlmap+参数’启动。本文介绍了在kali Linux下SQLMap的使用步骤,包括测试环境设置、常用指令,如暴库、猜解表和字段、爆破密码等,以及SQLMap的详细参数说明。

SQLMap是一款自动化的SQL注入工具,用于检测和利用URL的SQL注入漏洞。它支持多种数据库,并采用四种SQL注入技术。在kali Linux中,通过‘sqlmap+参数’启动。本文介绍了在kali Linux下SQLMap的使用步骤,包括测试环境设置、常用指令,如暴库、猜解表和字段、爆破密码等,以及SQLMap的详细参数说明。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4万+

4万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?