目录

weak_auth

使用bp抓包(第一次成功)

1.修改火狐代理

2.打开php,开启Apache2.4.39和MySQL5.7.26

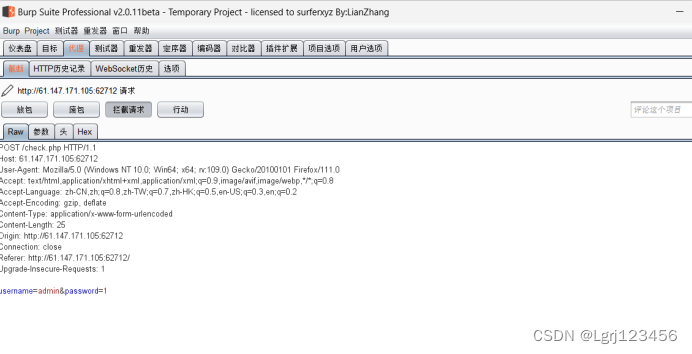

3.打开火狐要拦截的页面,打开拦截请求

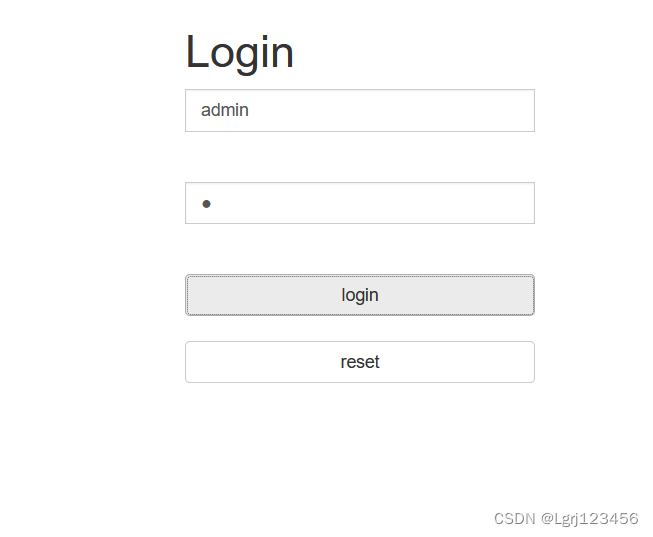

输入账号admin,密码随意输入

点击login后,出现了弹窗

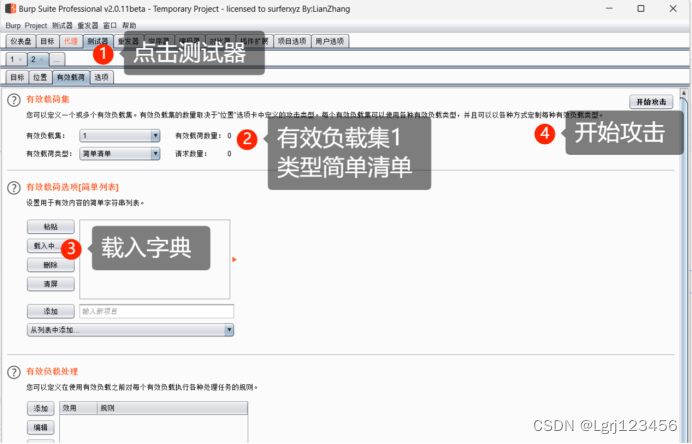

字典载入,载入自己的字典。注意在github上复制字典的时候,将个人热点切换成WiFi,否则可能会复制失败。

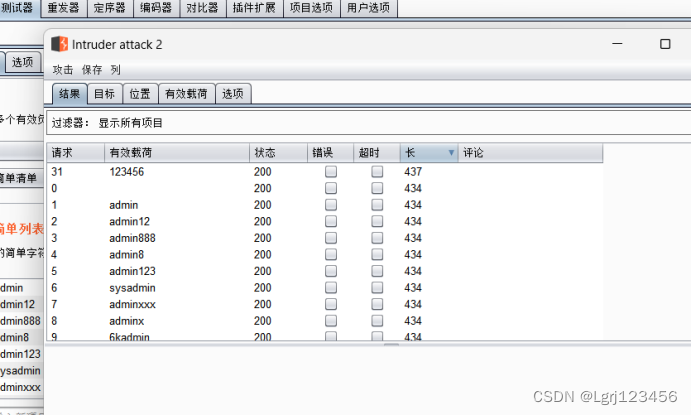

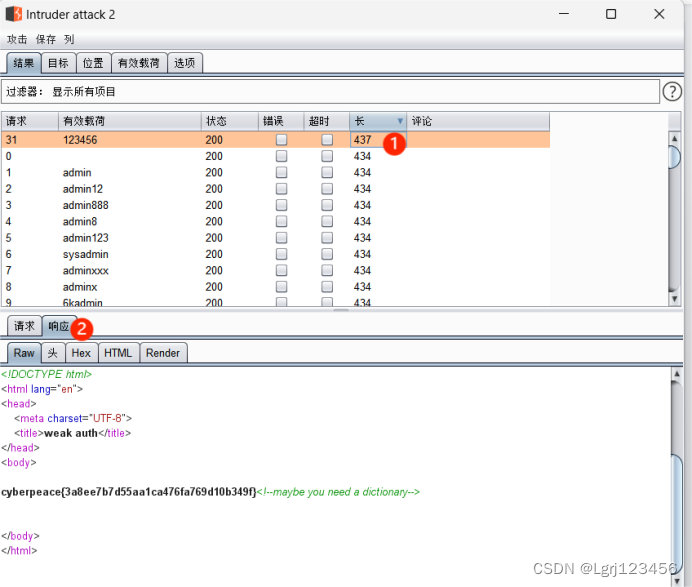

开始攻击后,将长度排序,可以看到一个长度特殊的数字

点击后,点击响应,向下滑动,可以看到flag

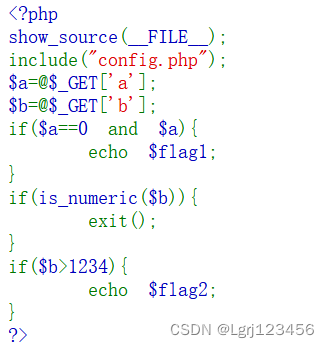

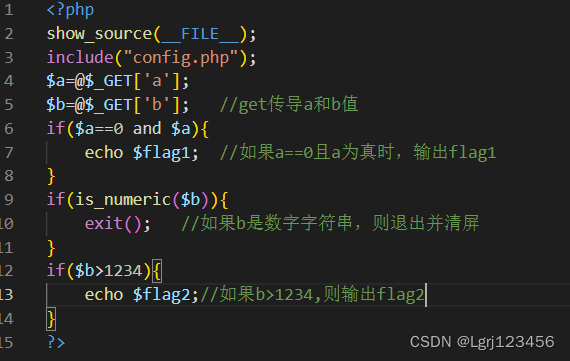

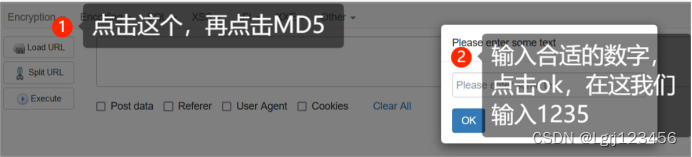

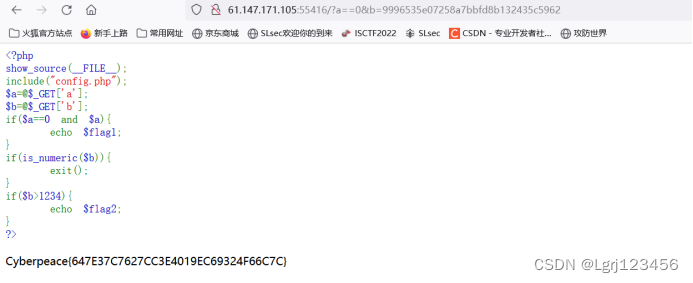

simple_php

exit()函数输出一条消息,并退出当前脚本。该函数是 die() 函数的别名。

exit(status)说明:如果 status 是字符串,则该函数会在退出前输出字符串。如果 status 是整数,这个值会被用作退出状态。退出状态的值在 0 至 254 之间。退出状态 255 由 PHP 保留,不会被使用。状态 0 用于成功地终止程序。

is_numeric() 函数用于检测变量是否为数字或数字字符串。

则b不能直接为大于1234的数字;

将出现的数字字母组合复制,给b赋值; Get传导,出现了flag

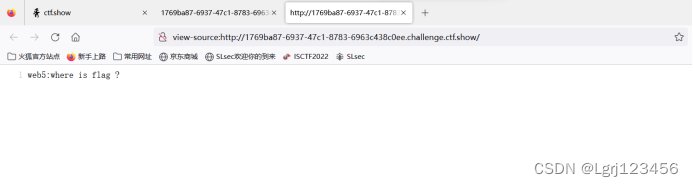

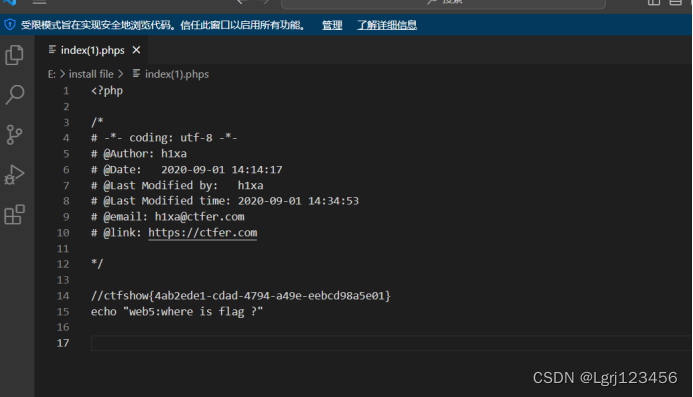

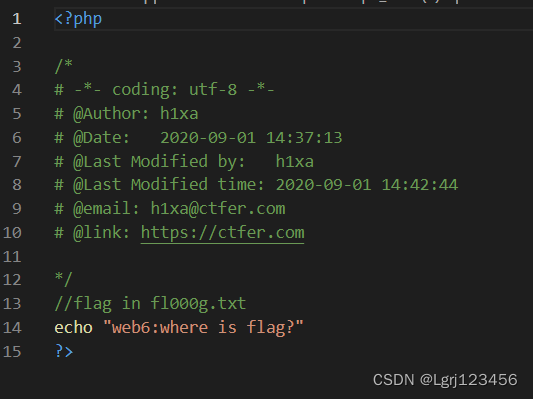

phps源码泄露

查看源代码,什么都没有

在后缀上加上intex.phps,出现了一个文件

用vs code 打开,出现了flag

源码压缩包泄露

输入/www.zip,下载压缩包

打开后出现两个文件,flag文件里面并不是最终答案,

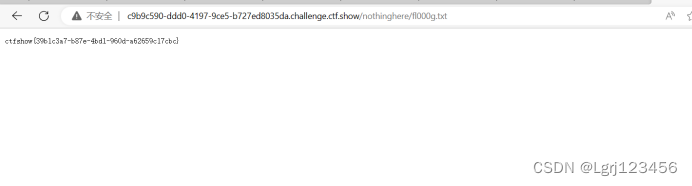

根据这个,在网址后面加上/fl000g.txt,输出flag

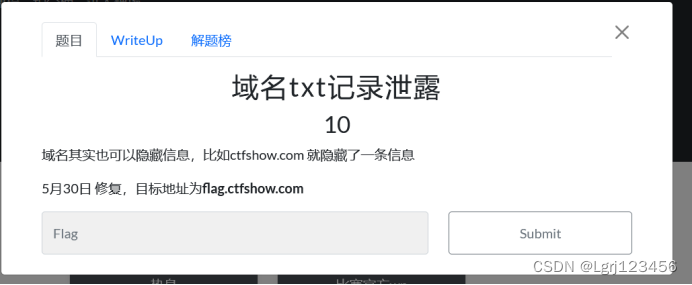

域名txt记录泄露

在这个域名解析记录里,输入目标地址,出现flag

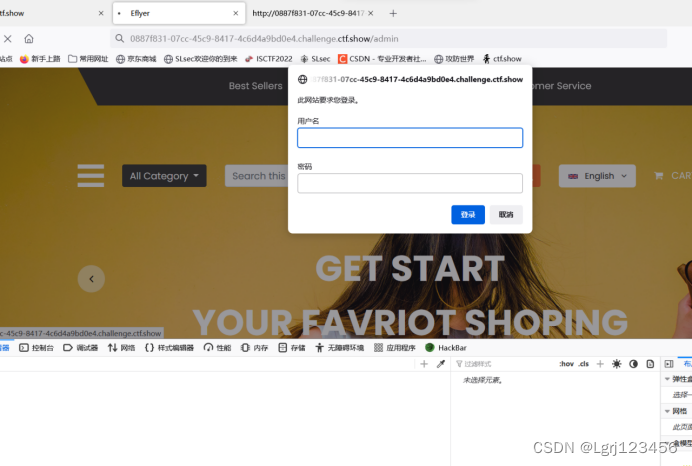

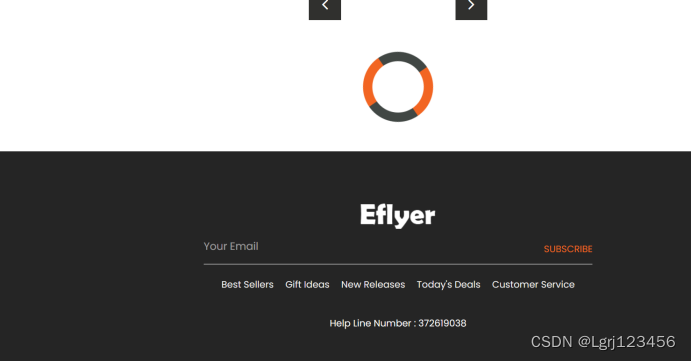

敏感信息公布

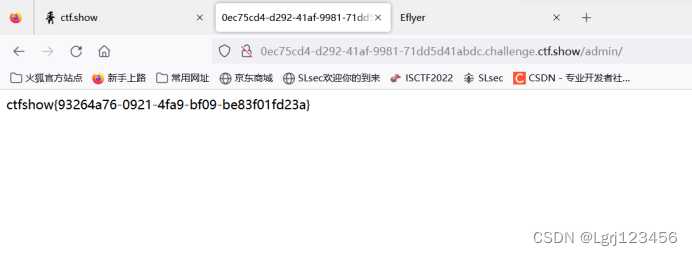

网址后面改为/admin,出现要求登录的画面

在网页找敏感信息,发现这串数字,试试密码

出现了flag

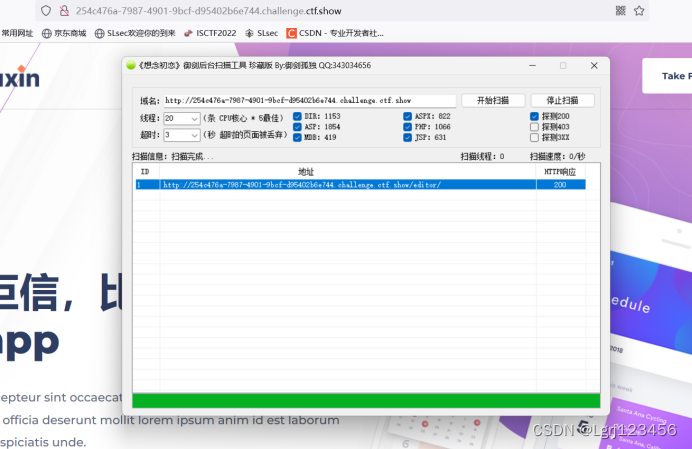

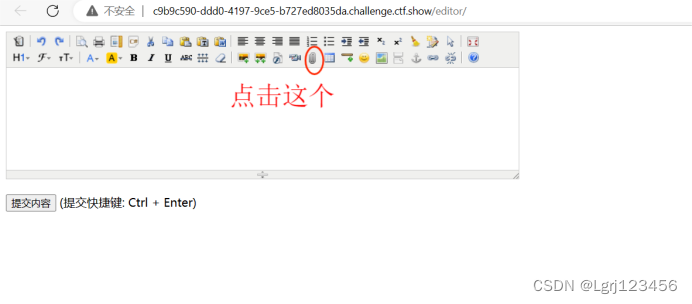

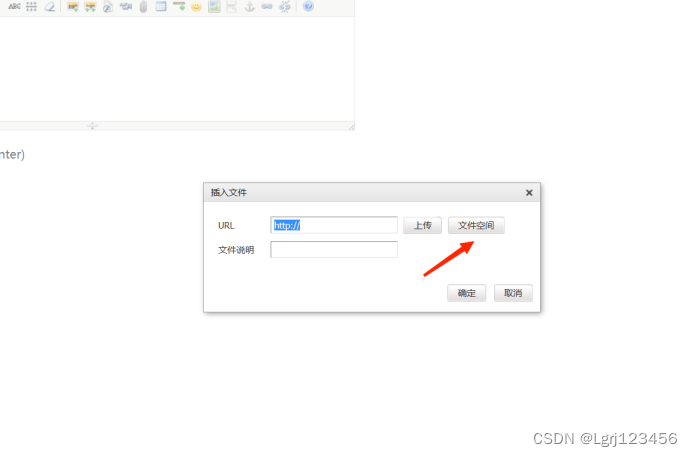

编辑器配置不当

御剑扫描,出现了地址,点击进入

在var中发现www文件,最后发现一个fl000g文本,访问得到flag

5544

5544

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?