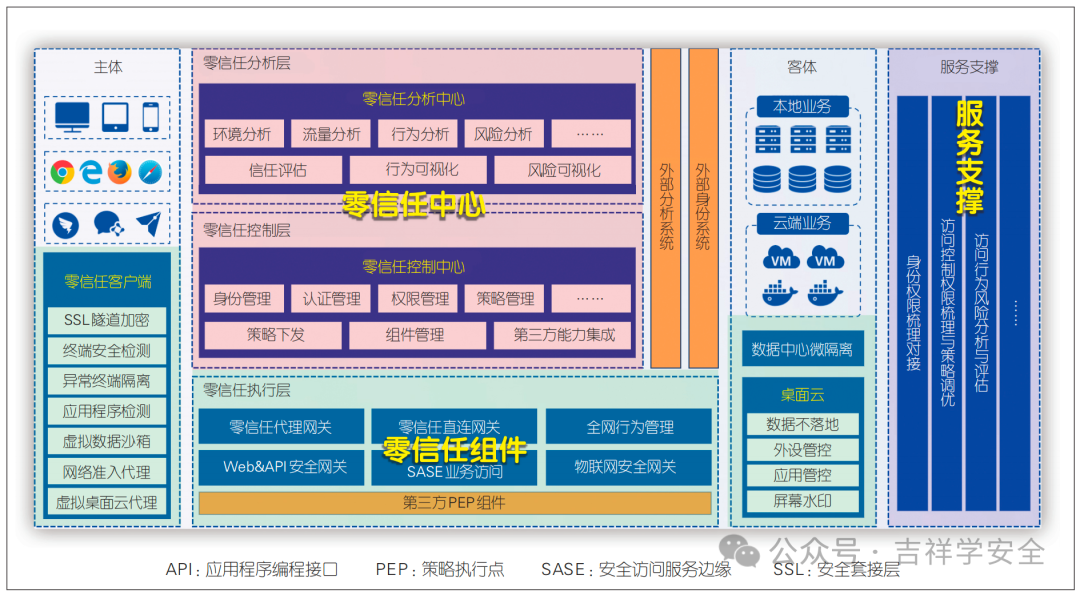

零信任平台由“中心+组件+服务”三大部分构成,以平台形式充分融合软件定义边界(SDP)、身份与访问管理(IAM)、微隔离 (MSG)的技术方案优势,通过关键技术的创新,实现最佳可信访问控制和安全隔离,为用户在业务层、数据层、终端层的访问达到“从不信任,始终验证”的安全效果,提升整体安全水平的同时降低了安全复杂性和运营开销。

ZTA平台方案主要包括零信任中心、零信任组件和服务支撑三个部分。零信任中心负责进行访问主体的信任分析和评估,零信任组件负责执行访问控制策略,服务支撑则提供持续的安全运营服务。关键技术包括第3代SPA技术、新一代沙箱技术、动态访问控制列表(ACL)技术和三层转四层隧道技术等。

ZTA平台通过融合这些技术,实现对网络流量的精准控制和保护,有效降低网络攻击的风险。它适用于跨国、跨地区的庞大业务规模和复杂业务场景,能够帮助企业构建一个安全与业务融合的零信任闭环,提高企业的网络安全防护能力。

一、零信任平台方案

ZTA平台由零信任中心、零信任组件和服务支撑三部分组成,各部分相互协作,共同实现平台功能。零信任中心包括分析中心和控制中心,负责信任等级评估和访问策略控制;零信任组件执行访问控制策略,兼具情报收集和安全防护;服务支撑部分则保障平台持续迭代、安全防御和业务优化,确保业务访问合规安全。

01、零信任控制中心

在ZTA平台中扮演核心角色,负责身份认证管理、应用管理和策略管理。它通过联动信任分析中心和零信任组件,提供全面的控制功能。身份认证管理确保用户、终端等身份的认证和权限管理,应用管理根据访问需求确定安全发布机制,而策略管理则提供动态控制策略以应对不同环境下的访问需求。控制中心通过分析中心的风险评估和信任评估来动态调整访问控制策略,并下发给执行组件实施。

02、零信任分析中心

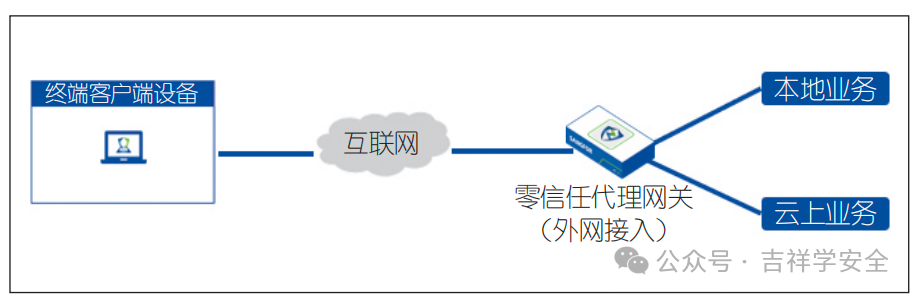

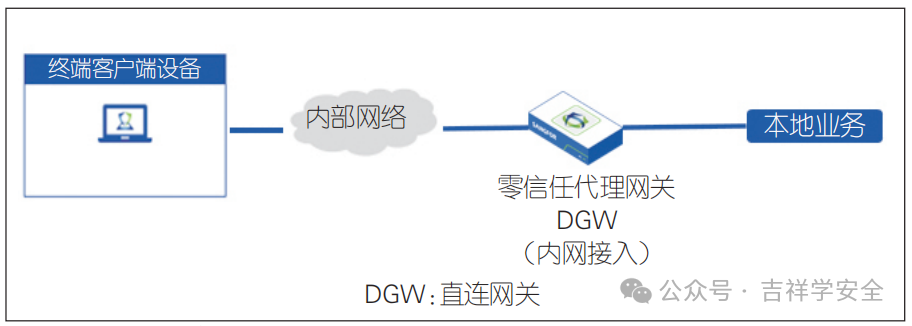

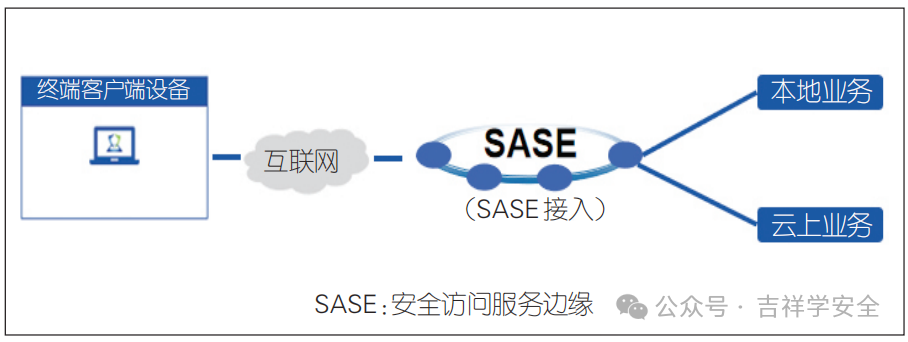

零信任分析中心为控制中心提供决策支持,通过多源数据综合风险分析,包括用户访问行为和环境信息,以确定访问策略。零信任组件包括SDP代理网关、DGW、SASE-PA网关等,根据不同业务场景执行安全策略。SDP代理网关适用于互联网和远程办公,DGW适合内网办公,而SASE-PA网关适用于跨地区分支机构的云化访问。这些网关各有特点,如SDP代理网关通过代理模式减少暴露面,DGW采用防火墙架构,SASE-PA网关则提供云上的灵活性和安全性。

03、零信任组件

零信任组件包括SDP代理网关、DGW和SASE-PA网关,它们根据不同的业务场景执行安全策略。SDP代理网关适用于互联网和远程办公,通过代理模式减少业务系统暴露,并采用安全措施如SPA技术进行防护。DGW适用于内网办公,采用防火墙架构,对内网客户端进行应用级校验。SASE-PA网关适用于跨地区分支机构的云化访问,通过云部署提供灵活的组网和安全的业务访问。每种网关在故障处理和部署特点上有所不同,SDP和DGW需特定恢复措施,而SASE-PA网关则易于部署和扩展,适合云托管场景。

04、零信任平台的落地

传统的网络安全防御体系与业务系统相对独立,主要采用“黑名单”策略。ZTA平台作为一种新型安全架构,与业务需求和安全能力紧密结合,强化“白环境”检测,通过三个阶段逐步构建完整的业务安全防御体系。

第一阶段聚焦远程接入,减少业务暴露面;

第二阶段升级内网和分支机构访问安全;

第三阶段深入数据中心内部访问控制。

运营阶段需专业团队通过可视化报表和自动化技术,持续提升安全能力,实现动态自适应的安全策略调整。

二、零信任核心技术

01、身份驱动的访问控制

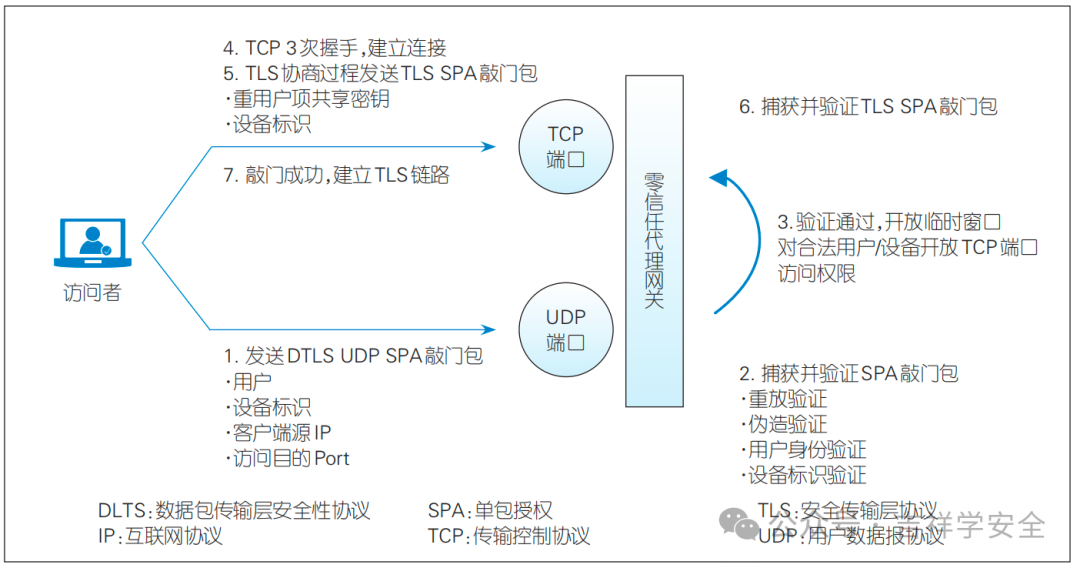

零信任安全访问控制的核心是身份驱动的访问控制,要求流量身份化和先认证后访问。在ZTA平台中,客户端需先完成身份验证才能建立业务连接,与传统远程办公场景相比,减少了业务暴露面和被攻击的风险。SDP代理网关使用SPA技术和隧道技术实现流量身份化和端口隐藏,而DGW场景则通过前置验证包实现应用级鉴权。整个过程分为两个阶段:身份校验和业务连接建立,确保只有验证通过的客户端能访问业务端口。

02、动态访问控制列表(ACL)技术

ZTA平台中的安全策略引擎采用动态ACL技术和两种主流模式:信任评分机制和规则机制。信任评分机制分为配置评分和智能评分,而规则机制通过设定安全策略基线来实现。ZTA平台采用规则+评分的混合模式,以规则为主,评分辅助,遵循“安全有原则,管理有灰度,信任有智慧”的理念。动态ACL考虑时间、位置、应用程序等多种维度,实现细粒度控制。智能评分模式下,零信任中心与终端安全设备联动进行环境评估;规则模式下,通过安全评估与可信进程标签匹配,支持策略差异化。

03、隧道技术

隧道技术通过引流、传输和代理三个关键步骤在传输层面实现安全控制。传统三层引流技术通过虚拟网卡和路由实现引流,具有良好的兼容性,但受网络波动影响较大。三层转四层技术则使用轻量级IP协议栈,将流量从三层转换到四层,通过TCP短连接发送至网关,提高了传输效率,尤其是在大文件传输和下载场景中。

总结:

零信任是一种内生安全模型,通过强调业务“白”化能力与业务深度融合,构建了安全与生产力的平衡。它优先保障业务可用性,并以系统化思维提升业务安全免疫力,为数字化社会提供安全建设方向和“可信”基石。零信任架构是一种保护企业资产的系统和操作设计指南,不是一个单一架构。零信任平台融合多种技术优势,为企业提供业务与安全并行的网络环境,是保障数字化发展的重要途径。

1005

1005

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?