随着社会信息化的快速发展,网络给人们带来便利的同时,也带来了威胁。尤其是给公众提供服务的单位信息机房基础设施、网络与信息系统受到的威胁更大,为了保障公共服务单位信息机房基础设施、网络与信息系统安全的稳定运行,因此,防范通过互联网对公共服务单位网络与信息系统发起的攻击和破坏,防范内部人员和外来人员的网络安全违法违规行为,显得尤为迫切。

网络工程师在日常运维中面对随时来临的安全威胁,如何有效的避免呢? 这时候运用一些必要的手段来提高防范技能,就显得非常重要了。

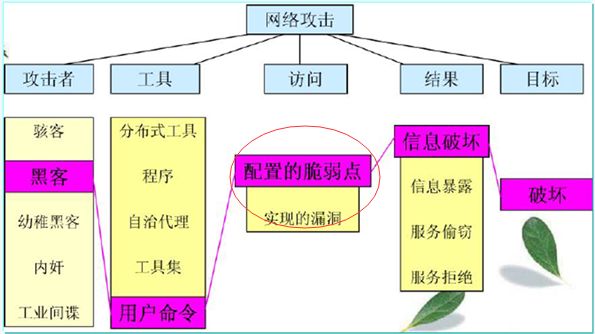

一个网络攻击事件,一般是由攻击者运用工具去访问某个系统的脆弱点,对其进行盗取数据或其他破坏行为,从而对企事业造成较大的负面影响的事件。

我们无法预测攻击者什么时候将发起攻击,也无法猜测攻击者使用什么工具发起攻击。

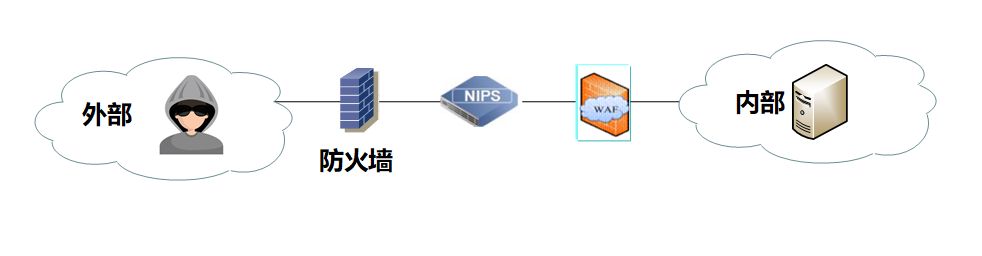

我们可以使用串联或旁挂在网络边界的IPS、IDS与WAF等网络设备,抓取数据,分析可疑的攻击事件;我们也可以利用IPS、WAF内置的安全规则对网络攻击行为进行过滤,甚至利用防火墙设备对可疑的网络攻击来源进行封堵。

在网络攻击事件的前期,外部攻击者需要使用各种手段收集目标内部服务器IP地址信息、服务器操作系统信息、应用系统软件信息等等各种企业内部系统的信息。攻击者只有在收集到足够的企业内部信息后,才能查找系统的脆弱点,最终发动网络攻击。

外部攻击者收集企业信息系统内部信息时,一般会采用各种工具批量化、自动化操作,在ICMP协议层、TCP协议层进行扫描,获取可用于网络攻击的信息。IPS、IDS设备的入侵检测事件分析模块一般将此类扫描事件归为低风险事件。网络工程师常常会忽视此类的低风险事件。

工程师在日常工作中,发现以下图片所展示的类似的事件信息时,应该有所重视,防患于未然。

外部网络攻击者在收集到目标企业的信息系统内部信息后,一般会通过暴力破解工具去猜测操作系统或应用系统的帐号、密码,用以提升操作权限,最终获取企业的敏感数据。极端情况下,外部攻击者也会针对前期收集到的目标企业的信息系统内部信息,分析操作系统、应用系统所存在的漏洞,利用未修复的系统漏洞实施攻击行为,较快地获取到系统高级权限。

工程师在日常工作中,发现下图中类似的SQL注入攻击事件,就要重点关注了,一般此类事件会归为中高级风险。同时,负责系统运维的工程师,也应当及时为各操作系统与应用系统软件更新补丁,使用高强度复杂密码并定期进行修改。

最坏的情况下,网络攻击者已经获取了企业的系统或应用权限,已经盗取或者正在盗取企业内部数据。在这个期间,工程师常常在企业内部网络环境中发现有外部主机与内部服务器存在较长时间的连接并发送数据。

当我们发现这种情况的时候,应快速断开外部连接,在必要的情况下断开内部系统主机的物理连接。

防范网络安全攻击不仅仅是技术的问题,更体现在管理方面,这也是许多企业信息管理部门最容易忽视的。信息安全意识不足,建议给信息系统增加网络安全设备,对系统存在的漏洞不及时处理,较关注用网络安全设备来防范网络攻击,较少关注修复系统或应用本身漏洞。

比如一个孩子,在寒冷的冬天里,如果孩子的身体免疫力差,给他穿再多衣服也会常常感冒。如果这个孩子免疫力很好,即使穿少了衣服但由于抵抗力强依然不易感冒。

呼吁更多的对信息安全负有管理职责者树立更好的信息安全意识,提高信息系统的网络安全防护能力,创造一个良好的网络安全防护环境,为社会与企业创造更多的效益。

196

196

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?