靶机环境搭建

攻击渗透机: kali IP地址:192.168.33.128

靶机:DC-7 IP地址未知

靶机下载地址:https://www.vulnhub.com/entry/dc-7,356/

渗透过程

1.信息收集

1.1 信息收集

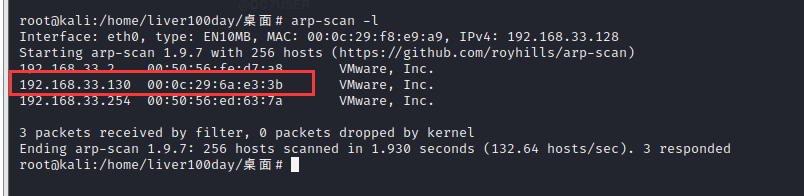

arp-scan -l 扫描局域网所有设备(所有设备IP、MAC地址、制造商信息)

扫描到目标靶机IP地址为:192.168.33.130

也可以使用nmap扫描整个网段,确认存活主机

nmap -T4 192.168.33.0/24

同样扫描出了目标靶机IP地址为:192.168.33.130,同时还扫描到了目标靶机开放了22端口(ssh服务),80端口(http服务)

1.2 端口扫描

确定了目标靶机IP地址,接下来我们就需要扫描目标端口,确认目标开放了那些端口,那些服务,上面虽然已经扫描出了,但是并不全面

nmap -T4 -sV -A -O -p- 22,80 192.168.33.130

-T4(速度) -sV(版本扫描和开启的服务) -O(操作系统) -p-(后面接要扫描到指定端口)

这样我们就扫描到了有关这两个端口的更详细信息

1.3 访问web网页(80端口)

知道目标开放了80端口,就网页访问一下,看看有无有用信息

是一个欢迎界面,里面给了我们一些提示:暴力破解或者字典攻击,不会成功;方法在盒子外面

通过火狐的Wappalyzer插件,我们探测到目标靶机网业的CMS为Drupal 8

2.漏洞利用

2.1 修改网站admin用户密码

在网页的左下角,有神秘信息

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1177

1177

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?