描述

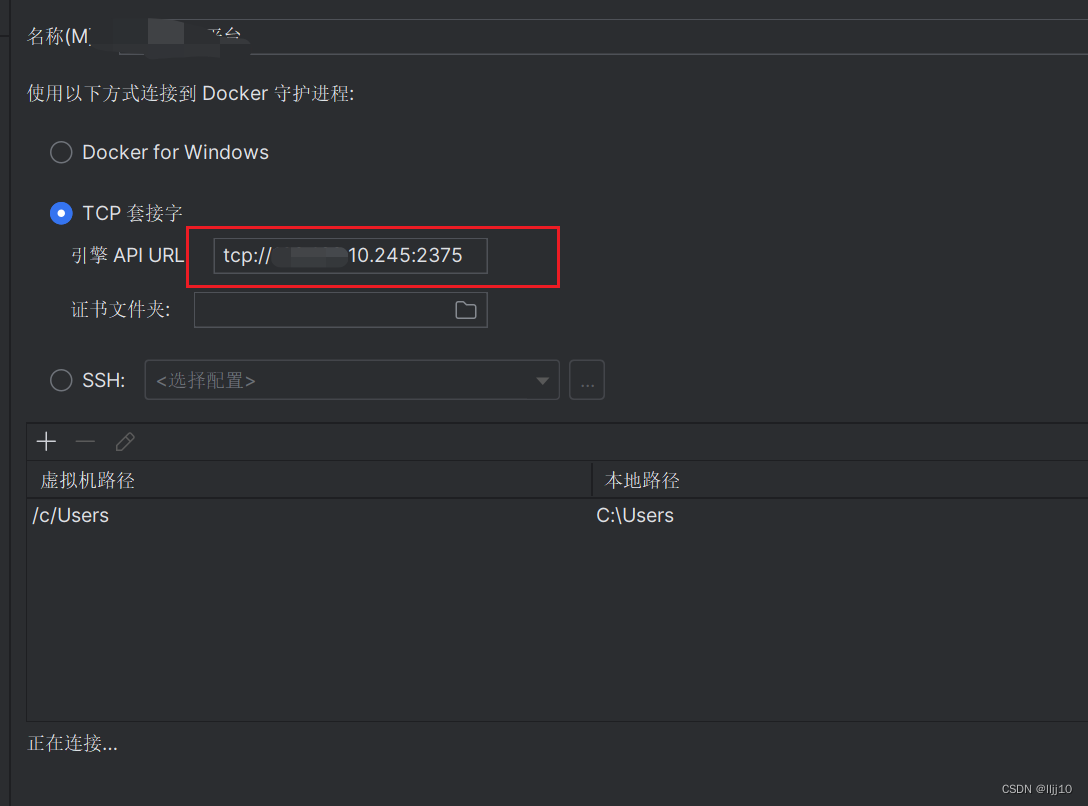

当我们使用Docker 远程管理,比如IDEA 的Docker连接,通常会使用docker Daemon开启2375 端口来方便远程执行发送到管理端口上的Docker命令

但是我服务器开通端口后总是莫名其妙的收到木马入侵提醒。去网上搜索时发现确实有这种问题存在

操作描述

开放 2375

- 编辑守护线程的配置文件

vim /usr/lib/systemd/system/docker.service - 找到ExecStart并 修改

ExecStart=/usr/bin/dockerd --tlsverify --tlscacert=/etc/docker/ca.pem --tlscert=/etc/docker/server-cert.pem --tlskey=/etc/docker/server-key.pem -H tcp://0.0.0.0:2375 -H unix:///var/run/docker.sock - 重启docker 和守护线程

systemctl daemon-reload & systemctl restart docker - 防火墙开通端口

不必多说,自己检查 - 调试一下

生成证书及秘钥 防止入侵

以上做法就会开通一个所有IP 都可以访问的2375端口,就会引起入侵问题。

如果你的IP 固定,你可以在配置文件上进行设置,或者针对防火墙进行设置。

以下整理网上的教程,生成 证书。

-

创建一个目录用于存储生成的证书和秘钥

systemctl daemon-reload & systemctl restart docker -

使用openssl创建CA证书私钥,期间需要输入两次密码,生成文件为ca-key.pem

openssl genrsa -aes256 -out ca-key.pem 4096 -

根据私钥创建CA证书,期间需要输入上一步设置的私钥密码,然后依次输入国家是 CN,省例如是Guangdong、市Guangzhou、组织名称、组织单位、姓名或服务器名、邮件地址,都可以随意填写,生成文件为ca.pem(注意证书有效期)

openssl req -new -x509 -days 365 -key ca-key.pem -sha256 -out ca.pem -

创建服务端私钥,生成文件为server-key.pem

openssl genrsa -out server-key.pem 4096 -

创建服务端证书签名请求文件,用于CA证书给服务端证书签名。IP需要换成自己服务器的IP地址,或者域名都可以。生成文件server.csr

openssl req -subj "/CN=Your server IP" -sha256 -new -key server-key.pem -out server.csr -

配置白名单,用多个用逗号隔开,例如: IP:192.168.0.1,IP:0.0.0.0

echo subjectAltName = IP:Your server IP,IP:0.0.0.0 >> extfile.cnf -

将Docker守护程序密钥的扩展使用属性设置为仅用于服务器身份验证

echo extendedKeyUsage = serverAuth >> extfile.cnf -

创建CA证书签名好的服务端证书,期间需要输入CA证书私钥密码,生成文件为server-cert.pem

openssl x509 -req -days 365 -sha256 -in server.csr -CA ca.pem -CAkey ca-key.pem \-CAcreateserial -out server-cert.pem -extfile extfile.cnf -

创建客户端私钥,生成文件为key.pem

openssl genrsa -out key.pem 4096 -

创建客户端证书签名请求文件,用于CA证书给客户证书签名,生成文件client.csr

openssl req -subj '/CN=client' -new -key key.pem -out client.csr -

要使密钥适合客户端身份验证,请创建扩展配置文件

echo extendedKeyUsage = clientAuth >> extfile.cnf -

创建CA证书签名好的客户端证书,期间需要输入CA证书私钥密码,生成文件为cert.pem

openssl x509 -req -days 365 -sha256 -in client.csr -CA ca.pem -CAkey ca-key.pem \-CAcreateserial -out cert.pem -extfile extfile.cnf -

删除不需要的文件,两个证书签名请求

rm -v client.csr server.csr -

修改证书为只读权限保证证书安全

chmod -v 0400 ca-key.pem key.pem server-key.pem chmod -v 0444 ca.pem server-cert.pem cert.pem -

将服务器证书复制到其他文件夹

cp server-*.pem /etc/docker/ && cp ca.pem /etc/docker/

最终生成文件如下,有了它们我们就可以进行基于TLS的安全访问了

ca.pem CA证书

ca-key.pem CA证书私钥

server-cert.pem 服务端证书

server-key.pem 服务端证书私钥

cert.pem 客户端证书

key.pem 客户端证书私钥

修改配置文件和重启

vim /usr/lib/systemd/system/docker.service

# 修改配置文件

ExecStart=/usr/bin/dockerd --tlsverify --tlscacert=/etc/docker/ca.pem --tlscert=/etc/docker/server-cert.pem --tlskey=/etc/docker/server-key.pem -H tcp://0.0.0.0:2375 -H unix:///var/run/docker.sock

systemctl daemon-reload && systemctl restart docker

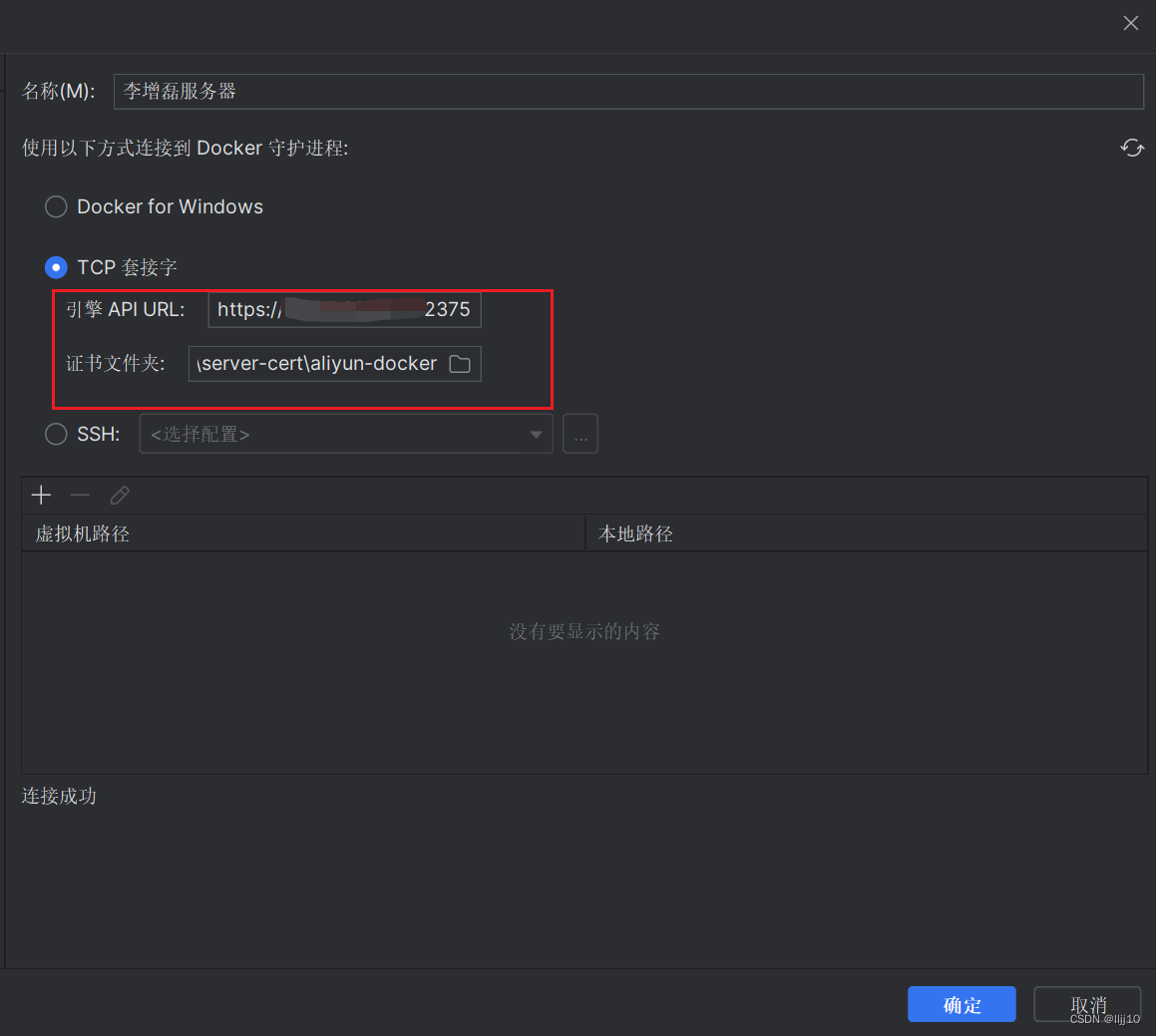

保存证书文件 并使用

将IDEA 链接地址改为 HTTPS (不是tcp了)

然后将证书文件夹地址设置上

测试

-

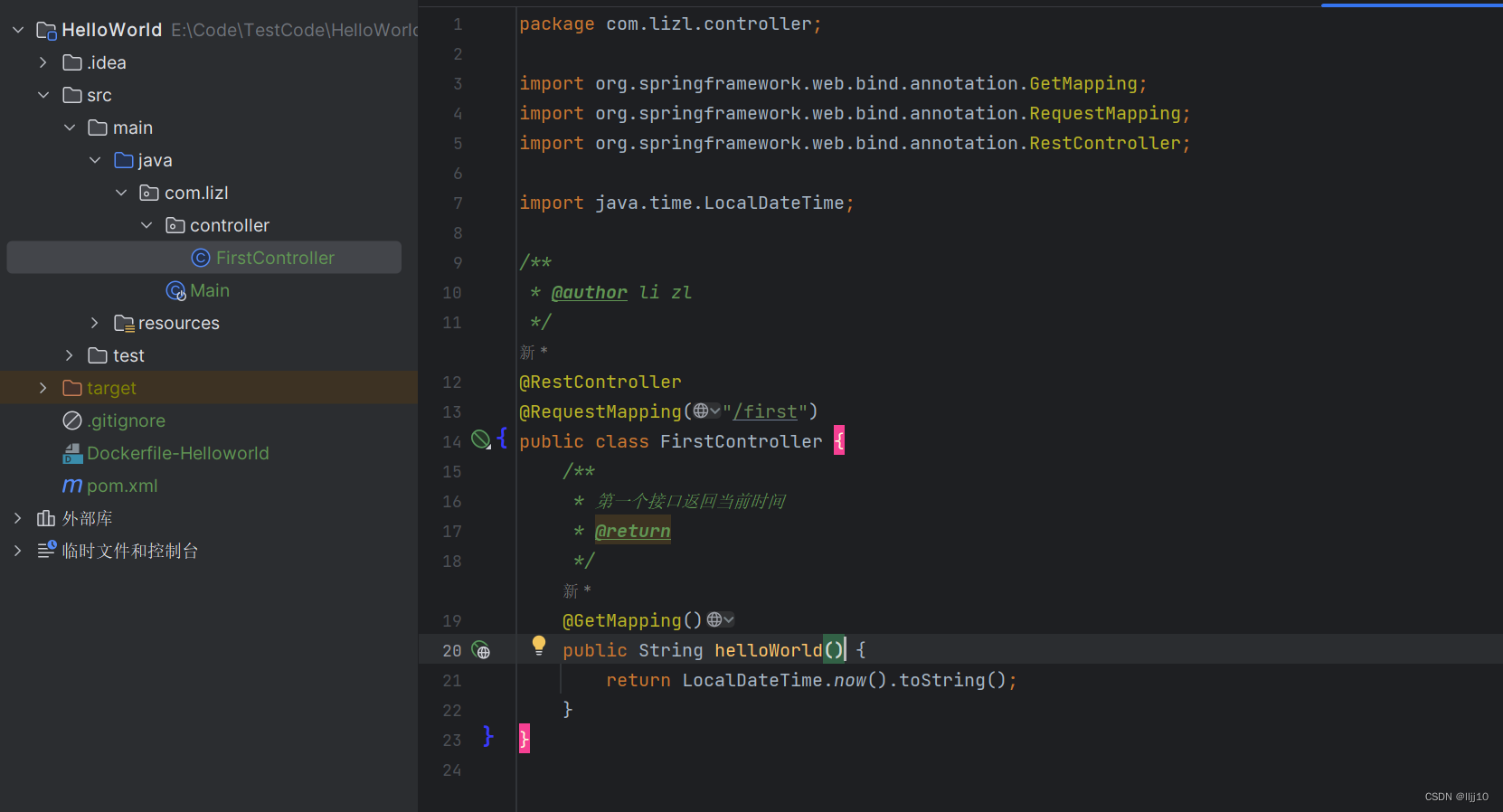

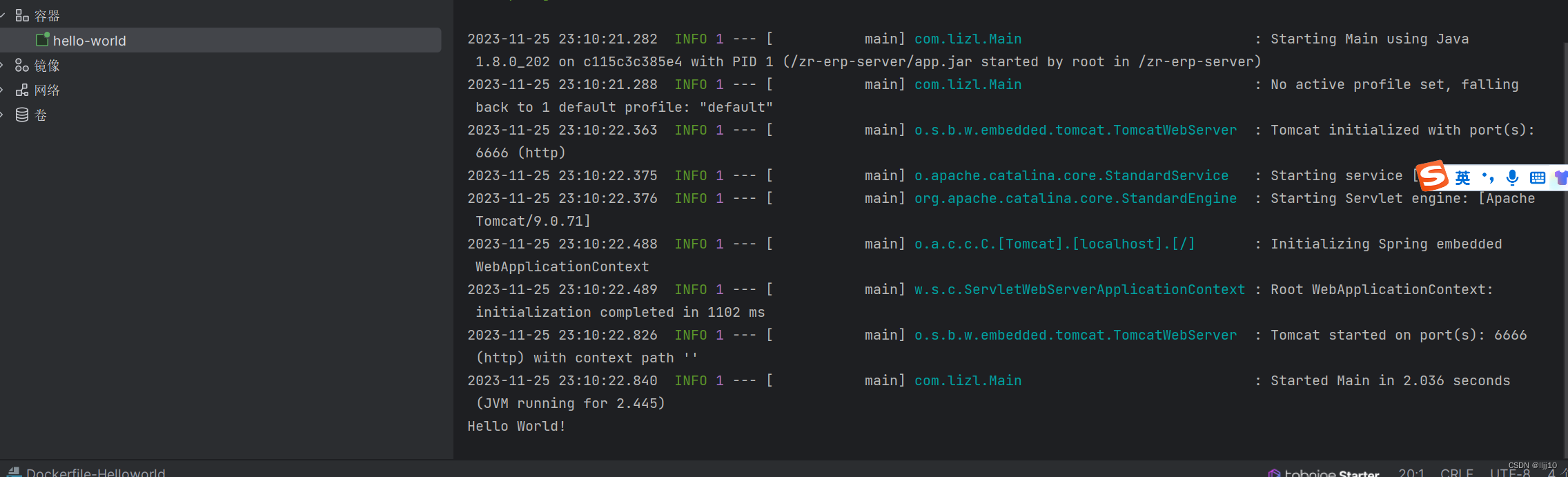

做一个简单的Helloworld 的SpringBoot 程序

-

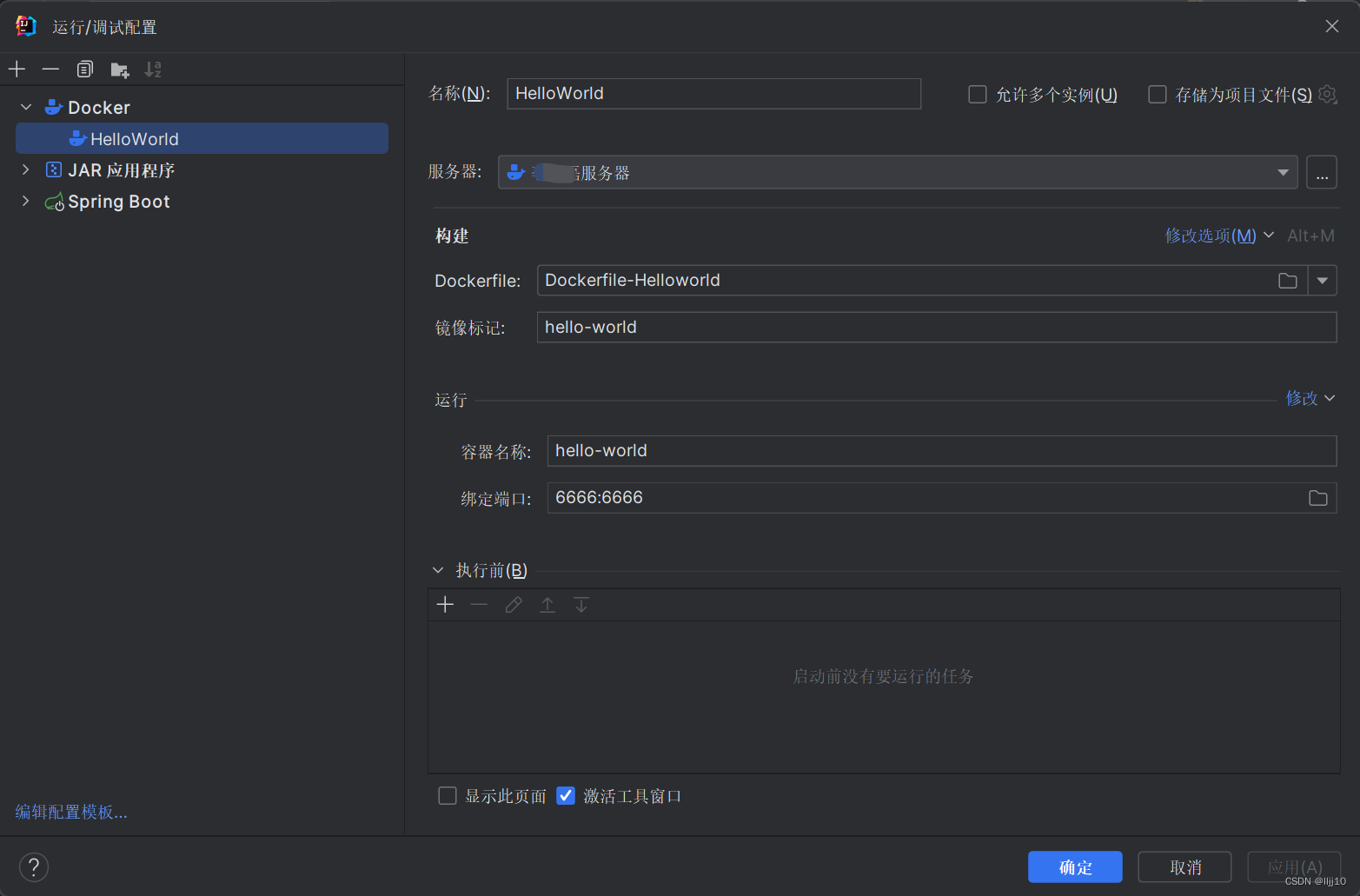

做一个Docker File 文件

FROM moxm/java:1.8-full RUN mkdir -p /zr-erp-server WORKDIR /zr-erp-server ARG JAR_FILE=target/HelloWorld-1.0.jar COPY ${JAR_FILE} app.jar EXPOSE 6666 ENV TZ=Asia/Shanghai JAVA_OPTS=" -Xms128m -Xmx512m " ENV ENCODING=" -Dfile.encoding=utf-8 " #睡60 然后启动 CMD java $JAVA_OPTS -jar $ENCODING app.jar -

使用Docker 发布到服务器

声明

版权声明:本文为CSDN博主「Q-T」的原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接及本声明。

原文链接:链接: CSDN博主「Q-T」的原创文章

1089

1089

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?