gpt

GUID磁蝶分割表,其含义为全局唯一标示磁盘分区表

与MBR最大4个分区表项的限制相比,GPT对分区数量没有限制

Windows最大支持128个GPT分区

GPT 可管理硬盘大小达到了18EB

ext3 最多支持32tb

ext4 最多支持1EB

xfs 8EB-1byte

测试:

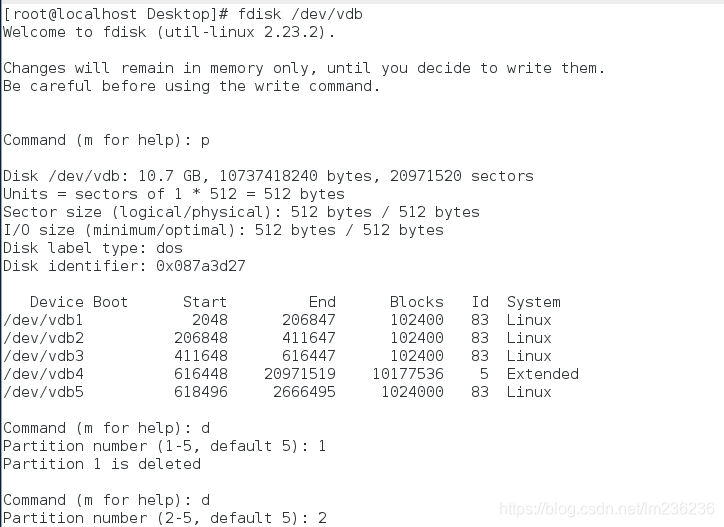

首先,把分区删掉

parted /dev/vdb/ 如果此时不知道接下来要做什么,可以--help查看

mklabel

gpt 改变磁盘分区类型 注意:不但需要删掉分区,而且也要把分区挂载点卸载掉,不然会产生警告

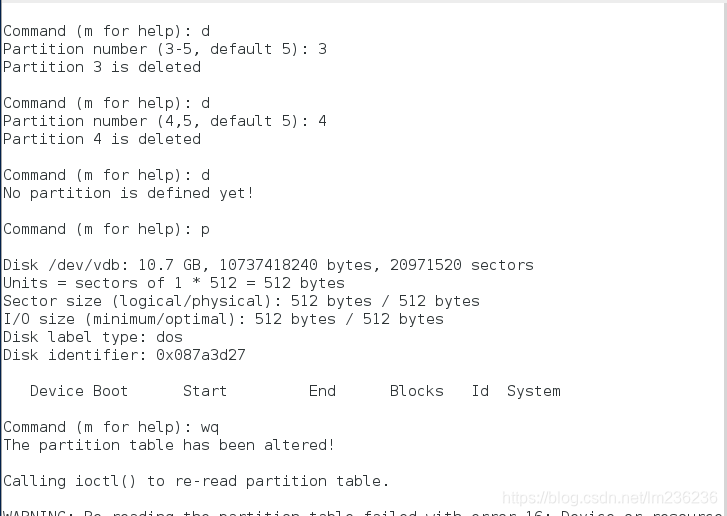

改变磁盘分区类型之后可以看到:

再次添加分区时,不再是四个主分区,而是128个分区

![]()

并且,标签也少了许多

磁盘加密:

在server下做

文件系统在加密层之上,数据没有办法解密了,luks加密

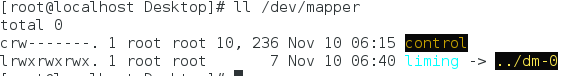

解密后重起名字,叫虚拟设备 可以通过 ll /dev/mapper查看。

磁盘加密可以理解为在加文件系统之前给磁盘盖了个盖子,如果要读写磁盘里面的内容,必须先打开盖子

1.创建磁盘分区(在上一个磁盘分区章节)

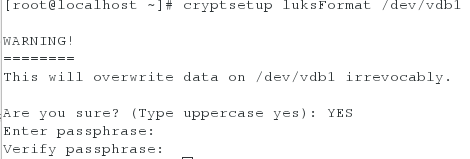

2.盖上盖子cryptsetup luksFormat /dev/vdb1 给/dev/vdb1加密 可以通过cryptsetup --help查看命令格式

注意:是大写的YES不是小写,这里是个系统bug。然后输入密码。

3.打开盖子cryptsetup open /dev/vdb1 liming 要想打开盖子,那么就得输入密码。解密后重起名字,叫虚拟设备,可以通过ll /dev/mapper查看虚拟设备

![]()

4.给虚拟设备加文件系统,mkfs.xfs /dev/mapper/liming

5.挂载虚拟设备 mount /dev/mapper/liming /mnt

6.创建文件 touch /mnt/file{1..3}

7.卸载虚拟设备 umount /mnt

8.关闭盖子 cryptsetup close liming 关闭盖子之后可以通过 ll /dev/mapper查看虚拟设备是否关闭

![]()

9.如果不打开盖子进行挂载,那么系统就会提示mount:unkown filesystem type 'cypto_LUKS'

![]()

10.加密之后,dd if=/dev/vdb1 of=/mnt/file bs=512 count=1 从加密的磁盘中取出部分数据放入/mnt/file/中

然后hexdump -C /mnt/file 查看文件

数据已被加密。

加密磁盘开机自动挂载

vim /etc/fstab 开机自动挂载文件写入打开盖子之后的设备名 挂载点 文件系统 挂载参数 是否备份 是否检测

vim /etc/crypttab 此文件记录了要加密的磁盘和对应的虚拟设备以及密码记录文件

vim /root/vdb1pass 这个文件可以任意写,里面记录了加密设备的密码,这个时候的密码是与之前盖盖子时所设定的密码相同,所以这个文件也叫密码记录文件

chmod 600 /root/vdb5pass 给密码记录文件所有人的所有权限,以便开机能读取,给其他用户零权限,以免其他用户获取磁盘密码。

cryptsetup luksAddkey /dev/vdb1 /root/vdb1pass 关联密码记录文件与设备

reboot

删除加密层

vim /etc/fstab 删除自动挂载文件内容

vim /etc/crypttab 清除加密硬盘与虚拟设备的关联文件

umount /pub 卸载虚拟设备

cryptsetup close disk 关闭虚拟设备

mkfs.xfs /dev/vdb1 -f 强制格式化设备,数据会丢失

此时可以通过挂载vdb1来查看磁盘是否已经清除了加密层

挂载成功,说明磁盘已经清除加密层

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?