ez_xxor

拖到ida中查看源代码能看出是通过xxor函数对flag进行加密,查看xxor,发现是将flag与0xC进行异或,编写脚本运行得flag{2f41b23a-e79a-b03a-c818-e23699a9e330}

babybc

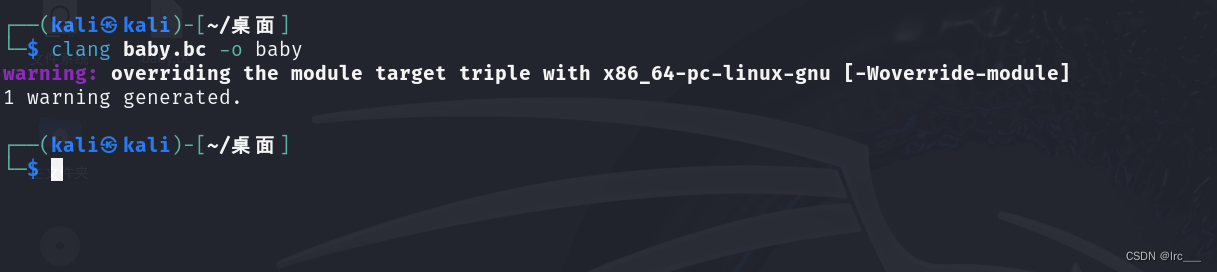

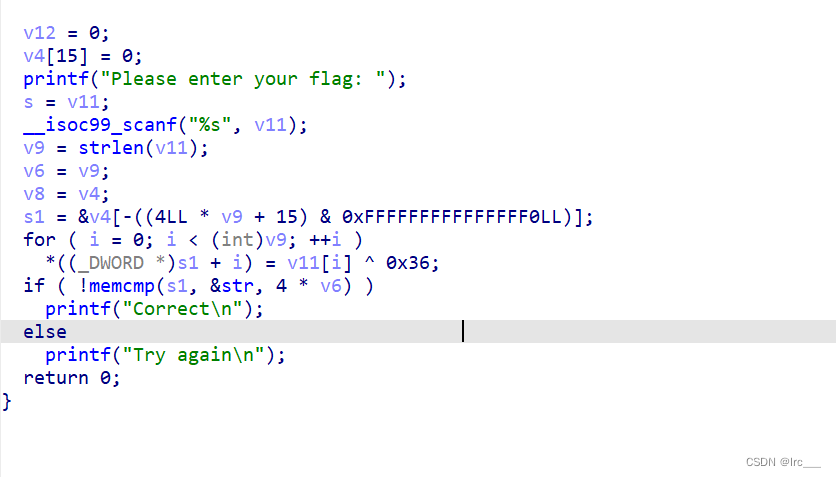

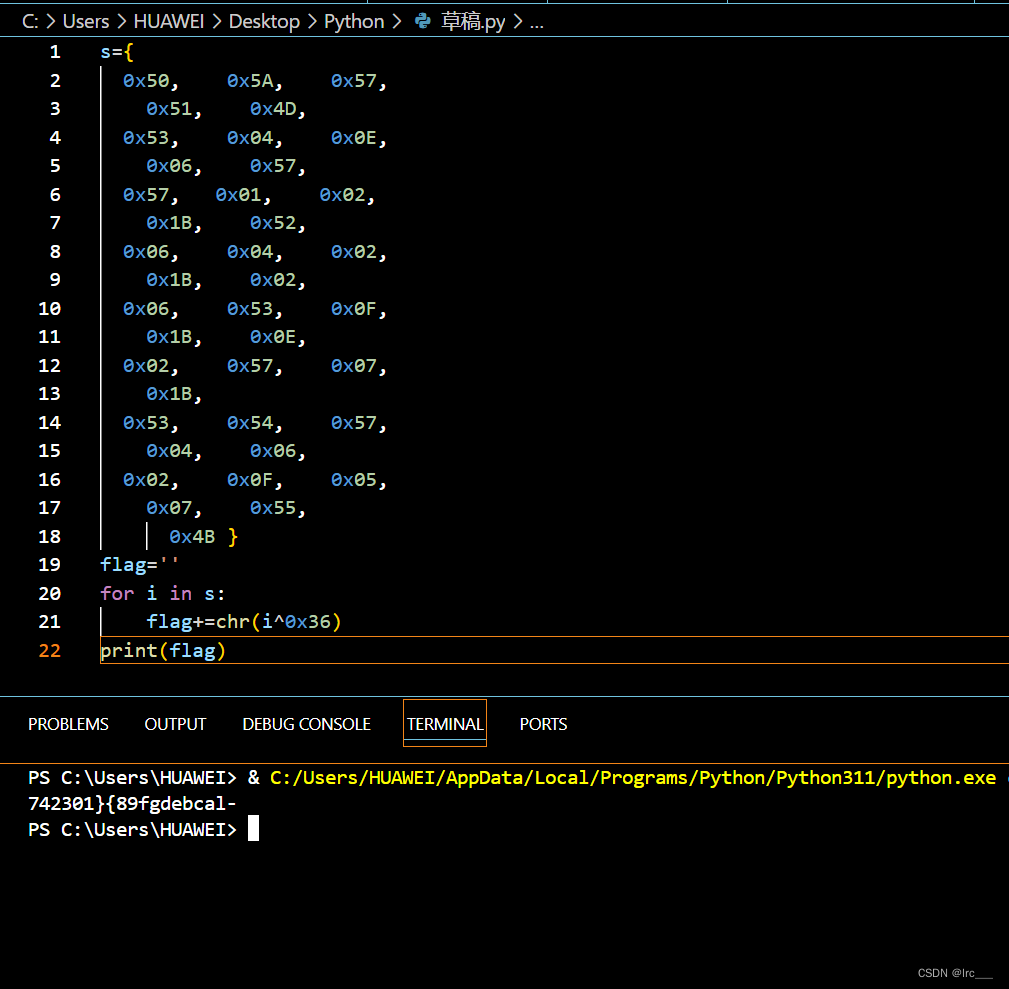

文件解压后发现是bc文件,将bc文件拖进虚拟机中进行clang操作,得到新文件baby,拖入ida中查看,发现是将flag与0x36进行异或,写脚本得flag

得到flag{89fgdebcal-742301}

mobile-高

安卓逆向,附件解压后得到apk文件,改后缀为zip,再次解压,找到classes.dex拖入dex2jar文件夹中,得到jar文件,用jd-gui打开查看源码,找到主函数,编写脚本运行得flag

得到flag{W3l_T0_GAM3_0ne}

1529

1529

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?