一般情况下,我们通过request.getRemoteAddr()方法就能获取访问客户端的IP。而如果经过WAF或加速,那么就会出现经过一层代理或多层代理的情况。

代理的方式有:

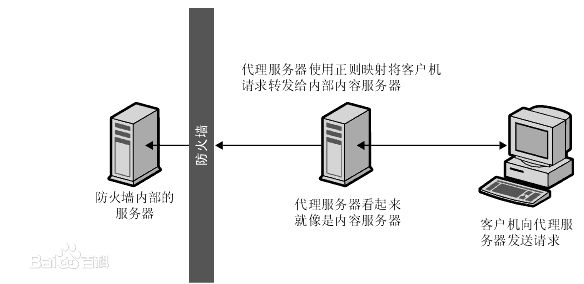

1. 正向代理

2. 透明代理

3. 反向代理

其中正向代理和透明代理的情况,还有极端情况是使用了多个匿名代理服务器,以及使用欺骗性的代理。我们目前先不用去考虑。

我们的目的是获取到真实的原始的客户端ip,通过比较ip白名单,来实现ip过滤的目的。

经过代理以后,由于在客户端和服务之间增加了中间层,因此服务器无法直接拿到客户端的IP,服务器端应用也无法直接通过转发请求的地址返回给客户端。但是在转发请求的HTTP头信息中,增加了X-FORWARDED-FOR(值得一提的是,该属性在header中,可以随意增删改,因此有可能是伪造的,来实现欺骗真实服务器的目的。而这不影响我们的过滤非法IP,除非它获知了客户的真实白名单IP,并伪造请求)。

如果通过了多级反向代理的话,X-Forwarded-For的值并不止一个,而是一串IP值,那么我们取X-Forwarded-For中第一个非unknown的有效IP字符串。

实现如下:

public static String getRemoteIp(HttpServletRequest request)

{

String ip = request.getHeader("X-Forwarded-For");

if (ip == null || ip.length() == 0 || "unknown".equalsIgnoreCase(ip)) {

ip = request.getHeader("Proxy-Client-IP");

}

if (ip == null || ip.length() == 0 || "unknown".equalsIgnoreCase(ip)) {

ip = request.getHeader("WL-Proxy-Client-IP");

}

if (ip == null || ip.length() == 0 || "unknown".equalsIgnoreCase(ip)) {

ip = request.getHeader("HTTP_CLIENT_IP");

}

if (ip == null || ip.length() == 0 || "unknown".equalsIgnoreCase(ip)) {

ip = request.getHeader("HTTP_X_FORWARDED_FOR");

}

if (ip == null || ip.length() == 0 || "unknown".equalsIgnoreCase(ip)) {

ip = request.getRemoteAddr();

}

if(StringUtils.contains(ip, ",")) //如果存在多个反向代理,获得的IP是一个用逗号分隔的IP集合,取第一个

{

ip = StringUtils.substringBefore(ip, ",");

}

return ip;

}代码的对应说明:

X-Forwarded-For: 简称XFF头,它代表客户端,也就是HTTP的请求端真实的IP,只有在通过了HTTP 代理(比如APACHE代理)或者负载均衡服务器时才会添加该项。它不是RFC中定义的标准请求头信息,在squid缓存代理服务器开发文档中可以找到该项的详细介绍。标准格式如下:X-Forwarded-For: client1, proxy1, proxy2;

X-Forwarded-For头信息可以有多个,中间用逗号分隔,第一项为真实的客户端ip,剩下的就是曾经经过的代理或负载均衡的ip地址,经过几个就会出现几个。

Proxy-Client-IP 字段和 WL-Proxy-Client-IP 字段只在 Apache(Weblogic Plug-In Enable)+WebLogic 搭配下出现,其中“WL” 就是 WebLogic 的缩写。即访问路径是:Client -> Apache WebServer + Weblogic http plugin -> Weblogic Instances

HTTP_CLIENT_IP: 是代理服务器发送的HTTP头。如果是“超级匿名代理”,则返回none值。同样,REMOTE_ADDR也会被替换为这个代理服务器的IP。

REMOTE_ADDR: 是你的客户端跟你的服务器“握手”时候的IP。如果使用了“匿名代理”,REMOTE_ADDR将显示代理服务器的IP。

参考链接:

http://blog.csdn.net/tanyit/article/details/6925317

http://www.ahlinux.com/server/proxy/8699.html

http://my.oschina.net/u/699015/blog/379269

http://m.oschina.net/blog/26319

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?