前沿

最近一直在研究绕过验证码进行爆破的方法,在这里对自己这段时间以来的收获进行一下分享。在这里要分享的绕过验证码爆破的方法一共有2个,分为免费版本(如果验证码比较奇怪可能会有识别错误的情况)和付费版本(调用收费接口,所以很精准),下面针对免费的版本做分享。

插件:captcha-killer-modified

步骤概述

- 下载captcha-killer-modified.jar包

- burp安装captcha-killer-modified.jar包

- 搭建验证码识别服务(下载安装ddddocr)

- 启动验证码识别接口(codereg.py)

- 配置参数进行使用

下载captcha-killer-modified.jar包

打开项目地址,点击右侧releases进入下载最新版本的jar包,我选择的是0.21-jdk11版,也可以直接点击下边地址下载(使用的burp的jdk版本是jdk16,win11操作系统)。

下载python脚本源码

也可以直接点击下方地址下载。

https://github.com/f0ng/captcha-killer-modified/blob/main/codereg.py

下载python脚本即可,即codereg.py,需准备python3环境。

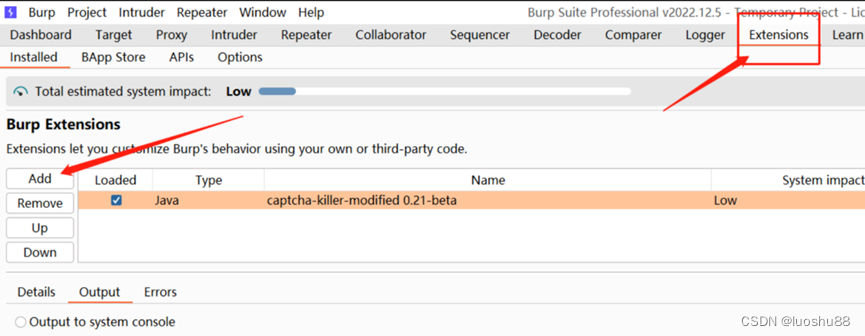

burp安装captcha-killer-modified.jar包

下载插件文件后,启动Burpsuite,点击Extensions模块,在Burp Extensions一栏点击Add,选择刚下好的jar包。并点击下一步完成安装

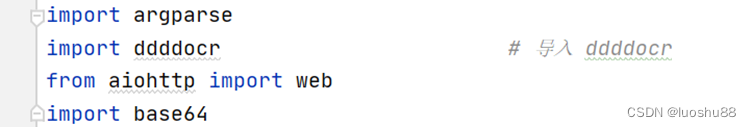

安装ddddocr服务,并配置接口

验证码识别接口用到的是Python库中的ddddocr,Web服务用 到的是aiohttp。 因此我们需要使用到Python环境,本次教程中使用的版本为 Python3.

执行命令:

pip install -i http://mirrors.aliyun.com/pypi/simple/

也可以单独安装ddddocr

Pip install ddddorc

我选择的是第二种,如果网上慢的话,弄个vpn即可。

然后安装其他包

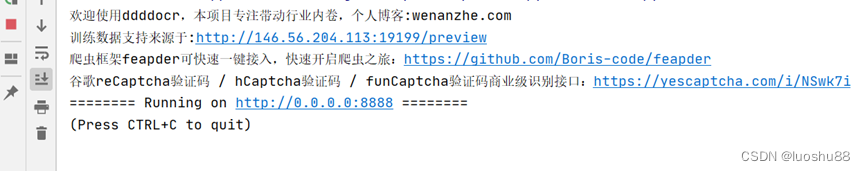

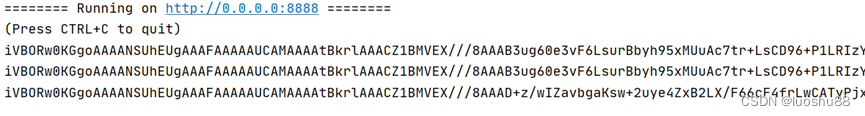

然后运行codereg.py脚本。

成功运行后的结果。

实验

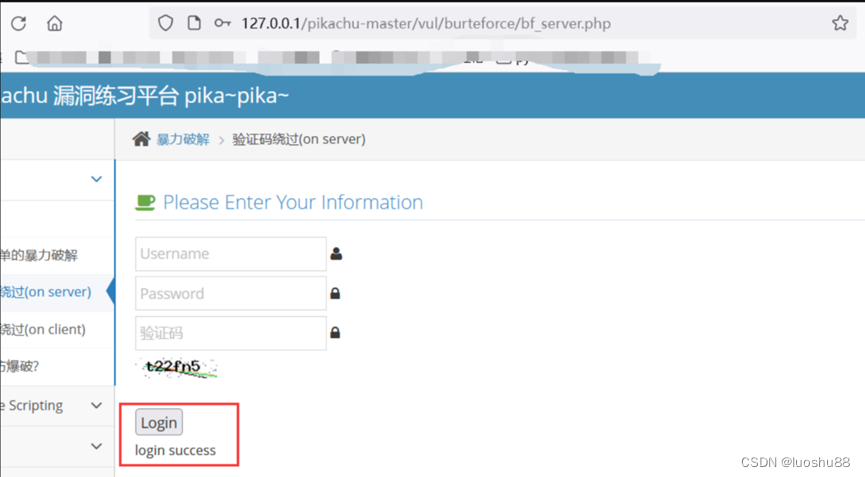

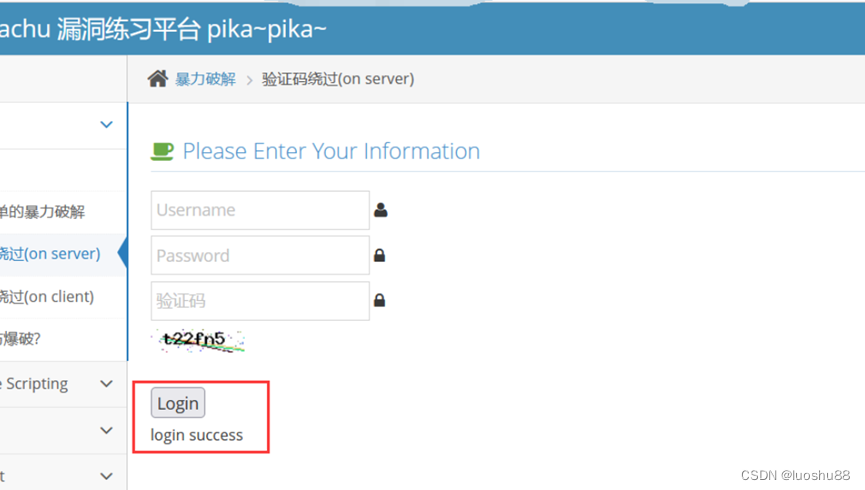

实例:以pikachu靶场为目标

鼠标放到图片位置,复制图片的链接,新建窗口打开;

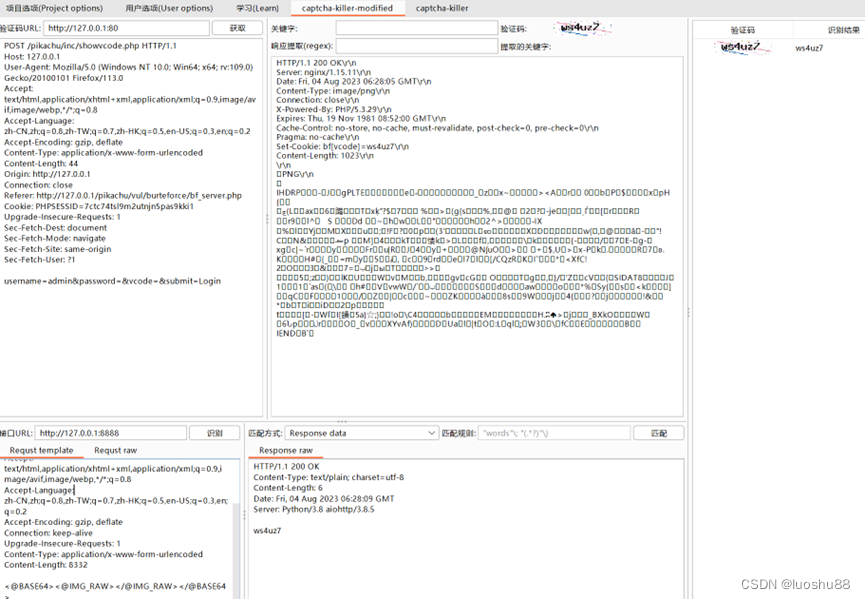

访问攻击目标的验证码图片接口的url:http://127.0.0.1/pikachu-master/inc/showvcode.php

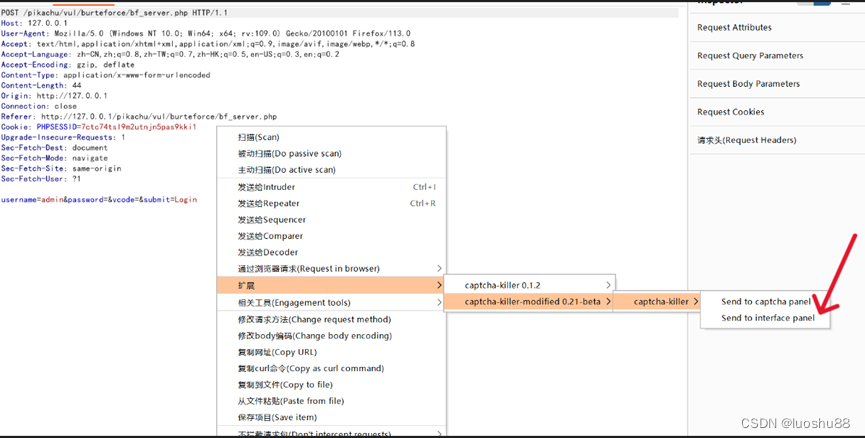

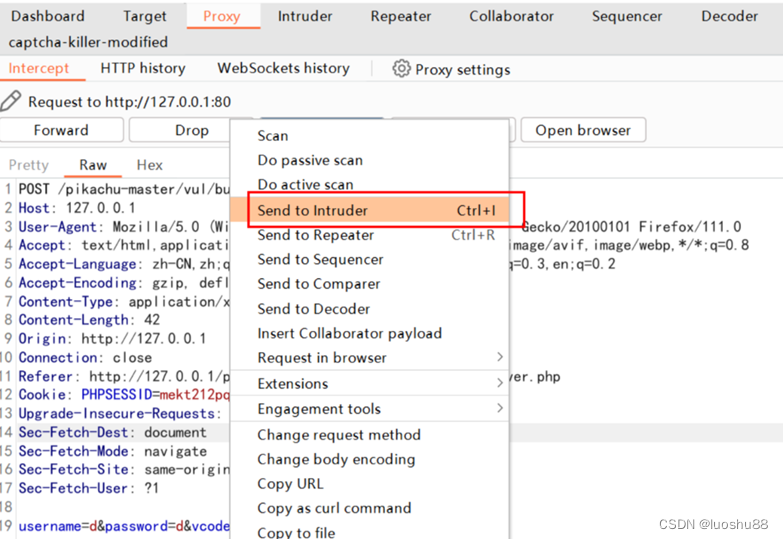

然后使用burp抓包,然后右键点击扩展:

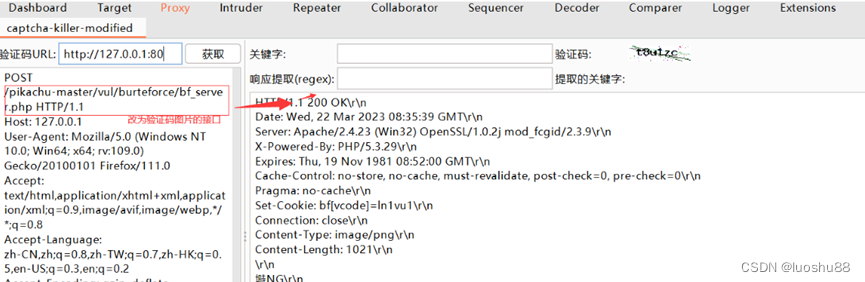

然后在数据包中对url进行修改:

此处改为验证码的链接:/pikachu/inc/showvcode.php

然后点击获取,如果成功显示验证码图片则成功。

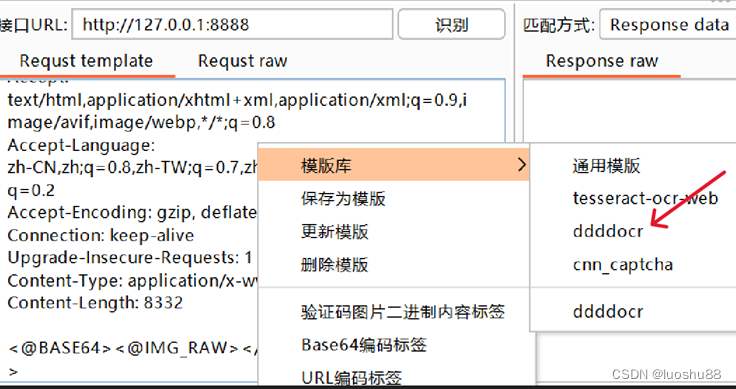

接着配置接口URL,填写为http://127.0.0.1:8888,在Reques template 中右击配置模板库为ddddocr(没有使用过工具的,这里在未设置模板库时应该是 无内容的)

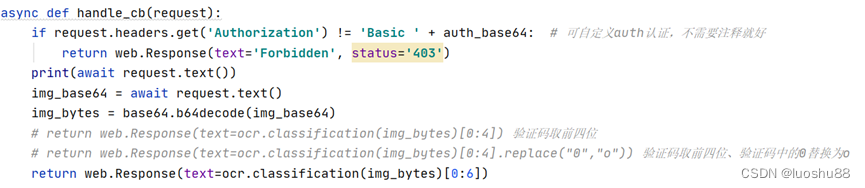

然后修改coderge.py脚本中的内容,修改要识别的验证码位数,

修改之后运行该脚本,如下情况表示运行成功,成功创建http接口。

之后点击burp中的识别;成功识别,且python脚本有输出。

之后将登录数据包发送到攻击模块。

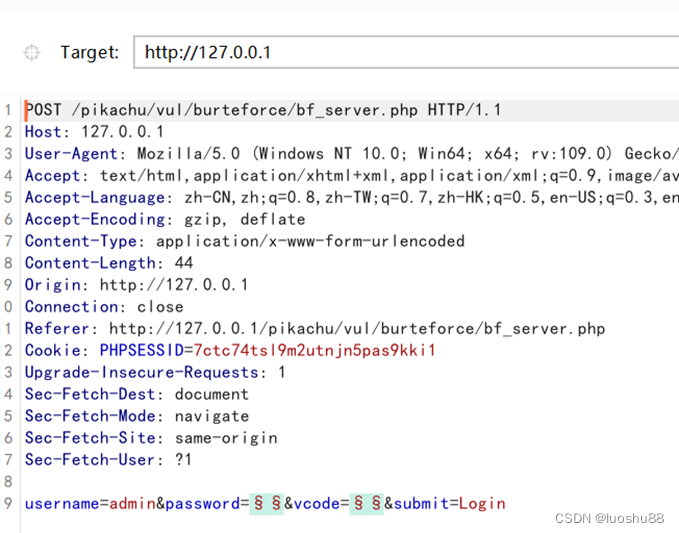

在爆破模块中:clear所有参数,在选择password、vcode的参数进行add

然后攻击类型选择‘集束炸弹’

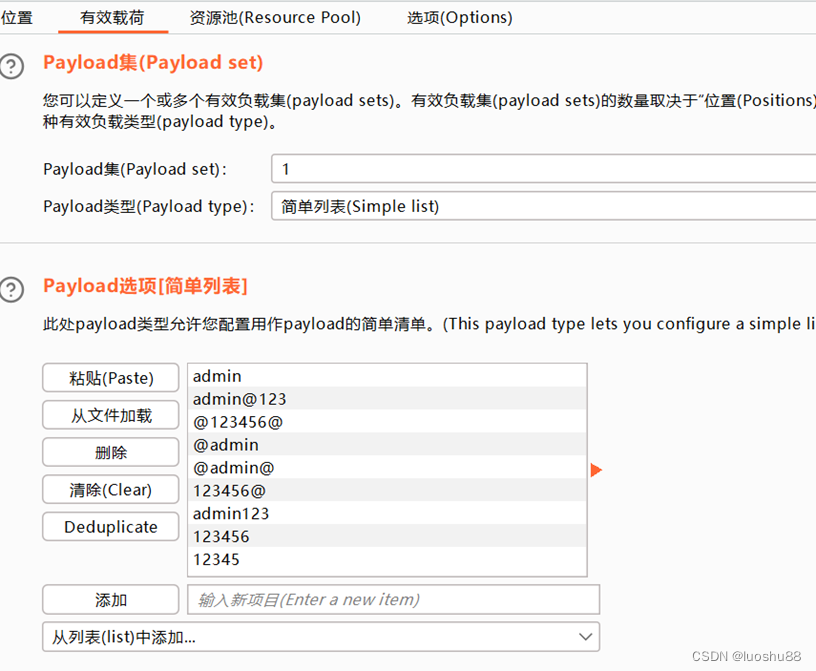

然后进入有效载荷模块,payload1选择简单列表,然后载入密码字典。

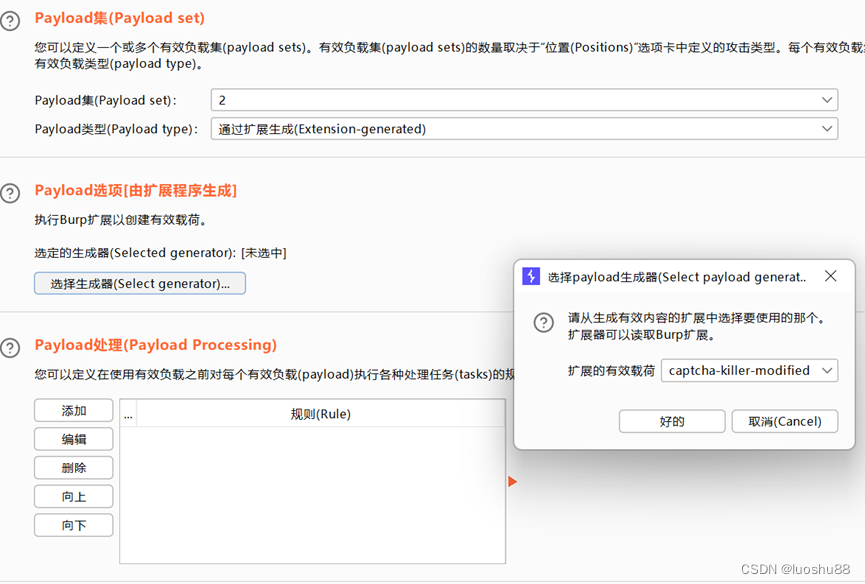

Payload2选择‘通过扩展生成’,之后选择生成器。

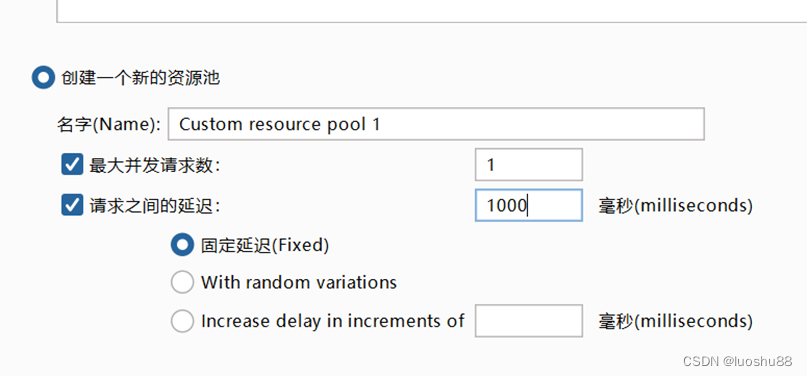

进入资源池设置攻击请求数。

然后点击‘开始攻击’。

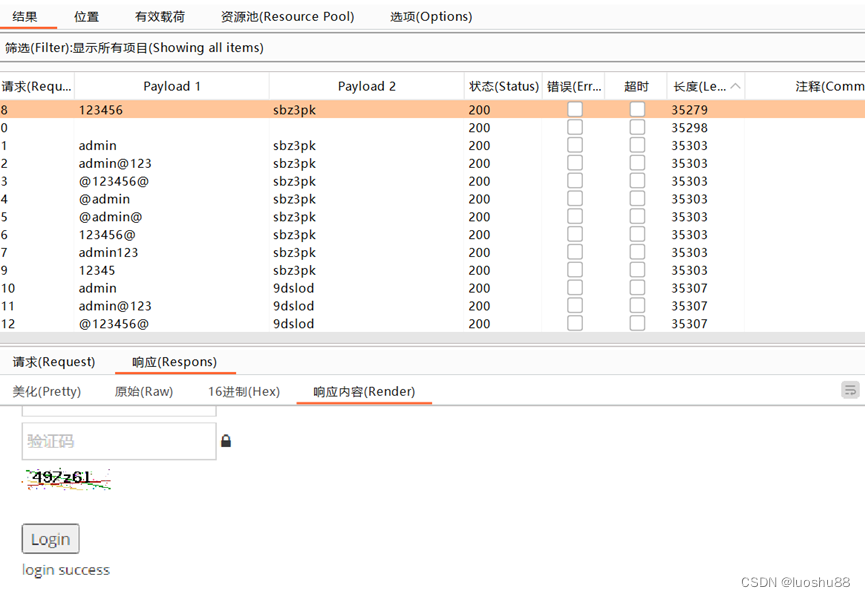

让burp自己跑一阵之后在看结果,然后一般长度最长且跟其余不一样的表示登录成功。

用户名为admin,密码为123456,

在pikachu中登录,显示登录成功

自此,实验成功!!!

1874

1874

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?