前言

如果你是在校大学生,而且还对网络攻防比较感兴趣的话,相信你最开始尝试渗透的莫过于所在院校的学生管理系统。因为一般来说这样的系统往往比较薄弱,拿来练手那是再合适不过的了。作为本系列的第一篇文章,我将会利用暴力破解的方式,尝试对某高校的研究生管理系统的学生密码进行破解。由于这个管理系统的网站属于该高校的内网资源,外网是无法访问的,因此大家就不要尝试按照文中的内容来对文中出现的网址进行访问了。利用本文所论述的暴力破解思想,可以帮助大家更好地认识我们的网络,也有助于了解目标网站是否安全。那么在这里需要再三强调的是,文中所提内容仅作技术交流之用,请不要拿它来做坏事。

登录的基本原理

相信不管是哪个院校的管理系统,都必然会有一个登陆界面,用于输入学号以及密码。只有在二者全都正确的前提下,才能够成功地登录,否则就登录失败。本文所研究的学生管理系统也不例外,其界面如下所示:

不知道大家有没有想过,当我们将用户ID和密码填写进相应的位置,然后登录这个学生管理系统时,系统做了什么呢?尽管我并没有深入研究过目标系统的实现机制,但是一般来说,界面会将用户ID和密码这两个信息发送到服务器,然后服务器就可以在数据库中匹配二者是否存在以及二者是否为对应的关系。如果用户ID和密码有效,服务器就会发回一个用于表示验证成功的数据包,从而允许用户进入管理系统;如果匹配失败,服务器也会发送用于表示登录失败的数据包,拒绝用户的登录请求,并给出相应的提示。

可见,这个原理还是非常简单的。那么我们需要做的就是弄清楚在登陆的时候,系统究竟是发送了什么样的数据包到服务器,并且还需要知道服务器对于登录成功和失败这两种情况,分别会回复怎样的数据包。那么只要能够确定这一来一回的数据内容,我们就有可能利用暴力破解的方式解析出某个用户名所对应的密码了。

登录数据包的分析

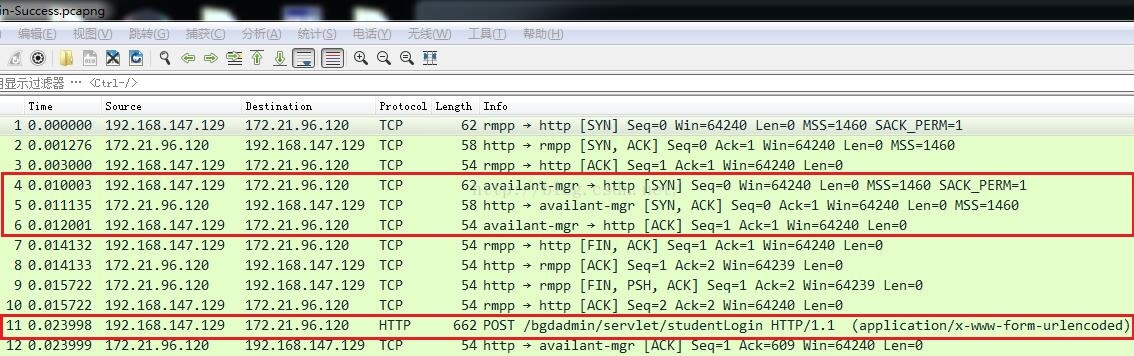

为了获取系统所收发的数据包,那么就必然需要使用网络分析工具。这里我所使用的是 Wireshark这款工具,它是目前最为流行的网络数据包分析软件。首先来到研究生登录界面,输入用户ID以及密码,先不进行登录,开启Wireshark的监控功能,最后再单击“登录”按钮。可以发现,此时Wireshark会捕获到非常多的数据包,但是其实其中的绝大部分是与我们的登录无关的,因此这里需要利用筛选器来筛选出我们需要的数据包。比如可以在筛选条件中输入:ip.addr==172.21.96.120,这样就只会剩下与IP地址为172.21.96.120相关的数据包了,从而便于我们接下来的分析。这个IP地址其实就是我们所研究的目标系统的IP地址。或者也可以在纯净的虚拟机中进行登录,然后在宿主计算机中开启Wireshark对虚拟机进行监控,那么这样所捕获到的数据包基本上都是与登录相关的了,无需再次进行筛选。下图就是我利用虚拟机登录所捕获到的数据包:

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1349

1349

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?