题目:[ACTF新生赛2020]Splendid_MineCraft

32位无壳程序

初步静态分析

老样子,ida32进去看主函数。

有提示输入错误的字串,但没有提示输入正确的字串。

瞄了一眼流程图(发现有个突出的独立分支),引起了我的怀疑。

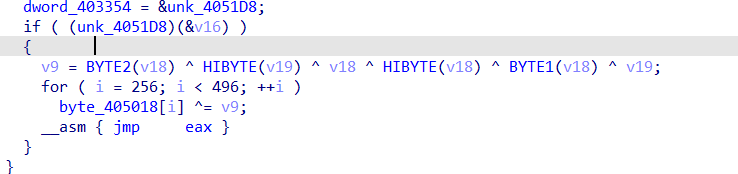

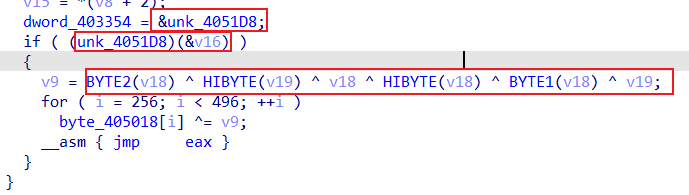

红框部分的细节如下:

原来那个提示正确的字串在这个独立分支上,光标放在红框,再按tab看伪代码,发现显示在主函数的这个区域。

在这个区域我们又找到意想不到的收获。

推测是smc没错了。

接下来具体分析主函数:

strtok函数:

- 函数原型:char *strtok(char *s, char *delim)

- 功能:作用于字符串s,以delim中的字符为分界符,将s切分成一个个子串;如果,s为空值NULL,则函数保存的指针SAVE_PTR在下一次调用中将作为起始位置。

- 内容:分解字符串,所谓分解,即没有生成新串,只是在s所指向的内容首次出现分界符的位置,将分界符修改成了’/0’

第一次提取子串完毕之后,继续对源字符串s进行提取,应在其后(第二次,第三次。。。第n次)的调用中将strtok的第一个参数赋为空值NULL(表示函数继续从上 一次调用隐式保存的位置,继续分解字符串;对于前一次次调用来说,第一次调用结束前用一个this指针指向了分界符的下一位)- 返回值:分隔符匹配到的第一个子串

int __cdecl main(int argc, const char **argv, const char **envp)

{

char *v3; // eax

char *v4; // eax

char v6; // [esp+0h] [ebp-68h]

int i; // [esp+14h] [ebp-54h]

char *v8; // [esp+18h] [ebp-50h]

char v9; // [esp+20h] [ebp-48h]

char Str1[25]; // [esp+24h] [ebp-44h] BYREF

char v11; // [esp+3Dh] [ebp-2Bh]

int v12; // [esp+44h] [ebp-24h]

__int16 v13; // [esp+48h] [ebp-20h]

char v14[4]; // [esp+4Ch] [ebp-1Ch]

__int16 v15; // [esp+50h] [ebp-18h]

int v16; // [esp+54h] [ebp-14h] BYREF

__int16 v17; // [esp+58h] [ebp-10h]

int v18; // [esp+5Ch] [ebp-Ch]

__int16 v19; // [esp+60h] [ebp-8h]

sub_401020("%s\n", aWelcomeToActfS);

sub_401050("%s", Str1);

if ( &Str1[strlen(Str1) + 1] - &Str1[1] == 26 && !strncmp(Str1, "ACTF{", 5u) && v11 == 125 )

{

v11 = 0;

/*以‘_’为间隔划分flag*/

v3 = strtok(Str1, "_");//第一次划分

v16 = *(v3 + 5);

v17 = *(v3 + 9); //读取大括号里第一次划分出的内容(5个字符)

v18 = *(v3 + 5);

v19 = *(v3 + 9); //读取大括号里第一次划分出的内容

v4 = strtok(0, "_"); //第二次划分

v12 = *v4; //读取第二次划分出的内容

v13 = *(v4 + 2);

v8 = strtok(0, "_"); //第三次划分

*v14 = *v8;

v15 = *(v8 + 2);

/*smc自修改*/

dword_403354 = &unk_4051D8;

if ( (unk_4051D8)(&v16) )

{

//取大括号内的前5个字符再加上‘/0’进行异或操作出v9

v9 = BYTE2(v18) ^ HIBYTE(v19) ^ v18 ^ HIBYTE(v18) ^ BYTE1(v18) ^ v19;

//用v9进行smc

for ( i = 256; i < 496; ++i )

byte_405018[i] ^= v9;

__asm { jmp eax }

}

}

sub_401020("Wrong\n", v6);

return 0;

}

推测出flag的格式

ACTF{??????_??????_??????}

然后开始重点分析smc部分。

我们可以发现这个程序的smc操作是跟flag的字符有关的,也就是说如果输入的大括号内的前5个字符正确,才会正常smc出正确代码,所以还是免不了动调。

动调解SMC

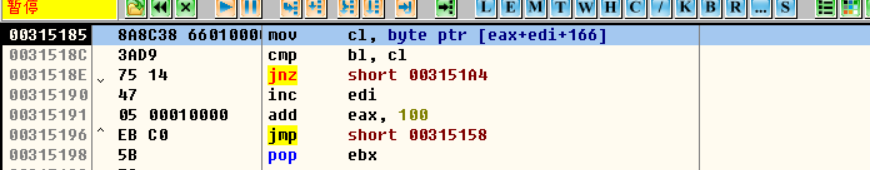

od打开,开始硬刚汇编。

先查找字符串,再结合ida的汇编代码定位程序进行smc的位置。下断点。

中间那个call指令调用应该就是smc代码了

F9跑一下,为了程序能进入smc我们就输入符合格式的字符串

ACTF{111111_111111_111111}

F7单步步入那个刚刚说的call指令,发现一些奇怪的指令

F7一步步运行就会发现下面的汇编代码变了,判断是正在smc。

在循环外下断点按F9走出循环,开始看汇编代码解密。

我们调试到这儿,发现一些字符串被存入内存中了

接着向下看。但我们输入的字符还未被利用,所以遇到一些跳转语句不用管,就让他跳转就好了。

一直到这儿,把’3’放到了dx里面,感觉到程序应该要对刚刚载入内存的字符串做什么了

把’e’放到了cx里面。

看出来了,两个异或,结果再加0x23,提示也给出了结果’y’。

看看它接下来要干什么。

原来是读取输入的字符然后比较,有一个不对直接报错,如果正确则进入下一个异或再相加运算,然后cmp判断。

强制改汇编代码(把下面的jnz改成jmp,强制跳转),我们可以得出前五个字串

yOu0y*

这个call指令到此就结束。所以这个调用的函数其实实现了smc和检查大括号内的前五个符串的功能。

一方面由于我们之前静态分析知道,后面的判断是跟这五个字符串密切相关的,另一方面为了更好的看清楚程序对输入的字符做了什么操作,我们还是把字符设置成不同的值。最后我们把输入更新成

ACTF{yOu0y*_123456_123456}

重新动调进入中间五个字串的比较

看下来这边的mov加异或应该对应之前用ida静态分析伪代码的时候,main函数那边求v9的那部分。

看寄存器窗口发现正确的v9就是0x20。我们也在紧跟的代码后面找到了smc循环。

走出循环后继续单步步入调用的子函数

原来就在调用语句下面。这个函数里面还有个jmp eax指令

jmp eax步入开始分析。

发现了一个循环,是读取字符串,把它们放到另一个内存空间

下面还是个同样作用的循环。。。

走出循环之后我们发现了。

程序将字符串的下表加上0x83,再跟字符本身异或,得到的结果存入bx寄存器。紧接着bx加上ax的值存入了bl,这里的al存放的是一个数组的首地址,所以这边是检索数组的元素。

直接选中ax寄存器里的值右键点击数据窗口中跟随,如下:

把这些数据复制下来便得到如下的检索表:

[ 0xF6, 0xA3, 0x5B, 0x9D, 0xE0, 0x95, 0x98, 0x68, 0x8C, 0x65,

0xBB, 0x76, 0x89, 0xD4, 0x09, 0xFD, 0xF3, 0x5C, 0x3C, 0x4C,

0x36, 0x8E, 0x4D, 0xC4, 0x80, 0x44, 0xD6, 0xA9, 0x01, 0x32,

0x77, 0x29, 0x90, 0xBC, 0xC0, 0xA8, 0xD8, 0xF9, 0xE1, 0x1D,

0xE4, 0x67, 0x7D, 0x2A, 0x2C, 0x59, 0x9E, 0x3D, 0x7A, 0x34,

0x11, 0x43, 0x74, 0xD1, 0x62, 0x60, 0x02, 0x4B, 0xAE, 0x99,

0x57, 0xC6, 0x73, 0xB0, 0x33, 0x18, 0x2B, 0xFE, 0xB9, 0x85,

0xB6, 0xD9, 0xDE, 0x7B, 0xCF, 0x4F, 0xB3, 0xD5, 0x08, 0x7C,

0x0A, 0x71, 0x12, 0x06, 0x37, 0xFF, 0x7F, 0xB7, 0x46, 0x42,

0x25, 0xC9, 0xD0, 0x50, 0x52, 0xCE, 0xBD, 0x6C, 0xE5, 0x6F,

0xA5, 0x15, 0xED, 0x64, 0xF0, 0x23, 0x35, 0xE7, 0x0C, 0x61,

0xA4, 0xD7, 0x51, 0x75, 0x9A, 0xF2, 0x1E, 0xEB, 0x58, 0xF1,

0x94, 0xC3, 0x2F, 0x56, 0xF7, 0xE6, 0x86, 0x47, 0xFB, 0x83,

0x5E, 0xCC, 0x21, 0x4A, 0x24, 0x07, 0x1C, 0x8A, 0x5A, 0x17,

0x1B, 0xDA, 0xEC, 0x38, 0x0E, 0x7E, 0xB4, 0x48, 0x88, 0xF4,

0xB8, 0x27, 0x91, 0x00, 0x13, 0x97, 0xBE, 0x53, 0xC2, 0xE8,

0xEA, 0x1A, 0xE9, 0x2D, 0x14, 0x0B, 0xBF, 0xB5, 0x40, 0x79,

0xD2, 0x3E, 0x19, 0x5D, 0xF8, 0x69, 0x39, 0x5F, 0xDB, 0xFA,

0xB2, 0x8B, 0x6E, 0xA2, 0xDF, 0x16, 0xE2, 0x63, 0xB1, 0x20,

0xCB, 0xBA, 0xEE, 0x8D, 0xAA, 0xC8, 0xC7, 0xC5, 0x05, 0x66,

0x6D, 0x3A, 0x45, 0x72, 0x0D, 0xCA, 0x84, 0x4E, 0xF5, 0x31,

0x6B, 0x92, 0xDC, 0xDD, 0x9C, 0x3F, 0x55, 0x96, 0xA1, 0x9F,

0xCD, 0x9B, 0xE3, 0xA0, 0xA7, 0xFC, 0xC1, 0x78, 0x10, 0x2E,

0x82, 0x8F, 0x30, 0x54, 0x04, 0xAC, 0x41, 0x93, 0xD3, 0x3B,

0xEF, 0x03, 0x81, 0x70, 0xA6, 0x1F, 0x22, 0x26, 0x28, 0x6A,

0xAB, 0x87, 0xAD, 0x49, 0x0F, 0xAF]

进入那个不明指向的跳转(这边不是很理解为什么这两个指令不触发跳转的时候显示不出来,触发跳转了才显示出来),不难看出cl里面存放了待比较的值

收集下来得出结论:我们加密后应该得到0x30,0x4,0x4,0x3,0x30,0x63这六个数据。

所以,第二个分析完毕

最后五个字串就简单了,直接告诉我们是

5mcsM<

附上exp:

table=[0xF6, 0xA3, 0x5B, 0x9D, 0xE0, 0x95, 0x98, 0x68, 0x8C, 0x65,

0xBB, 0x76, 0x89, 0xD4, 0x09, 0xFD, 0xF3, 0x5C, 0x3C, 0x4C,

0x36, 0x8E, 0x4D, 0xC4, 0x80, 0x44, 0xD6, 0xA9, 0x01, 0x32,

0x77, 0x29, 0x90, 0xBC, 0xC0, 0xA8, 0xD8, 0xF9, 0xE1, 0x1D,

0xE4, 0x67, 0x7D, 0x2A, 0x2C, 0x59, 0x9E, 0x3D, 0x7A, 0x34,

0x11, 0x43, 0x74, 0xD1, 0x62, 0x60, 0x02, 0x4B, 0xAE, 0x99,

0x57, 0xC6, 0x73, 0xB0, 0x33, 0x18, 0x2B, 0xFE, 0xB9, 0x85,

0xB6, 0xD9, 0xDE, 0x7B, 0xCF, 0x4F, 0xB3, 0xD5, 0x08, 0x7C,

0x0A, 0x71, 0x12, 0x06, 0x37, 0xFF, 0x7F, 0xB7, 0x46, 0x42,

0x25, 0xC9, 0xD0, 0x50, 0x52, 0xCE, 0xBD, 0x6C, 0xE5, 0x6F,

0xA5, 0x15, 0xED, 0x64, 0xF0, 0x23, 0x35, 0xE7, 0x0C, 0x61,

0xA4, 0xD7, 0x51, 0x75, 0x9A, 0xF2, 0x1E, 0xEB, 0x58, 0xF1,

0x94, 0xC3, 0x2F, 0x56, 0xF7, 0xE6, 0x86, 0x47, 0xFB, 0x83,

0x5E, 0xCC, 0x21, 0x4A, 0x24, 0x07, 0x1C, 0x8A, 0x5A, 0x17,

0x1B, 0xDA, 0xEC, 0x38, 0x0E, 0x7E, 0xB4, 0x48, 0x88, 0xF4,

0xB8, 0x27, 0x91, 0x00, 0x13, 0x97, 0xBE, 0x53, 0xC2, 0xE8,

0xEA, 0x1A, 0xE9, 0x2D, 0x14, 0x0B, 0xBF, 0xB5, 0x40, 0x79,

0xD2, 0x3E, 0x19, 0x5D, 0xF8, 0x69, 0x39, 0x5F, 0xDB, 0xFA,

0xB2, 0x8B, 0x6E, 0xA2, 0xDF, 0x16, 0xE2, 0x63, 0xB1, 0x20,

0xCB, 0xBA, 0xEE, 0x8D, 0xAA, 0xC8, 0xC7, 0xC5, 0x05, 0x66,

0x6D, 0x3A, 0x45, 0x72, 0x0D, 0xCA, 0x84, 0x4E, 0xF5, 0x31,

0x6B, 0x92, 0xDC, 0xDD, 0x9C, 0x3F, 0x55, 0x96, 0xA1, 0x9F,

0xCD, 0x9B, 0xE3, 0xA0, 0xA7, 0xFC, 0xC1, 0x78, 0x10, 0x2E,

0x82, 0x8F, 0x30, 0x54, 0x04, 0xAC, 0x41, 0x93, 0xD3, 0x3B,

0xEF, 0x03, 0x81, 0x70, 0xA6, 0x1F, 0x22, 0x26, 0x28, 0x6A,

0xAB, 0x87, 0xAD, 0x49, 0x0F, 0xAF]

m=[0x30,0x4,0x4,0x3,0x30,0x63]

flag=''

for i in range(len(m)):

flag+=chr(table.index(m[i])^(i+0x83))

print('flag{'+'yOu0y*_'+flag+'_5mcsM<}')

get flag!!!

flag{yOu0y*_knowo3_5mcsM<}

472

472

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?