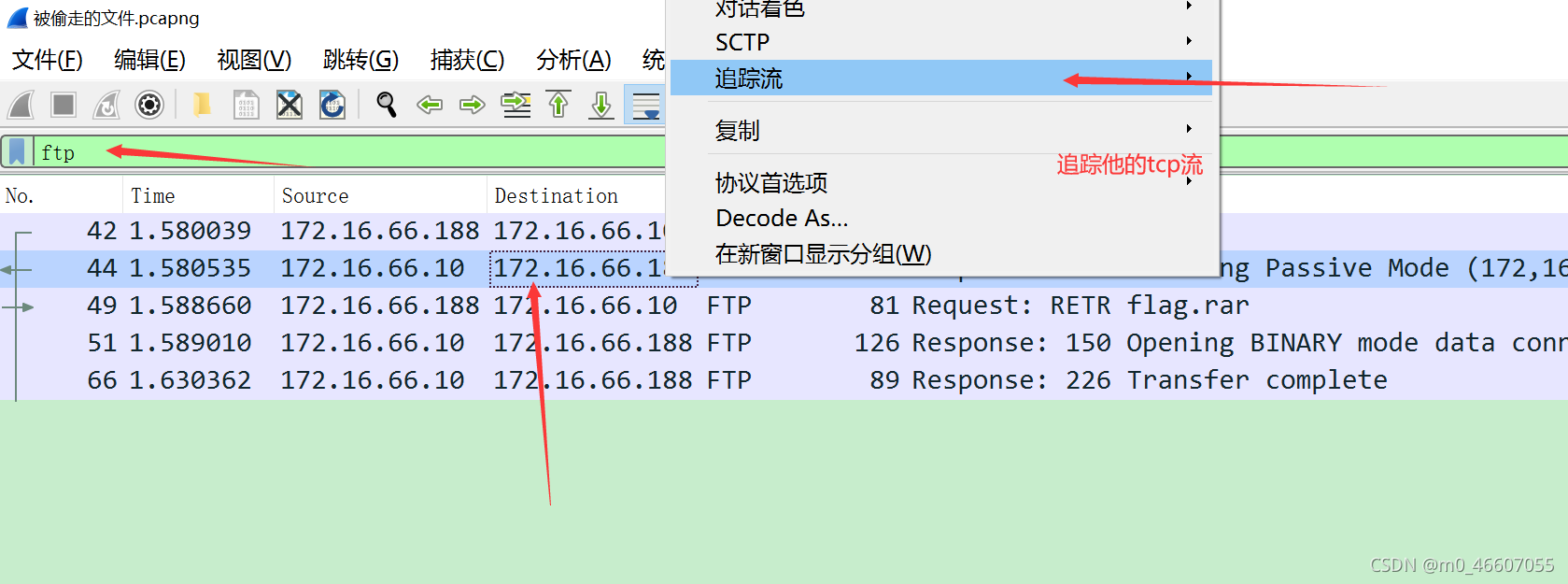

打开流量文件

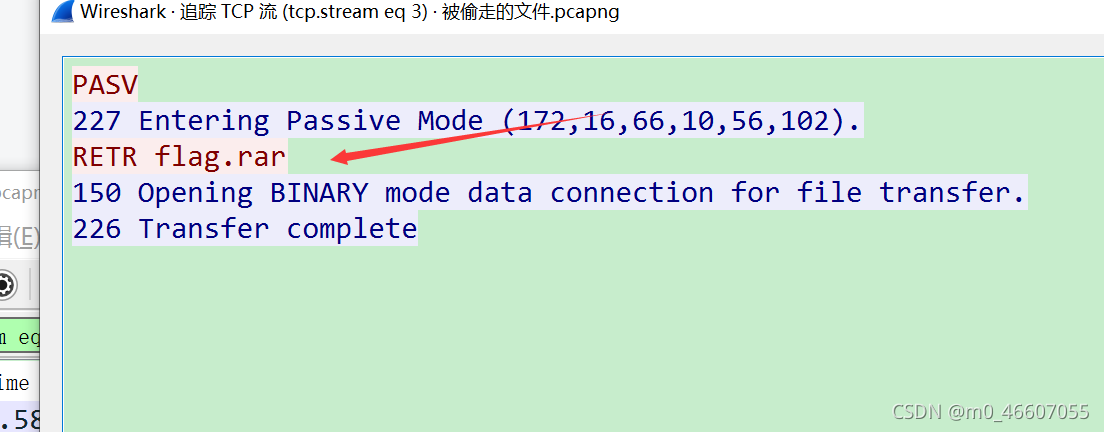

按照提示,文件对应 FTP 协议

搜索

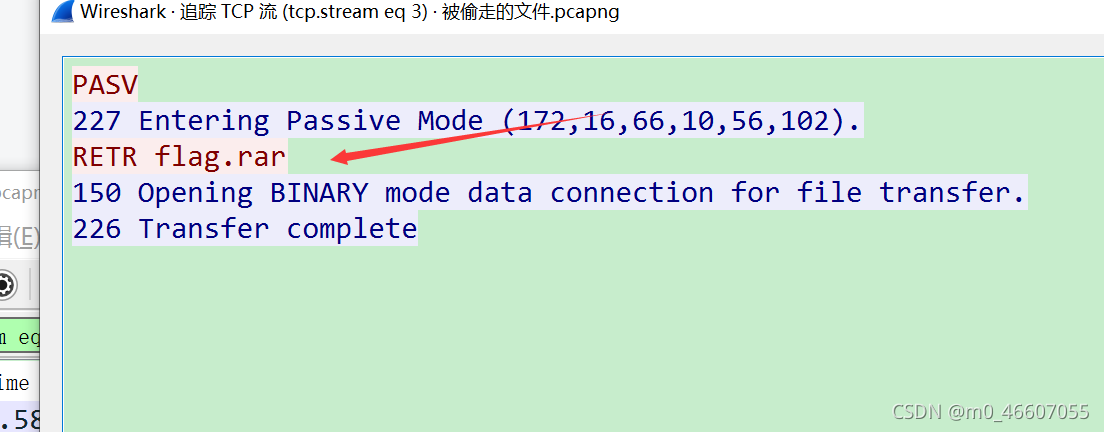

发现被偷走了 flag.rar

wireshark 截取的流量中,会截取文件传输对应的流量,也就是说,这个流量包 包括 flag.rar

我们用foremost 分离,得到压缩包

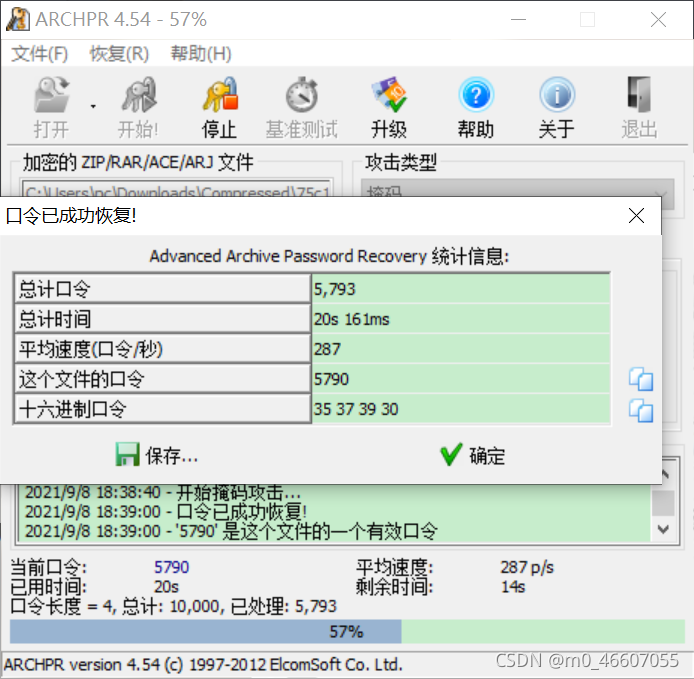

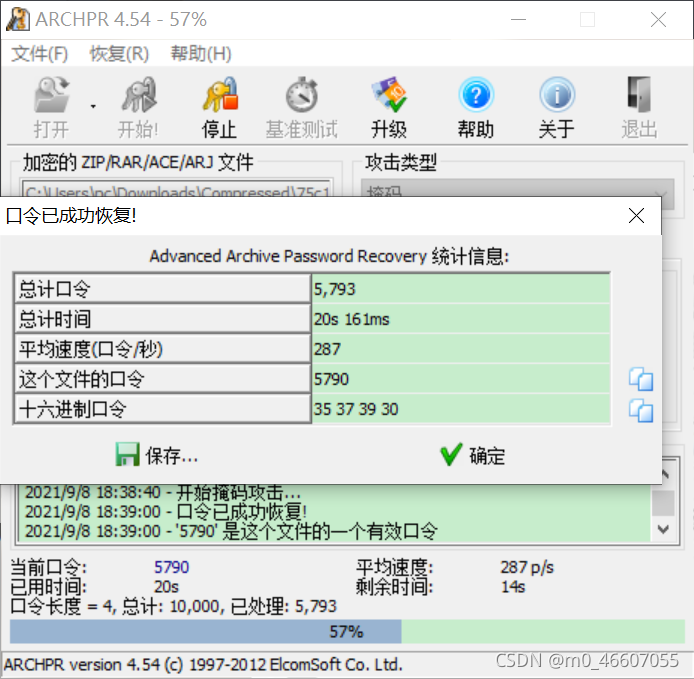

压缩包有密码。这里没有多余的提示,按照惯例 四位数字爆破吧。

解压得到flag

flag{6fe99a5d03fb01f833ec3caa80358fa3}打开流量文件

按照提示,文件对应 FTP 协议

搜索

发现被偷走了 flag.rar

wireshark 截取的流量中,会截取文件传输对应的流量,也就是说,这个流量包 包括 flag.rar

我们用foremost 分离,得到压缩包

压缩包有密码。这里没有多余的提示,按照惯例 四位数字爆破吧。

解压得到flag

flag{6fe99a5d03fb01f833ec3caa80358fa3} 1306

1306

499

499

512

512

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?