提示:写完文章后,目录可以自动生成,如何生成可参考右边的帮助文档

sqlmap

–dbs

–tables

–columns

–dump

–batch (全部Y)

只看当前使用的表

sqlmap.py url --current-db

输出级别从0-6

-v 3 (一般是3,默认为1)

-m 文件名 //扫描文件内所有url(只写url)

–risk 3 --level 5 (基本是最全面的扫描了)

url伪静态(没有\和=等) (192.168.72.1/pikachu/id/1)

方法 :sqlmap.py 192.168.72.1/pikachu/id/1*

–all 显示所有数据

–hpp 绕过简单防火墙

**

dmitry(简单扫描比nmap信息少)

**

dmitry -p 192.168.72.1 (看打开端口)

dmitry -b 192.168.72.1 (看版本(banner)信息)

dmitry -pb 192.168.7.1 (端口、服务信息)

amap

amap -B 192.168.72.1 22 //最后的22是端口号

snmp xprobe和p0f未下载

snmp

nbtscan

nbtscan -r 192.168.72.1 //扫描主机名

enum4linux

enum4linux -a 192.168.72.8 //扫描该主机用户和组

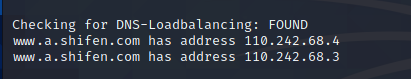

lbd

lbd www.baidu.com 负载均衡识别

WAF

WAFw00f

wafw00f -l 列出可以识别的waf(可以检测的防火墙的种类)

wafw00f www.baidu.com

扫描百度的结果为:有waf的存在,但是不知道是什么名字

3122

3122

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?