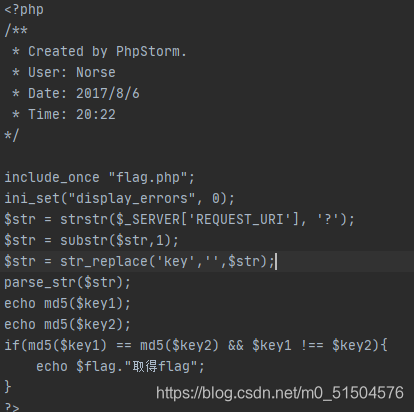

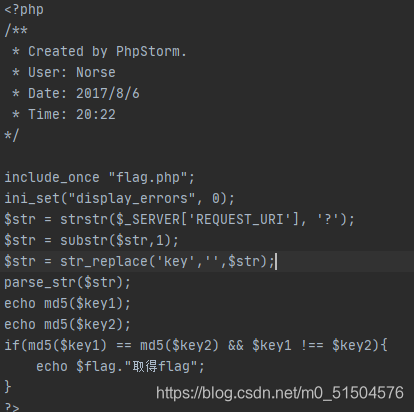

可以看到代码对key进行了过滤,那怎么办呢?

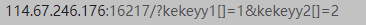

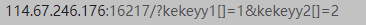

可以构造kekeyy,当key被过滤掉时,剩下的字符自动拼接在一起,就形成了key,所以说:

这样就可以拿下flag了

双写绕过的原理

最新推荐文章于 2024-02-19 10:40:33 发布

可以看到代码对key进行了过滤,那怎么办呢?

可以构造kekeyy,当key被过滤掉时,剩下的字符自动拼接在一起,就形成了key,所以说:

这样就可以拿下flag了

2383

2383

1313

1313

473

473

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?