NSD NETWORK DAY04

1 案例1:高级ACL

1.1 问题

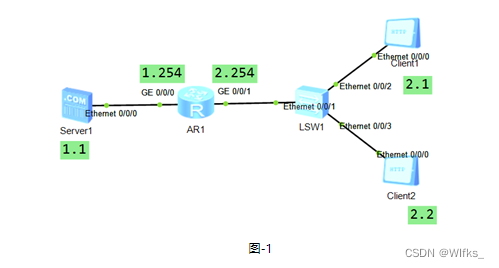

禁止2.2访问1.1的网站服务,但不影响其他服务,实验拓扑如图-1所示。

1.2 步骤

实现此案例需要按照如下步骤进行。

步骤一:根据协议所用端口进行封堵

基本acl 2000~2999 源地址

高级acl 3000~3999 源地址、目标地址、协议、端口

- 路由器ip配置:(如果延用之前的图那么此步骤可以跳过)

- [Huawei]interface GigabitEthernet 0/0/0 //进0口

- [Huawei-GigabitEthernet0/0/0]ip address 192.168.1.254 24 //配置ip

- [Huawei-GigabitEthernet0/0/0]in g0/0/1 //进1口

- [Huawei-GigabitEthernet0/0/1]ip address 192.168.2.254 24 //配置ip

- [Huawei-GigabitEthernet0/0/1]quit

- [Huawei]acl 3000 //创建(进入)acl3000

- [Huawei-acl-adv-3000]rule deny tcp source 192.168.2.2 0 destination 192.168.1.1 0 destination-port eq 80 //拒绝2.2访问1.1的tcp的80端口

- [Huawei-acl-adv-3000]in g0/0/1 //进入距离2.2比较近的接口

- [Huawei-GigabitEthernet0/0/1]undo traffic-filter inbound //删除原有acl

- [Huawei-GigabitEthernet0/0/1]traffic-filter inbound acl 3000 //重新在

- 接口应用acl3000

禁止2.1访问1.1的ftp服务,但不影响其他服务

- [Huawei]acl 3000 //创建(进入)acl3000

- [Huawei-acl-adv-3000]rule deny tcp source 192.168.2.1 0 destination

- 192.168.1.1 0 destination-port eq 21 //拒绝2.1访问1.1的tcp的21端口

使用acl时,同接口的同方向只能一次应用一个acl列表

2 案例2:配置静态NAT

2.1 问题

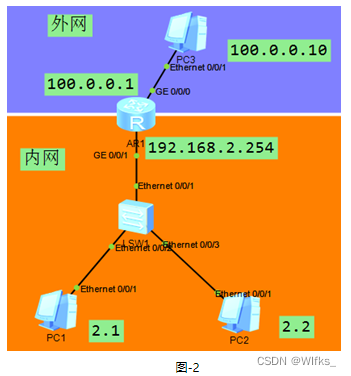

按照图-2拓扑图所示,在路由器上配置静态NAT使192.168.2.1与192.168.2.2实现外网访问

2.2 步骤

实现此案例需要按照如下步骤进行。

步骤一:首先按图配置ip

- 路由器ip配置:

- [Huawei]interface GigabitEthernet 0/0/0 //进0口

- [Huawei-GigabitEthernet0/0/0]ip address 100.0.0.1 8 //配置ip

- [Huawei-GigabitEthernet0/0/0]in g0/0/1 //进1口

- [Huawei-GigabitEthernet0/0/1]ip address 192.168.2.254 24 //配置ip

- [Huawei-GigabitEthernet0/0/1]quit

- pc1的ip是 192.168.2.1 网关是192.168.2.254

- pc2的ip是 192.168.2.2 网关是192.168.2.254

- pc3的ip是 100.0.0.10 网关不需要配

步骤二:

然后在路由器配置静态nat

使用nat前要进入外网接口

- [Huawei-GigabitEthernet0/0/0]nat static global 100.0.0.2 inside 192.168.2.1 //使用静态nat技术,将内部的2.1与外部的公网地址100.0.0.2进行相互

转换然后测试使用192.168.2.1 ping 100.0.0.10可以互通说明地址转换成功

- 如果配置错误可以用undo删除,比如:

- undo nat static global 100.0.0.2 inside 192.168.2.4

- [Huawei-GigabitEthernet0/0/0]nat static global 100.0.0.3 inside 192.168.2.2 //可以通过上述方案让2.2也实现外网的访问,利用的公网地址是100.0.0.3

3 案例3:Easy IP

3.1 问题

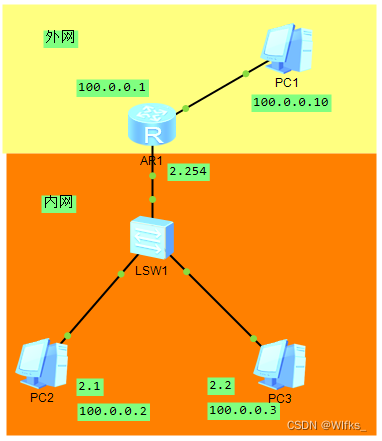

继续使用上图,在路由器配置easy ip,让所有的内部主机仅仅利用唯一的一个公网地址100.0.0.1访问外网

3.2 步骤

实现此案例需要按照如下步骤进行

步骤一:删除已有的静态nat (100.0.0.10与100.0.0.2、100.0.0.3ping不通)

- [Huawei-GigabitEthernet0/0/0]undo nat static global 100.0.0.3 inside 192.168.2.2

- [Huawei-GigabitEthernet0/0/0]undo nat static global 100.0.0.2 inside 192.168.2.1

步骤二:

- [Huawei]acl 2000 //通过acl定义允许访问外网的设备

- [Huawei-acl-basic-2000]rule permit source any //这里放行所有设备,如果将any换成192.168.2.0 0.0.0.255则是仅仅允许2.0网段的设备访问外网

- [Huawei-acl-basic-2000]in g0/0/0 //进入0接口(外网接口)

- [Huawei-GigabitEthernet0/0/0]nat outbound 2000 //应用nat (easy ip方式)

结果:100.0.0.10可以ping通100.0.0.2和100.0.0.3 但反向不通(单向通讯)

4 案例4:三层交换配置VRRP

4.1 问题

在三层交换机配置VRRP产生一个虚拟网关192.168.1.254为vlan1的设备使用,实验拓扑如图-3所示。

4.2 步骤

本实验暂不考虑NAT问题

步骤一:pc配置ip

pc1的ip是 192.168.4.1 网关是192.168.4.254

pc2的ip是 192.168.1.1 网关是192.168.1.254

步骤二:第一台三层交换机配置

- [Huawei]sysname sw1 //修改主机名为sw1

- [sw1]undo info-center enable //关闭日志

- [sw1]in vlan 1 //进入vlan1

- [sw1-Vlanif1]ip add 192.168.1.252 24 //配置ip

- [sw1]vlan 2 //创建vlan2

- [sw1-vlan2]in vlan 2 //进入vlan虚拟接口

- [sw1-Vlanif2]ip add 192.168.2.2 24 //配ip

- [sw1-Vlanif2]in g0/0/2 //进入要配ip的接口

- [sw1-GigabitEthernet0/0/2]port link-type access

- [sw1-GigabitEthernet0/0/2]port default vlan 2

- 另外一台s5700

- <Huawei>sys

- [Huawei]sysname sw2

- [sw2]undo info-center enable

- [sw2]in vlan 1

- [sw2-Vlanif1]ip add 192.168.1.253 24

- [sw2]vlan 3 //创建vlan3

- [sw2-vlan3]in vlan 3 //进入vlan虚拟接口

- [sw2-Vlanif3]ip add 192.168.3.2 24 //配ip

- [sw2-Vlanif3]in g0/0/2 //进入要配ip的接口

- [sw2-GigabitEthernet0/0/2]port link-type access

- [sw2-GigabitEthernet0/0/2]port default vlan 3

步骤三:路由器配置ip

- <Huawei>system-view

- [Huawei]interface GigabitEthernet 0/0/0

- [Huawei-GigabitEthernet0/0/0]ip address 192.168.2.1 24

- [Huawei-GigabitEthernet0/0/0]in g0/0/1

- [Huawei-GigabitEthernet0/0/1]ip address 192.168.3.1 24

- [Huawei-GigabitEthernet0/0/1]in g0/0/2

- [Huawei-GigabitEthernet0/0/2]ip address 192.168.4.254 24

步骤四:分别在路由器与三层交换机上配置ospf

- [Huawei]ospf //在路由器配置ospf

- [Huawei-ospf-1]area 0

- [Huawei-ospf-1-area-0.0.0.0]network 192.168.2.0 0.0.0.255

- [Huawei-ospf-1-area-0.0.0.0]network 192.168.3.0 0.0.0.255

- [Huawei-ospf-1-area-0.0.0.0]network 192.168.4.0 0.0.0.255

- [sw1]ospf //在sw1配置ospf

- [sw1-ospf-1]area 0

- [sw1-ospf-1-area-0.0.0.0]network 192.168.1.0 0.0.0.255

- [sw1-ospf-1-area-0.0.0.0]network 192.168.2.0 0.0.0.255

- [sw2]ospf //在sw2配置ospf

- [sw2-ospf-1]area 0

- [sw2-ospf-1-area-0.0.0.0]network 192.168.1.0 0.0.0.255

- [sw2-ospf-1-area-0.0.0.0]network 192.168.3.0 0.0.0.255

步骤五:在两台三层交换机配置vrrp

- [sw1]in vlan 1 //vrrp需要在接口中配置,进入vlan接口

- [sw1-Vlanif1]vrrp vrid 1 virtual-ip 192.168.1.254 //开启vrrp功能,组号是1,虚拟设备的ip是1.254

- [sw2]in vlan 1 //另外这台设备配置一样的内容

- [sw2-Vlanif1]vrrp vrid 1 virtual-ip 192.168.1.254

- [sw2-Vlanif1]display this //查看当前视图配置

- <sw1>display vrrp brief //分别在两台三层交换机查看vrrp状态,看到一台是Master一台是backup即可

VRRP组成员角色:

主(Master)路由器

备份(Backup)路由器

虚拟(Virtual)路由器

- 如果打算将某个设备定义为主:

- in vlan 1

- vrrp vrid 1 priority 105 //修改vrrp优先级,默认值是100,越高越优先成为主

1314

1314

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?