目录

漏洞介绍:

Shiro721漏洞是Apache Shiro安全框架中的一个漏洞,该漏洞影响了在某些情况下,使用默认设置的Shiro安全框架会在会话过期后继续保持会话状态,即使该会话是已经被删除的。攻击者可以利用这个漏洞访问未经授权的资源。

一、环境搭建:

这里是使用基于docker搭建漏洞环境

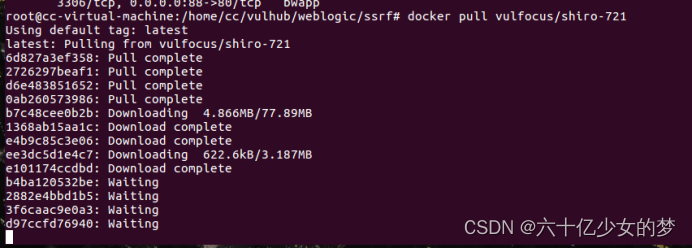

拉取漏洞环境:docker pull vulfocus/shiro-721

等待环境下载完成后

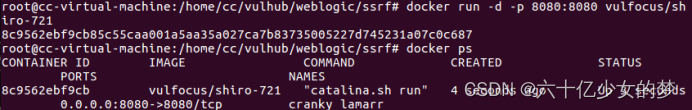

启动容器:docker run -d -p 8080:8080 vulfocus/shiro-721(映射到本地的8080端口)

环境启动完成后

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

954

954

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?