免责声明:由于传播、利用本文章所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,本人及作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢谢!

文章来源:本文章由Dragon7 Team团队的玛卡巴卡师傅提供

公众号:Dragon7 SEC,感谢关注

漏洞详情:

记录一下,今天发现的一个很有意思的漏洞。

首先 我们拿到了一个ip

图一:

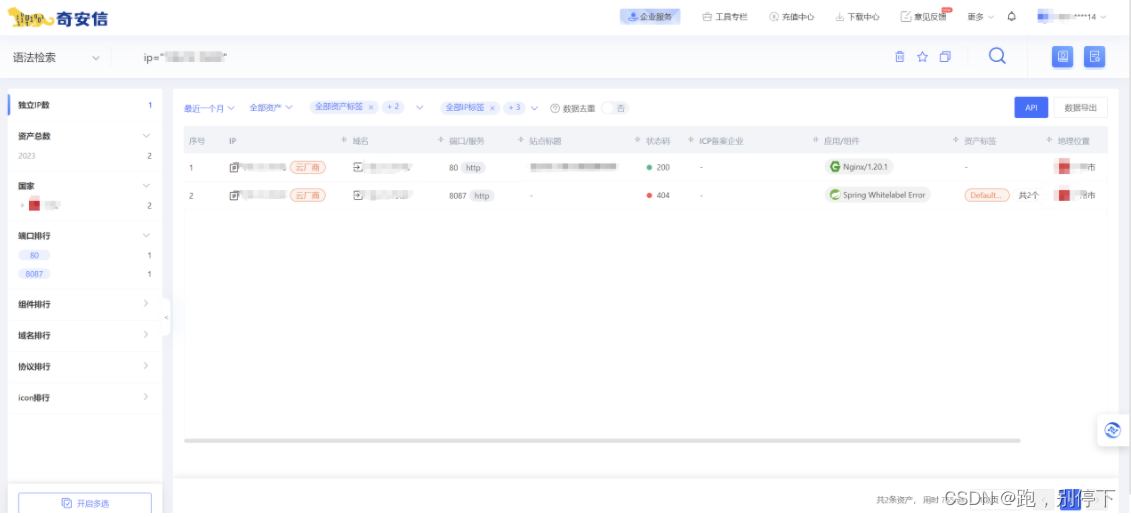

常规操作,在拿到一个ip之后,这边直接上资产测绘平台。

图二:

这边直接是获取到了两个web服务,逐个测试咯。打开第一个web ,居然是空白,我丢,搞事情!!

图三:

不过嘛,本人可不会轻易认输,相信这真是空白的,直接上dirsearch来一梭子咯。

果不其然,直接发现不少好东西咧

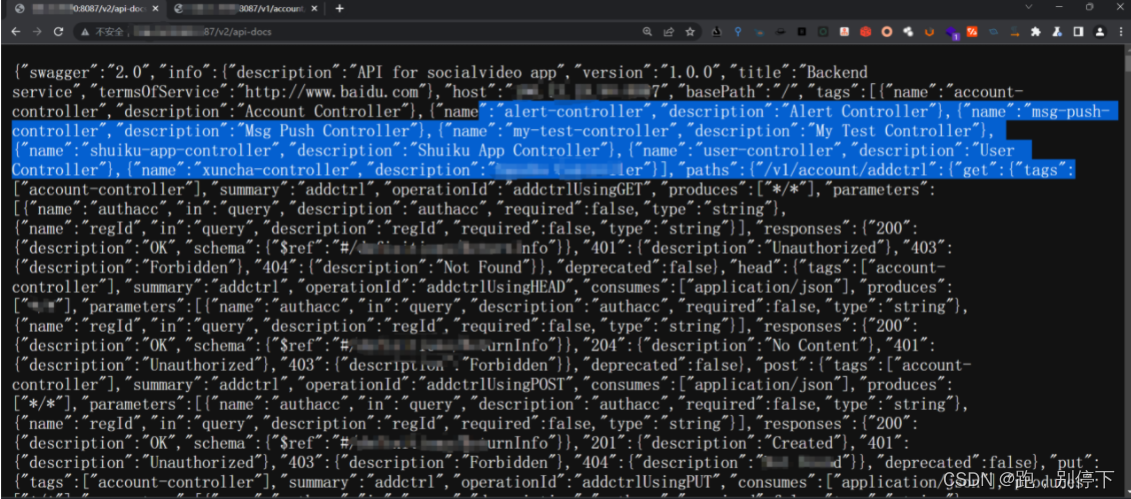

直接来了个swagger接口信息泄露

图四:

虽然泄露了很多接口,但是,基本上要不做了鉴权,要不就是接口错误!哎,陷入了沉思

只能寻找其他的口子,苦逼!!

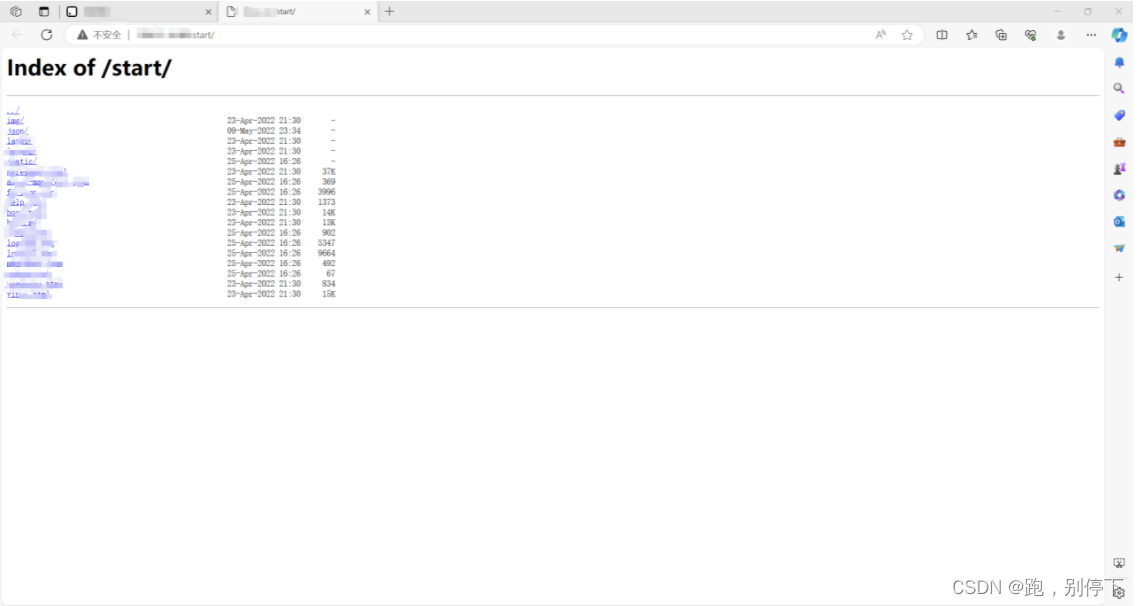

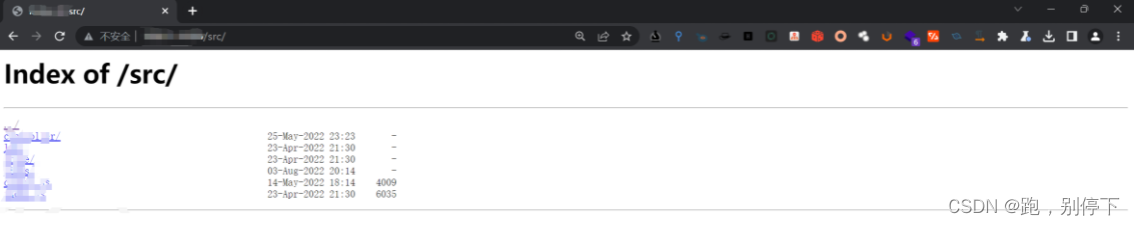

还是不错,直接来了两个目录遍历,并且还泄露了不少信息呢!

图五:

图六:

图七:

虽然确实泄露了点信息,也能交交,水一水啦!但是我的目标可不止于此不甘心

既然不甘心那么就继续努力啦!!

仔细仔细再仔细,把前面获取的东西再看看

柳岸花明又一村

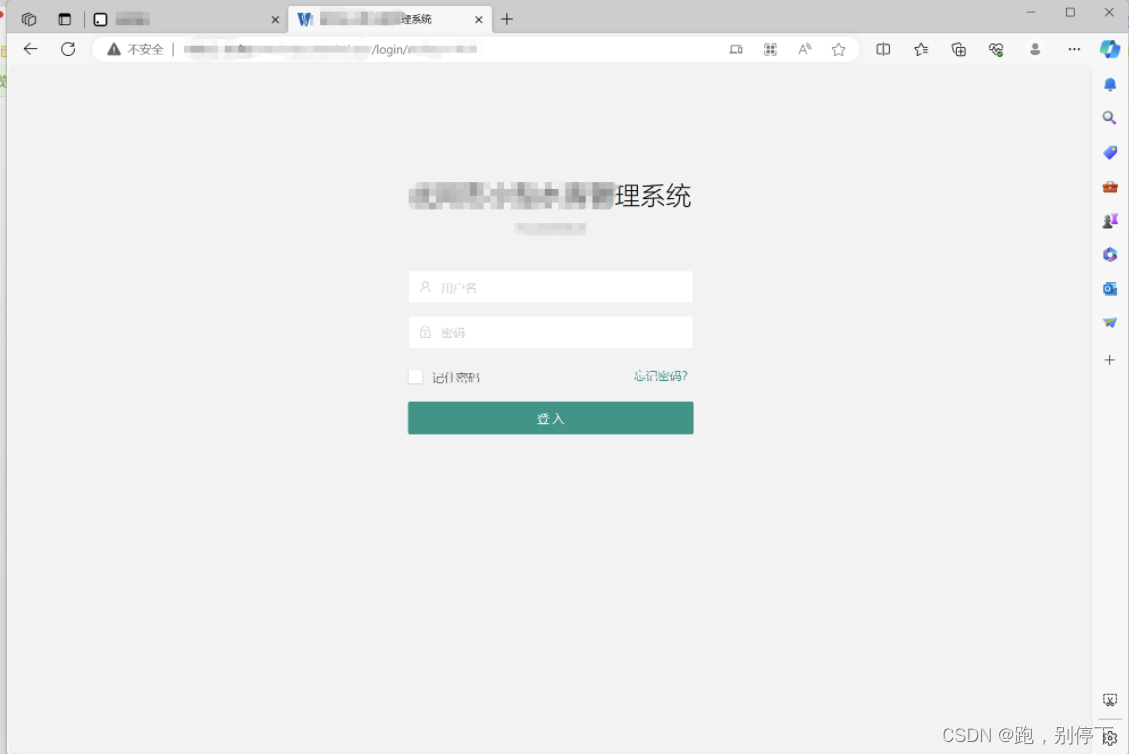

图八:

这边直接是发现了后台地址勒,又有信心了,直接上burp跑弱口令好吧

但是,失败了,弱口令没成功!!!又陷入了沉思

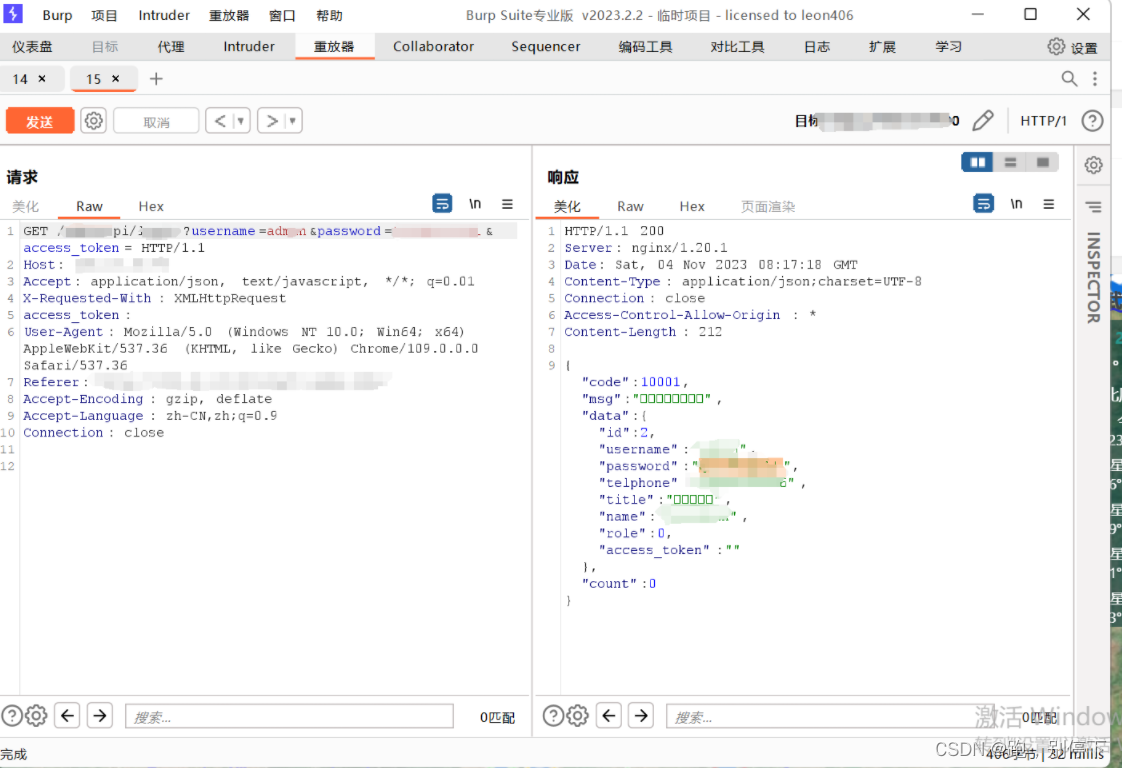

浅浅抓个登录包,测试注入啥的吧,哎!

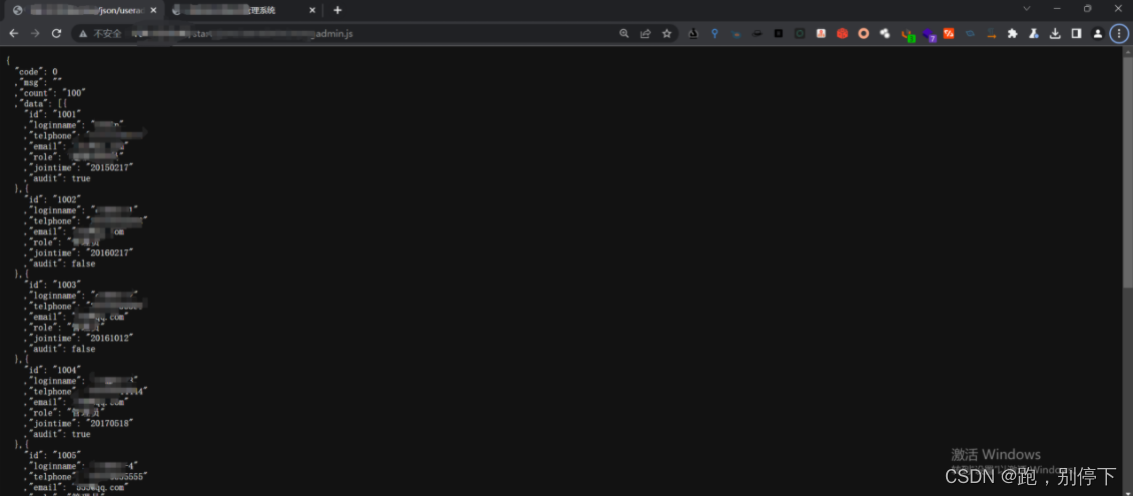

图九:

wc wc wc ?什么情况 我只想测测注入,这是什么情况,直接给我了??

这波操作,我只能说666啊

那这还犹豫啥,直接上啊!!

图十:

啊!!这这这?就这!!

哈哈,这边也是成功拿下好吧,最后发现 用的是layuiadmin框架,然后只要用户名存在,都能返回密码 手机号等

但是经过测试,后台并没有可以getshell的点,这点还是比较可惜的,可能是框架小众的原因,并没有发现有文章记录这个框架,哎!但是至少,可以交差了好吧!

这边也是水完一篇文章,略略略,大佬勿喷!!!求求了!!

366

366

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?