企业安全应急响应流程

1.事件发生

2.收集时间信息,分析是否为安全事件

3.是否上报法务部、各部门

4.对于安全员来说需要处理事件,修补漏洞,清除后门

5.处理事件后,关闭事件,并编写应急响应报告

分析方向

- find

- 文件日期

- 文件增改

- 最近使用文件

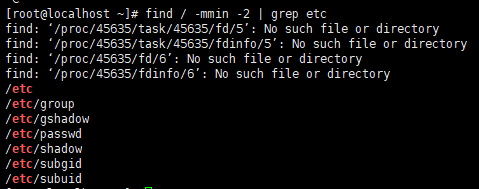

- find / -mmin -2 从根目录开始查找,并且指定事件为两分钟

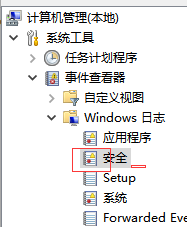

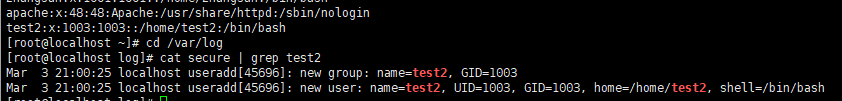

- useradd test1 假设先创建一个用户

- find / -mmin -2 | grep etc

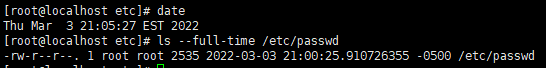

- ls --full-time /etc/passwd 查看文件的修改时间

- md5sum passwd 通过前后的md5值作比较发现值变化

日志分析

- cat /var/log/xxxx.log

Linux系统日志分析

- cd /var/log 存放Linux的所有日志文件

- cat secure | grep Fa 查看安全日志中登录失败的记录

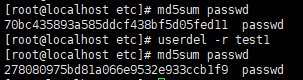

windows系统日志分析

应用日志分析

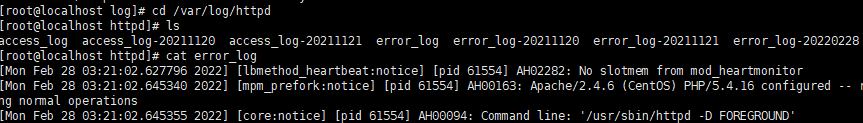

- Apache

- cd /var/log/httpd

- ls

- cat error_log

- cat access_log | wc -l 查看进入请求应用日志的次数

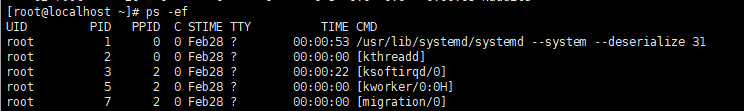

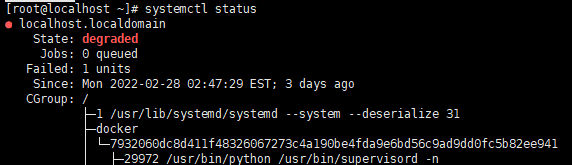

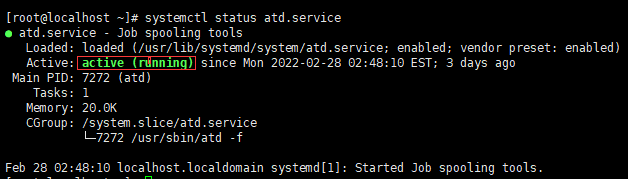

进程分析

top\ps\netstat -ntplu \systemctl list -unit-files\systemctl status

CPU或内存资源占用过多、时间过高

进程的路径不合法

正在与运行的进程

正在运行的程序

计划任务

- linux

- cd /etc/cron.d

- cd /etc/crontab

- windows

文件哈希

- Windows

certutil -hashfile .\inst.ini win10查看哈希

身份信息分析

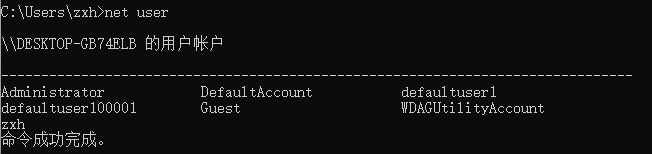

本地以及域账号用户

异常的身份验证

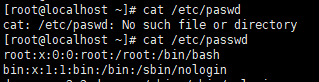

- linux

- cat /etc/passwd 查看本地用户

- Windows

网络分析

网络设备配置

DNS配置

路由配置

RDP\VPN\SSH等会话

- linux

- ifconfig 查看IP信息

- cd /etc/sysconfig/network-scripts/ 网卡配置文件

- ls

- cat ifcfg-ens33 查看网卡信息

- cat /etc/resolv.conf 查看DNS信息

- route -n 查看路由信息

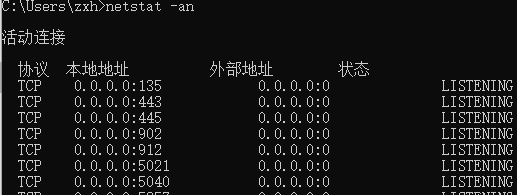

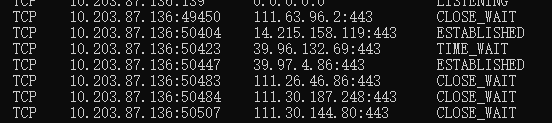

监听端口和相关服务

最近新建的网络连接

- netstat -an

- windows

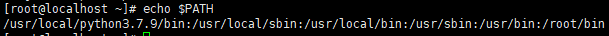

配置分析

- LINUX

查看linux SE ,Iptables等的配置

查看环境变量

- Windows

打开设置里的更新与安全的防火墙查看

监控分析

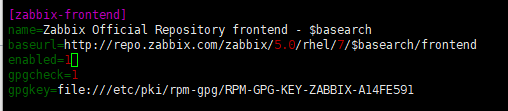

zabbix 监控查看分析

安装zabbix

rpm -Uvh https://repo.zabbix.com/zabbix/5.0/rhel/7/x86_64/zabbix-release-5.0-1.el7.noarch.rpm

yum clean all

yum install zabbix-server-mysql zabbix-agent

yum install centos-release-scl

vim /etc/yum.repos.d/zabbix.repo

yum install zabbix-web-mysql-scl zabbix-apache-conf-scl

mysql -uroot -p

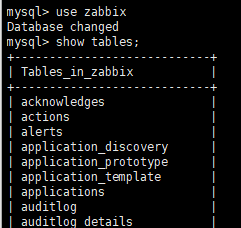

create database zabbix character set utf8 collate utf8_bin;

create user zabbix@localhost identified by ‘zabbix’;

grant all privileges on zabbix.* to zabbix@localhost identified by ‘zabbix’;

show databases;

select user,host from mysql.user;

quit;

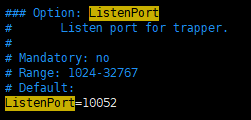

vim /etc/zabbix/zabbix_server.conf

DBHost=localhost

DBHost=localhost

DBUser=zabbix

DBPassword=zabbix

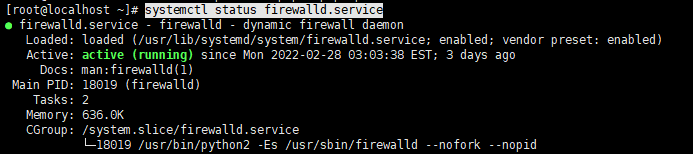

systemctl restart zabbix-server zabbix-agent httpd rh-php72-php-fpm

systemctl status firewalld.service

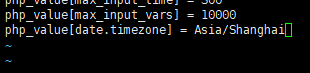

vim /etc/opt/rh/rh-php72/php-fpm.d/zabbix.conf

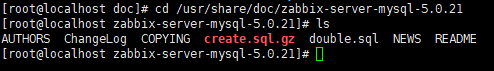

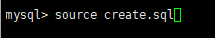

gunzip create.sql.gz

导表

使用zabbix

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?