抓包#

Android 从 7.0 开始,系统不再信任用户 CA 证书(应用 targetSdkVersion >= 24 时生效,如果 targetSdkVersion <24 即使系统是 7.0 + 依然会信任)。只要证书不被信任就会导致我们添加中间人代理后,https请求时无法正常进行的。

有些app为了防止抓包可能会采用公共证书固定的手段进行防御,公证书固定(Certificate Pinning)是指 Client 端内置 Server 端真正的公钥证书。在 HTTPS 请求时,Server 端发给客户端的公钥证书必须与 Client 端内置的公钥证书一致,请求才会成功。

想要在高版本抓包,首先要解决的问题是如何将mitmproxy证书安装为系统证书。

想要安装系统证书,那么我们的安卓手机必须要满足的条件就是root。

想要解决公共证书固定的问题,可以通过LSPosed框架安装JustTrustMe插件解决,LSPosed框架是一款优秀的android java层 hook 框架,而JustTrustMe插件的作用是将 APK 中所有用于校验 SSL 证书的 API 都进行了 Hook,从而绕过证书检查。想要安装这个框架以及插件,前提条件也是root。

本文是要说明android7.0之后的版本如何进行抓包,以及遇到公共证书固定如何处理才能看到数据。

抓包可以使用真机,也可以使用虚拟机,这里假设手机已经root, 这里不说明如何进行root。

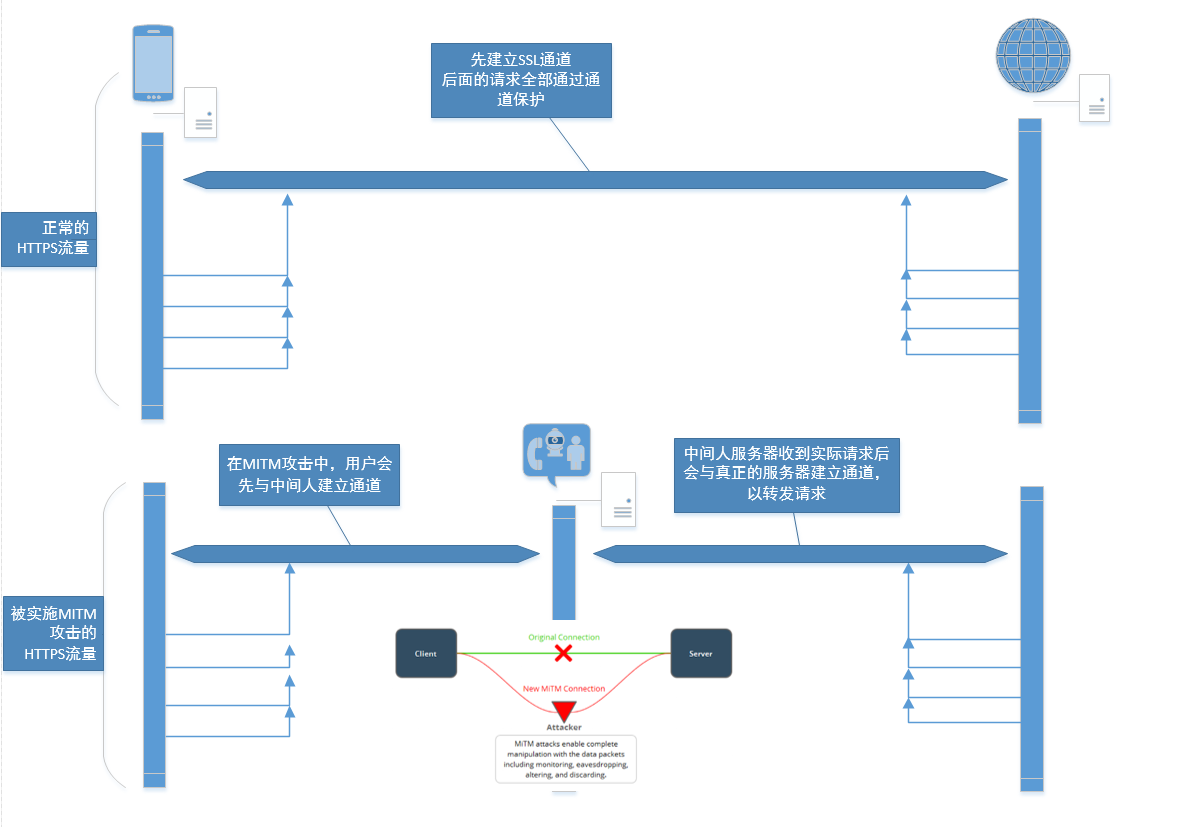

抓包原理

mitmproxy抓包原理是采用中间人的方式MITM

应用安装

mitmproxy - an interactive HTTPS proxy

我们可以到官网下载安装,也可以使用Python pip进行安装,我使用的python版本是3.10.1,pip安装如下

pip install mitmproxy我们安装完成后有3个命令可用

- mitmproxy:是一个控制台工具,允许交互式检查和修改 HTTP 流量;

- mitmweb:mitmproxy 是基于 Web 的用户界面,它允许交互式检查和修改 HTTP 流量;

- mitmdump:mitmproxy 的命令行版本。它提供了类似 tcpdump 的功能,可查看、记录和以编程方式转换 HTTP 流量。

使用pip安装,我们在编写扩展脚本的时候比较方便,比如我们可以捕获请求修改返回值。

mitmproxy证书安装为系统证书

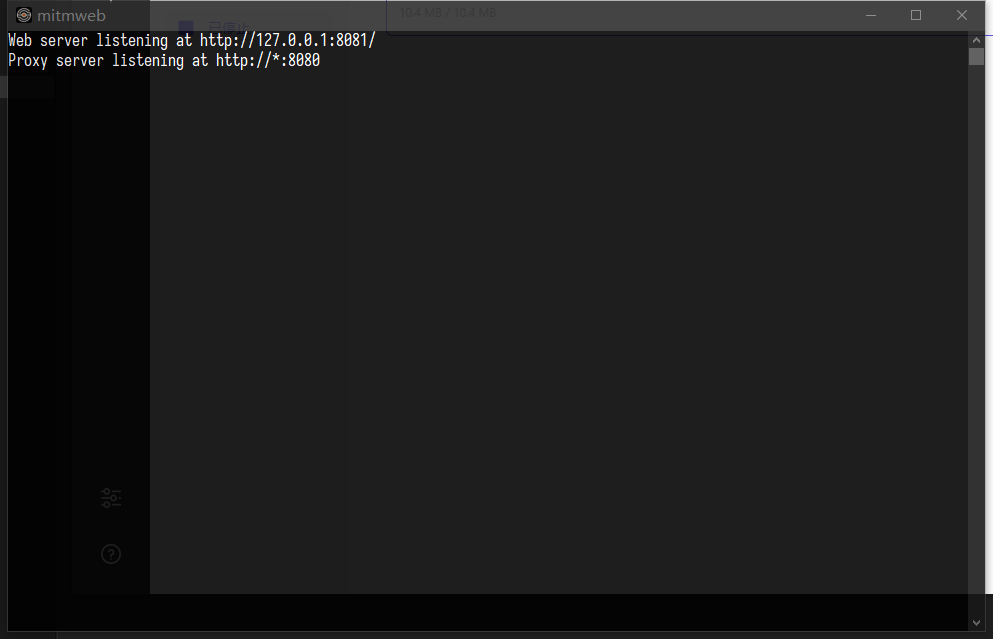

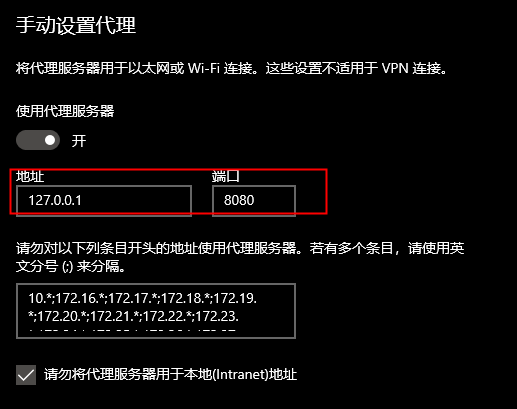

打开mitmweb, 然后将我们的电脑代理设置为127.0.0.1:8080

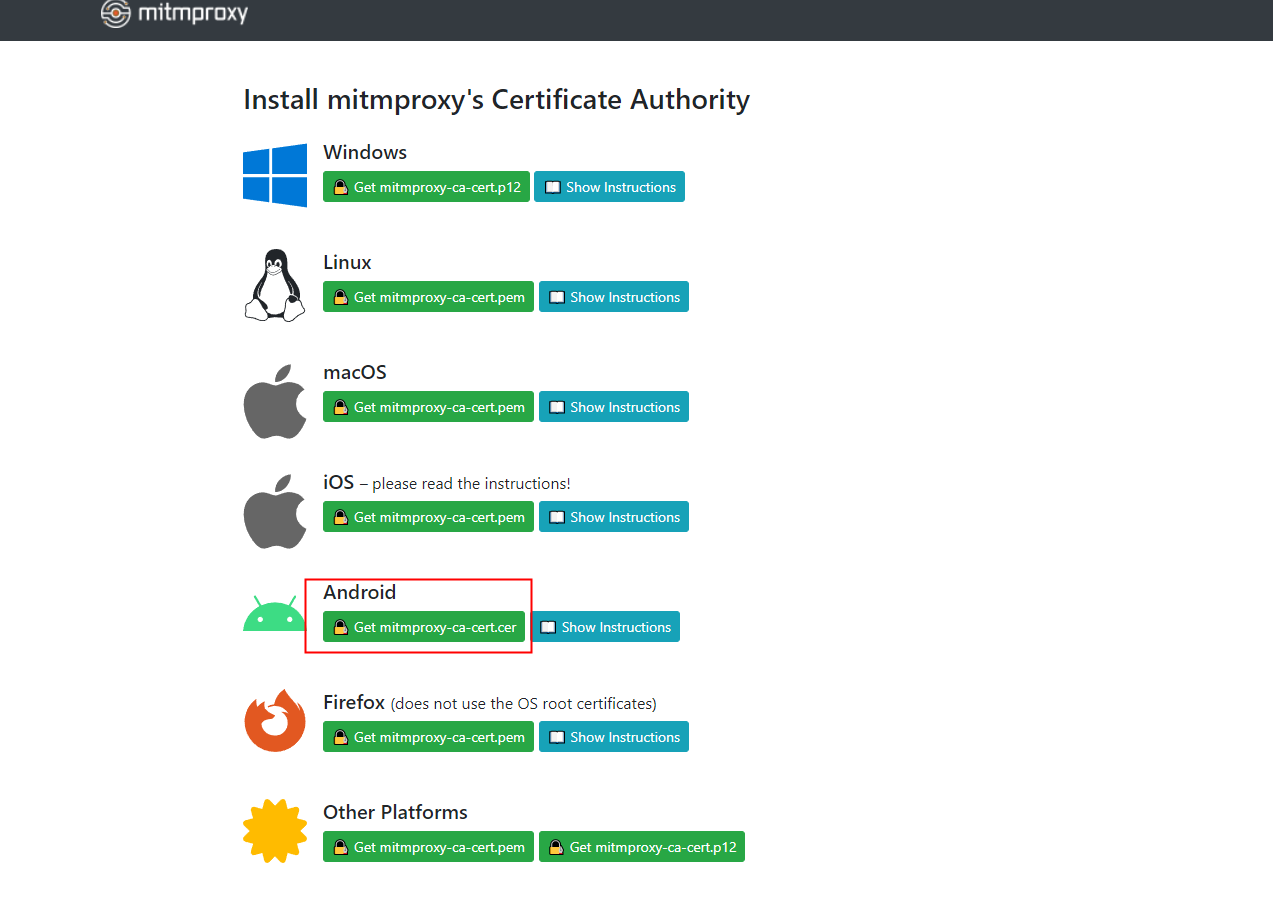

浏览器打开mitm.it网址下载安卓的ca证书

然后在下载目录打开命令行, 执行以下命令获取hash

openssl x509

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2673

2673

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?