启动MSF后输入?或help就看到命令了.。

一)共有7大命令块,每个命令也有自己的参数,可谓群星璀璨!但我们不能胡子眉毛一起抓,得抓重点、抓主要的,有的放矢。

1.核心命令:core commands

2.模块命令:moudule commands

3.后台任务命令:job commands

4.资源脚本命令:Resource Script Commands

5.数据库后端命令:Database Backend Commands

6.证书凭证后端命令:Credentials Backend Commands

7.开发人员命令:Developer Commands

二)重要命令介绍,今天重点介绍几位仙子,其他的将通过实例演示。

1.核心命令中的connet:一般用于内网渗透,类似telnet和nc。

例1:查看命令参数(其他雷同)

例2:得到版本信息

2.模块命令中的show:

这个命令用的很多。如果单纯的输入show " 模块s",那么就会显示出所有的payload,利用模块,post模块,插件等,且执行很慢。主要用到 show options、show info,(将在后面实例中重点介绍)。

3.模块命令中的search——支持模糊查找,不区分大小写

例3:通过name关键字进行查找

msf6>search mysql #查的很广泛,只有对漏洞名字很清时用它。

msf6>search name:mysql #按照Rank(排名)可靠性降序排列,比上面的少。

例4:通过路径进行查找

msf6>search path:mysql

例5:缩小查找范围

msf6>search platform:mysql platform(平台)

例6:通过类型查找

msf6>search type:mysql

例7:搭配前面的联合查找

例8:根据CVE查找exploit模块

msf6>search cve:2018 platform:linux

4.模块命令中的use:use 模块

1)先查找需要的ms08-067漏洞模块

2)装载模块use 0

back可退出当前调用的模块,而exit,quit会直接退出。

5.模块命令中的info,显示模块的相关信息

方法1:info 模块名称

方法2:use装载好模块后输入info

1)Available targets:可用目标

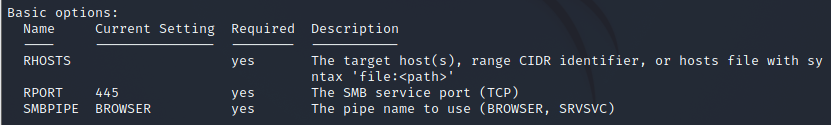

2)Basic options:基本选项

3)Description:漏洞描述和执行过程

4)References:参考文档

方法3:show options查看模块信息

6、核心命令中的Set:这个主要是对payload或者其他模块进行设置。主要设置options里的yes空项。比如设置攻击目标的IP就是set RHOST 10.1.7.90。

--------------------------------------------------待续--------------------------------------------------------------------------------

426

426

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?